Тест по учебной дисциплине Информатика "Защита информации и несанкционированный доступ"

Занимательные материалы +1

RTF

информатика

Взрослым

11.01.2017

Тест подготовлен для проверки знаний обучающихся по пройденным темам. Тест подготовлен в программе My Test, это очень удобная программа для проверки знаний и получения результата знаний. Программа сама ставит оценку и фиксирует все результаты в электронном журнале. Попробуйте, вам точно понравится, ведь это удобно!

Защита информации и несанкционированный доступ.RTF

Тест: C:\Users\Наталья Оборина\Desktop\Новая папка\Защита информации и

несанкционированный доступ.mtf

Автор: Наталья Оборина

Тест

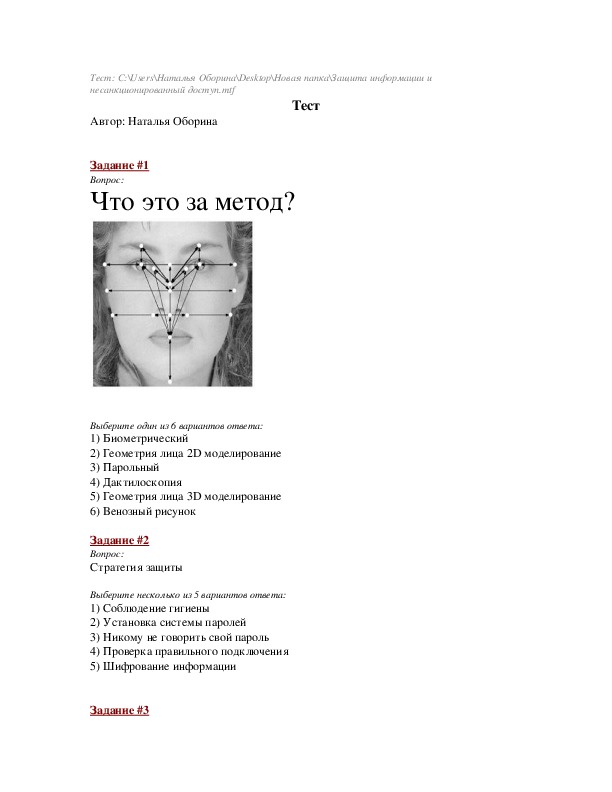

Задание #1

Вопрос:

Что это за метод?

Выберите один из 6 вариантов ответа:

1) Биометрический

2) Геометрия лица 2D моделирование

3) Парольный

4) Дактилоскопия

5) Геометрия лица 3D моделирование

6) Венозный рисунок

Задание #2

Вопрос:

Стратегия защиты

Выберите несколько из 5 вариантов ответа:

1) Соблюдение гигиены

2) Установка системы паролей

3) Никому не говорить свой пароль

4) Проверка правильного подключения

5) Шифрование информации

Задание #3 Вопрос:

Где можно посмотреть пароль, который вводится при в ходе в систему ПК

Выберите несколько из 5 вариантов ответа:

1) на вебузле ее производителя

2) в файлах справки операционной системы

3) Диспетчер задач

4) в системе интерактивной справки

5) под клавиатурой

Задание #4

Вопрос:

Информация может быть потеряна при передаче, хранении, обработки. Причины...

Выберите несколько из 8 вариантов ответа:

1) Сбои в работе оборудования

2) Некорректная работа

3) Неправильное хранение архивных данных

4) Слабая опреативка

5) Плохой пароль

6) Несанкционированный доступ

7) Инфицирование компьютерными вирусами

8) Сломан монитор

Задание #5

Вопрос:

Какие методы защиты информации, от несанкционированного доступа, вы знаете?

Выберите несколько из 5 вариантов ответа:

1) Сила

2) Архиваторы

3) Биометрические

4) Память

5) Пароль

Задание #6

Вопрос:

Что такое биометрическая идентификация?

Выберите несколько из 4 вариантов ответа: 1) это способ идентификации личности по отдельным специфическим

биометрическим признакам, присущим конкретному человеку

2) это способ идентификации личности по сетчатке глаза биометрическим

признакам, присущим конкретному человеку

3) это способ идентификации личности по отпечатку пальца, геометрии лица,

сетчатке глаза, голос...

4) это способ идентификации личности по биометрическим отпечаткам пальца,

присущим конкретному человеку

Задание #7

Вопрос:

Радужная оболочка...

Выберите один из 3 вариантов ответа:

1) Метод является одним из наиболее не точных среди биометрических технологий

2) Сканирование 2D контура

3) Рисунок радужки формируется на восьмом месяце внутриутробного развития,

окончательно стабилизируется в возрасте около двух лет и практически не

изменяется в течение жизни

Задание #8

Вопрос:

Защита от несанкционированного копирования включает

Выберите несколько из 5 вариантов ответа:

1) Собственно защиту от незаконного тиражирования программы тем или иным

способом

2) Защиту сообщений от авторских правах разработчика, выводимой программой на

экран или находящихся внутри программы

3) Никому не говорить свой пароль

4) Защиту от модификаций программы

5) Технические: вибрация, скачки напряжения, излучение от электроприборов

Задание #9

Вопрос:

Что это за метод? Выберите один из 4 вариантов ответа:

1) Геометрия лица

2) Дактилоскопия

3) Биометрический

4) Парольный

Задание #10

Вопрос:

Что это за метод?

Выберите один из 4 вариантов ответа:

1) Биометрический

2) Парольный

3) Венозный рисунок 4) Дактилоскопия

Задание #11

Вопрос:

На сегодняшний день сформулированы базовые принципы информационной

безопасности, задачами которых является обеспечение

Выберите несколько из 5 вариантов ответа:

1) Доступа информации для авторизированных пользователей

2) Защита информации

3) Конфиденциальности информации

4) Целостности данных

5) Проверка пороля

Задание #12

Вопрос:

Защита информации от несанкционированного доступа

Выберите несколько из 4 вариантов ответа:

1) Хакеры особый вид IT специалистов, занимающихся взломом паролей,

воровством и порчей информации.

2) Основной инструмент программа взломщик

3) Запавшая кнопка включения

4) Технические: вибрация, скачки напряжения, излучение от электроприборов

Задание #13

Вопрос:

Что это за метод? Выберите один из 4 вариантов ответа:

1) Парольный

2) Дактилоскопия

3) Венозный рисунок

4) Биометрический

Задание #14

Вопрос:

Венозный рисунок руки это...

Выберите один из 4 вариантов ответа:

1) является уникальной характеристикой человека. Рисунок радужки формируется

на восьмом месяце внутриутробного развития, окончательно стабилизируется в

возрасте около двух лет и практически не изменяется в течение жизни, кроме как в

результате сильных травм или резких патологий. Метод является одним из наиболее

точных среди биометрических технологий

2) Эта область биометрии многим кажется привлекательной, потому что мы узнаем

друг друга в первую очередь по лицу. Данная область делится на два направления:

2Dраспознавание и 3Dраспознавание.

3) Это новая технология в сфере биометрии. Инфракрасная камера делает снимки

внешней или внутренней стороны руки

4) Дактилоскопия наиболее разработанный на сегодняшний день биометрический

метод идентификации личности. Катализатором развития метода послужило его

широкое использование в криминалистике ХХ века

Задание #15

Вопрос:

Защита информации от случайного воздействия. Причины...

Выберите несколько из 5 вариантов ответа:

1) Неисправности кабельной системы

2) Промокшая клавиатура

3) Технические: вибрация, скачки напряжения, излучение от электроприборов

4) Кратковременное отключение питания

5) Запавшая кнопка включения

Задание #16

Вопрос:

Пароль может применяться для различных целей...

Выберите несколько из 4 вариантов ответа:

1) определения "свой чужой" 2) прав работы в системе и допуска к информации

3) подтверждение личности владельца ключевого элемента

4) ключ для системы шифрования или электронной подписи и т.д.

Задание #17

Вопрос:

Дактилоскопия это ...

Выберите один из 4 вариантов ответа:

1) Система идентификации личности по радужной оболочке

2) Система идентификации личности по отпечатку

3) Система идентификации личности по 3D моделированию

4) Система идентификации личности по венозному рисунку

Задание #18

Вопрос:

Геометрия лица...

Выберите один из 3 вариантов ответа:

1) Данная область делится на два направления: 2Dраспознавание и 3D

распознавание.

2) формируется на восьмом месяце внутриутробного развития, окончательно

стабилизируется в возрасте около двух лет и практически не изменяется в течение

жизни

3) это способ идентификации личности по сетчатке, отпечатку и рисунку

Задание #19

Вопрос:

Виды защиты информации от копирования

Выберите несколько из 5 вариантов ответа:

1) Использование технических отличий в машине для программной защиты

2) Защиту от модификаций программы

3) Защиту сообщений от авторских правах разработчика, выводимой программой на

экран или находящихся внутри программы

4) Защита с помощью серийного номера

5) Использование программно аппаратной защиты

Задание #20 Вопрос:

Виды защиты информации...

Выберите несколько из 5 вариантов ответа:

1) Программные средства

2) Средства физической защиты

3) Аппаратные средства

4) Средства практической защиты

5) Административные меры защиты

1) (1 б.) Верные ответы: 2;

2) (1 б.) Верные ответы: 2; 5;

3) (1 б.) Верные ответы: 1; 2; 4;

4) (1 б.) Верные ответы: 1; 2; 3; 6; 7;

5) (1 б.) Верные ответы: 3; 5;

6) (1 б.) Верные ответы: 1;

7) (1 б.) Верные ответы: 3;

8) (1 б.) Верные ответы: 1; 2; 4;

9) (1 б.) Верные ответы: 1;

10) (1 б.) Верные ответы: 4;

11) (1 б.) Верные ответы: 1; 3; 4;

12) (1 б.) Верные ответы: 1; 2;

13) (1 б.) Верные ответы: 2;

14) (1 б.) Верные ответы: 3;

15) (1 б.) Верные ответы: 1; 3; 4;

16) (1 б.) Верные ответы: 1; 2; 3; 4;

17) (1 б.) Верные ответы: 2;

18) (1 б.) Верные ответы: 1;

19) (1 б.) Верные ответы: 1; 4; 5;

20) (1 б.) Верные ответы: 1; 2; 5;

Ответы:

Конец

Материалы на данной страницы взяты из открытых истончиков либо размещены пользователем в соответствии с договором-офертой сайта. Вы можете сообщить о нарушении.

11.01.2017

Посмотрите также:

© ООО «Знанио»

С вами с 2009 года.

![]()

О портале