Тема: Восстановление зараженных файлов. Профилактика проникновения «троянских программ»

Цели: формирование умений восстановления офисных приложений после поражения макровирусом; навигации по редактору системного реестра ОС Windows 7; проверки потенциальных мест записей «троянских программ» в системном реестре ОС Windows 7.

Оборудование: персональный компьютер, MS Word, редактор системного реестра ОС Windows 7.

Время выполнения: 2 часа

Теоретический материал

Макровирусы заражают файлы – документы и электронные таблицы популярных офисных приложений.

Макровирусы занимают особое место среди файловых вирусов. Макровирусы представляют собой вредительские программы, написанные на макроязыках, встроенных в текстовые редакторы, электронные таблицы и др.

Для существования вирусов в конкретной системе (редакторе) необходимо, чтобы встроенный в нее макроязык имел следующие условия:

привязка программы на макроязыке к конкретному файлу;

копирование макропрограмм из одного файла в другой;

получение управления макропрограммой без вмешательства пользователя.

Таким условиям отвечают редакторы MS WORD, MS OFFICE, AMI PRO, табличный процессор MS EXCEL. В этих системах используются макроязыки WORD BASIC и VISUAL BASIC.

При определенных действиях над файлами, содержащими макропрограммы (открытие, сохранение, закрытие и т.д.), автоматически выполняются макропрограммы файлов. При этом управление получают макровирусы, которые сохраняют активность до тех пор, пока активен соответствующий редактор (процессор). Поэтому при работе с другим файлом в зараженном редакторе (процессоре) он также заражается. По механизму заражения здесь прослеживается аналогия с резидентными вирусами. Для получения управления в макровирусах, заражающие файлы MS OFFICE, как правило, используют некоторые приемы:

в вирусе размещается автомакрос (вирус включается автоматически при открытии документа, таблицы);

в вирус помещается один из стандартных макросов, который выполняется при выборе определенного пункта меню;

макрос вируса автоматически вызывается на выполнение при нажатии определенной клавиши или комбинаций клавиш.

Макровирус Win Word. Concept, поражающий документы текстового редактора WORD, появился летом 1995 г. Вредительская функция этого вируса заключается в изменении формата документов WORD в формат файлов стилей. Другой макровирус Win Word Nuclear уже не столь безобиден. Он дописывает фразу с требованием запрещения ядерных испытаний, проводимых Францией в Тихом океане

Для анализа макровирусов необходимо получить текст их макросов. Для нешифрованных («не-стелс») вирусов это достигается при помощи меню Сервис/Макрос. Если же вирус шифрует свои макросы или использует «стелс»-приемы, то необходимо воспользоваться специальными утилитами просмотра макросов.

Троянская программа (троян)— вредоносная программа и поэтому подлежит немедленному удалению. По внешнему виду выглядит как полезная. Создается и распространяется людьми, в отличие от всякого рода вирусов и червей, которые распространяются самопроизвольно. Троянские программы загружаются непосредственно в компьютерные системы и если не удалить троян, то после его установки в компьютере может начаться, закачивание из интернета других вредоносных программ.

Трояны проникают на открытые или индексируемые ресурсы (файл-серверы и системы файлообмена), носители информации, присылаются по электронной почте. Использование троянов иногда является лишь частью спланированной многоступенчатой атаки на определенные компьютеры, сети или ресурсы.

Троянская программа может имитировать имя и иконку существующей, несуществующей, или просто привлекательной программы, компонента, или файла данных (например, картинки), как для запуска пользователем, так и для маскировки в системе своего присутствия.

Реестр операционной системы Windows – это большая база данных, где хранится информация о конфигурации системы. Этой информацией пользуются как операционная система Windows, так и другие программы. В некоторых случаях восстановить работоспособность системы после сбоя можно, загрузив работоспособную версию реестра, но для этого, естественно, необходимо иметь копию реестра. Основным средством для просмотра и редактирования записей реестра служит специализированная утилита «Редактор реестра».

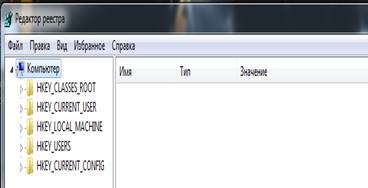

Файл редактора реестра находится в папке Windows. Называется он regedit.exe. После запуска появится окно редактора реестра. Вы увидите список из 5 разделов (рис.22):

HKEY_CLASSES_ROOT.

HKEY_CURRENT_USER..

HKEY_LOCAL_MACHINE.

HKEY_USERS.

HKEY_CURRENT_CONFIG.

Рисунок 22 – Реестр системы Windows 7

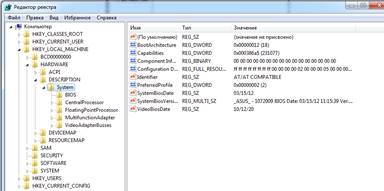

Работах разделами реестра аналогична работе с папками в Проводнике. Конечным элементом дерева реестра являются ключи или параметры, делящиеся на три типа (рис. 23):

- строковые (напр. «C:\Windows»);

- двоичные (напр. 10 82 АО 8F);

DWORD – этот тип ключа занимает 4 байта и отображается в шестнадцатеричном и в десятичном виде (например, 0x00000020 (32)).

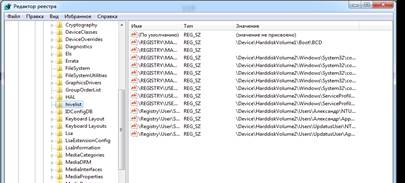

В Windows 7 системная информация разбита на так называемые ульи (hive). Это обусловлено принципиальным отличием концепции безопасности этих операционных систем. Имена файлов ульев и пути к каталогам, в которых они хранятся, расположены в разделе HKEY_LOCAL_MACHINE\SYSTEM\ CurrentControlSet\Control\ hivelist (рис. 24).

Рисунок 23 - Редактор реестра

Рисунок 24 – Параметры безопасности реестра

В таблице 3 даны краткие описания ульев реестра и файлов, в которых хранятся параметры безопасности.

Таблица 3

Характеристика основных разделов системного реестра

|

HKEY_LOCAL_MACHINE\SAM |

Содержит информацию SAM (Security Access Manager), хранящуюся в файлах SAM, SAM.LOG, SAM.SAV в папке %Systemroot%\Svstem32\Config |

|

HKEY_LOCAL_MACHINE\SECURITY |

Содержит информацию безопасности в файлах SECURITY, SECURITY.LOG, SECURITY.SAV в папке \%Systemroot%\System32\Config |

|

HKEY_LOCAL_MACHINE\SYSTEM |

Содержит информацию об аппаратных профилях этого подраздела. Информация хранится в файлах SYSTEM, SYSTEM.LOG, SYSTEM.SAV в папке \%Systemroot%\System32\Config |

|

HKEY_CURRENT_CONFIG |

Содержит информацию о подразделе System этого улья, которая хранится в файлах SYSTEM.SAV и SYSTEM.ALT в папке \%Systemroot%\System32\Config |

|

HKEY_USERS\.DEFAULT |

Содержит информацию, которая будет использоваться для создания профиля нового пользователя, впервые регистрирующегося в системе. Информация хранится в файлах DEFAULT, DEFAULT.LOG, DEFAULT.SAV в папке \%Systemroot%\System32\Config |

|

HKEY_CURRENT_USER |

Содержит информацию о пользователе, зарегистрированном в системе на текущий момент. Эта информация хранится в файлах NTUSER.DAT и NTUSER.DAT.LOG, расположенных в каталоге \%Systemroot%\Profiles\User name, где User name – имя пользователя, зарегистрированного в системе на данный момент. |

Вопросы для самопроверки:

1. Дайте определение программного вируса.

2. Перечислите виды «вирусоподобных» программ.

3. Назовите характерные черты макровируса.

4. Что такое реестр?

5. Какую структуру имеет системный реестр ОС Windows 7?

Задания:

Задание 1. Восстановить файл, зараженный макровирусом.

Алгоритм выполнения задания 1:

Для восстановления документов Word и Excel достаточно сохранить пораженные файлы в текстовый формат RTF, содержащий практически всю информацию из первоначальных документов и не содержащий макросы.

Для этого выполните следующие действия.

1. В программе WinWord выберите пункты меню Файл – Сохранить как.

2. В открывшемся окне в поле Тип файла выберите Текст в формате RTF (рис. 25).

Рисунок 25 - Сохранение документа

3. Выберите команду Сохранить, при этом имя файла оставьте прежним.

4. В результате появится новый файл с именем существующего, но с другим расширением.

5. Далее закройте WinWord и удалите все зараженные Word-документы и файл-шаблон NORMAL.DOT в папке WinWord.

6. Запустите WinWord и восстановите документы из RTF-файлов в соответствующий формат файла (рис. 26) с расширением (.doc).

Рисунок 26 - Сохранение документа

7. В результате этой процедуры вирус будет удален из системы, а практически вся информация останется без изменений.

Примечание:

а) этот метод рекомендуется использовать, если нет соответствующих антивирусных программ;

б) при конвертировании файлов происходит потеря не вирусных макросов, используемых при работе. Поэтому перед запуском описанной процедуры следует сохранить их исходный текст, а после обезвреживания вируса – восстановить необходимые макросы в первоначальном виде.

8. Для последующей защиты файлов от макровирусов включите защиту от запуска макросов.

9. Для этого в WinWord выберите последовательно пункты меню: Сервис – Макрос – Безопасность

10. В открывшемся окне на закладке Уровень безопасности отметьте пункт Высокая (Очень высокая).

Задания для самостоятельной работы:

1. Создать файл virus.doc (содержание - чистый лист) и выполните алгоритм восстановления файла (в предположении его заражения макровирусом).

2. Зафиксировать этапы работы, используя команду PrintScreen клавиатуры (скопированные таким об разом файлы вставьте в новый Word-документ для отчета преподавателю).

3. Сравнить размеры файлов virus, doc и virus.rtf, используя пункт контекстного меню Свойства.

Задание 2. Проверить потенциальные места записей «троянских программ» в системном реестре операционной системы Windows 7.

Алгоритм выполнения задания 2:

Потенциальными местами записей «троянских программ» в системном реестре являются разделы, описывающие программы, запускаемые автоматически при загрузке операционной системы от имени пользователей и системы.

1. Запустите программу regedit.exe.

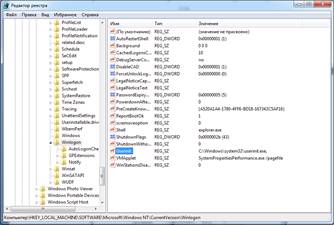

2. В открывшемся окне выберите ветвь HKEY_LOCAL_MACHINE и далее Software\Microsoft\ WindowsNT\CurrentVersion\Winlogon.

3. В правой половине открытого окна программы regedit.exe появится список ключей.

4. Найдите ключ Userinit (REG_SZ) и проверьте его содержимое.

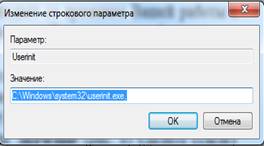

5. По умолчанию (исходное состояние) 151 этот ключ содержит следующую запись C:\WINDOWS\system32\userinit.exe (рис. 27).

Рисунок 27 - Редактор реестра

6. Если в указанном ключе содержатся дополнительные записи, то это могут быть «троянские про граммы».

7. В этом случае проанализируйте место расположения программы, обратите внимание на время создания файла и сопоставьте с Вашими действиями в это время.

8. Если время создания файла совпадает со временем Вашей работы в Интернете, то возможно, что в это время Ваш компьютер был заражен «троянским конем».

9. Для удаления этой записи необходимо дважды щелкнуть на названии ключа (или при выделенном ключе выбрать команду Изменить из меню Правка программы regedit.exe).

10. В открывшемся окне в поле Значение (рис. 28) удалите ссылку на подозрительный файл.

Рисунок 28 - Редактирование

11. Закройте программу regedit.exe.

12. Перейдите в папку с подозрительным файлом и удалите его.

13. Перезагрузите операционную систему и выполните пункты задания 1-4.

14. Если содержимое рассматриваемого ключа не изменилось, то предполагаемый «троянский конь» удален из Вашей системы.

Еще одним потенциальным местом записей на запуск «троянских программ» является раздел автозапуска Run.

Для его проверки выполните следующее.

1. Запустите программу regedit.exe.

2. В открывшемся окне выберите ветвь HKEY_LOCAL_MACHINE и далее Software\Microsoft\Windows\ CurrentVersion\Run\... (REG_SZ).

3. В рассматриваемом примере автоматически запускается резидентный антивирус и его планировщик заданий, а также утилита, относящаяся к программе Nero (запись на CD).

4. Если в указанном разделе есть записи вызывающие подозрения, то выполните пункты 6-14 предыдущего задания.

Задания для самостоятельной работы:

1. Проверить содержимое ключа HKEY_LOCAL_MACHINE \Software\Microsoft\ WindowsNT\CurrentVersion\ Winlogon\System (REG_SZ)

2. Зафиксировать этапы работы, используя команду PrintScreen клавиатуры.

3. Составить отчет о результатах проверки.

Контрольные вопросы:

1. Какие файлы заражают макровирусы?

2. Как восстановить файл, зараженный макровирусом?

3. Является ли наличие скрытых листов в Excel признаком заражения макровирусом?

4. Поясните механизм функционирования «троянской программы».

5. Почему профилактика «троянских программ» связана с системным реестром?

6. Какие разделы и ключи являются потенциальными местами записей «троянских программ»?

Скачано с www.znanio.ru

Материалы на данной страницы взяты из открытых источников либо размещены пользователем в соответствии с договором-офертой сайта. Вы можете сообщить о нарушении.