ЛЕКЦИЯ 8. АВТОМАТИЗИРОВАННЫЕ СРЕДСТВА АУДИТА

8.1 Аудит безопасности: виды и этапы

Для того чтобы гарантировать эффективную защиту от информационных атак злоумышленников, компаниям необходимо иметь объективную оценку текущего уровня безопасности АС. Именно для этих целей и применяется аудит безопасности.

Аудит безопасности — это процесс сбора и анализа информации об АС, необходимой для последующего проведения качественной или количественной оценки уровня защиты от атак злоумышленников.

Как правило, для проведения аудита привлекаются внешние компании, которые предоставляют консалтинговые услуги в области информационной безопасности. Инициатором процедуры аудита может являться руководство предприятия, служба автоматизации или служба информационной безопасности. В ряде случаев аудит также может проводиться по требованию страховых компаний или регулирующих органов. Аудит безопасности проводится группой экспертов, численность и состав которой зависят от целей и задач обследования, а также сложности объекта оценки.

В настоящее время можно выделить следующие основные виды аудита информационной безопасности:

– экспертный аудит безопасности, в процессе которого выявляются недостатки в системе мер защиты информации на основе имеющегося опыта экспертов, участвующих в процедуре обследования;

– оценка соответствия рекомендациям Международного стандарта ISO 17799, а также требованиям руководящих документов ФСТЭК(Гостехко-миссии);

– инструментальный анализ защищенности АС, направленный на выявление и устранение уязвимостей программно-аппаратного обеспечения системы;

– комплексный аудит, включающий в себя все вышеперечисленные формы проведения обследования.

Каждый из вышеперечисленных видов аудита может проводиться по отдельности или в комплексе в зависимости от тех задач, которые необходимо решить предприятию. В качестве объекта аудита может выступать как АС компании в целом, так и ее отдельные сегменты, в которых проводится обработка информации, подлежащей защите.

В общем случае аудит безопасности, вне зависимости от формы его проведения, состоит из четырех основных этапов, каждый из которых предусматривает выполнение определенного круга задач (рис. 12).

На первом этапе совместно с заказчиком разрабатывается регламент, устанавливающий состав и порядок проведения работ. Основная задача регламента заключается в определении границ, в рамках которых будет проведено обследование. Регламент является тем документом, который позволяет избе жать взаимных претензий по завершении аудита, поскольку четко определяет обязанности сторон.

На втором этапе, в соответствии с согласованным регламентом, осуществляется сбор исходной информации. Методы сбора информации включают интервьюирование сотрудников заказчика, заполнение опросных листов, анализ предоставленной организационно-распорядительной и технической документации, использование специализированных инструментальных средств.

Третий этап работ предполагает проведение анализа собранной информации с целью оценки текущего уровня защищенности АС заказчика.

На четвертом этапе по результатам проведенного анализа проводится разработка рекомендаций по повышению уровня защищенности АС от угроз информационной безопасности.

8.2. Сбор исходных данных для проведения аудита

Качество проводимого аудита безопасности во многом зависит от полноты и точности информации, которая была получена в процессе сбора исходных данных. Поэтому информация должна включать в себя: существующую организационно-распорядительную документацию, касающуюся вопросов информационной безопасности, сведения о программно-аппаратном обеспечении АС, информацию о средствах защиты, установленных в АС, и т. д. Более подробный перечень исходных данных представлен в таблице 5.

Таблица 5 -Перечень исходных данных, необходимых для проведения аудита безопасности

|

Тип информации |

Описание состава исходных данных |

|

Организационно-распорядительная документация по вопросам информационной безопасности |

политика информационной безопасности АС; руководящие документы(приказы, распоряжения, инструкции) по вопросам хранения, порядка доступа и передачи информации; регламенты работы пользователей с информационными ресурсами АС |

|

Информация об аппаратном обеспечении хостов |

перечень серверов, рабочих станций и коммуникационного оборудования, установленного в АС; информация об аппаратной конфигурации серверов и рабочих станций; информация о периферийном оборудовании, установленном в АС |

|

Информация об общесистемном ПО |

информация об операционных системах, установленных на рабочих станциях и серверах АС; данные о СУБД, установленных в АС |

|

Информация о прикладном ПО |

перечень прикладного ПО общего и специального назначения, установленного в АС; описание функциональных задач, решаемых с помощью прикладного ПО, установленного в АС |

|

Информация о средствах защиты, установленных в АС |

информация о производителе средства защиты; конфигурационные настройки средства защиты; схема установки средства защиты |

|

Информация о топологии АС |

карта локальной вычислительной сети, включающей схему распределения серверов и рабочих станций по сегментам сети; информация о типах каналов связи, используемых в АС; информация об используемых в АС сетевых протоколах; схема информационных потоков АС |

8.3. Оценка уровня безопасности АС

После сбора необходимой информации проводится ее анализ с целью оценки текущего уровня защищенности системы. В процессе такого анализа определяются риски информационной безопасности, которым может быть подвержена компания. Фактически риск представляет собой интегральную оценку того, насколько эффективно существующие средства защиты способны противостоять информационным атакам.

Обычно выделяют две основные группы методов расчета рисков безопасности.

Первая группа позволяет установить уровень риска путем оценки степени соответствия определенному набору требований по обеспечению информационной безопасности.

Вторая группа методов оценки рисков информационной безопасности базируется на определении вероятности реализации атак, а также уровней их ущерба. В данном случае значение риска вычисляется отдельно для каждой атаки и в общем случае представляется как произведение вероятности проведения атаки на величину возможного ущерба от этой атаки. Значение ущерба определяется собственником информационного ресурса, а вероятность атаки вычисляется группой экспертов, проводящих процедуру аудита.

Методы первой и второй групп могут использовать количественные или качественные шкалы для определения величины риска информационной безопасности. В таблицах 6 и 7 приведены примеры качественных шкал оценки рисков информационной безопасности, в которых для оценки уровней ущерба и вероятности атаки используется пять понятийных уровней.

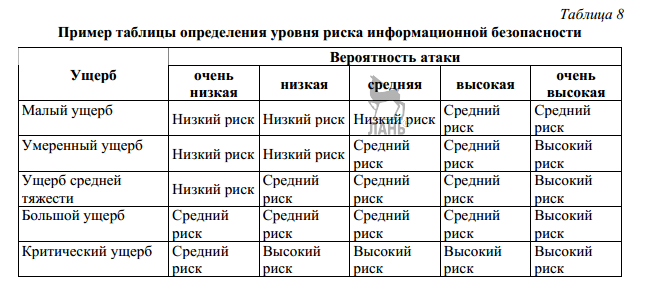

При использовании качественных шкал для вычисления уровня риска применяются специальные таблицы, в которых в первом столбце задаются понятийные уровни ущерба, а в первой строке — уровни вероятности атаки.

Ячейки же таблицы, расположенные на пересечении первой строки и столбца, содержат уровень риска безопасности. Размерность таблицы зависит от количества концептуальных уровней вероятности атаки и ущерба. Уровень риска можно определить на основе таблицы 8.

Таблица 6 – качественная шкала оценки уровня ущерба

|

Уровень ущерба |

Описание |

|

Малый ущерб

|

Приводит к незначительным потерям материальных активов, которые быстро восстанавливаются, или к незначительному влиянию на репутацию компании |

|

Умеренный ущерб |

Вызывает заметные потери материальных активов или приводит к умеренному влиянию на репутацию компании |

|

Ущерб средней тяжести

|

Приводит к существенным потерям материальных активов или значительному урону репутации компании |

|

Большой ущерб |

Вызывает большие потери материальных активов и наносит большой урон репутации компании |

|

Критический ущерб

|

Приводит к критическим потерям материальных активов или к полной потере репутации компании на рынке, что делает невозможным дальнейшую деятельность организации |

Таблица 7 – Качественная шкала оценки вероятности проведения атаки

|

Уровень вероятности атаки

|

Описание |

|

Очень низкая

|

Атака практически никогда не будет проведена. Уровень соответствует числовому интервалу вероятности(0, 0,25) |

|

Низкая

|

Вероятность проведения атаки достаточно низкая. Уровень соответствует числовому интервалу вероятности(0,25, 0,5) |

|

Средняя

|

Вероятность проведения атаки приблизительно равна0,5 |

|

Высокая

|

Атака скорее всего будет проведена. Уровень соответствует числовому интервалу вероятности(0,5, 0,75) |

|

Очень высокая |

Атака почти наверняка будет проведена. Уровень соответствует числовому интервалу вероятности(0,75, 1) |

При расчете значений вероятности проведения атаки, а также уровня возможного ущерба могут использоваться статистические методы, методы экспертных оценок или элементы теории принятия решений.

В процессе проведения аудита безопасности могут использоваться специализированные программные комплексы, позволяющие автоматизировать процесс анализа исходных данных и расчета значений рисков. Примерами таких комплексов являются «Гриф» и« Кондор» (компании «Digital Security»), а также «АванГард» (Института системного анализа РАН).

8.4. Результаты аудита безопасности

Рекомендации могут включать в себя следующие типы действий, направленных на минимизацию выявленных рисков:

– уменьшение риска за счет использования дополнительных организационных и технических средств защиты, позволяющих снизить вероятность проведения атаки или уменьшить возможный ущерб от нее. Так, например, установка межсетевых экранов в точке подключения АС к сети Интернет позволяет существенно снизить вероятность проведения успешной атаки на общедоступные информационные ресурсы АС, такие как веб-серверы, почтовые серверы и т. д.;

– уклонение от риска путем изменения архитектуры или схемы информационных потоков АС, что позволяет исключить возможность проведения тойили иной атаки. Так, например, физическое отключение от сети Интернет сег-мента АС, в котором обрабатывается конфиденциальная информация, позволяет исключить атаки на конфиденциальную информацию из этой сети;

– изменение характера риска в результате принятия мер по страхованию.

В качестве примеров такого изменения характера риска можно привести страхование оборудования АС от пожара или страхование информационных ресур-ов от возможного нарушения их конфиденциальности, целостности или доступности. В настоящее время российские компании уже предлагают услуги по страхованию информационных рисков;

– принятие риска в том случае, если он уменьшен до того уровня, на котором он не представляет опасности для АС.

При выборе мер по повышению уровня защиты АС учитывается одно принципиальное ограничение— стоимость их реализации не должна превышать стоимость защищаемых информационных ресурсов.

В завершение процедуры аудита его результаты оформляются в виде отчетного документа, который предоставляется заказчику.

В общем случае этот документ состоит из следующих основных разделов:

– описание границ, в рамках которых был проведен аудит безопасности;

– описание структуры АС заказчика;

– методы и средства, которые использовались в процессе проведения аудита;

– описание выявленных уязвимостей и недостатков, включая уровень их риска;

– рекомендации по совершенствованию комплексной системы обеспечения информационной безопасности;

– предложения по плану реализации первоочередных мер, направленных на минимизацию выявленных рисков.

8.5. Программные продукты, предназначенные для анализа и управления рисками

В настоящее время имеется большое разнообразие как методов анализа и управления рисками, так и реализующих их программных средств. Приведем примеры некоторых наиболее распространенных.

CRAMM. Метод CRAMM (the UK Goverment Risk Analysis and Managment Method) был разработан Службой безопасности Великобритании (UK Security Service) по заданию британского правительства и взят на вооружение в качестве государственного стандарта. Он используется начиная с 1985 г. правительственными и коммерческими организациями Великобритании.

За это время CRAMM приобрел популярность во всем мире.

Метод CRAMM — это довольно мощный и универсальный инструмент, позволяющий, помимо анализа рисков, решать также и ряд других аудиторских задач(проведение обследования ИС и выпуск сопроводительной документации на всех этапах; проведение аудита в соответствии с требованиями британского правительства, а также стандарта BS 7799:1995 — Code of Practice for Information Security Management BS7799; разработка политики безопасности и плана обеспечения непрерывности бизнеса).

В основе метода CRAMM лежит комплексный подход к оценке рисков, сочетающий количественные и качественные методы анализа. Метод является универсальным и подходит как для больших, так и для малых организаций, как правительственного, так и коммерческого сектора. Версии программного обеспечения CRAMM, ориентированные на разные типы организаций, отличаются друг от друга своими базами знаний(profiles). Для коммерческих организаций имеется коммерческий профиль(commercial profile), для правительственных организаций— правительственный профиль(government profile). Правительственный вариант профиля также позволяет проводить аудит на соответствие требованиям американского стандарта ITSEC («Оранжевая книга»).

CRAMM предполагает разделение всей процедуры на три последовател-ных этапа. Задачей первого этапа является ответ на вопрос: «Достаточно ли для защиты системы применения средств базового уровня, реализующих традиционные функции безопасности, или необходимо проведение более детального анализа?» На втором этапе производится идентификация рисков и оценивается их величина. На третьем этапе решается вопрос о выборе адекватных контрмер.

RiskWatch. Программное обеспечение RiskWatch, разрабатываемое американской компаниейRiskWatch, Inc., является мощным средством анализа и управления рисками.

В семействоRiskWatch входят программные продукты для проведения различных видов аудита безопасности.

Оно включает в себя следующие средства аудита и анализа рисков:

– RiskWatch for Physical Security — для физических методов защиты ИС;

– RiskWatch for Information Systems — для информационных рисков;

– HIPAA-WATCH for Healthcare Industry — для оценки соответствия требованиям стандарта HIPAA;

– RiskWatch RW17799 for ISO17799 — для оценки соответствия требованиям стандартаISO17799.

В методе RiskWatch в качестве критериев для оценки и управления рисками используются «предсказание годовых потерь» (annual loss expectancy — ALE) и оценка возврата от инвестиций(return on investment — ROI). Семейство программных продуктов RiskWatch имеет массу достоинств. К недостаткам данного продукта можно отнести его относительно высокую стоимость.

COBRA. Система COBRA (Consultative Objective and Bi-Functional Risk Analysis), разрабатываемая компаниейRisk Associates, является средством анализа рисков и оценки соответствия ИС стандартуISO17799. COBRA реализует методы количественной оценки рисков, а также инструменты для консалтинга и проведения обзоров безопасности.

При разработке инструментария COBRA были использованы принципы построения экспертных систем, обширная база знаний по угрозам и уязвимостям, а также большое количество вопросников, с успехом применяющихся на практике. В семейство программных продуктов COBRA входятCOBRA ISO17799 Security Consultant, COBRA Policy Compliance Analyst иCOBRA Data Protection Consultant.

Buddy System. Программный продукт Buddy System, разрабатываемый компанией Countermeasures Corporation, позволяет осуществлять как количественный, так и качественный анализ рисков. Он содержит развитые средства генерации отчетов. Основной акцент при использовании Buddy System делается на информационные риски, связанные с нарушением физической безопасности, и управление проектами.

Результатом проведения аудита в последнее время все чаще становится сертификат, удостоверяющий соответствие обследуемой ИС требованиям признанного международного стандарта. Наличие такого сертификата позволяет организации получать конкурентные преимущества, связанные с большим доверием со стороны клиентов и партнеров.

ЗАДАНИЯ К ЛЕКЦИИ 8

8.1Автоматизированные средства аудита

Кейс 1: Выбор типа аудита после инцидента

· Ситуация: В компании произошла утечка данных клиентов. Руководство хочет провести аудит безопасности, но не уверено, с чего начать. Одни специалисты предлагают немедленно провести инструментальный анализ на наличие уязвимостей, другие настаивают на полном экспертом аудите политик.

· Задача: Какой вид аудита (или их комбинацию) вы порекомендуете провести в первую очередь? Обоснуйте свой выбор, исходя из целей и видов аудита, описанных в лекции. Какой этап аудита будет ключевым для определения причин инцидента?

Кейс 2: Планирование аудита для выполнения требований регулятора

· Ситуация: Банк должен пройти проверку на соответствие требованиям ЦБ РФ (которые базируются на документах ФСТЭК). Необходимо подготовиться к внешнему аудиту. Внутренняя служба ИБ предлагает провести предварительный аудит собственными силами.

· Задача: Разработайте план подготовки, определив:

1. К какому виду аудита из лекции следует отнести эту подготовку?

2. Какие основные действия должны быть выполнены на каждом из четырех этапов аудита в данном контексте?

3. Кто должен быть инициатором этого внутреннего аудита?

Кейс 3: Аудит перед слиянием компаний (Due Diligence)

· Ситуация: Крупный холдинг планирует приобрести IT-стартап. Перед сделкой необходимо оценить риски, связанные с ИБ стартапа, включая состояние его защищенности и потенциальные скрытые уязвимости.

· Задача: Опишите подход к проведению аудита. Почему в данном случае необходим именно комплексный аудит? Какие конкретные задачи будут решаться в рамках каждого из его компонентов (экспертный, соответствие, инструментальный анализ)?

Кейс 4: Разрешение конфликта по итогам аудита

· Ситуация: По завершении внешнего аудита заказчик получил отчет, в котором указаны критические уязвимости в корпоративной сети. Руководство компании-заказчика не согласно с выводами, утверждая, что аудиторы проверяли системы, не входящие в зону их ответственности.

· Задача: Какой документ, разрабатываемый на первом этапе аудита, должен был предотвратить этот конфликт? Что должно быть в нем прописано, чтобы четко разграничить обязанности и scope (границы) проводимого обследования?

Кейс 5: Оптимизация этапа сбора информации

· Ситуация: Аудиторская группа проводит обследование крупного предприятия с распределенной филиальной сетью. Сбор информации через интервью и опросные листы занимает слишком много времени и не систематизирован.

· Задача: Используя лекцию, предложите план оптимизации второго этапа аудита. Какие методы сбора информации необходимо задействовать, кроме опросов, чтобы ускорить процесс и повысить его объективность? Какую роль играют "специализированные инструментальные средства"?

Кейс 6: Аудит для страховой компании

· Ситуация: Предприятие хочет застраховать свои цифровые активы. Страховая компания в качестве обязательного условия требует предоставить отчет независимого аудита безопасности.

· Задача: Исходя из лекции, кто является инициатором аудита в данном случае? На какой из видов аудита будет ориентирована страховая компания и почему? Какой этап аудита будет наиболее критичным для расчета страховой премии?

Кейс 7: От формального аудита к практическим результатам

· Ситуация: По итогам аудита соответствия требованиям ISO 17799 компания получила формальное заключение о "частичном соответствии". Однако реальных улучшений в безопасности не последовало, так как отчет содержал общие рекомендации.

· Задача: Что было упущено в процессе аудита? Как необходимо модифицировать четвертый этап (разработка рекомендаций), чтобы его результаты были конкретными, измеримыми и применимыми на практике? Свой ответ обоснуйте, опираясь на цели аудита.

Кейс 8: Создание службы ИБ "с нуля"

· Ситуация: В компании, где никогда не было выделенной службы ИБ, новый директор по безопасности должен выстроить систему защиты. Для начала ему необходимо получить объективную картину текущего состояния.

· Задача: Разработайте для него пошаговый план действий в формате аудита.

1. Какой вид аудита будет наиболее подходящим для самого первого среза?

2. Составьте краткий перечень вопросов и документов для сбора исходной информации (этап 2).

3. Каков будет ожидаемый результат третьего этапа в этой ситуации?

Задание 9: Сопоставьте вид аудита и его описание.

1. Экспертный аудит

2. Оценка соответствия

3. Инструментальный анализ

4. Комплексный аудит

А) Выявление и устранение уязвимостей в ОС и ПО.

Б) Проверка на соответствие стандарту ISO 17799.

В) Обследование, основанное на опыте и знаниях привлеченных специалистов.

Г) Аудит, включающий в себя все основные формы проведения обследования.

Задание 10: Расположите этапы аудита в правильной последовательности:

Разработка рекомендаций

Сбор исходной информации

Анализ информации и оценка уровня защищенности

Разработка регламента работ

Задание 11: Выберите все верные утверждения об инициаторах аудита:

а) Аудит может быть инициирован только внешними регулирующими органами.

б) Руководство предприятия может выступить инициатором аудита.

в) Служба информационной безопасности не может инициировать аудит, так как это создаст конфликт интересов.

г) Страховые компании могут потребовать проведения аудита.

Задание 12: Какова главная цель разработки регламента на первом этапе аудита?

а) Сразу начать поиск уязвимостей.

б) Определить границы обследования и обязанности сторон, чтобы избежать претензий.

в) Составить итоговый отчет.

г) Нанять всех необходимых экспертов.

Задание 13: Опишите, в чем ключевое отличие инструментального анализа защищенности от экспертного аудита.

8.2 Сбор исходных данных для проведения аудита

Кейс 1: Аудит после слияния двух компаний

· Ситуация: Компания «Альфа» поглотила компанию «Бета». Необходимо провести аудит безопасности объединенной IT-инфраструктуры. Столкнулись с проблемой: документация по ИБ в компаниях велась по-разному, часть данных о системе защиты «Беты» утеряна в процессе слияния.

· Задача: Составьте план первоочередных действий по сбору исходных данных. На какие три типа информации из Таблицы 5 необходимо обратить внимание в первую очередь, чтобы быстро оценить ключевые риски? Обоснуйте свой выбор.

Кейс 2: Проверка соответствия требованиям регулятора

· Ситуация: Банк должен подготовить пакет документов для проверки ЦБ РФ. Аудиторская группа запросила обширный перечень данных, включая «Схему информационных потоков АС» и «Регламенты работы пользователей».

· Задача: Объясните, как эти два документа (один из типа «Топология АС», другой — «Организационно-распорядительная документация») связаны между собой и почему их совместный анализ критически важен для оценки реального, а не формального уровня безопасности?

Кейс 3: Расследование инцидента с утечкой данных

· Ситуация: Установлено, что конфиденциальная база данных клиентов была скопирована на внешний носитель. В рамках расследования необходимо понять, как это стало возможным.

· Задача: Опираясь на Таблицу 5, составьте список конкретных данных и документов, которые необходимо запросить и проанализировать, чтобы выявить бреши в системе защиты. Укажите, к какому типу информации относится каждый пункт и как он поможет в расследовании.

Кейс 4: Аудит защищенности нового облачного сервиса

· Ситуация: Компания разработала и запустила новое корпоративное приложение, размещенное в облачной инфраструктуре. Перед вводом в промышленную эксплуатацию требуется провести его аудит.

· Задача: Какие категории исходных данных из Таблицы 5 потребуют особого подхода и адаптации при сборе, учитывая облачную среду? Например, как будет собираться «информация об аппаратном обеспечении хостов» или «схема установки средства защиты»?

Кейс 5: Оценка рисков при подключении к системе стороннего подрядчика

· Ситуация: Для выполнения работ к сегменту сети с персональными данными требуется предоставить доступ сотрудникам сторонней IT-компании.

· Задача: Используя данные из Таблицы 5, составьте чек-лист информации, которую необходимо собрать о самом подрядчике и о сегменте сети, куда он будет допущен, для проведения точечного аудита и минимизации рисков.

Кейс 6: Планирование модернизации системы защиты

· Ситуация: Руководство выделило бюджет на обновление средств защиты информации. Службе ИБ необходимо обосновать выбор конкретных решений и направлений для инвестиций.

· Задача: Какие исходные данные из раздела «Информация о средствах защиты, установленных в АС» и «Информация о топологии АС» являются наиболее важными для принятия взвешенного решения о модернизации? Поясните, как именно эти данные повлияют на выбор.

Кейс 7: Аудит в условиях дефицита времени

· Ситуация: Вам, как внешнему аудитору, дано всего 3 дня на подготовку предварительного заключения о безопасности небольшой, но критически важной системы. Время на сбор данных строго ограничено.

· Задача: Определите ТОП-5 самых важных документов или сведений из Таблицы 5, которые дадут максимально полное представление о системе за минимальное время. Свой выбор аргументируйте.

Кейс 8: Внедрение системы классификации данных

· Ситуация: Компания решила внедрить политику классификации информации для более точного разграничения доступа. Проект столкнулся с сопротивлением, так как непонятно, к каким данным какие меры защиты применять.

· Задача: Используя лекцию, определите, какие именно исходные данные необходимо собрать и проанализировать в первую очередь, чтобы успешно реализовать этот проект. Укажите, как «Описание функциональных задач, решаемых с помощью прикладного ПО» и «Схема информационных потоков АС» помогут определить, какая информация является критической.

Задание 9: К какому типу информации из Таблицы 5 относятся следующие данные?

Задание 10: Сформулируйте три конкретных вопроса, которые вы задали бы сотрудникам отдела для сбора информации о прикладном ПО в соответствии с лекцией.

Задание 11: Для проведения аудита безопасности веб-сервера вы запрашиваете у администратора "конфигурационные настройки средства защиты". О каком средстве защиты, скорее всего, идет речь, и какую конкретно информацию вы ожидаете получить?

Задание 12: Почему при сборе данных так важна "Схема информационных потоков АС"? Какую угрозу помогает выявить этот документ, которую сложно обнаружить, имея на руках только карту сети?

Задание 13: Составьте чек-лист из 5 пунктов (документов или данных), которые являются абсолютным минимумом для начала анализа защищенности сети компании.

8.3. Оценка уровня безопасности АС

Кейс 1: Выбор метода оценки для стартапа и банка

· Ситуация: Аудитору необходимо провести оценку рисков для двух клиентов: 1) молодого технологического стартапа с гибкими процессами и 2) крупного банка, работающего под строгим регулированием ЦБ РФ.

· Задача: Для каждого клиента предложите наиболее подходящую группу методов оценки рисков (первая или вторая) и обоснуйте свой выбор. Почему для стартапа может быть предпочтительнее один подход, а для банка — другой?

Кейс 2: Качественная оценка риска DDoS-атаки

· Ситуация: Аудиторская команда оценивает риск DDoS-атаки на интернет-банкинг кредитной организации. Эксперты оценили вероятность атаки как «Очень высокая», а возможный ущерб от простоя сервиса — как «Большой ущерб».

· Задача: Используя качественные шкалы из Таблиц 6 и 7 и логику Таблицы 8, определите итоговый уровень риска. Объясните, какие меры защиты должны быть рекомендованы для риска с таким уровнем.

Кейс 3: Обоснование инвестиций в ИБ для руководства

· Ситуация: По результатам аудита выявлен риск, связанный с утечкой базы данных клиентов через уязвимость в веб-приложении. Финансовый директор компании сомневается в необходимости дорогостоящего проекта по защите приложений, считая риск маловероятным.

· Задача: Используя метод второй группы, дайте количественную интерпретацию этого риска. Если вероятность оценивается экспертами как «Низкая» (возьмем середину интервала, 0.375), а ущерб собственник оценил в 10 млн руб., какова расчетная величина риска? Как этот расчет поможет убедить руководство?

Кейс 4: Приоритизация рисков для плана обработки

· Ситуация: По итогам аудита составлен список из 10 выявленных рисков. Ресурсы компании на их устранение ограничены.

· Задача: Предложите методику для приоритизации этих рисков, основанную на материалах лекции. Какую роль в этом процессе будет играть Таблица 8? Составьте алгоритм из 3-4 шагов для формирования плана по обработке рисков.

Кейс 5: Оценка риска внедрения нового облачного сервиса

· Ситуация: Компания планирует внедрить SaaS-решение для управления проектами, где будет храниться информация о новых разработках. Исторической статистики по атакам на подобные сервисы в компании нет.

· Задача: Какой метод (из двух описанных групп) будет основным для оценки рисков этого решения? Как будет определяться «вероятность проведения атаки», если статистические методы неприменимы? Кто и как должен оценить «величину возможного ущерба»?

Кейс 6: Аудит после инцидента с шифровальщиком

· Ситуация: Полгода назад компания пострадала от ransomware-атаки, которая привела к «Ущербу средней тяжести». Были внедрены новые средства защиты. Теперь требуется оценить текущий риск повторной атаки.

· Задача: Как изменится оценка «вероятности проведения атаки» по качественной шкале после внедрения новых мер? Предположите, что ущерб остался на прежнем уровне. Как это повлияет на итоговый уровень риска по Таблице 8? Продемонстрируйте на примере.

Кейс 7: Сравнение рисков для двух филиалов

· Ситуация: В головном офисе компании вероятность целевой фишинговой атаки оценена как «Высокая», а потенциальный ущерб — как «Критический». В небольшом региональном филиале вероятность такой же атаки — «Средняя», а ущерб — «Умеренный».

· Задача: Используя логику качественной оценки, определите уровень риска для каждого объекта. Как руководство должно распределить бюджет на обучение сотрудников и усиление защиты между головным офисом и филиалом на основе этого анализа?

Кейс 8: Выбор программного комплекса для автоматизации аудита

· Ситуация: Служба ИБ крупного предприятия хочет автоматизировать процесс регулярной оценки рисков. Рассматриваются продукты «Гриф» и «АванГард».

· Задача: На основании каких критериев, вытекающих из лекции, следует выбирать такой программный комплекс? Какие функции, связанные непосредственно с оценкой рисков (а не со сбором данных), должны в нем присутствовать? (Например, поддержка различных шкал, работа с матрицей рисков и т.д.).

Кейс 9: Качественная оценка рисков

Перед вами результаты экспертного интервью по трем выявленным угрозам. Используя качественные шкалы из Таблиц 6 и 7 и логику Таблицы 8, заполните пропущенные ячейки в таблице.

|

Угроза |

Вероятность (качественная оценка) |

Вероятность (числовой интервал) |

Ущерб (качественная оценка) |

Уровень риска (на основе Таблицы 8) |

|

Кража данных сотрудником |

Высокая |

(0,5; 0,75) |

Умеренный ущерб |

? |

|

DDoS-атака на сайт |

? |

(0,25; 0,5) |

Большой ущерб |

Высокий риск |

|

Поломка жесткого диска с данными |

Средняя |

(0,5) |

? |

Средний риск |

Кейс 10:Приоритизация мероприятий по обработке рисков

На основе оценки рисков из Задания 1, заполните таблицу мероприятий по их обработке. Сформулируйте рекомендации, исходя из уровня риска.

|

Угроза |

Уровень риска |

Предлагаемая мера защиты |

Ожидаемый результат обработки риска |

|

Кража данных сотрудником |

? |

Внедрение системы DLP и мониторинга действий |

Снижение вероятности до "Низкой" |

|

DDoS-атака на сайт |

Высокий риск |

? |

Снижение ущерба до "Умеренного" |

|

Поломка жесткого диска |

Средний риск |

Внедрение отказоустойчивого массива RAID и регулярное резервное копирование |

? |

Кейс 11: Выбор метода оценки риска

Для каждой описанной ситуации выберите и обоснуйте, какая группа методов оценки рисков (1-я или 2-я) является более предпочтительной.

|

Ситуация |

Предпочтительная группа методов |

Краткое обоснование выбора |

|

Аудит банка на соответствие требованиям ЦБ РФ |

? |

Проверка формального соответствия регуляторным требованиям является основной задачей. |

|

Оценка рисков для нового стартапа, не имеющего исторической статистики по атакам |

? |

Позволяет оценить риски, даже когда отсутствуют данные о вероятности атак. |

|

Анализ целесообразности инвестиций в новый фаервол |

? |

Позволяет количественно оценить эффективность инвестиций через снижение вероятности/ущерба от конкретных атак. |

|

Создание реестра рисков для страховой компании |

? |

Страховщикам важна количественная оценка потенциальных финансовых потерь. |

Кейс 12: Расчет величины риска

Для двух угроз проведена количественная оценка. Заполните таблицу, рассчитав величину риска по формуле Риск = Вероятность × Ущерб.

|

Угроза |

Вероятность (в долях) |

Ущерб (в млн. руб.) |

Величина риска (млн. руб.) |

Качественный уровень риска (на основе Таблицы 8 и шкал) |

|

Фишинговая атака на бухгалтерию |

0.3 |

5.0 |

? |

? |

|

Кража ноутбука директора |

0.1 |

15.0 (стоимость данных) |

? |

? |

|

Пример для сверки: Пожар в ЦОД |

0.01 |

100.0 |

1.0 |

Задание 13: К какой группе методов оценки рисков (Первая или Вторая) относятся следующие действия?

А) Проверка, что в компании есть и соблюдается политика парольной аутентификации.

Б) Расчет, что ущерб от простоя сайта составит 500 000 руб./час, а вероятность DDoS-атаки оценивается в 20%.

Задание 14: Используя качественные шкалы из Таблиц 6 и 7, оцените уровень риска для двух ситуаций:

Ситуация А: Вероятность атаки — Низкая, возможный ущерб — Критический.

Ситуация Б: Вероятность атаки — Очень высокая, возможный ущерб — Умеренный.

Задание 15: Кто и как определяет ключевые компоненты для расчета риска по методам Второй группы?

а) Вероятность атаки определяет ________________.

б) Величину возможного ущерба определяет ________________.

Задание 16: Предложите, какой метод (из двух групп) был бы более уместен в каждой ситуации и почему:

Ситуация 1: Стартап хочет быстро понять свои основные слабые места.

Ситуация 2: Банк должен точно рассчитать финансовые потери от реализации риска компрометации данных для страховой компании.

Задание 17: Каков главный недостаток качественных шкал оценки по сравнению с количественными? И какой их главный плюс?

8.4 Результаты аудита безопасности

Кейс 1: Выбор стратегии обработки риска после инцидента

· Ситуация: По результатам аудита, проведенного после утечки данных, выявлен критический риск несанкционированного доступа к серверу с персональными данными через уязвимость в веб-интерфейсе. Руководство требует предоставить варианты действий.

· Задача: Проанализируйте четыре типа действий из лекции (уменьшение, уклонение, изменение характера, принятие) применительно к данной ситуации. Для каждого типа предложите по одной конкретной мере и обоснуйте, какая из стратегий является наиболее эффективной и почему.

Кейс 2: Формирование рекомендаций для отчета

· Ситуация: В ходе аудита выявлены три ключевых риска:

1. Риск A: Низкий уровень осведомленности сотрудников о фишинге (Вероятность: Высокая, Ущерб: Умеренный).

2. Риск B: Отсутствие резервного копирования базы данных (Вероятность: Низкая, Ущерб: Критический).

3. Риск C: Наличие уязвимости в устаревшем ПО, не имеющем заплаток (Вероятность: Высокая, Ущерб: Большой).

· Задача: Используя типы действий из лекции, сформулируйте по одной конкретной рекомендации для минимизации каждого из рисков. Объясните, к какому типу действия относится каждая рекомендация и почему она уместна.

Кейс 3: Аудит в условиях ограниченного бюджета

· Ситуация: Для устранения выявленного риска (утечка через USB) предложено два решения: 1) Внедрение DLP-системы (стоимость 2 млн руб.); 2) Полная запретительная политика и установка заглушек на порты (стоимость 50 тыс. руб.). Стоимость защищаемой информации оценена в 1.5 млн руб.

· Задача: Какое решение вы порекомендуете в итоговом отчете, руководствуясь принципиальным ограничением из лекции? Свой ответ обоснуйте, ссылаясь на материалы лекции.

Кейс 4: Архитектурное изменение как способ уклонения от риска

· Ситуация: Аудит выявил, что сервер бухгалтерии, на котором хранится финансовая отчетность, находится в той же сетевой зоне, что и рабочие станции обычных сотрудников, что создает высокий риск несанкционированного доступа.

· Задача: Сформулируйте рекомендацию, основанную на стратегии «уклонения от риска». Опишите, какие именно изменения в архитектуре или схеме информационных потоков необходимо предложить заказчику, чтобы исключить данную угрозу.

Кейс 5: Страхование как часть стратегии безопасности

· Ситуация: Компания обрабатывает большие объемы персональных данных. Аудит показал, что риск масштабной утечки, ведущей к репутационным и финансовым потерям, сохраняется, несмотря на внедренные технические меры. Полное устранение риска экономически нецелесообразно.

· Задача: Какую стратегию обработки риска, описанную в лекции, следует предложить руководству в дополнение к существующим мерам? Приведите пример услуги, которую можно заказать у российских компаний, и объясните, как это изменит характер риска для бизнеса.

Кейс 6: Обоснование принятия остаточного риска

· Ситуация: После внедрения MFA и систем мониторинга риск компрометации учетных записей пользователей был снижен с «Высокого» до «Низкого». Руководство спрашивает, нужно ли инвестировать в еще более дорогостоящую систему биометрической аутентификации.

· Задача: Какой аргумент, основанный на лекции, следует привести в отчете, чтобы обосновать решение «принять риск»? Сформулируйте фразу, которая может войти в раздел «Рекомендации».

Кейс 7: Планирование первоочередных мер

· Ситуация: В отчете аудита указано 15 рекомендаций разной степени сложности и стоимости. Руководство просит выделить первоочередные шаги на ближайший квартал.

· Задача: Используя структуру итогового документа из лекции, предложите критерии для отбора мер в «план реализации первоочередных мер». На что в первую очередь следует обратить внимание: на уровень риска, стоимость, скорость внедрения или что-то еще?

Кейс 8: Структурирование итогового отчета

· Ситуация: Молодой специалист службы ИБ впервые готовит отчет по результатам внутреннего аудита и не уверен в правильности его структуры.

· Задача: Используя материалы лекции, составьте для него план (оглавление) итогового отчетного документа. Перечислите все обязательные разделы и кратко (1-2 предложения) опишите, какое содержание должно быть в каждом из них.

Задание 9: Сопоставьте тип рекомендуемого действия с примером из лекции или практики.

А) Заключение договора страхования киберинцидентов.

Б) Внедрение системы антивирусной защиты.

В) Решение не делать ничего, так как риск низкий, а меры по его снижению стоят дорого.

Г) Вывод сервера с бухгалтерской отчетностью из сети Интернет.

Задание 10: Сформулируйте рекомендацию по уменьшению риска для угрозы "Кража ноутбука сотрудника с конфиденциальными данными".

Задание 11: Сформулируйте рекомендацию по уклонению от риска для угрозы "Перехват данных, передаваемых по незашифрованному каналу связи".

Задание 12: Руководство компании рассматривает проект по внедрению DLP-системы стоимостью 5 млн руб. Стоимость защищаемой информации оценена в 3 млн руб. Какой принцип из лекции вступает здесь в противоречие и какую рекомендацию должен дать аудитор?

Задание 13: Восстановите логическую структуру итогового отчета по аудиту, расположив разделы в правильном порядке:

8.5. Программные продукты для анализа и управления рисками

Кейс 1: Выбор метода для государственного и коммерческого заказчика

· Ситуация: Аудиторская компания готовится к двум проектам: 1) Аудит для Министерства финансов на соответствие строгим государственным стандартам; 2) Аудит для частного онлайн-банка, ориентированный на бизнес-риски и рентабельность инвестиций в ИБ.

· Задача: Какой программный продукт (CRAMM, RiskWatch, COBRA или Buddy System) вы порекомендуете для каждого клиента и почему? Для госзаказчика обоснуйте выбор наличием специализированного профиля, а для коммерческого — используемыми критериями оценки.

Кейс 2: Стратегия аудита для международной корпорации

· Ситуация: Крупная транснациональная корпорация хочет провести унифицированный аудит своих филиалов в разных странах, чтобы разработать единую политику безопасности и план обеспечения непрерывности бизнеса.

· Задача: Руководство рассматривает метод CRAMM. Опишите, как трехэтапная процедура CRAMM позволит решить эту задачу. Что происходит на каждом из трех этапов в контексте данной ситуации?

Кейс 3: Обоснование инвестиций в ИБ для CFO

· Ситуация: Финансовый директор компании сомневается в необходимости приобретения дорогостоящей системы мониторинга. Требуется количественно обосновать эффективность этих инвестиций.

· Задача: Продукт какого семейства (CRAMM, RiskWatch, COBRA, Buddy System) лучше всего подойдет для этой задачи и почему? Назовите два конкретных финансовых критерия, которые использует этот продукт, и объясните, как они помогут убедить CFO.

Кейс 4: Аудит для медицинского учреждения

· Ситуация: Частная клиника должна обеспечить соответствие строгим стандартам защиты персональных данных о здоровье пациентов (например, HIPAA).

· Задача: В семействе какого программного продукта существует специализированное решение для данной отрасли? Назовите его и опишите, в чем его ключевое преимущество перед универсальными методами в этом конкретном случае.

Кейс 5: Выбор между качественным и количественным анализом

· Ситуация: Стартап на ранней стадии развития не имеет исторических данных об инцидентах для количественной оценки, но хочет понять свои основные риски. Зрелая компания из реального сектора имеет обширную статистику и хочет точно рассчитать бюджеты на ИБ.

· Задача: Какой продукт (CRAMM, COBRA или Buddy System) вы порекомендуете стартапу, а какой — зрелой компании? Свой выбор обоснуйте, опираясь на методы анализа (качественный/количественный), которые реализуют эти продукты.

Кейс 6: Аудит, ориентированный на физическую безопасность

· Ситуация: Объектом аудита является не информационная система, а распределенная сеть физических объектов (склады, офисы), требующая оценки рисков кражи оборудования и несанкционированного доступа в помещения.

· Задача: Какой продукт из рассмотренных имеет специализированное решение для такого типа аудита? На какой вид рисков (информационные или физические) делает основной акцент продукт Buddy System?

Кейс 7: Построение экспертной системы для консалтинга

· Ситуация: Аудиторской компании необходимо расширить свой консалтинговый арсенал инструментом, который использует обширную базу знаний по угрозам и уязвимостям, а также стандартизированные вопросники для быстрого сбора данных.

· Задача: Какой продукт был разработан с использованием принципов экспертных систем? Перечислите три консалтинговых продукта из его семейства, которые позволят решать разные задачи.

Кейс 8: Получение сертификата для конкурентного преимущества

· Ситуация: Компания-разработчик программного обеспечения хочет получить сертификат соответствия международному стандарту (например, ISO/IEC 27001), чтобы повысить доверие клиентов и выиграть крупный тендер.

· Задача: Используя лекцию, назовите два программных продукта, которые напрямую помогают в оценке соответствия требованиям стандарта ISO 17799 (предшественник ISO 27001). Какой конечный результат, помимо отчета, все чаще становится итогом такого аудита и почему он важен для бизнеса?

Задание 9: Сопоставьте программный продукт с его ключевой характеристикой.

Задание 10: Какой продукт вы порекомендуете для решения следующих задач?

А) Провести аудит на соответствие американскому стандарту HIPAA в больнице.

Б) Разработать политику безопасности и план обеспечения непрерывности бизнеса для крупного банка.

В) Быстро провести консалтинговый обзор безопасности с помощью анкетирования.

Задание 11: Опишите, какой вопрос решается на первом этапе трехэтапной процедуры метода CRAMM.

Задание 12: В чем заключается основное различие между подходами к оценке в RiskWatch и COBRA с точки зрения используемых методов?

Задание 13: Какой конечный результат, помимо отчета, все чаще становится итогом успешного аудита и какую выгоду он приносит компании?

КОНТРОЛЬНЫЕ ВОПРОСЫ:

1. Дайте определение аудиту безопасности информационной системы.

2. Назовите не менее трех возможных инициаторов проведения аудита безопасности.

3. Перечислите четыре основных вида аудита информационной безопасности.

4. В чем заключается главное отличие экспертного аудита от инструментального анализа?

5. Какой вид аудита предназначен для проверки соответствия требованиям таких стандартов, как ISO 17799?

6. Назовите и охарактеризуйте четыре основных этапа проведения аудита безопасности.

7. Какой документ разрабатывается на первом этапе и почему он критически важен для успеха всего проекта?

8. Почему качество сбора исходных данных напрямую влияет на результат всего аудита?

9. К какому типу информации из Таблицы 5 относятся «Регламенты работы пользователей с информационными ресурсами»?

10. Какую информацию об аппаратном обеспечении необходимо собрать в рамках аудита?

11. Для чего аудиторам необходима «Схема информационных потоков АС», если у них уже есть «Карта локальной вычислительной сети»?

12. Что включает в себя информация о средствах защиты, установленных в АС?

13. Какие методы сбора информации, помимо анализа документации, использует аудитор?

14. Что такое «риск информационной безопасности» в контексте проведения аудита?

15. На какие две основные группы делятся методы расчета рисков? В чем их принципиальное различие?

16. По какой формуле в общем случае рассчитывается количественная величина риска для отдельной атаки?

17. Кто определяет величину возможного ущерба от реализации угрозы, а кто оценивает вероятность ее осуществления?

18. Что такое качественная шкала оценки рисков и какие два параметра она использует?

19. Если вероятность атаки оценивается как «Высокая», а потенциальный ущерб как «Умеренный», каков будет итоговый уровень риска согласно логике Таблицы 8?

20. Какие методы и инструменты могут использоваться для автоматизации анализа данных и расчета рисков? Назовите четыре типа действий (стратегии), которые могут быть рекомендованы для минимизации выявленных рисков.

21. Приведите пример рекомендации, которая иллюстрирует стратегию «уменьшение риска».

22. Приведите пример рекомендации, которая иллюстрирует стратегию «уклонение от риска».

23. Как стратегия «изменение характера риска» связана со страхованием?

24. В каком случае компания может принять решение о «принятии риска»?

25. Сформулируйте принципиальное экономическое ограничение, которое необходимо учитывать при выборе мер защиты.

26. Перечислите основные разделы итогового отчета по аудиту безопасности.

28. Охарактеризуйте метод CRAMM. Какие три основных этапа он включает?

29. В чем ключевое отличие подхода к оценке в продуктах RiskWatch (какие критерии используются?) и COBRA (на чем основан метод?)?

30. Какой продукт из рассмотренных делает основной акцент на рисках, связанных с физической безопасностью, и управлении проектами?

31. Объясните, как мониторинг процессов может помочь выявить факт того, что сотрудник испытывает трудности при работе с определенным приложением.

32. Какие параметры запущенных приложений обычно сохраняются системой мониторинга процессов?

33. Назовите две основные угрозы, связанные с несанкционированным использованием USB-накопителей в корпоративной среде.

34. Опишите технический способ полной блокировки USB-накопителей в ОС Windows через системный реестр.

35. Какой параметр необходимо передать ядру Linux при загрузке, чтобы полностью запретить использование USB-устройств?

36. В чем разница между мониторингом посещаемых веб-сайтов и мониторингом социальных сетей с точки зрения целей контроля?

37. Почему перехват трафика для мониторинга мессенджеров (IM) может быть недостаточно эффективным в современных условиях?

38. Каковы два основных технических способа мониторинга электронной почты, описанных в лекции?

39. Что такое кейлоггер и какая информация, помимо нажатых клавиш, может им записываться?

40. С помощью какой технологии в Windows реализуется перехват нажатий клавиш на низком уровне ("хуки")?

41. Как называется функция из библиотеки Xlib, используемая для реализации кейлоггеров в X Window System?

42. Почему мониторинг буфера обмена считается эффективным для предотвращения утечки конфиденциальных данных?

43. Какая стандартная функция Windows используется для мониторинга содержимого буфера обмена?

44. Какие действия с файлами обычно фиксируются системами мониторинга локальных действий?

45. Опишите технический способ мониторинга операций с файлами в Linux-системах.

46. С помощью какого API в Windows осуществляется мониторинг и управление очередью печати?

47. Как называется система печати в Linux, которая используется для реализации теневого копирования печатаемых документов?

48. В чем заключается основная этическая дилемма при использовании систем контроля действий пользователя?

49. Какие организационные меры необходимо принять перед внедрением системы мониторинга для минимизации правовых рисков?

50. Как данные мониторинга могут быть использованы не только для контроля, но и для оказания технической поддержки пользователям?

51. Дайте развернутое определение брандмауэра как системы, разделяющей сеть.

52. Какие аппаратные платформы наиболее распространены для работы сетевых брандмауэров?

53. Почему на брандмауэре не рекомендуется иметь учетные записи пользователей?

54. В чем заключается цель системы проверки целостности программных кодов на брандмауэре?

55. Назовите три основных типа брандмауэров в зависимости от уровня модели OSI, на котором они работают.

56. Какие параметры IP-пакета анализирует пакетный фильтр для принятия решения?

57. В чем ключевое отличие работы сервера прикладного уровня (прокси) от простого пакетного фильтра?

58. Как использование прокси-серверов прикладного уровня помогает скрыть внутреннюю структуру локальной сети?

59. Какие параметры используются при описании правил доступа для серверов прикладного уровня?

60. Как функция "Контроль приложений" в персональном фаерволе препятствует работе троянских программ?

61. Что подразумевается под "зональной защитой" (Zoned Protection) в контексте функций брандмауэра?

62. Почему для брандмауэра важен принцип "максимально прозрачной работы" и как он достигается?

63. Какой основной недостаток связан с использованием персональных фаерволов с точки зрения сетевой производительности?

64. Назовите бесплатный фаервол, который, согласно лекции, начинает защищать сразу после установки.

65. Какой принцип лежит в основе способности брандмауэра блокировать утечку информации уже проникшим в систему вредоносным ПО?

66. Сравните политики безопасности "Запретить все, что не разрешено" и "Разрешить все, что не запрещено". Какая из них обеспечивает более высокий уровень безопасности?

67. Какие типы атак (из раздела "Блокировка внешних атак") способен блокировать современный брандмауэр?

68. Как брандмауэр может помочь в расследовании инцидента безопасности, даже если атака была успешной?

69. Опишите ситуацию, в которой использование пакетного фильтра было бы предпочтительнее использования прокси-сервера прикладного уровня, и наоборот.

70. Каковы основные критерии выбора между сетевым и персональным фаерволом для малого офиса?

71. Дайте определение аудита информационной безопасности как процесса.

72. Кто, помимо руководства компании, может быть инициатором проведения аудита безопасности?

73. В чем заключается основное отличие комплексного аудита от других его видов?

74. Какой этап аудита безопасности непосредственно следует за этапом сбора исходной информации?

75. Какова основная цель разработки регламента на первом этапе аудита?

76. Какие методы сбора информации, помимо интервью и анализа документации, использует аудитор?

77. К какому типу информации из Таблицы 5 относится "Политика информационной безопасности"?

78. Почему при сборе данных для аудита важна не только топология сети, но и схема информационных потоков?

79. Что понимается под "риском информационной безопасности" в контексте аудита?

80. В чем принципиальное различие между двумя основными группами методов расчета рисков?

Материалы на данной страницы взяты из открытых источников либо размещены пользователем в соответствии с договором-офертой сайта. Вы можете сообщить о нарушении.