Лекция 2. «Информационная безопасность»

Тема 1. Принципы информационной безопасности

Информационная безопасность в самом широком смысле – это совокупность средств защиты информации от случайного или преднамеренного воздействия. Независимо от того, что лежит в основе воздействия: естественные факторы или причины искусственного характера – владелец информации несет убытки.

Информационная безопасность — защищенность информации и поддерживающей инфраструктуры от случайных или преднамеренных воздействий естественного или искусственного характера, которые могут нанести неприемлемый ущерб субъектам информационных отношений, в том числе владельцам и пользователям информации и поддерживающей инфраструктуры.

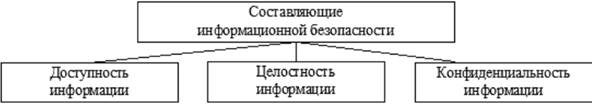

ГОСТ «Защита информации. Основные термины и определения» вводит понятие информационной безопасности как состояния защищенности информации, при котором обеспечены ее конфиденциальность, доступность и целостность.

Принципы информационной безопасности:

Целостность информационных данных означает способность информации сохранять изначальный вид и структуру как в процессе хранения, как и после неоднократной передачи. Вносить изменения, удалять или дополнять информацию вправе только владелец или пользователь с легальным доступом к данным.

Состояние информации, при котором отсутствует любое ее изменение либо изменение осуществляется только преднамеренно субъектами, имеющими на него право.

Конфиденциальность – характеристика, которая указывает на необходимость ограничить доступа к информационным ресурсам для определенного круга лиц. В процессе действий и операций информация становится доступной только пользователям, который включены в информационные системы и успешно прошли идентификацию.

Состояние информации, при котором доступ к ней осуществляют только субъекты, имеющие на него право.

Доступность информационных ресурсов означает, что информация, которая находится в свободном доступе, должна предоставляться полноправным пользователям ресурсов своевременно и беспрепятственно.

Состояние информации, при котором субъекты, имеющие право доступа, могут реализовывать его беспрепятственно.

Достоверность указывает на принадлежность информации доверенному лицу или владельцу, который одновременно выступает в роли источника информации.

Обеспечение и поддержка информационной безопасности включают комплекс разноплановых мер, которые предотвращают, отслеживают и устраняют несанкционированный доступ третьих лиц. Меры ИБ направлены также на защиту от повреждений, искажений, блокировки или копирования информации. Принципиально, чтобы все задачи решались одновременно, только тогда обеспечивается полноценная, надежная защита.

Созданная с помощью моделирования логическая цепочка трансформации информации выглядит следующим образом:

УГРОЖАЮЩИЙ ИСТОЧНИК ⇒ ФАКТОР УЯЗВИМОСТИ СИСТЕМЫ ⇒

ДЕЙСТВИЕ (УГРОЗА БЕЗОПАСНОСТИ) ⇒ АТАКА ⇒ ПОСЛЕДСТВИЯ

Тема 2: «Классификация уязвимостей систем безопасности»

Угрозы информационной безопасности проявляются не самостоятельно, а через возможное взаимодействие с наиболее слабыми звеньями системы защиты, то есть через факторы уязвимости. Угроза приводит к нарушению деятельности систем на конкретном объекте-носителе.

Угрозы информационной безопасности— совокупность условий и факторов, создающих потенциальную или реально существующую опасность нарушения безопасности информации.

Атакой называется попытка реализации угрозы, а тот, кто предпринимает такую попытку, — злоумышленником. Потенциальные злоумышленники называются источниками угрозы.

Угрозы можно классифицировать по нескольким критериям:

– по свойствам информации(доступность, целостность, конфиденциальность), против которых угрозы направлены в первую очередь;

– по компонентам информационных систем, на которые угрозы нацелены (данные, программы, аппаратура, поддерживающая инфраструктура);

– по способу осуществления(случайные/преднамеренные, действия природного/техногенного характера);

– по расположению источника угроз(внутри/вне рассматриваемой ИС)

ДЗ №1 (пример угроз по классификации)

Угроза является следствием наличия уязвимых мест или уязвимостей в информационной системе.

Основные уязвимости возникают по причине действия следующих факторов:

1. несовершенство программного обеспечения, аппаратной платформы, ошибки при разработке программного обеспечения;

2. преднамеренные изменения программного обеспечения с целью внесения уязвимостей;

3. неправильные настройки программного обеспечения;

4. разные характеристики строения автоматизированных систем в информационном потоке;

5. часть процессов функционирования систем является неполноценной;

6. несанкционированное внедрение вредоносных программ;

7. неточность протоколов обмена информацией и интерфейса;

8. сложные условия эксплуатации и расположения информации.

9. неумышленные действия пользователей;

10. сбои в работе программного и аппаратного обеспечения.

2. ДЗ – дополнить список уязвимостей

Чаще всего источники угрозы запускаются с целью получения незаконной выгоды вследствие нанесения ущерба информации. Но возможно и случайное действие угроз из-за недостаточной степени защиты и массового действия угрожающего фактора.

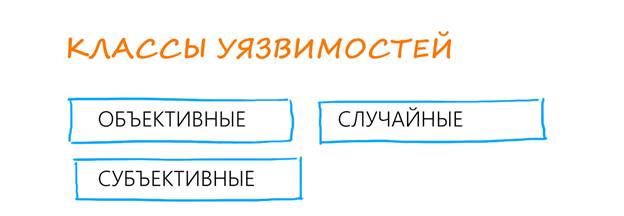

Существует разделение уязвимостей по классам, они могут быть:

1. объективными;

2. случайными;

3. субъективными.

Если устранить или как минимум ослабить влияние уязвимостей, можно избежать полноценной угрозы, направленной на систему хранения информации.

Объективные уязвимости

Этот вид напрямую зависит от технического построения оборудования на объекте, требующем защиты, и его характеристик. Полноценное избавление от этих факторов невозможно, но их частичное устранение достигается с помощью инженерно-технических приемов, следующими способами:

1. Связанные с техническими средствами излучения:

1. электромагнитные методики (побочные варианты);

2. звуковые варианты (акустические или с добавлением вибросигналов);

3. электрические (проскальзывание сигналов в цепочки электрической сети, по наводкам на линии и проводники, по неравномерному распределению тока).

2. Активизируемые:

1. вредоносные ПО, нелегальные программы, технологические выходы из программ, что объединяется термином «программные закладки»;

2. закладки аппаратуры – факторы, которые внедряются напрямую в телефонные линии, в электрические сети или просто в помещения.

3. Те, что создаются особенностями объекта, находящегося под защитой:

1. расположение объекта (видимость и отсутствие контролируемой зоны вокруг объекта информации, наличие вибро или звукоотражающих элементов вокруг объекта, наличие удаленных элементов объекта);

2. организация каналов обмена информацией (применение радиоканалов, аренда частот или использование всеобщих сетей).

4. Те, что зависят от особенностей элементов-носителей:

1. детали, обладающие электроакустическими модификациями (трансформаторы, телефонные устройства, микрофоны и громкоговорители, катушки индуктивности);

2. вещи, подпадающие под влияние электромагнитного поля (носители, микросхемы и другие элементы).

Случайные уязвимости

Эти факторы зависят от непредвиденных обстоятельств и особенностей окружения информационной среды. Их практически невозможно предугадать в информационном пространстве, но важно быть готовым к их быстрому устранению. Устранить такие неполадки можно с помощью проведения инженерно-технического разбирательства и ответного удара, нанесенного угрозе информационной безопасности:

1. Сбои и отказы работы систем:

2. Ослабляющие информационную безопасность факторы:

Субъективные уязвимости

Этот подвид в большинстве случаев представляет собой результат неправильных действий сотрудников на уровне разработки систем хранения и защиты информации. Поэтому устранение таких факторов возможно при помощи методик с использованием аппаратуры и ПО:

1. Неточности и грубые ошибки, нарушающие информационную безопасность:

2. Нарушения работы систем в информационном пространстве:

Уязвимости можно классифицировать по различным признакам:

– по типу ПО— системное или прикладное;

– по этапу жизненного цикла ПО, на котором возникла уязвимость,— проектирование, эксплуатация и пр.;

– по причине возникновения уязвимости, например недостатки механизмов аутентификации сетевых протоколов;

– по характеру последствий от реализации атак— изменение прав доступа, подбор пароля, вывод из строя системы в целом и пр.

Прежде чем приступать к построению системы защиты информации, необходимо провести анализ уязвимостей ИС и попытаться сократить их количество, т. е. использовать метод превентивности.

Важнейшие угрозы безопасности баз данных:

1. Чрезмерные и неиспользуемые пользовательские привилегии

Когда кто-либо получает привилегии, объемы которых превышают необходимые для выполнения должностных обязанностей, возникает вероятность злоупотребления этими привилегиями. Более того, когда какого-либо работника переводят на другую должность или он увольняется, уровень его доступа к конфиденциальной информации часто остается неизменным.

2. Злоупотребление привилегиями

Существует вероятность использования пользователями своих легитимных прав доступа в противоправных целях.

3. Input-инъекции(инъекции в поле ввода) Существуют два основных способа взлома баз данных при помощи инъекций кода:

– SQL-инъекции, применяемые для взлома традиционных СУБД. SQL-инъекции обычно представляют собой внедрение(инъекцию) неразрешенного или вредоносного кода в поля ввода веб-приложений;

– NoSQL-инъекции, которые используются для взлома платформ Big Data. Инъекции типа NoSQL подразумевают внедрение вредоносного кода в компоненты Big Data (например, в Hive или Mapеduce).

4. Хакерские программы

Киберпреступники, профессиональные хакеры применяют передовые методы атаки, сочетающие в себе различные тактические приемы, такие как фишинговые электронные письма и хакерские программы, с целью проникновения в сеть организаций и получения конфиденциальных данных.

Легитимные пользователи, не зная об инфицировании своих компьютеров хакерским ПО, могут стать невольными посредниками, при помощи которых хакеры получают доступ к сетям и важным данным.

5. Недостаточные меры по аудиту данных

Корпоративная информационная система должна включать в себя средства для автоматической регистрации транзакций базы данных, в том числе протоколирования операций с конфиденциальной информацией. Отказ от сбора детальных данных аудита ведет к возникновению серьезных угроз на множестве уровней.

Многие организации используют встроенные в СУБД средства аудита, полагаются на узкоспециализированные решения или проводят аудит в ручном режиме. Однако возможности таких инструментов ограничены— они не позволяют проводить полноценный аудит, выявлять попытки взлома и проводить расследования. Более того, встроенные в СУБД средства часто оказывают излишнюю нагрузку на процессор и жесткий диск сервера, поэтому во многих случаях функция аудита просто отключается. Наконец, большинство встроенных решений работают лишь на одной, предназначенной для них, платформе.

Так, логи Oracle отличаются от логов MS-SQL, а логи MS-SQL — от логов DB2. Это значительно осложняет внедрение однородного, масштабируемого механизма аудита в организациях, оперирующих СУБД различного типа.

Большинство встроенных инструментов аудита не способны определить конечного пользователя, поскольку ассоциируют активность БД с учетными записями клиентских приложений. Отсутствие связи с пользователем, совершившим ту или иную операцию, препятствует ведению отчетности, возможности наблюдения и проведению расследований. К тому же пользователи, обладающие правами администратора БД(легитимными или полученными в результате взлома), могут отключить встроенный аудит, чтобы скрыть свою вредоносную активность. Именно поэтому необходимо разграничивать функции управления аудитом и администрирование БД и серверной платформы, чтобы добиться четкого разделения зон ответственности.

6. Незащищенность носителей информации

Носители информации, предназначенные для хранения резервных копий, часто остаются без какой-либо защиты. Результатом этого становится похищеие дисков и пленок, содержащих резервные копии баз данных.

7. Эксплуатация уязвимых, неверно сконфигурированных баз данных

На практике часто встречаются устаревшие версии баз данных и БД с настройками по умолчанию. К сожалению, обновление баз данных часто игнорируется даже в тех случаях, когда выпускаются патчи и обновления.

8. Неуправляемая конфиденциальная информация

Неучтенные БД могут содержать важную информацию, могут появляться новые базы данных(например, в процессе тестирования системы) — и все это проходит незамеченным службой безопасности компании. Если вовремя не внедрить систему разграничения прав доступа, конфиденциальные данные, содержащиеся в этих базах данных, могут стать уязвимыми к взлому и утечкам.

9. Отказ в обслуживании(DoS)

DoS — это способ атаки информационной системы, в результате которой легитимные пользователи теряют доступ к сетевым приложениям или информации. Существуют различные способы создания DoS-условий. Наиболее популярным способом проведения DoS-атаки на базу данных является провокация перегрузки аппаратных ресурсов сервера, таких как память и процессор, путем его бомбардировки чрезмерно большим количеством запросов или меньшим по количеству запросов, но на обработку которых требуется непропорционально много системных ресурсов. В обоих случаях DoS-атака приводит к одному результату: сервер, столкнувшись с недостатком системных ресурсов, отказывает своим пользователям в обслуживании и в некоторых случаях даже «падает».

10. Недостаток знаний и опыта в сфере информационной безопасности

Развитие средств внутренней безопасности не успевает за ростом объемов данных, при этом многие организации слишком плохо оснащены и подготовлены для противодействия угрозам. Причиной этого часто является недостаток опыта и квалификации сотрудников в применении решений, улучшении политик или реагировании на инциденты в сфере безопасности.

В связи с повсеместным развитием Интернета наиболее часто атаки производятся с использованием уязвимостей протоколов сетевого взаимодействия.

ДЗ №3 Примеры важнейших угроз

Наиболее распространенные атаки:

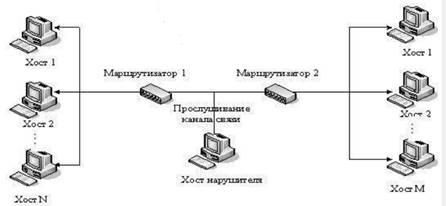

1. Анализ сетевого трафика.

Данный вид атаки направлен в первую очередь на получение пароля и идентификатора пользователя путем «прослушивания сети». Реализуется это с помощью sniffer — специальная программа-анализатор, которая перехватывает все пакеты, идущие по сети. И если протокол, например FTP или

TELNET, передает аутентификационную информацию в открытом виде, то злоумышленник легко получает доступ к учетной записи пользователя.

Схема реализации угрозы «Анализ сетевого трафика»

2. Сканирование сети.

Суть данной атаки состоит в сборе информации о топологии сети, об открытых портах, используемых протоколах и т. п. Как правило, реализация данной угрозы предшествует дальнейшим действиям злоумышленника с использованием полученных в результате сканирования данных.

3. Угроза выявления пароля.

Целью атаки является преодоление парольной защиты и получение НСД к чужой информации. Методов для кражи пароля очень много: простой перебор всех возможных значений пароля, перебор с помощью специальных программ (атака словаря), перехват пароля с помощью программы-анализатора сетевого

трафика.

4. Подмена доверенного объекта сети и передача по каналам связи сообщений от его имени с присвоением его прав доступа.

Доверенный объект— это элемент сети, легально подключенный к серверу.

Такая угроза эффективно реализуется в системах, где применяются нестойкие алгоритмы идентификации и аутентификации хостов, пользователей и т. д.

Могут быть выделены две разновидности процесса реализации указанной угрозы: с установлением и без установления виртуального соединения.

Процесс реализации с установлением виртуального соединения состоит в присвоении прав доверенного субъекта взаимодействия, что позволяет нарушителю вести сеанс работы с объектом сети от имени доверенного субъекта. Реализация угрозы данного типа требует преодоления системы идентификации и аутентификации сообщений(например, атака rsh-службы UNIX-хоста).

Процесс реализации угрозы без установления виртуального соединения может иметь место в сетях, осуществляющих идентификацию передаваемых сообщений только по сетевому адресу отправителя. Сущность заключается в передаче служебных сообщений от имени сетевых управляющих устройств

(например, от имени маршрутизаторов) об изменении маршрутно-адресных данных.

В результате реализации угрозы нарушитель получает права доступа, установленные его пользователем для доверенного абонента, к техническому средству ИС— цели угроз.

5. Навязывание ложного маршрута сети.

Данная атака стала возможной из-за недостатков протоколов маршрути-зации(RIP, OSPF, LSP) и управления сетью(ICMP, SNMP), таких как слабая аутентификация маршрутизаторов. Суть атаки состоит в том, что злоумышленник, используя уязвимости протоколов, вносит несанкционированные изменения в маршрутно-адресные таблицы.

6. Внедрение ложного объекта сети.

Когда изначально объекты сети не знают информацию друг о друге, то для построения адресных таблиц и последующего взаимодействия используется механизм запрос(как правило, широковещательный) — ответ с искомой информацией. При этом если нарушитель перехватил такой запрос, то он может

выдать ложный ответ, изменить таблицу маршрутизации всей сети и выдать себя за легального субъекта сети. В дальнейшем все пакеты, направленные к легальному субъекту, будут проходить через злоумышленника.

7. Отказ в обслуживании.

Этот тип атак является одним из самых распространенных в настоящее время. Целью такой атаки является отказ в обслуживании, т. е. нарушение доступности информации для законных субъектов информационного обмена.

Могут быть выделены несколько разновидностей таких угроз:

– скрытый отказ в обслуживании, вызванный привлечением части ресурсов ИС на обработку пакетов, передаваемых злоумышленником со снижением пропускной способности каналов связи, производительности сетевых устройств, нарушением требований ко времени обработки запросов.

Примерами реализации угроз подобного рода могут служить: направленный шторм эхо-запросов по протоколу ICMP (Ping flooding), шторм запросов на установление TCP-соединений(SYN-flooding), шторм запросов к FTP-серверу;

– явный отказ в обслуживании, вызванный исчерпанием ресурсов ИСПДн при обработке пакетов, передаваемых злоумышленником(занятие всей полосы пропускания каналов связи, переполнение очередей запросов на обслуживание), при котором легальные запросы не могут быть переданы через сеть из-за недоступности среды передачи либо получают отказ в обслуживании ввиду переполнения очередей запросов, дискового пространства памяти и т. д. Примерами угроз данного типа могут служить шторм широко вещательных ICMP-эхо-запросов (Smurf), направленный шторм(SYN-flooding), шторм сообщений почтовому серверу (Spam);

– явный отказ в обслуживании, вызванный нарушением логической связности между техническими средствами ИС при передаче нарушителем управляющих сообщений от имени сетевых устройств, приводящий к изменению маршрутно-адресных данных(например, ICMP Redirect Host, DNS-flooding)

или идентификационной и аутентификационной информации;

– явный отказ в обслуживании, вызванный передачей злоумышленником пакетов с нестандартными атрибутами(угрозы типа«Land», «TearDrop», «Bonk», «Nuke», «UDP-bomb») или имеющих длину, превышающую максимально допустимый размер(угроза типа«Ping Death»), что может привести к сбою сетевых устройств, участвующих в обработке запросов, при условии наличия ошибок в программах, реализующих протоколы сетевого обмена.

ДЗ № 4- примеры по распространенным атакам

Ранжирование уязвимостей

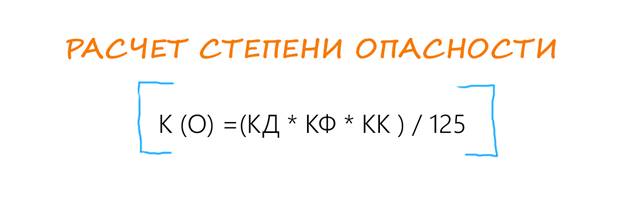

Каждая уязвимость должна быть учтена и оценена специалистами. Поэтому важно определить критерии оценки опасности возникновения угрозы и вероятности поломки или обхода защиты информации.

Показатели подсчитываются с помощью применения ранжирования. Среди всех критериев выделяют три основных:

Доступность – это критерий, который учитывает, насколько удобно источнику угроз использовать определенный вид уязвимости, чтобы нарушить информационную безопасность. В показатель входят технические данные носителя информации (вроде габаритов аппаратуры, ее сложности и стоимости, а также возможности использования для взлома информационных систем неспециализированных систем и устройств).

Фатальность – характеристика, которая оценивает глубину влияния уязвимости на возможности программистов справиться с последствиями созданной угрозы для информационных систем. Если оценивать только объективные уязвимости, то определяется их информативность – способность передать в другое место полезный сигнал с конфиденциальными данными без его деформации.

Количество – характеристика подсчета деталей системы хранения и реализации информации, которым присущ любой вид уязвимости в системе.

Каждый показатель можно рассчитать, как среднее арифметическое коэффициентов отдельных уязвимостей.

Для оценки степени опасности используется формула. Максимальная оценка совокупности уязвимостей – 125, это число и находится в знаменателе. А в числителе фигурирует произведение из КД, КФ и КК.

Чтобы узнать информацию о степени защиты системы точно, нужно привлечь к работе аналитический отдел с экспертами. Они произведут оценку всех уязвимостей и составят информационную карту по пятибалльной системе. Единица соответствует минимальной возможности влияния на защиту информации и ее обход, а пятерка отвечает максимальному уровню влияния и, соответственно, опасности. Результаты всех анализов сводятся в одну таблицу, степень влияния разбивается по классам для удобства подсчета коэффициента уязвимости системы.

Какие источники угрожают информационной безопасности?

Если описывать классификацию угроз, которые обходят защиту информационной безопасности, то можно выделить несколько классов. Понятие классов обязательно, ведь оно упрощает и систематизирует все факторы без исключения. В основу входят такие параметры, как:

1. Ранг преднамеренности совершения вмешательства в информационную систему защиты:

1. угроза, которую вызывает небрежность персонала в информационном измерении;

2. угроза, инициатором которой являются мошенники, и делают они это с целью личной выгоды.

2. Характеристики появления:

1. угроза информационной безопасности, которая провоцируется руками человека и является искусственной;

2. природные угрожающие факторы, неподконтрольные информационным системам защиты и вызывающиеся стихийными бедствиями.

3. Классификация непосредственной причины угрозы. Виновником может быть:

1. человек, который разглашает конфиденциальную информацию, орудуя с помощью подкупа сотрудников компании;

2. природный фактор, приходящий в виде катастрофы или локального бедствия;

3. программное обеспечение с применением специализированных аппаратов или внедрение вредоносного кода в техсредства, что нарушает функционирование системы;

4. случайное удаление данных, санкционированные программно-аппаратные фонды, отказ в работе операционной системы.

4. Степень активности действия угроз на информационные ресурсы:

1. в момент обрабатывания данных в информационном пространстве (действие рассылок от вирусных утилит);

2. в момент получения новой информации;

3. независимо от активности работы системы хранения информации (в случае вскрытия шифров или криптозащиты информационных данных).

Существует еще одна классификация источников угроз информационной безопасности. Она основана на других параметрах и также учитывается во время анализа неисправности системы или ее взлома. Во внимание берется несколько показателей.

Классификация угроз

|

Состояние источника угрозы |

|

|

Степень влияния |

|

|

Возможность доступа сотрудников к системе программ или ресурсов |

|

|

Способ доступа к основным ресурсам системы |

|

|

Размещение информации в системе |

|

Задания к лекции 2

Тема 1

Задание 1:

Сотрудник отправил коллеге важный отчет по

электронной почте. При получении выяснилось, что часть данных в документе была

изменена. Какой принцип информационной безопасности был нарушен?

Задание 2:

В организации доступ к бухгалтерской базе данных

имеют только главный бухгалтер и его заместитель. Какой принцип информационной

безопасности реализуется в этом случае?

Задание 3:

После сбоя электропитания сервер компании стал

недоступен для пользователей в течение 2 часов. Какой принцип ИБ был нарушен?

Задание 4:

Пользователь уверен, что полученное им

электронное письмо действительно отправлено его руководителем, а не

злоумышленником. Какой принцип информационной безопасности обеспечивает это

убеждение?

Задание 5:

Опишите, в чем заключается принцип доступности

информации.

Задание 6:Какой принцип нарушается, если злоумышленник получил доступ к закрытым данным без разрешения?

Задание 7:

В результате ошибки программиста в базе данных

были стерты записи о последних операциях. Какой принцип ИБ пострадал?

Задание 8:

Почему важно обеспечивать все три основных

принципа (конфиденциальность, целостность, доступность) одновременно?

Задание 9:

Что означает термин «информационная

безопасность» согласно ГОСТ?

Задание 10:

Приведите пример ситуации, в которой нарушается

принцип достоверности.

Задание 11:

Как называется цепочка: «Угрожающий источник ⇒ уязвимость ⇒ действие ⇒ атака ⇒ последствия»?

Задание 12:

Какие меры включает обеспечение информационной

безопасности?

Тема 2

Задание 1:

Программист допустил ошибку в коде, которая

позволяет запустить вредоносный скрипт. К какому типу уязвимостей это

относится?

Задание 2:

В организации используются устаревшие версии программного

обеспечения, для которых уже выпущены патчи. Какой тип угрозы возникает?

Задание 3:

Сотрудник по ошибке удалил важную таблицу из

базы данных. Как классифицируется эта уязвимость?

Задание 4:

Злоумышленник подменил IP-адрес маршрутизатора и

перенаправил трафик через свой сервер. Как называется эта атака?

Задание 5:

Хакер отправил на сервер тысячи запросов, что

привело к его перегрузке и отказу в обслуживании. Какой это тип атаки?

Задание 6:

Какая уязвимость позволяет злоумышленнику

внедрить вредоносный код через поле ввода на веб-сайте?

Задание 7:

Почему встроенные средства аудита СУБД часто

отключают?

Задание 8:

Какая угроза возникает, если сотрудник имеет

больше привилегий, чем нужно для работы?

Задание 9:

Как называется программа, перехватывающая пакеты

в сети?

Задание 10:

Что такое «моментальный снимок» (snapshot) в

контексте резервного копирования?

Задание 11:

К какому классу уязвимостей относится кража

резервной копии базы данных с незащищенного носителя?

Задание 12:

Что означает термин «несанкционированное

внедрение вредоносных программ»?

Задание 13:

Какая атака основана на отправке большого

количества запросов на установление соединения (SYN-пакетов)?

Задание 14:

Как называется уязвимость, когда злоумышленник

может прослушать сетевой трафик и получить учетные данные?

Задание 15:

Что такое «слабая аутентификация

маршрутизаторов» и к чему она приводит?

Задание 16:

Какая угроза возникает при использовании

протоколов, передающих данные в открытом виде (например, FTP)?

Задание 17:

Что означает «неуправляемая конфиденциальная

информация»?

Задание 18:

К какому типу уязвимостей относится отсутствие

контролируемой зоны вокруг объекта защиты?

Задание 19:

Что такое «злоупотребление привилегиями»?

Задание 20:

Как называется атака, при которой злоумышленник

выдает себя за сетевой узел, отвечая на широковещательные запросы?

Задание 21:

Что такое «ранжирование уязвимостей» и для чего

оно применяется?

Задание 22:

Какая уязвимость относится к «случайным»?

Задание 23:

Что такое «пассивная угроза»?

Задание 24:

Как называется атака, при которой злоумышленник

изменяет таблицы маршрутизации?

Задание 25:

Что означает «недостаток знаний в сфере ИБ»?

Задание 26:

Какая уязвимость позволяет злоумышленнику

отключить аудит базы данных?

Задание 27:

Что такое «угроза выявления пароля»?

Задание 28:

К какому классу уязвимостей относится установка

вредоносного ПО через фишинговое письмо?

Задание 29:

Что такое «скрытый отказ в обслуживании»?

Задание 30:

Какая характеристика уязвимости оценивает,

насколько легко её использовать для атаки?

Задание 31. Кейс: Утечка данных через избыточные привилегии

Ситуация:

В компании «Альфа» после увольнения системного администратора его учетная

запись не была заблокирована. Через месяц бывший сотрудник, используя старый

доступ, скопировал базу данных клиентов и передал её конкурентам. При

расследовании выяснилось, что у него были права доступа к БД, не нужные для его

работы.

Вопросы:

1. Какие типы уязвимостей и угроз проявились в этой ситуации?

2. Какие меры позволили бы предотвратить инцидент?

Ситуация:

На сайте интернет-магазина «Бета» в форме поиска товаров злоумышленник ввел

SQL-запрос, который позволил ему получить доступ к базе данных с логинами и

хешами паролей пользователей.

Вопросы:

1. Какой тип атаки был использован?

2. Какая уязвимость ей способствовала?

3. Как можно защититься от подобных атак?

Ситуация:

Сервер онлайн-банка «Гамма» стал недоступен для клиентов в час пик. Анализ

показал, что на сервер поступало огромное количество запросов с поддельных

IP-адресов. Атака длилась 3 часа и привела к финансовым потерям.

Вопросы:

1. Что это за тип атаки?

2. Какие уязвимости могли ей способствовать?

3. Какие методы защиты можно применить?

Ситуация:

Сотрудник бухгалтерии получил письмо с вложенным файлом «Счет.pdf.exe», якобы

от контрагента. После запуска файла сработал троян, который передал

злоумышленникам учетные данные к корпоративной системе.

Вопросы:

1. Как классифицируется эта угроза?

2. Какие уязвимости были использованы?

3. Как предотвратить подобные инциденты?

Ситуация:

В сети компании «Дельта» злоумышленник отправил сфальсифицированные сообщения

по протоколу RIP, изменив таблицы маршрутизации. Часть трафика стала проходить

через его сервер, где данные перехватывались.

Вопросы:

1. Как называется эта атака?

2. Какая уязвимость была использована?

3. Как защитить сеть от подобных угроз?

Задание 36. Анализ и классификация инцидентов информационной безопасности

Инструкция:

Вам представлены описания инцидентов информационной безопасности. Заполните

таблицу, определив для каждого случая:

1. Основную уязвимость – слабое место в системе, которое было использовано.

2. Тип уязвимости – классификация по причине возникновения (например, ошибка ПО, неправильные настройки, человеческий фактор).

3. Реализованную угрозу – конкретный тип атаки или вредоносного воздействия.

4. Нарушенный принцип ИБ – конфиденциальность, целостность или доступность.

|

№ |

Описание инцидента |

Основная уязвимость |

Тип уязвимости |

Реализованная угроза |

Нарушенный принцип ИБ |

|

1 |

Злоумышленник, используя публично доступный exploit, получил несанкционированный доступ к веб-серверу с устаревшей версией CMS. |

|

|

|

|

|

2 |

Сотрудник по ошибке отправил файл с конфиденциальной клиентской базой на внешний адрес, перепутав его с коллегой. |

|

|

|

|

|

3 |

В результате атаки типа SYN-flooding корпоративный сайт компании стал недоступен для клиентов в течение нескольких часов. |

|

|

|

|

|

4 |

Злоумышленник внедрил вредоносный SQL-код через поле поиска на сайте, что позволило ему изменить цены в каталоге товаров. |

|

|

|

|

|

5 |

Бывший сотрудник, уволенный месяц назад, смог подключиться к корпоративному VPN, так его учетная запись не была заблокирована. |

|

|

|

|

Инструкция:

В левой колонке таблицы приведены описания уязвимостей. Необходимо:

1. Определить тип угрозы, которая может быть реализована благодаря этой уязвимости (выбрать из списка ниже).

2. Предложить одну ключевую меру защиты, которая позволит устранить или минимизировать данную уязвимость.

Список угроз для справки:

· Анализ сетевого трафика (сниффинг)

· SQL-инъекция

· Отказ в обслуживании (DoS)

· Подмена доверенного объекта

· Внедрение вредоносного ПО

· Несанкционированный доступ к данным

· Утечка конфиденциальной информации

|

№ |

Описание уязвимости |

Тип угрозы (из списка) |

Ключевая мера защиты |

|

1 |

Веб-приложение не проверяет и не фильтрует пользовательский ввод в поля поиска и формы авторизации.

|

|

|

|

2 |

Сетевой трафик между клиентом и сервером передается в незашифрованном виде (например, по протоколу HTTP). |

|

|

|

3 |

В сети отсутствуют механизмы ограничения количества запросов к серверу от одного IP-адреса за короткий промежуток времени. |

|

|

|

4 |

В протоколах маршрутизации (например, RIP) используется слабая или отсутствует аутентификация сообщений между сетевыми устройствами. |

|

|

|

5 |

Сотрудникам предоставлен доступ к конфиденциальным данным, которые не требуются для выполнения их непосредственных должностных обязанностей. |

|

|

|

6 |

На рабочих станциях пользователей отключено или не обновляется антивирусное программное обеспечение. |

|

|

|

7 |

Резервные копии баз данных хранятся на съемных жестких дисках в незапертом шкафу, доступ к которому имеют все сотрудники офиса. |

|

|

Инструкция:

В левой колонке таблицы приведены этапы типичной кибератаки. В правой колонке

перечислены конкретные действия злоумышленника. Необходимо сопоставить каждое

действие с этапом, к которому оно относится. Один этап может соответствовать

нескольким действиям.

Этапы атаки:

· 1. Разведка (Reconnaissance)

· 2. Сканирование (Scanning)

· 3. Получение доступа (Gaining Access)

· 4. Удержание доступа (Maintaining Access)

· 5. Сокрытие следов (Covering Tracks)

|

№ |

Действие злоумышленника |

Этап атаки (№) |

|

1 |

Злоумышленник устанавливает на скомпрометированный сервер троянскую программу с удаленным доступом (RAT). |

|

|

2 |

Атакующий изучает публичную информацию о компании в социальных сетях и на корпоративном сайте (поиск email-адресов, имен сотрудников). |

|

|

3 |

Используя уязвимость в веб-приложении, злоумышленник загружает на сервер веб-шелл. |

|

|

4 |

Атакующий запускает инструмент (например, Nmap) для определения открытых портов на корпоративном сетевом экране. |

|

|

5 |

Злоумышленник очищает логи веб-сервера и системный журнал для удаления записей о своем несанкционированном доступе. |

|

|

6 |

Атакующий отправляет фишинговое письмо сотруднику, маскируя его под служебное сообщение от IT-отдела. |

|

|

7 |

Злоумышленник подбирает пароль к учетной записи администратора методом грубой силы (brute force). |

|

|

8 |

Атакующий анализирует ответы сетевых служб для определения версий операционной системы и установленного ПО. |

|

Материалы на данной страницы взяты из открытых источников либо размещены пользователем в соответствии с договором-офертой сайта. Вы можете сообщить о нарушении.