Пояснительная записка

Содержание

Введение…………………………………………………………………………3

1 Схема здания…………………………………………………………………..7

2 Прокладка кабеля……………………………………………………………...8

3 Спецификация…………………………………………………………………11

4 Логическая схема……………………………………………………………...17

5 Настройка компьютерной сети……………………………………………….21

6. Безопасность сети……………………………………………………………..28

Заключение……………………………………………………………………….30

Список используемых источников……………………………………………..31

Приложение А…………………………………………………………………...33

Приложение Б……………………………………………………………………34

Введение

Локальная Вычислительная Сеть (или ЛВС, LAN – Local Area Network) – это объединение вычислительных устройств в единую информационную сеть с использованием средств или беспроводной связи.

Термин «Локальная сеть2 подразумевает территориальную (локальную) ограниченность LAN. Обычно это один офис или здание, реже – несколько близко расположенных зданий.

ЛВС необходима для того, чтобы объединить компьютеры в единую рабочую систему, с помощью которой можно совместно использовать необходимые ресурсы.

Основой сетевой инфраструктуры предприятия является локальная сеть управляемая одним или несколькими администраторами с правами доступа с сети и элементами сети ( сервера, персональные компьютеры, базы данных, видео, документы и тд.)

Применение локальных сетей в аппаратуре управления производственно-хозяйственной, коммерческой и торговой деятельностью позволяет руководителям и управляющим оперативно получать сведения, используя электронную почту.

Розничная торговля является самой высоко-конкурентной средой бизнеса, что заставляет владельцев розничного бизнеса искать пути оптимизации затрат и повышения уровня качества обслуживания клиентов. Одним из решений данных задач является автоматизация розничной торговли.

Для достижения данной цели были поставлены задачи:

· Составление схемы локальной сети

· Составление логической схемы в Cisco Packer Tracer

· Обеспечить безопасность сети

· Объектом курсовой работы является локальная сеть.

Предметом курсовой работы является локальная сеть технологии Ethernet (10BASE5)

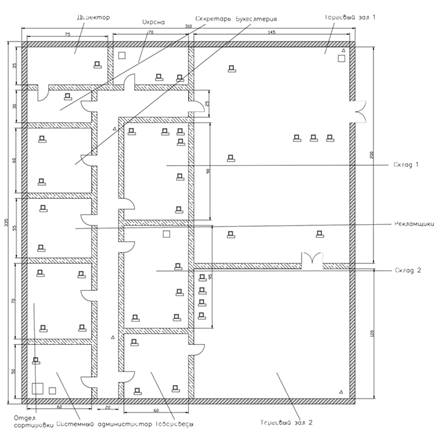

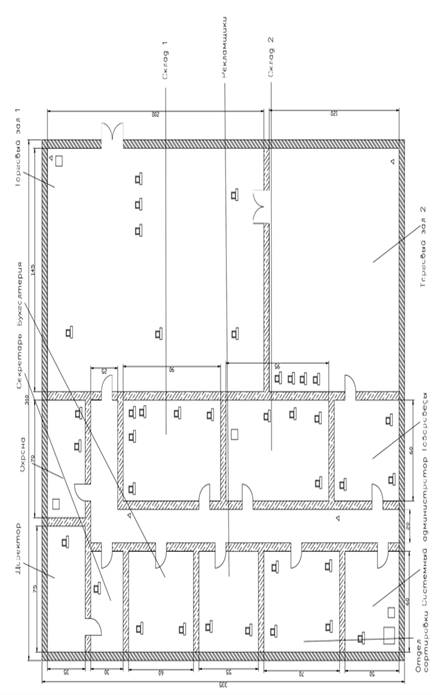

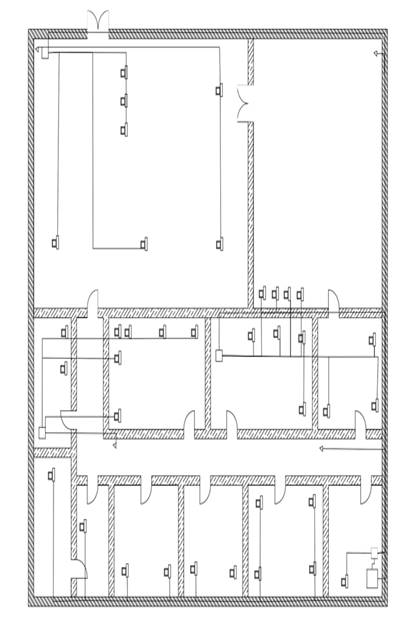

1 План здания

В данной курсовой работе необходимо создать локальную сеть для магазина «Вегос-М».

Здание магазина состоит из одного этажа. В магазине 12 помещений. Для локальной сети потребуется 37 компьютеров и сервер, а также коммутаторы и роутеры. Схема здания показана в приложении А.

Разработка и внедрение локальной сети обеспечит автоматизацию работы, позволит повысить точность и оперативность работы с документацией, автоматизирует формирование различных отчетных документов, что значительно уменьшит временные, а соответственно и материальные затраты.

Кабельная система предприятия должна строиться на основе структурированной кабельной системы (СКС). Она должна отвечать всем современным требованиям, а также способна удовлетворить нынешние и будущие потребности. Также СКС должна обладать отказоустойчивостью и высокой надежностью. СКС должна иметь возможность расширения путем подключения дополнительных сетевых ресурсов и рабочих мест.

Размещение и количество точек подключения должно определяться в соответствии с расположением рабочих мест, их возможностей перестанвоки или дополнения.

Схема помещения магазина:

1. Торговый зал 1

2. Торговый зал 2

3. Кабинет директора

4. Комната охраны

5. Кабинет секретаря

6. Кабинет бухгалтерии

7. Кабинет рекламы

8. Отдел сортировки

9. Кабинет системного администратора

10. Кабинет товароведов

11. Склад 1

12. Склад 2

Таким образом локальная компьютерная сеть должна состоять из:

1. Сервера;

2. Персональных компьютеров;

3. Wi-Fi роутеров;

4. Коммутаторов;

5. Сетевого кабеля и адаптеров

План здания представлен в Приложение А

Рисунок 1.1 – План здания

2 Прокладка кабеля

Среда передачи данных – физическая субстанция, по которой происходит передача той или иной информации от источника к приемнику. Информация переносится с помощью сигналов.

В данном курсовом проекте для проектирования сети предприятия будет использоваться стандарт 10Base-F. Стандарт 10Base-F используется в качестве среды передачи данных волоконно-оптический кабель.

Волоконно-оптический кабель – это кабель, который основан на волоконных световодах и предназначен для передачи оптических сигналов в линиях связи, в виде фотонов, со скоростью меньшей скорости света из-за не прямолинейности движения.

Конструкция кабеля определяется его назначением и местом прокладки. Волоконно-оптический кабель состоит из следующих элементов:

· Несущий трос – служит для центрирования трубок – модулей и придания жесткости кабелю;

· Двухслойные стеклянные или пластиковые волокна;

· Пластиковые трубки ;

· Оплетающая трубки пленка, стянутая нитками и смоченная гидрофобным гелем – предназначена для снижения трения внутри кабеля;

· Слой из тонкой внутренней оболочки из полиэтилена – предназначен для дополнительной защиты от влаги;

· Слой из кевларовый нитей или брони;

· Слой, представляющий собой толстую и мягкую оболочку из полиэтилена – предназначен для защиты внутренних слоёв от воздействия окружающей среды.

Также при монтаже или уже при эксплуатации кабеля стоит учитывать не только его конструкцию, но и технические характеристики:

1. Минимальный радиус изгиба не менее 20 диаметров изделия.

2. Границы рабочих температур от – 60 до +70С.

3. Электрическое сопротивление составляет не менее 2000 Мом.

4. Изоляция способно кратковременно выдерживать ток растекания до 105кА, но его продолжительность не более 60 мс.

5. Растягивающее усилие, в зависимости от конкретной модели, составляет от 4 до 42 кН.

Оптоволокно имеет свои плюсы:

1. Помехозащищенность – никакие виды электромагнитных помех не влияют на передачу сигнала

2. Электромагнитная совместимость и информационная безопасность

3. Малое погонное затухание

4. Большая широкополосность и пропуская способность

5. Небольшие габариты и вес

Также оптоволокно имеет ряд недостатков:

1. Материал несколько хрупкий, следует опасаться изгибов во избежание излома

2. Неремонтопригоден – при разрыве обычно приходится менять весь участок проложенного кабеля

3. Со временем возможно помутнение волокна

Волоконно-оптический кабель будет использоваться для подключения компьютеров, коммутаторов и роутеров.

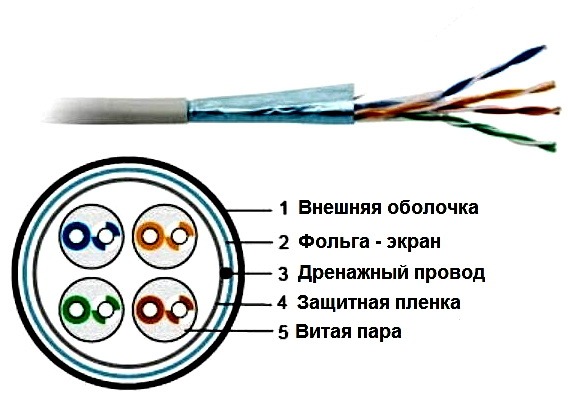

Также для построения сети данного предприятия нам понадобится витая пара для подключения IP телефонии

Витой парой называется крученная пара проводов.

Со структурой витых пар можно ознакомиться на Рисунке 1.

Рисунок 2.1 – Структура витых пар

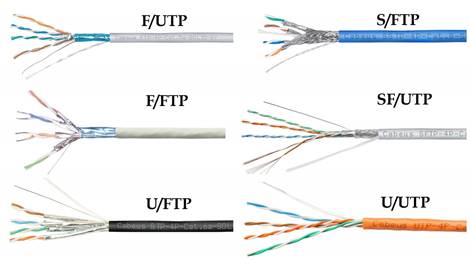

Кабель на основе витой пары может быть как экранированным, так и неэкранированным (Рисунок 2)

Рисунок 2.2 – Виды витых пар

Чтобы кабель был пригодным для соединения с компьютером его сначала обжимают. При этом золоченые игольчатые контакты разъема прокалывают изоляцию каждого провода, входят между его жилами и обеспечивают надежное и качественное соединение. Для обжима используют кримпер.

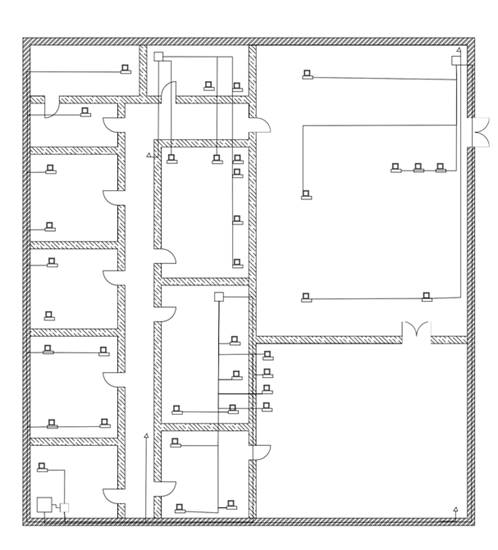

Для прокладки сети нами был выбран кабель Ethernet 10BASE-F.

Прокладка кабеля представлена в Приложение Б.

Рисунок 2.3 – Прокладка кабеля

3 Спецификация

Спецификация – это определение и перечень специфических особенностей, уточнённая классификация чего-либо.

Оборудование, выбранное для нашего здания, представлено в таблице 1.

|

|

Примечание |

9 |

Эльдорадо |

|

|

Общая сумма (руб) |

8 |

1065563 |

|

|

Цена за 1 шт. |

7 |

28799 |

|

|

Количество |

6 |

37 |

|

|

Единица измерения |

5 |

шт |

|

|

Завод-изготовитель |

4 |

HP |

|

|

Код оборудования |

3 |

1470848 |

|

|

Наименование и техническая характеристика |

2 |

Моноблок HP Процессор: Celeron J4005 Видеокарта: Intel UHD Graphics 600 Накопитель: HDD 500 Гб Диагональ: 19ю5 Разрешение 1920*1080 пикс |

|

Таблица 1 |

Номер |

1 |

1 |

|

|

9 |

DNS |

Ситилинк |

Ситилинк |

|

|

8 |

189 999 |

7363 |

18463 |

|

|

7 |

189 999 |

199 |

499 |

|

|

6 |

1 |

37 |

37 |

|

|

5 |

шт |

шт |

шт |

|

|

4 |

HP |

Oklick |

Oklick |

|

|

3 |

8197962 |

1091340 |

1083044 |

таблицы 1 |

2 |

Сервер HPE ProLiant DL160 Gen10 [P35518-B21] |

Мышь Oklick 325M, оптическая, проводная, USB, черный [1091340] |

Клавиатура Oklick 120M, USB, черный [1083044] |

|

Продолжени |

1 |

2 |

3 |

4 |

|

|

9 |

DNS |

Ситилинк |

DNS |

|

|

8 |

19050 |

4810 |

66499 |

|

|

7 |

6350 |

4810 |

66499 |

|

|

6 |

4 |

1 |

5 |

|

|

5 |

шт |

шт |

шт |

|

|

4 |

TP-LINK

|

BEHPEX |

Cisco |

|

|

3 |

1383152 |

18481 |

1298213 |

таблицы 1 |

2 |

Wi-Fi роутер TP-LINK Archer C80, AC1900, черный |

Кабель сетевой UTP, cat.5E, 305м, 4 пары, 0.50мм, CCA, одножиль -ный (solid), серый |

Коммутатор Cisco SG250-50HP-K9-EU |

|

Продолжени |

1 |

5 |

6 |

7 |

|

|

9 |

Эльдорадо |

Cisco |

|

|

|

8 |

4050 |

116388 |

1488135 |

|

|

7 |

4050 |

9699 |

|

|

|

6 |

1 |

12 |

|

|

|

5 |

Шт |

шт |

|

|

|

4 |

TP-LINK |

Cisco |

|

|

|

3 |

74586821 |

CP-7821-K9 |

|

таблицы 1 |

2 |

Роутер TP-LINK C50 |

IP телефон Cisco CP-7821-R9 |

|

|

Продолжени |

1 |

9 |

8 |

ИТОГО (РУБ) |

4 Логическая схема

Все компьютеры в локальной сети соединены линиями связи. Геометрическое расположение линий связи к узлам сети и физическое подключение узлов к сети называется физической топологией. В зависимости от топологии различают сети: шинной, кольцевой, звездной и смешанной структуры.

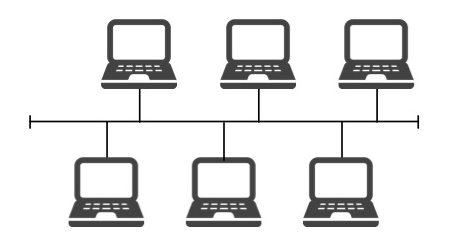

Топология «Шина»

В топологии используется один кабель, к которому присоединяются все компьютеры. Передаваемая информация распространяется по кабелю и будет доступка одновременно всем компьютерам, присоединенным к этому кабелю. Однако информацию принимает только тот компьютер, адрес которого соответствует адресу получателя, зашифрованному в этих сигналах (рисунок 1)

Рисунок 1 – Топология «Шина»

Топология «Кольцо»

В этой топологии каждый компьютер соединен линиями связи только с двумя другими : от одного он только получает информацию, а другому только передают (рисунок 2)

Рисунок 2 – Топология «Кольцо»

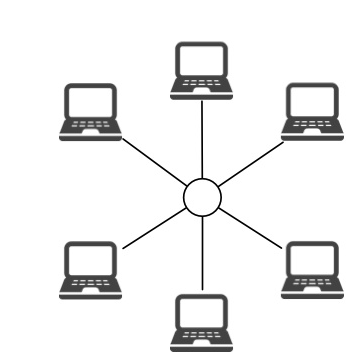

Топология «Звезда»

«Звезда» - базовая топология компьютерной сети, в которой все компьютеры сети присоединены к центральному узлу, образуя физический сегмент сети (рисунок 3)

Рисунок 3 – Топология «Звезда»

В данном проекте более подходит топология «Звезда», так как эона более надежнее, чем другие, поскольку в случае выхода из строя одного компьютера, все остальные продолжат работать.

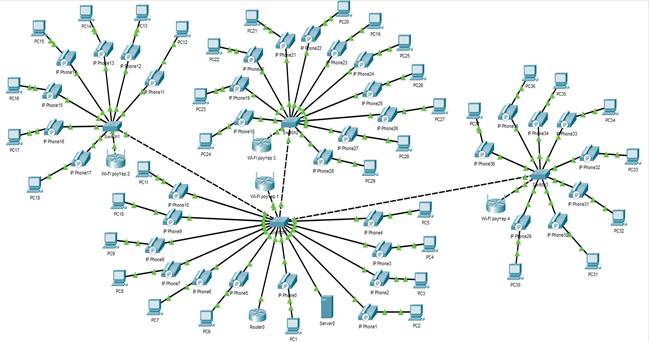

В ходе выполнения планирования сети была сделана логическая схема в программе Cisco Packet Tracer (рисунок 4.1):

Рисунок 4.1 – Логическая схема

Топология нашей сети является смешанной.

Смешанная топология – топология, преобладающая в крупных сетях с произвольными связями между компьютерами. В таких сетях можно выделить отдельные произвольно связанные фрагменты (подсети), имеющие базовую топологию, поэтому их называют сетями со смешанной топологией.

Чтобы создать сеть в ЛВС, необходимо настроить сетевое оборудование. Это один из наиболее важных и сложных этапов сетевого планирования. Входе выполнения настройки оборудования будет настроены коммутаторы, сервер, маршрутизатор и ip-телефония.

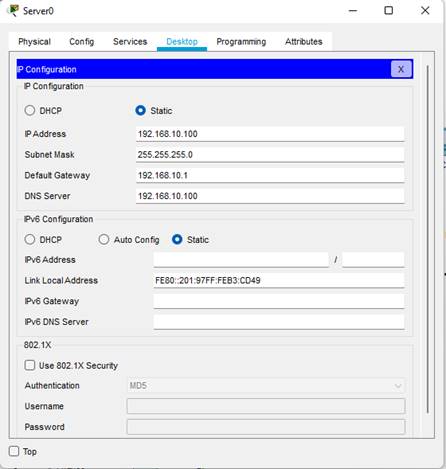

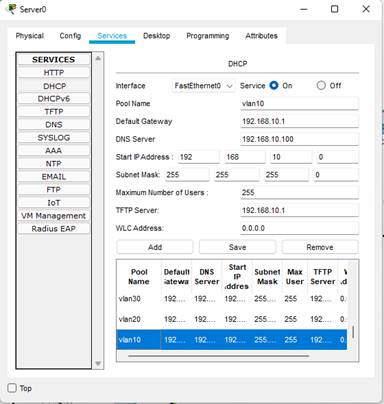

Для начала необходимо произвести настройку сервера, где будут включены такие протоколы как DHCP и DNS. Прежде всего, в настройках сервера нужно указать статические IP-адреса. (см. рисунок 5.1).

Рисунок 5.1 – Присвоение IP-адресов серверу

Следующим действием будет включение, а также настройка протокола DHCP для автоматической выдачи ip-адресов компьютерам, которые в свою очередь будет находиться в разных сетевых сегментах (см. рисунок 5.2).

Рисунок 5.2 – Настройка DHCP

После выполненных настроек можно перейти к включению и на стройки протокола DNS (см. рисунок 5.3).

Рисунок 5.3 – Настройка DNS

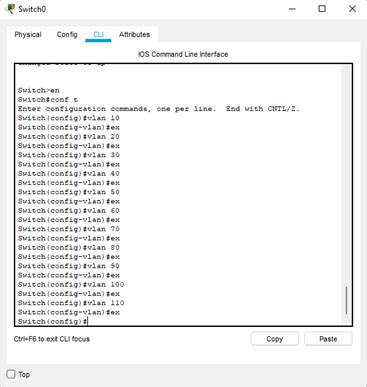

Теперь можно перейти к настройке коммутаторов. Для начала нужно добавить VLAN для разделения сети на сегменты (см. рисунок 5.4).

Рисунок 5.4 – Добавление VLAN на коммутаторе

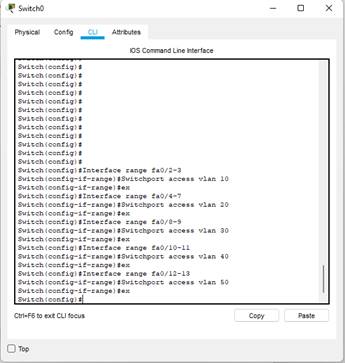

После добавления VLAN необходимо их распределить на каждый интерфейс см. рисунок 5.5).

Рисунок 5.5 – Настройка распределения VLAN

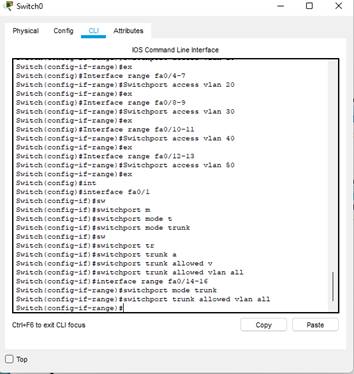

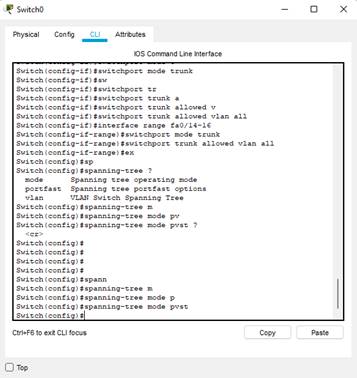

Также необходимо выставить режим транка для интерфейсов, которые смотрят в сторону маршрутизатора и других коммутаторов (см. рисунок 5.6).

Рисунок 5.6 – Настройка VLAN между коммутаторами

Для увеличения скорости сходимости коммутаторов поставим протокол PVST+ (см. рисунки 5.7).

Рисунок 5.7 – Включение протокола PVST+

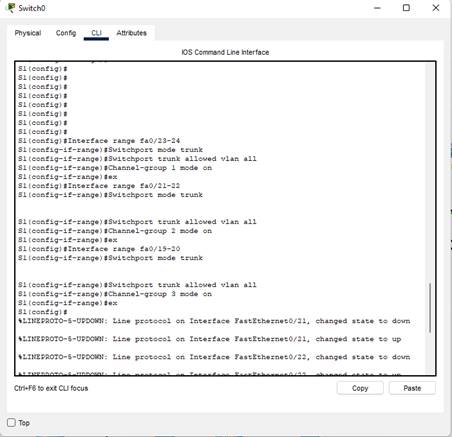

Для повышения эффективности и отказоустойчивости сети произведем настройку EtherChannel (рисунок 5.8):

Рисунок 5.8 – Настройка EtherChannel

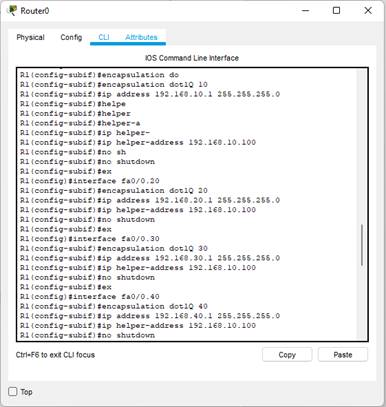

После настройки коммутаторов, переходим к настройки маршрутизатора, где для начала будет настроены интерфейсы, к которым назначаться свои ip-адреса и привяжутся свои VLAN (см. рисунки 5.9).

Рисунок 5.9 – Настройка интерфейсов на маршрутизаторе

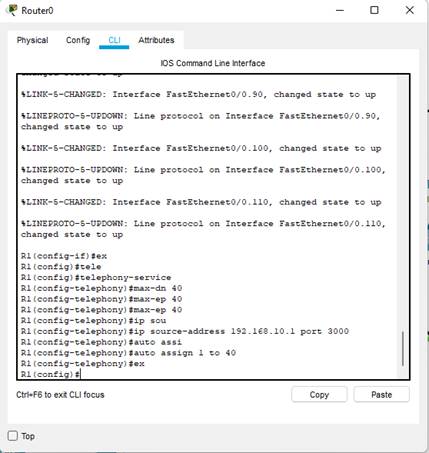

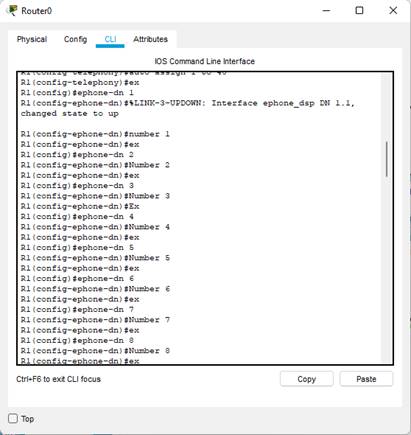

Теперь нужно произвести настройку ip-телефонии на маршрутизаторе, для этого укажем количество телефонов, адрес назначения и включим автоматическое присвоение номеров к телефонам (см. рисунки 5.10-11).

Рисунок 5.10 – Настройка ip-телефонии на маршрутизаторе

Рисунок 5.11 – Настройка ip-телефонии на маршрутизаторе

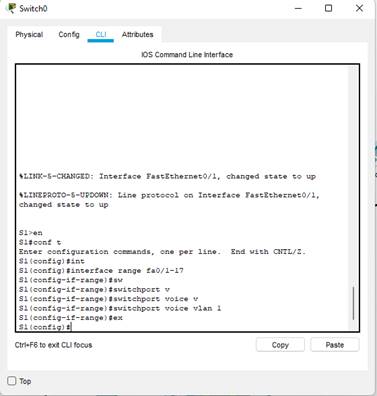

Для того чтобы телефоны получили свои номера, нужно для каждого интерфейса на коммутаторах присвоить voice VLAN (см. рисунки 5.12).

Рисунок 5.12 – Присвоение voice VLAN всем интерфейсам

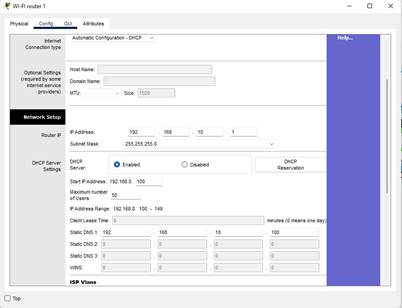

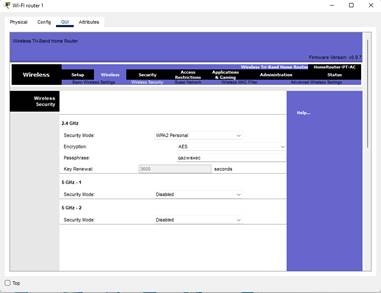

Теперь можно перейти к настройке WI-FI роутера, где будет назначен ip-адрес, адрес DNS-сервера и также будет установлена аутентификация WPA2. Сначала произведем начальную настройку, выдадим ip-адреса (см. рисунок 5.13):

Рисунок 5.13 – Выдача ip-адреса wi-fi роутеру

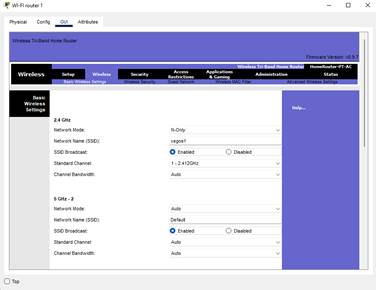

Настроим безопасность по ключу (рисунок 5.14-15):

Рисунок 5.14 – Базовая настройка беспроводной сети

Рисунок 5.15 – Настройка безопасности беспроводной сети

Затем после настройки оборудования необходимо проверить сеть. Для начала проверим доступ к общению между компьютеров разных сегментов (см. рисунки 5.16).

Рисунок 5.16 – Проверка доступности хостов

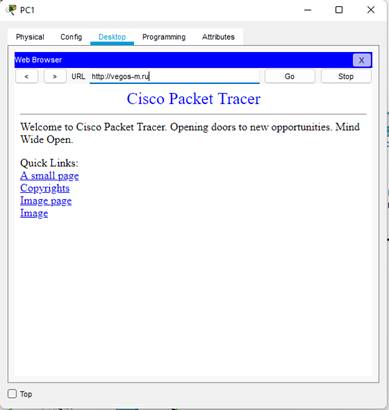

После проверки доступности хостов, проверим доступ к основному сайту, который поддерживает сервер (см. рисунки 5.17).

Рисунок 5.17 – Проверка доступности сайта

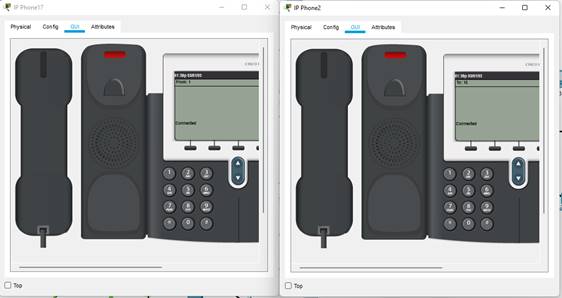

И заключительная проверка для доступности общения между телефонами (см. рисунки 5.18).

Рисунок 5.18 – Проверка доступности телефонов

6 Безопасность сети

Сетевая безопасность – прикладная научная дисциплина, отрасль информатики, которая занимается вопросами обеспечения информационной безопасности компьютерной сети и ее ресурсов, в частности, хранящихся в ней.

Интернет-безопасность – это безопасность действий и транзакций, совершаемых в Интернете. Интернет-безопасность входит в более широкие понятия, такие как кабербезопасность и компьютерная безопасность, и включает безопасность браузера и сети, а также правильное поведение в сети.

Обеспечение безопасности сети является одной из главных задач системного адмистратора, для решения этой задачи могут быть выбраны различные способы. Различают следующие системы:

· Групповая политика Active Directory

· VPN

· Антивирусы

6.2 Групповая политика Active Directory

Групповая политика - это инструмент, доступный для администраторов, работающих с архитектурой Active Directory. Он позволяет централизованно управлять настройками на клиентских компьютерах и серверах, подключенных к домену, а также обеспечивает простой способ распространения программного обеспечения.

Групповые политики позволяют настраивать параметры для определенного набора пользователей или компьютеров внутри домена Active Directory. Также позволяют указать политики в одном месте для группы и применить к целевому набору пользователей.

Существует два компонента групповых политик - серверный компонент и клиентский, т.е. данная структура относится к архитектуре “клиент-сервер”.

Active Directory был выбран т.к. с его помощью можно эффективно управлять данными. Его службы позволяют создать единую базу данных под управлением контроллеров домена.

6.3 VPN

VPN (англ. Virtual Private Network — виртуальная частная сеть) — это безопасное зашифрованное подключение пользователя к сети, с которым он может обходить локальные ограничения и сохранять конфиденциальность.

Есть два основных типа:

· Удаленный доступ. Позволяет подключаться к корпоративной сети по частному зашифрованному туннелю. Это актуально при работе с ненадежной точкой доступа вроде публичного Wi-Fi;

· «Узел-узел». Применяется преимущественно в корпоративной среде, в частности, когда у компании несколько офисов с разным местоположением. Он соединяет основной офис с филиалами: так создается закрытая внутренняя сеть, где все офисы подключены между собой.

VPN шифрует данные с помощью протоколов:

OpenVPN — оптимален по набору характеристик (скорости, степени защиты и надежности). Применяется в качестве основного большинством VPN-сервисов. Его плюс — открытый исходный код. Это позволяет сторонним разработчикам изучать его и искать уязвимости. Если ее находят, компанию-владельца быстро уведомляют о необходимости ее устранить;

L2TP/IPSec — основная альтернатива OpenVPN. Впрочем, репутация у него значительно ниже. Последние утечки говорят о том, что у Агентства национальной безопасности США (АНБ) есть к нему ключи шифрования;

IKEv2 — подходит для работы на смартфонах. Главная особенность — возможность автоматического переподключения к сети при обрыве соединения (например, в тоннеле метро). Другое его преимущество — высокая скорость передачи данных. Среди недостатков — ограниченное количество совместимых операционных систем и сложность установки;

SSTP — идеальный протокол для работы с компьютером на Windows, официально поддерживается Microsoft и является ее собственной разработкой. Легко настраивается, быстро работает. Минус — сложность установки на других операционных системах;

PPTP — популярный и при этом самый ненадежный протокол. У него высокая скорость подключения и крайне низкий уровень защиты. Доказано, что у АНБ США есть ключи шифрования у нему.

Эксперты «Лаборатории Касперского» называют четыре причины использовать VPN:

· Надежная защита. Передаваемая информация доступна только при наличии ключа шифрования;

· Маскировка геолокации. Данные о геолокации поступают не с устройства, а с VPN-сервера. Он может находиться в другой стране, и определить местоположение становится невозможно. Кроме того, сервис может даже не вести журнал действий пользователя. Соответственно, никто не получит доступ к истории его действий, потому что ее просто нет;

· Доступ к региональному контенту. В поездке за границу можно лишиться возможности смотреть контент, предназначенный для вашего «родного» региона. Например, российские онлайн-кинотеатры работают только в России. Безопасное соединение «подменяет» ваше местоположение местоположением промежуточного сервера, находящегося в другой стране;

· Защищенная передача данных. При удаленной работе вам может понадобиться доступ к конфиденциальным корпоративным данным. Чтобы снизить вероятность их утечки, применяют подключение с шифрованием данных

Нами бы выбран ExpressVPN – самый быстрый VPN на сегодняшний день. Это исключительно безопасное решение, удобное в работе, подходящие для загрузки и выгрузки торрентов и очень выгодное по цене ( годовое обслуживание составит 1745 рублей)

6.4 Антивирус

Антивирус — это средство защиты оборудования с программным обеспечением от вредоносного кода (вирусов).Всё, что делает антивирус, направлено на выявление вирусов, которые модифицируют файлы с целью максимального распространения и нарушения штатной работы операционной системы и приложений.

Принято считать, что вирусы — это любой вредоносный код, хотя технически они являются лишь его разновидностью. Однако антивирусы способны взаимодействовать с любыми вариациями вредоносного кода: программными вирусами, червями, троянами, рекламным ПО и так далее. Антивирусы бывают трёх видов: бесплатные, условно-бесплатные и платные (разовый платёж или по подписке). В зависимости от целей использования средства защиты от вирусов и потребности в дополнительной функциональности, определяется экономическая целесообразность в использовании платных продуктов и компромисс применения упрощённых бесплатных приложений.

Для защиты сети нашего предприятия был выбран антивирус Касперского.

Антивирус Касперского был выбран не просто так, он имеет ряд своих плюсов:

· Функция «Безопасное соединение» - способность подключения к общественным точкам доступа;

· Движок «Анти-Баннер» - позволяет отключать ненужную рекламу;

· Технология Exploit Prevention - контроль приложений и файлов, анализ процессов;

· Система Watcher – система способна контролировать действия процессов, находить вредоносные последствия вирусов и устранять их;

7 Заключение

В ходе выполнения курсовой работы, была разработана и настроена локальная сеть для предприятия Вегас-М. были выполнены следующие задачи:

1. Составлен план предприятия

2. Составлена рабочая спецификация

3. Составлена логическая схема сети

4. Произведено администрирование сети

При проектировании сети использовался протокол Ethernet со стандартов 10BASE-F. Сеть проектировалась

8 Список используемых источников

|

Приложение А |

(Обязательное) |

Схема здания |

|

Приложение Б |

(Обязательное) |

Прокладка кабеля |

Скачано с www.znanio.ru

Материалы на данной страницы взяты из открытых источников либо размещены пользователем в соответствии с договором-офертой сайта. Вы можете сообщить о нарушении.