ЛЕКЦИЯ 3. МЕТОДЫ ЗАЩИТЫ ИНФОРМАЦИИ

Тема 1. Основные методы противодействия угрозам безопасности информации

Отрицательное воздействие угроз уменьшается различными методами, направленными, с одной стороны, на устранение носителей угроз— источников угроз, а с другой— на устранение или существенное ослабление факторов их реализации— уязвимостей. Кроме того, эти методы должны быть направлены на устранение последствий реализации угроз.

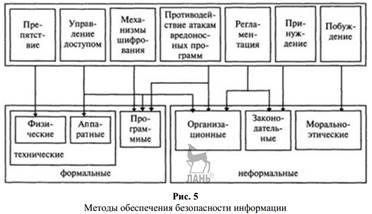

Среди методов противодействия выделяются следующие основные группы(рис. 5):

– правовые методы;

– экономические методы;

– организационные методы;

– инженерно-технические методы;

– технические методы;

– программно-аппаратные методы.

При выборе методов парирования угроз(защиты информации) учитываются полученные в ходе анализа коэффициенты опасности каждого источника угроз, уязвимости и коэффициенты групп методов реализации угроз ИБ.

Правовые методы направлены на создание защитного иммунитета, основанного на угрозе применения репрессивных мер в отношении нарушителя интересов(источников угроз), и установление механизмов применения определенных санкций в отношении этих нарушителей. Эти методы в основном ориентированы на устранение угроз, реализуемых источниками антропогенного характера, и являются базисом для реализации всех остальных методов защиты.

Основными правовыми методами являются:

– признание права собственности на информацию;

– признание права судебной защиты интересов организации;

– определение условий и порядка использования и защиты информации;

– введение санкций за противоправные деяния с защищаемой информацией;

– вменение в обязанность государственных органов необходимости сохранения конфиденциальности информации, ставшей им известной в силу служебных обязанностей.

Экономические методы воздействуют на антропогенные источники угроз и в совокупности с правовыми методами направлены на сокращение их числа и введение в действие механизмов ликвидации последствий реализации угроз.

Основными экономическими методами являются:

– введение системы коэффициентов и надбавок;

– страхование средств обработки информации;

– страхование информационных рисков;

– введение механизма возмещения убытков и компенсации ущерба.

Организационные методы в основном ориентированы на работу с персоналом, выбор местоположения и размещения объекта информатизации, организацию систем физической, противопожарной защиты, контроля выполнения принятых мер, возложения персональной ответственности за выполнение мер защиты.

Методы применяются для уменьшения числа внутренних антропогенных, техногенных и стихийных источников угроз, а также уменьшения влияния уязвимостей.

Основными организационными методами являются:

– выбор местоположения и размещения объекта информатизации(его технических средств);

– физическая защита и организация охраны(в том числе с применением технических средств охраны);

– ограничение доступа персонала в помещения, в которых установлены технические средства обработки конфиденциальной информации;

– подбор и работа с персоналом;

– организация инструктажа персонала;

– организация учета оборудования(технических средств обработки информации) и носителей информации;

– контроль выполнения требований по защите;

– противопожарная охрана;

– обеспечение надежного сервисного обслуживания;

– организация взаимодействия с компетентными органами.

Инженерно-технические методы ориентированы на оптимальное построение зданий, сооружений, инженерных сетей и транспортных коммуникаций с учетом требований обеспечения безопасности информации.

Эти методы, как правило, реализуются на этапе строительства или реконструкции объектов, способствуют повышению их общей живучести и устраняют источники угроз, обусловленные стихийными бедствиями и факторами техногенного характера, не устранимыми другими методами. Они направлены на

ослабление влияния большого количества объективных и случайных уязвимостей.

В контексте настоящей Концепции к этим методам относятся:

– обеспечение электрозащиты оборудования и зданий;

– экранирование помещений;

– защита помещений от разрушения;

– оптимальное размещение оборудования;

– оптимальное размещение инженерных коммуникаций;

– применение средств визуальной защиты;

– акустическая обработка помещений;

– применение систем кондиционирования.

Технические методы основаны на применении специальных технических средств защиты информации и контроля обстановки и ориентированы на устранение угроз, связанных с действиями внешних антропогенных источников, угроз по добыванию информации незаконными техническими средствами.

Некоторые из этих методов позволяют устранить воздействие техногенных источников угроз и ослабляют влияние объективных, субъективных и случайных уязвимостей.

Техническими методами являются:

– резервирование технических средств обработки;

– резервирование каналов связи;

– использование выделенных каналов связи;

– создание резервной копии(дублирование) информационных ресурсов;

– создание системы пространственного зашумления;

– создание системы линейного зашумления;

– создание системы акустического и вибрационного зашумления;

– экранирование узлов и оборудования ИС;

– использование в ИС доработанного оборудования;

– использование источников гарантированного питания для ИС;

– контроль каналов связи для передачи информации;

– контроль отсутствия электронных устройств перехвата информации на

объектах.

Программно-аппаратные методы нацелены на устранение проявления угроз, непосредственно связанных с процессом обработки и передачи информации в ИС. Без этих методов невозможно построение целостной комплексной подсистемы информационной безопасности.

o Аппаратная часть обеспечивает физическую изоляцию, высокую производительность для задач шифрования, создает "корень доверия" (например, Trusted Platform Module - TPM), защищенную среду выполнения (например, Intel SGX, AMD SEV). Аппаратура сложнее поддается модификации и обходу, чем чисто программные решения.

o Программная часть управляет аппаратными средствами, реализует сложные алгоритмы и политики безопасности, предоставляет интерфейсы для пользователей и администраторов.

Преимущество такого подхода в том, что он создает более фундаментальный и устойчивый уровень защиты, который сложнее обойти злоумышленнику.

Чисто программные системы защиты имеют фундаментальную уязвимость: они работают в той же среде, которую защищают. Операционная система, под которой работает антивирус или межсетевой экран, может быть скомпрометирована. Если злоумышленник получил права администратора, он может отключить или обойти чисто программные средства.

Программно-аппаратные методы решают эту проблему, вынося критически важные функции защиты на уровень, независимый от основной ОС.

В этой группе объединяются такие методы, как:

– ограничение доступа к средствам обработки(ПО, техническим средствам);

– ограничение доступа к объектам защиты (защищаемым информационным ресурсам);

– разграничение доступа субъектов (пользователей);

– управление внешними потоками информации;

– управление внутренними потоками информации;

– скрытие структуры и назначения ИС;

– подтверждение подлинности информации;

– преобразование(шифрование, кодирование) информации при ее передаче;

– преобразование(шифрование, кодирование) информации при ее хранении;

– блокирование неиспользуемых сервисов;

– мониторинг целостности ПО, конфигурации ИС;

– мониторинг атак на ИС и разрушающих воздействий;

Классификация и детализация методов

Эти методы можно сгруппировать по основным целям защиты.

1. Методы контроля и разграничения доступа

Эти методы отвечают на вопрос "Кто? Что? И каким образом?".

Эта группа методов реализует принцип "минимальных привилегий", согласно которому пользователь или процесс должны иметь доступ только к тем ресурсам, которые необходимы для выполнения их прямых задач.

· Ограничение доступа к средствам обработки (ПО, техническим средствам): Это физический и логический запрет на использование устройств, инфраструктцры (серверов, рабочих станций, сетевого оборудования) и программного обеспечения посторонними лицами.

Аппаратная часть:

o Физические замки и ограждения: Замки на серверных стойках, корпусах ПК (замок на корпусе предотвращает извлечение жесткого диска), защищенные дата-центры.

o Контроль доступа в помещения: Системы с электронными ключами, биометрией (сканеры отпечатков пальцев, радужной оболочки глаза). Это классический пример программно-аппаратного комплекса: считыватель (аппаратура) передает данные системе управления доступом (ПО), которая сверяется с базой данных и принимает решение об открытии двери.

o Аппаратные ключи (токены): Устройства, которые необходимо подключить к компьютеру для получения доступа (e.g., USB-токены для двухфакторной аутентификации).

Программная часть:

o Экран блокировки: Требование ввода пароля/ПИН-кода после простоя или включения компьютера.

o Политики учетных записей: Принудительная сложность пароля, регулярная смена, блокировка учетной записи после N неудачных попыток входа.

o Pre-boot authentication: Аутентификация (например, пароль для расшифровки диска) до загрузки основной операционной системы. Часто реализуется с помощью TPM.

Как происходит принуждение:

Защита работает как многоуровневый конвейер. Сначала физические барьеры (замки, СКУД) не допускают посторонних к оборудованию. Если злоумышленник получил физический доступ, вступает аппаратура с доверенной средой выполнения (например, TPM), которая блокирует загрузку без корректного пароля. После загрузки в силу вступают программные политики ОС (блокировка учетных записей), которые исполняются под защитой аппаратных механизмов процессора (кольца защиты).

Почему обход сложен:

Необходимо одновременно преодолеть разнородные уровни защиты:

1. Физический (замки, СКУД).

2. Аппаратный (TPM, защищенная загрузка), где ключи нельзя извлечь программно.

3. Программный (политики ОС), работающий под аппаратным контролем.

Обход требует уникальных методов для каждого уровня (физического взлома, атаки на аппаратуру, взлома ОС), что делает атаку комплексной, дорогой и практически нереализуемой для большинства угроз.

· Ограничение доступа к объектам защиты (защищаемым информационным ресурсам): Защита конкретных данных — файлов, баз данных, каталогов. Защита самих данных на логическом уровне. После того как пользователь прошел аутентификацию и вошел в систему, он не должен получать доступ ко всем файлам подряд.

Пример 1: Права доступа в файловых системах: NTFS (Windows), ACL в ext4 (Linux). Позволяют назначить конкретным пользователям или группам права: Чтение, Запись, Выполнение, Изменение, Полный доступ.

Пример 2: Разграничение прав в СУБД: Запросы GRANT и REVOKE в SQL позволяют тонко настраивать, кто может выполнять SELECT, INSERT, UPDATE, DELETE по отношению к таблицам и даже отдельным столбцам.

Программная часть - «законодательная ветвь власти»" .Она создает законы (политики доступа, правила, списки контроля доступа, разрешения).

Программная часть оперирует в области логики и абстракций. Ее задача — ответить на вопросы:

- Субъект: Кто пытается выполнить действие? (Пользователь, процесс, служба).

- Объект: На что направлено действие? (Файл, сегмент памяти, порт, устройство).

- Действие: Что пытаются сделать? (Прочитать, записать, выполнить).

На основе заложенных в нее алгоритмов (например, мандатной модели, дискреционного управления доступом) программный компонент (например, ядро ОС) выносит логическое решение: «разрешить» или «запретить». Эти правила хранятся в виде структур данных — списков доступа (ACL), матриц прав, меток безопасности.

Ключевая характеристика: Программная часть работает с виртуальными сущностями (идентификаторы пользователей, виртуальные адреса памяти) и принимает логические решения.

Аппаратная часть обеспечивает - «исполнительная и судебная ветви власти». Физическое исполнение этих правил на уровне процессора и памяти, делая их обход крайне сложным.

Программная часть оперирует в области логики и абстракций. Ее задача — ответить на вопросы:

- Субъект: Кто пытается выполнить действие? (Пользователь, процесс, служба).

- Объект: На что направлено действие? (Файл, сегмент памяти, порт, устройство).

- Действие: Что пытаются сделать? (Прочитать, записать, выполнить).

На основе заложенных в нее алгоритмов (например, мандатной модели, дискреционного управления доступом) программный компонент (например, ядро ОС) выносит логическое решение: «разрешить» или «запретить». Эти правила хранятся в виде структур данных — списков доступа (ACL), матриц прав, меток безопасности.

Ключевая характеристика: Программная часть работает с виртуальными сущностями (идентификаторы пользователей, виртуальные адреса памяти) и принимает логические решения.

Как происходит принуждение к соблюдению правил

Процесс защиты выглядит как цикл:

1. Запрос: Приложение (субъект) пытается выполнить операцию (например, прочитать данные из файла). Это системный вызов, который передает управление ядру ОС.

2. Арбитраж (ПО): Код ядра ОС (работающий в привилегированном режиме) проверяет свои политики безопасности. Он отвечает на вопрос: «Разрешено ли этому субъекту данное действие над этим объектом?».

3. Решение (ПО): Ядро принимает логическое решение — «Разрешить».

4. Исполнение (Аппаратура):

o Если решение «Разрешить», ядро настраивает аппаратные структуры данных (таблицы страниц для MMU), чтобы дать процессу доступ к требуемым физическим адресам памяти.

o Если решение «Запретить», ядро возвращает ошибку.

5. Контроль (Аппаратура): Если какая-либо программа (например, вредоносная) попытается в обход ядра напрямую обратиться к «чужой» памяти или выполнить привилегированную команду, аппаратура мгновенно отреагирует. MMU сгенерирует исключение (page fault), или процессор сгенерирует исключение нарушения привилегий. Управление будет передано ядру ОС, которое аварийно завершит процесс-нарушитель.

Почему обход становится «крайне сложным»?

Чтобы обойти защиту, злоумышленник должен:

1. Либо подменить или взломать саму программную логику ядра ОС, что чрезвычайно трудно, так как ядро защищено аппаратными барьерами (работает в высшем кольце привилегий, его память изолирована).

2. Либо найти и использовать уязвимость в аппаратной реализации этих механизмов (что является редким и сложным классом атак).

Таким образом, аппаратная часть создает непреодолимый «периметр», внутри которого программные правила становятся физическим законом. Без этого аппаратного фундамента любые программные правила безопасности можно было бы обойти, получив прямой доступ к оборудованию.

· Разграничение доступа субъектов (пользователей): Это ядро политики безопасности.

Это наиболее сложный и тонко настраиваемый механизм, определяющий правила, по которым субъекты (пользователи, процессы) получают доступ к объектам (файлам, портам, устройствам).

Реализуется через Мандатный или Дискреционный контроль доступа.

Дискреционный контроль доступа (DAC — Discretionary Access Control):

o Суть: Владелец объекта (например, создавший файл пользователь) сам решает, кому предоставить доступ.

o Недостаток: "Слабое звено" — если пользователь с широкими правами скомпрометирован или совершил ошибку, злоумышленник может получить доступ к данным.

o Пример: Классические права NTFS или права chmod в Linux.

Мандатный контроль доступа (MAC — Mandatory Access Control):

o Суть: Правила доступа задаются централизованно (администратором безопасности) на основе системной политики. Пользователь не может их изменить, даже будучи владельцем.

o Преимущество: Гораздо более строгий контроль, исключающий человеческий фактор.

Аппаратно-программная реализация: Механизмы операционной системы (например, механизмы мандатного контроля в SELinux, Windows Integrity Level), работающие в тесной связке с аппаратными возможностями процессора по разграничению уровней привилегий (кольца защиты).

SELinux (Security-Enhanced Linux): Каждому процессу и объекту присваиваются метки безопасности (например, confidential, secret, top_secret). Ядро Linux (программная часть), используя аппаратную поддержку защиты памяти, жестко enforced правила: процесс с меткой secret не может прочитать файл с меткой top_secret.

AppArmor: Более простой аналог SELinux для Linux, работающий на основе профилей пути.

Windows Integrity Mechanism: Вводит уровни целостности (Low, Medium, High, System). Процесс с низким уровнем целостности не может писать в объекты с высоким уровнем. Это активно используется браузером Internet Explorer/Edge для изоляции ненадежных процессов загрузки.

2. Методы управления потоками информации и сокрытия.

Эти методы контролируют движение данных внутри системы и скрывают ее уязвимые аспекты.

Методы отвечают на вопросы: «Куда, откуда и как движутся данные?» и «Что о системе может узнать потенциальный нарушитель?».

Их цель — контроль маршрутов информации и минимизация информации о системе, доступной злоумышленнику (снижение «поверхности атаки»).

Аппаратная часть: Сетевые аппаратные межсетевые экраны (Firewalls, классический программно-аппаратный комплекс, который фильтрует сетевые пакеты на основе правил. Аппаратные файрволы обеспечивают высокую производительность.), шлюзы UTM, аппаратные VPN-концентраторы. Эти специализированные устройства обрабатывают трафик на аппаратном уровне с помощью ASIC-чипов.

Программная часть: Правила фильтрации пакетов (ACL), прокси-серверы, системы обнаружения/предотвращения вторжений (IDS/IPS), антивирусы на шлюзе.

Принуждение к соблюдению правил:

1. ПО межсетевого экрана содержит правила (например, "запретить входящие соединения на порт 22 из Интернета").

2. Аппаратура анализирует каждый входящий/исходящий пакет, сверяет его с правилами и аппаратно отбрасывает запрещенные пакеты, не передавая их центральному процессору сервера.

Почему обход сложен: Атакующий извне вынужден взаимодействовать с "черным ящиком" — специализированным аппаратным устройством, которое просто игнорирует любые неразрешенные запросы. Обойти его можно только найдя уязвимость в его прошивке, что маловероятно.

Аппаратная часть: Коммутаторы с поддержкой VLAN (виртуальных LAN), внутренние межсетевые экраны, аппаратные DLP-системы. Коммутаторы на аппаратном уровне изолируют трафик разных VLAN.

Программная часть: Системы предотвращения утечек данных (DLP - Data Loss Prevention, которые отслеживают и блокируют попытки пересылки конфиденциальной информации по внутренним каналам (email, мессенджеры, на USB-накопители), политики сегментации сети (микросегментация), межсетевые экраны на хостах (Host-based Firewall).

Принуждение к соблюдению правил

1. ПО DLP или сетевой политики определяет, что, например, файлу с грифом "Секретно" запрещено пересылаться по email.

2. Аппаратно-программный комплекс DLP/коммутатора постоянно мониторит трафик. При попытке нарушения пакет блокируется на уровне сетевой карты или коммутатора, а инцидент логируется.

Почему обход сложен : Даже если злоумышленник проник в сеть, сегментация и контроль внутренних потоков не дают ему свободно перемещаться ("двигаться вбок"). Попытка передать данные с сервера бухгалтерии на инженерную рабочую станцию будет аппаратно заблокирована коммутатором.

Аппаратная часть: Сетевые устройства, поддерживающие маскировку (NAT, скрытие топологии), специализированные устройства для генерации ложных целей (honeypots).

Программная часть: Обфускация (запутывание) кода, изменение стандартных портов служб, использование стеганографии, развертывание honeypots.

Принуждение к соблюдению правил:

1. ПО сетевой службы настраивается на нестандартном порту (например, SSH не на 22-м, а на 2222-м порту).

2. Аппаратура (маршрутизатор/межсетевой экран) не пропускает сканирующие запросы на стандартные порты, создавая иллюзию их отсутствия. Honeypot, имитирующий уязвимый сервер, заманивает атакующего в ловушку.

Почему обход сложен: Атакующий действует вслепую. Он не знает реальных IP-адресов серверов, открытых портов и версий ПО. Ему приходится тратить огромные ресурсы на разведку, при этом высок риск попасть в honeypot и раскрыть свои методы. Это делает атаку экономически невыгодной.

3. Методы обеспечения достоверности и конфиденциальности

Эти методы защищают содержание и подлинность информации.

Эти методы отвечают на вопрос: «Можно ли доверять этой информации и защищена ли она от посторонних?»

Их цель — гарантировать, что данные не были изменены (целостность), pochodят из заявленного источника (аутентичность) и не могут быть прочитаны посторонними (конфиденциальность).

Аппаратная часть: Аппаратные модули безопасности (HSM), чипы Trusted Platform Module (TPM). Эти специализированные процессоры предназначены для безопасного хранения криптографических ключей и выполнения операций с ними. Ключи не могут быть извлечены из чипа программным путем.

Программная часть: Алгоритмы хэширования (SHA-256, MD5) и электронной цифровой подписи (ЭЦП, RSA, ECDSA). Программное обеспечение вычисляет криптографическую хэш-сумму (отпечаток) данных или создает/проверяет подпись.

Принуждение к соблюдению правил:

1. ПО вычисляет хэш-сумму исходных данных (например, файла с драйвером) и хранит ее вместе с ЭЦП издателя.

2. При получении файла ПО снова вычисляет его хэш и проверяет подпись, используя открытый ключ издателя. Для проверки подписи может использоваться HSM.

3. Если хэши не совпали — данные изменены. Если подпись неверна — источник неаутентичен. Доступ к данным блокируется.

Почему обход сложен Чтобы подделать данные, злоумышленнику необходимо:

1. Взломать криптографически стойкий алгоритм хэширования (вычислительно неосуществимо).

2. Украсть или подобрать закрытый ключ подписанта, который хранится в защищенном аппаратном модуле (HSM/TPM), что физически исключительно сложно.

Аппаратная часть: Сетевые криптоакселераторы (встроенные в маршрутизаторы, VPN-шлюзы), специализированные HSM для SSL/TLS. Разгружают центральные процессоры, выполняя ресурсоемкие операции шифрования (AES, RSA) на аппаратном уровне.

Программная часть: Криптографические протоколы (TLS/SSL для HTTPS, IPsec для VPN), программные библиотеки (OpenSSL). Реализуют алгоритмы шифрования и управление сеансами связи.

Принуждение к соблюдению правил:

1. ПО (браузер, ОС) инициирует сеанс защищенной связи, договариваясь с сервером об алгоритмах и обмениваясь ключами.

2. Далее аппаратный акселератор на сетевой карте или маршрутизаторе прозрачно шифрует и расшифровывает весь трафик на лету.

3. Любой перехвативший пакет злоумышленник увидит только бессмысленный шифротекст.

Почему обход сложен : Прямой перехват и чтение данных невозможны без знания сеансового ключа. Чтобы его получить, нужно:

1. Взломать сложный алгоритм (например, AES-256).

2. Скомпрометировать один из участников обмена (клиент или сервер), чтобы украсть ключи из его памяти, что сложно из-за изоляции процессов.

Аппаратная часть: Контроллеры жестких дисков с аппаратным шифрованием (SED), чип TPM для хранения ключей шифрования всего диска, процессорные инструкции для ускорения AES (AES-NI).

Программная часть: Программы полнодискового шифрования (BitLocker, FileVault, VeraCrypt), прозрачное шифрование баз данных (TDE).

Принуждение к соблюдению правил

1. ПО (например, BitLocker) шифрует каждый сектор диска, используя мастер-ключ.

2. Этот мастер-ключ аппаратно защищается и хранится в чипе TPM. TPM выпускает ключ для расшифровки только после успешной проверки целостности системы и предзагрузочной аутентификации пользователя.

3. При извлечении диска и подключении к другому компьютеру данные остаются зашифрованными и недоступными.

Почему обход сложен :Это самый жесткий уровень защиты. Для доступа к данным необходимо:

1. Физически обладать носителем.

2. Знать пароль/ПИН для предзагрузочной аутентификации.

3. Иметь доступ к тому же TPM-чипу, в котором хранится ключ, или взломать криптостойкое шифрование (практически нереально). Кража одного только диска бессмысленна.

4. Методы мониторинга и активного противодействия

Эти методы обеспечивают реакцию на угрозы.

Отвечают на вопросы: "Что происходит? Нападают на нас? Что делать, если атака началась?"

Аппаратная часть:

- Физическое отключение: Отключение сетевых портов на коммутаторах, физическое извлечение ненужных плат расширения (например, дополнительных сетевых карт), отключение неиспользуемых портов ввода-вывода (USB, Serial) через BIOS/UEFI.

- Микропрограммное обеспечение (Firmware): Настройки BIOS/UEFI для отключения интегрированных устройств (Wi-Fi, Bluetooth, звуковая карта), если они не нужны для работы сервера или специализированной рабочей станции.

Программная часть:

- Операционная система: Встроенные брандмауэры (например, iptables в Linux, Windows Defender Firewall), диспетчер служб для остановки и отключения неиспользуемых сервисов (например, systemd или Services.msc).

- Специализированное ПО: Системы управления конфигурацией (Ansible, Puppet) для централизованного применения политик блокировки на множестве серверов.

Как происходит принуждение к соблюдению правил:

Правила принудительно применяются на разных уровнях:

- На сетевом уровне: Брандмауэр или коммутатор безоговорочно отбрасывает пакеты, направленные на заблокированный порт.

- На уровне ОС: Ядро ОС не запускает отключенную службу, даже если злоумышленник попытается ее активировать (при отсутствии прав администратора).

- На физическом уровне: Запросы к отключенному аппаратному компоненту просто не достигают цели, так как устройство не имеет питания или логически отключено.

Почему обход метода защиты является сложным:

- Физическая невозможность: Если сетевой порт физически отключен на коммутаторе, никакой программный взлом на целевом сервере не позволит получить через него данные.

- Независимость уровней: Чтобы включить обратно службу, отключенную в ОС, нужны права администратора. Чтобы изменить настройки BIOS/UEFI — нужно иметь к ним физический доступ и пароль. Злоумышленник, получивший контроль внутри ОС, может быть остановлен на более низком аппаратном уровне.

- Принцип минимальной привилегии: Даже если атакующий проник в систему, у него не будет доступа к инструментам, которые были заблокированы заранее (например, компилятор gcc или скриптовые языки), что серьезно ограничивает его возможности для дальнейшего продвижения.

Пример: Автоматизированные средства сканирования и управления конфигурациями, которые отключают неиспользуемые сетевые порты и службы на серверах.

Аппаратная часть:

- Trusted Platform Module (TPM): Критически важный компонент. Он безопасно хранит эталонные хэш-суммы (PCR - Platform Configuration Registers) критически важных компонентов прошивки, загрузчика и ядра ОС во время процесса безопасной загрузки (Secure Boot).

- Аппаратные средства криптографии: Ускорители для быстрого вычисления хэшей (SHA-256) и проверки цифровых подписей.

Программная часть:

- Агенты мониторинга целостности файлов (FIM): Программы типа OSSEC, AIDE, WFP (Windows File Protection). Они вычисляют и хранить в защищенной базе данных хэш-суммы критических файлов (исполняемых файлов, библиотек, конфигураций).

- Система безопасной загрузки: Программная логика в UEFI, которая проверяет цифровую подпись загрузчика и ядра ОС перед их выполнением.

Как происходит принуждение к соблюдению правил:

- На этапе загрузки: Аппаратный TPM и UEFI принудительно проверяют целостность каждого компонента цепочки загрузки. Если хэш не совпадает с ожидаемым (например, загрузчик был изменен вирусом), система просто не запустится.

- Во время работы: Агент FIM периодически пересчитывает хэши файлов и сравнивает их с эталонной базой. При обнаружении расхождений он принудительно выполняет заданное действие: оповещает администратора, блокирует учетную запись, автоматически восстанавливает оригинальную версию файла из бэкапа.

Почему обход метода защиты является сложным:

- Аппаратный "корень доверия": Ключи для проверки подписей хранятся внутри TPM, который физически защищен от извлечения и модификации. Злоумышленник, даже с правами администратора в ОС, не может изменить эти ключи или содержимое PCR.

- Изолированная среда выполнения: Проверка целостности при загрузке происходит в среде (UEFI), которая изолирована от основной ОС и не зависит от ее состояния.

- Пассивность и незаметность: Агент FIM работает как "сторожевой пес". Его можно попытаться остановить, но сам факт остановки является триггером для оповещения. Чтобы обмануть его, нужно предсказать, какие файлы он проверяет, и изменить эталонную базу данных, что требует глубоких привилегий и знаний о системе.

Пример: Системы контроля целостности файлов (FIM). Они вычисляют хэши критически важных системных файлов и отслеживают их изменения. Могут использовать TPM для создания "цепочек доверия" при загрузке.

Аппаратная часть:

- Сетевые процессоры (NPU) и программируемые схемы (FPGA): Используются в современных сетевых IPS и системах защиты от DDoS для аппаратного анализа и фильтрации трафика на скоростях в десятки Гбит/с, что непосильно для обычного CPU.

- Сенсоры и "песочницы" на уровне гипервизора: В виртуальных средах гипервизор (например, на базе технологий VMware, Hyper-V) имеет прямой аппаратный доступ, что позволяет ему мониторить активность всех виртуальных машин "снаружи", оставаясь невидимым для атакующего внутри скомпрометированной ВМ.

- Специализированные серверы для EDR/XDR: Высокопроизводительные серверы с большим объемом ОЗУ и быстрыми дисками для агрегации и анализа телеметрии с тысяч конечных точек.

Программная часть:

- Детекторы сигнатур и анализаторы поведения: Ядра систем IDS/IPS (например, Suricata, Snort), которые ищут известные шаблоны атак и аномалии в сетевом потоке.

- Агенты EDR/XDR: Программы на конечных точках, которые собирают детальную телеметрию (процессы, сетевые соединения, действия в реестре) и отправляют ее на центральный сервер для анализа.

- Машинное обучение и аналитические движки: Сложные алгоритмы на центральном сервере, которые выявляют скрытые correlations и сложные multi-stage атаки.

Как происходит принуждение к соблюдению правил:

- Активное противодействие (IPS): Система принудительно разрывает подозрительное сетевое соединение, блокирует IP-адрес атакующего или сбрасывает пакеты.

- Автоматизированный ответ (EDR): При обнаружении угрозы система может принудительно изолировать зараженную конечную точку от сети, завершить вредоносный процесс, удалить файл или откатить изменения в реестре.

Почему обход метода защиты является сложным:

- Разнесенность и независимость: Сетевой IPS/IDS работает на отдельном устройстве или в отдельном сегменте сети. Даже полный захват одной конечной точки не дает контроля над сетевым датчиком, который продолжает видеть атаку и может заблокировать ее.

- Поведенческий анализ и "низко-и-медленно" (Low-and-Slow) атаки: Сложно обойти поведенческий анализ, так как он ищет не сигнатуры, а отклонения от нормальной активности. Атака, растянутая во времени, может быть обнаружена по совокупности малозаметных событий.

- Пассивный сбор телеметрии (EDR): Агент EDR постоянно собирает данные. Даже если атакующий знает о его присутствии, попытка его отключить сама по себе является высокоприоритетным событием, которое немедленно оповещает аналитиков.

- Аппаратное ускорение: Обойти систему фильтрации DDoS, работающую на специализированном железе (FPGA), практически невозможно на уровне объема трафика, так как она работает быстрее, чем может генерировать атакующий, и не "задыхается" от нагрузки.

Пример: Системы обнаружения и предотвращения вторжений (IDS/IPS), антивирусные средства с поведенческим анализом. Это сложные программно-аппаратные комплексы, анализирующие сетевой трафик и активность процессов.

Тема 2. Классификация решений для защиты баз данных

Существует шесть основных категорий программных решений для обеспечения безопасности баз данных.

Все они предназначены для выполнения определенных задач:

– средства обнаружения и оценки. Выявляют уязвимости базы данных и местонахождение критически важных данных;

– средства для управления правами доступа. Идентифицируют излишние права доступа к конфиденциальной информации;

– средства мониторинга и блокирования. Защищают базы данных от взлома, неавторизованного доступа и похищения информации;

– средства аудита. Помогают подтвердить соответствие информационной системы отраслевым стандартам безопасности;

– средства защиты данных. Поддерживают целостность и конфиденциальность данных;

– меры безопасности нетехнического характера. Повышают культуру обращения с конфиденциальными данными и степень готовности к угрозам.

Ниже приводятся практические рекомендации по применению решений каждого типа для защиты баз данных.

1. Средства обнаружения и оценки

1.1. Проводите поиск уязвимостей

Знание уязвимостей, подвергающих БД риску инъекций в поле ввода (input-инъекций), является основой политики безопасности. Хакерские программы часто эксплуатируют широко известные уязвимости, поэтому база данных, не обновленная должным образом, является легкой мишенью.

Слабые механизмы аутентификации позволяют хакерам проводить DoS-атаки на уровне приложений, поскольку открывают беспарольный доступ к БД.

Используйте специализированные программы для выявления уязвимостей, ошибок в конфигурациях и отсутствующих патчей. Оценка должна основываться на существующих отраслевых стандартах безопасности, таких как DISA STIG и CIS (найти определения).

1.2. Определяйте степень риска

Величина риска зависит от степени критичности уязвимостей для базы данных и конфиденциальности информации. При оценке критичности следует использовать известные алгоритмы расчета, такие как Common Vulnerability Scoring System (CVSS) (найти определение).

Знание величины риска помогает выделять приоритетные риски и исследовать вызывающие их уязвимости. В данном случае высокая степень риска обусловлена уязвимостью к input-инъекциям.

1.3. Снижайте критичность уязвимостей

Если в базе данных обнаружена уязвимость, а разработчик СУБД не успел выпустить патч, можно применять виртуальные патчи. Этот метод позволяет блокировать попытки эксплуатации уязвимостей, не устанавливая реальные патчи и не изменяя текущую конфигурацию сервера.

Виртуальные патчи помогут защитить БД от вторжения до выпуска разработчиками нового патча. В данном случае также необходимо сосредоточиться на устранении наиболее критических уязвимостей, делающих БД уязвимой к DoS-атаке или input-инъекции.

1.4. Идентифицируйте уязвимые БД

Проводите анализ рисков и выделяйте приоритетные действия по устранению угроз. Отчеты и аналитические данные помогают оценить риски и выделить приоритетные направления работы по устранению уязвимостей.

1.5. Проводите поиск серверов БД

Для того чтобы построить, обслуживать ваши системы хранения данных и изолировать содержащуюся в них конфиденциальную информацию, необходимо в первую очередь создать каталог доступных БД. Используйте специальные решения по поиску и обнаружению для сканирования корпоративной сети и идентификации активных БД.

Отдавайте предпочтение решениям, снижающим время сканирования благодаря применению фильтрации по IP-адресам и диапазонам IP-адресов, а также фильтрации по конкретным типам БД(например, Oracle, MS-SQL, IBM DB2 и т. д.).

Периодически проводите повторное сканирование для обнаружения новых баз данных или изменений в старых.

1.6. Анализируйте результаты поиска

Просматривайте результаты поиска и классификации БД и устанавливайте, какая БД, хранящая конфиденциальные данные, должна подвергаться мониторингу. Идентифицируйте и классифицируйте конфиденциальные данные следующим образом:

Создав каталог баз данных, необходимо выяснить, какие именно БД содержат конфиденциальные данные. Сканируйте объекты, строки и колонки БД для уточнения местоположения конфиденциальных данных.

1.7. Используйте решения для классификации, способные распознавать такие типы данных, как номера кредитных карт, адреса электронной почты и идентификационные номера

Отдавайте предпочтение решениям, способным работать с пользовательскими типами данных.

Результаты классификации должны содержать IP-адрес и имя хоста БД и указывать на наличие в ней конфиденциальных данных.

Автоматическая идентификация конфиденциальных данных и персональной ин формации помогает точнее направлять усилия по защите и соответствию стандартам.

1.8. Управление правами доступа

Проводите агрегацию прав пользователей. Сканируйте базы данных и собирайте информацию о степени доступа пользователей к объектам БД. Отчеты должны включать информацию о предоставлении непосредственных прав доступа (например, SELECT, DELETE, CONNECT и т. д.), лицах, обладающих такими правами, и лицах, предоставивших им эти права, а также объектах БД, доступ к которым эти права предоставляют. Агрегация прав пользователей в единый репозиторий позволяет систематизировать процесс отчетности и анализа доступа пользователей к конфиденциальным данным.

1.9. Детализируйте отчеты о правах доступа, включая в них данные о пользовательских ролях и уровне конфиденциальности данных

Собирайте детальную информацию о пользователях: их имена, отдел, проведенные операции с БД, уровень конфиденциальности объектов БД, с которыми они работали, последнее время доступа к БД и т. д. Это поможет усовершенствовать процесс анализа пользовательских прав, распределить риски и свести к минимуму возможность злоупотребления правами.

1.10. Идентифицируйте и устраняйте излишние привилегии и неактивные учетные записи

Идентифицируйте пользователей, обладающих излишними правами доступа, а также пользователей, не пользующихся своими правами. Это позволит определить, правильно ли распределены привилегии, добиться распределения ролей и устранить излишние права доступа, которые не требуются им для работы. Дело в том, что хакеры могут воспользоваться учетной записью какого-либо пользователя для доступа к хранилищам конфиденциальных данных. Таким образом, устранение излишних привилегий помогает защититься от направленных атак и взлома с применением вредоносного ПО.

1.11. Пересматривайте, подтверждайте или отклоняйте права отдельных пользователей. Организуйте проверку достаточности уровня пользовательских привилегий

Проверяющие должны подтверждать, отклонять права или передавать их на проверку другому лицу, а администраторы могут следить за ходом проверки.

При проверке прав пользователей необходимо руководствоваться принципом минимальной осведомленности, что позволит соблюдать требования по безопасности данных и сократить возможные риски. Используйте решения, известные как Universal User Tracking (UUT), для сопоставления информации о пользователях с операциями, проводимыми в отношении БД. Результаты проверки могут включать в себя уникальные имена пользователей клиентских приложений.

2. Мониторинг и блокирование

2.1. Применяйте оповещение и блокирование в режиме реального времени

Проводите мониторинг обращений к БД и паттернов поведения пользователей в режиме реального времени для обнаружения утечек данных, неавторизованных операций с SQL и Big Data, атак на протокол и систему. При обнаружении попытки несанкционированного доступа генерируйте оповещения или прерывайте сеанс пользователя.

Используйте решения, реализующие политики, как стандартные, так и пользовательские, направленные на сканирование трафика БД для идентификации паттернов, соответствующих известным атакам, таким как DoS-атаки, и неавторизованной деятельности.

Политики безопасности полезны не только для обнаружения злоупотребления излишними привилегиями внутренних нарушителей, взломанными или неактивными пользователями, но также для предотвращения большей части угроз, описанных в данной статье.

2.2. Выявляйте аномальную активность

Сформируйте исчерпывающий профиль нормального поведения для каждого пользователя БД. Мониторинг отклонений от этих паттернов позволяет обнаружить DoS-атаку, вредоносное ПО, input-инъекции и аномальную активность.

Если какой-либо пользователь инициирует действие, не соответствующее его профилю, зафиксируйте данный факт, сгенерируйте оповещение или заблокируйте пользователя.

Составление и изучение профилей активности пользователей повышает вероятность обнаружения попыток неправомерного доступа к конфиденциальной информации.

2.3. Блокируйте вредоносные веб-запросы

Поскольку веб-приложения являются одной из наиболее популярных целей атаки с помощью input-инъекций, еще одной важной линией обороны станет ваш файрвол для веб-приложений (Web Application Firewall, WAF). WAF распознает и заблокирует попытки воздействия input-инъекциями на веб-приложения.

Для защиты от input-инъекций WAF должен выполнять следующее:

– проверять значения параметров HTTP на наличие специальных символов, таких как апострофы и скобки, и определять, свидетельствуют ли данные символы о проведении атаки;

– учитывать сигнатуры приложений и политики известных паттернов input-инъекций при принятии решений об оповещении и блокировании.

2.4. Проводите мониторинг активности локальной БД

Решения класса DAP (Database audit and protection, аудит и защита БД) могут проводить аудит и мониторинг активности ваших наиболее привилегированных пользователей— администраторов БД и системных администраторов.

Эти пользователи получают наиболее полный доступ к вашим БД и поэтому требуют особого внимания.

Независимо от того, злоупотребили ли они своими правами или их учетные записи были взломаны, риск кражи данных и нанесения урона вашей организации возрастает. Внедрите меры по контролю соединений.

2.5. Предотвращайте перегрузку ресурсов сервера, ограничивая количество и частоту соединений, запросов и другие переменные для каждого пользователя БД

Проводите валидацию протоколов БД. Внедрите решения по мониторингу активности БД, способные анализировать протокол и изолировать аномальные соединения. В случае обнаружения нетипичного соединения решение должно активировать оповещение или блокировать транзакцию.

2.6. Согласованность ответов

DoS-атака на БД, направленная на перегрузку ресурсов сервера, приводит к задержке отклика БД. Сюда относятся как задержки ответов на отдельные запросы, так и «торможение» системы в целом. Используйте решения, которые в случае задержки отклика проводят мониторинг времени реакции системы и генерируют уведомления.

3. Аудит

3.1. Автоматизируйте аудит при помощи платформы DAP

Внедрите решение DAP в наиболее требовательных средах. Решение DAP лишено большинства недостатков, свойственных интегрированным в БД средствам аудита.

3.2. Разграничение обязанностей

Решения DAP работают независимо от администраторов БД, что делает возможным разграничение обязанностей по аудиту и рутинное системное администрирование. Помимо этого, они(решения) работают независимо от сервера БД и неуязвимы к атакам, нацеленным на повышение уровня привилегий пользователями без административных полномочий.

3.3. Кросс-платформенный аудит

DAP-решения поддерживают множество СУБД от разных поставщиков, что позволяет использовать единые стандарты и централизованные операции по аудиту в крупномасштабных и распределенных гетерогенных окружениях БД.

3.4. Быстродействие и эффективность

Ведущие DAP-решения могут использовать высокоэффективные устройства, не влияющие на быстродействие БД. Фактически, возлагая функции аудита на сетевые устройства, а не применяя встроенные в СУБД средства аудита, можно повысить быстродействие БД.

Собирайте детальную информацию о транзакциях. DAP-решения могут использоваться для регистрации логов аудита, включающих такие данные, как имя исходного приложения, полный текст запроса, атрибуты ответа, исходная ОС, имя хоста и т. д.

Это необходимо для выполнения требований регуляторов, криминалистического анализа и более эффективного обнаружения случаев фрода.

Применяйте правила аудита для сбора информации, необходимой для выполнения требований таких стандартов безопасности, как SOX, PCI DSS и HIPPA, или для соответствия внутренним стандартам аудита.

3.5. Генерируйте отчеты для оценки регуляторами и криминалистами

Оформляйте отчеты об активности БД, которые помогут удовлетворить требования регуляторов, проводить расследования злоупотреблений, собирать важную статистику и проводить мониторинг быстродействия системы.

Внедряйте DAP-решения, способные вести отчетность согласно государственным и отраслевым стандартам и при необходимости подстраиваться под требования бизнеса.

4. Защита данных

4.1. Архивируйте внешние данные

Автоматизируйте процессы долгосрочного архивирования данных.

Используйте решения, которые можно настроить на периодическое сохранение данных во внешние системы хранения данных. Перед архивацией данные можно сжимать, шифровать и подписывать.

4.2. Применяйте шифрование к базам данных

Шифруйте конфиденциальные данные в гетерогенных окружениях. Это позволит вам защитить как рабочие, так и резервные копии БД, затем проводить аудит активности и контроль доступа к конфиденциальным данным пользователей, имеющим доступ к этим БД на уровне операционной системы и хранилищ. Внедряя аудит БД наряду с шифрованием, организации могут проводить мониторинг и контролировать как внутренних, так и внешних пользователей.

5. Меры безопасности нетехнического характера

5.1. Задействуйте опытных специалистов по информационной безопасности

Для защиты от растущего числа внешних и внутренних угроз нанимайте специалистов с опытом внедрения, администрирования и мониторинга решений по обеспечению безопасности. Непрерывное обучение и тренинги также важны для повышения уровня профессионализма. Привлекайте сторонних специалистов по информационной безопасности для содействия во внедрении средств безопасности, проведения оценки и тестирования, обучения и поддержки ваших администраторов.

5.2. Обучайте своих сотрудников

Обучайте собственных сотрудников методам снижения риска, включая способы распознавания типичных киберугроз (например, целевого фишинга), рекомендациям по безопасному пользованию Интернетом и электронной почтой и обращением с паролями. Игнорирование обучения сотрудников мерам безопасности повышает риск взлома. Конечным результатом должны стать хорошо подготовленные пользователи, обученные безопасному обращению с конфиденциальными данными.

Задания к теме 1.

Задание 1.Проанализируйте цели применения всех шести групп методов противодействия. На основе этого анализа создайте обобщенную трехкомпонентную стратегию защиты информации, которую реализуют эти методы.

Объясните, какая группа методов в наибольшей степени отвечает за каждую компоненту этой стратегии.

Задание 2. Чем принципиально отличаются инженерно-технические и технические методы, несмотря на схожесть названий? Укажите не менее трех ключевых различий по следующим критериям: основная цель, время основной реализации, тип устраняемых источников угроз.

Задание 3. К какой группе методов вы бы отнесли систему видеонаблюдения по периметру здания? А систему контроля доступа по смарт-картам в серверную комнату?

Свой ответ аргументируйте, ссылаясь на цели и примеры методов из указанных в тексте групп. Объясните, почему возможна неоднозначность в классификации.

Задание 4. Установите соответствие между конкретной мерой и группой методов, к которой она относится. Для одной меры может подходить несколько групп. Ответ обоснуйте.

Меры:

А) Принятие закона о коммерческой тайне.

Б) Установка межсетевого экрана (файрвола).

В) Проведение тренировок по эвакуации при пожаре.

Г) Закупка источников бесперебойного питания (ИБП).

Д) Введение материального штрафа для сотрудника, нарушившего политику безопасности.

Группы методов:

1. Правовые

2. Организационные

3. Инженерно-технические

4. Технические

5. Программно-аппаратные

Задание 5. В тексте утверждается, что правовые методы являются «базисом для реализации всех остальных методов защиты». Объясните эту мысль. Почему невозможно эффективно применить, например, организационные или технические методы без опоры на правовые? Приведите пример.

Задание 6. Какая из шести групп методов в наименьшей степени направлена на работу с антропогенными источниками угроз (угрозами со стороны людей)? Свой выбор обоснуйте, перечислив основные цели этой группы методов и тип источников, на которые она ориентирована.

Задание 7. Опишите, каким образом экономические методы могут воздействовать на антропогенные источники угроз (например, на недобросовестного сотрудника), чтобы сократить их число или минимизировать ущерб. Используйте в ответе конкретные примеры экономических методов из текста.

Задание 8. В тексте указано, что организационные методы, среди прочего, направлены на уменьшение числа стихийных источников угроз. Приведите не менее двух примеров организационных мер, которые реализуют эту цель, и объясните, как именно они работают.

Задание 9. Сравните механизм воздействия на нарушителя правовых и экономических методов. Что является главным «пугающим» фактором для потенциального источника угроз в каждом из этих случаев? Являются ли эти методы взаимоисключающими или взаимодополняющими? Ответ аргументируйте.

Задание 10. Кейс-задание.

Представьте, что вы анализируете риски утечки информации через подкупленного

сотрудника (внутренний антропогенный источник).

· Часть А: Какие группы методов из описанных в тексте будут наиболее эффективны для парирования этой угрозы? Укажите не менее трех групп и для каждой объясните, почему именно она эффективна.

· Часть Б: Для каждой выбранной группы предложите по одной конкретной мере, прямо указанной в тексте, и поясните, как именно она противодействует данной угрозе.

Задания к теме 2.

Задание 11. Создайте сравнительную таблицу, в которой для каждой из шести категорий решений для защиты БД укажите:

· Главную цель (одним предложением из текста).

· Ключевой технологический пример или метод, реализующий эту цель.

· Основной тип угрозы, против которого направлена эта категория (напр., инсайдеры, SQL-инъекции, несоблюдение стандартов).

· С какими другими категориями она наиболее тесно интегрирована и почему.

|

Категория решений |

Главная цель |

Ключевой технологический пример |

Основной тип угрозы |

Интеграция с другими категориями |

|

1. Обнаружение и оценка |

|

|

|

|

|

2. Управление правами доступа |

|

|

|

|

|

3. Мониторинг и блокирование |

|

|

|

|

|

4. Аудит |

|

|

|

|

|

5. Защита данных |

|

|

|

|

|

6. Нетехнические меры |

|

|

|

|

Задание 12. Чем принципиально отличаются задачи средств обнаружения и оценки на этапе 1.1 («Проводите поиск уязвимостей») и на этапе 1.6 («Анализируйте результаты поиска»)? Объясните, как результаты первого этапа используются для второго и почему оба необходимы для построения комплексной защиты.

Задание 13. Для каждой угрозы подберите две наиболее релевантные категории решений из текста, которые лучше всего подходят для ее нейтрализации. Свой выбор обоснуйте, ссылаясь на конкретные пункты текста.

Перед вами список угроз:

А) SQL-инъекция через веб-форму

Б) Кража данных администратором БД

В) Несоответствие требованиям PCI DSS

Г) DoS-атака, приводящая к перегрузке сервера

Д) Хранение незашифрованных номеров кредитных карт в неподходящей БД

Задание 14. В тексте говорится, что решения DAP (Database audit and protection) лишены большинства недостатков, свойственных встроенным в БД средствам аудита. Используя текст (пункты 3.2, 3.3, 3.4), объясните, в чем заключаются эти недостатки встроенных средств и как DAP их преодолевает. Сформулируйте не менее трех тезисов.

Задание 15. Опишите поэтапный процесс, который позволяет организации перейти от полной неопределенности о своих базах данных к состоянию, когда все онфиденциальные данные идентифицированы, классифицированы и защищены. В ответе используйте и последовательно свяжите не менее 5 конкретных рекомендаций из раздела «Средства обнаружения и оценки».

Задание 16. Разработайте проект политики безопасности для пользовательских учетных записей БД на основе раздела «Управление правами доступа». Политика должна включать не менее четырех конкретных правил (например, периодичность пересмотра прав), каждое из которых должно быть обосновано ссылкой на конкретную угрозу из текста.

Задание 17. В тексте меры безопасности делятся на технические и нетехнические. Почему обучение сотрудников и привлечение опытных специалистов (раздел 5) выделены в отдельную, критически важную категорию? Аргументируйте, опираясь на текст, почему даже самые совершенные технические средства могут оказаться неэффективными без этой составляющей.

Задание 18. Объясните, как именно принцип «минимальной осведомленности» (п. 1.11) связан с управлением правами доступа и как его применение помогает снизить риски, связанные с инсайдерскими угрозами и скомпрометированными учетными записями. Приведите конкретный пример из текста.

Задание 19. Создайте таблицу, сравнивающую два подхода к защите от уязвимостей:

· Установка официальных патчей от разработчика СУБД

· Применение виртуальных патчей (п. 1.3)

Для каждого подхода укажите: преимущества, недостатки, временные рамки

применения и тип угроз, для нейтрализации которых он наиболее эффективен.

|

Критерий |

Официальные патчи |

Виртуальные патчи |

|

Преимущества |

|

|

|

Недостатки |

|

|

|

Временные рамки |

|

|

|

Тип угроз |

|

|

Задание 20. На основе раздела «Мониторинг и блокирование» предложите многоуровневую систему защиты от атак типа SQL-инъекция. Система должна включать не менее трех эшелонов защиты (например, уровень приложения, уровень сети, уровень БД), и для каждого уровня нужно указать конкретный инструмент или метод из текста, который там применяется.

Задание 21. Вам поручено обеспечить соответствие базы данных стандарту PCI DSS. Используя текст, составьте план из четырех ключевых действий, которые необходимо выполнить.

Для каждого действия укажите:

а) Раздел решения для защиты БД, который будет задействован.

б) Конкретную меру из этого раздела.

в) Обоснование, почему это действие необходимо для соответствия стандарту.

Задание 22. Проследите и опишите причинно-следственную цепочку, которая может начаться с такой проблемы, как «отсутствие каталога баз данных» (п. 1.5), и привести к серьезному инциденту информационной безопасности (например, масштабной утечке данных). В цепи должно быть не менее четырех звеньев, каждое из которых подтверждается ссылкой на конкретную проблему из текста.

Задание 23. Сопоставьте роли в организации и решения для защиты БД:

· Специалист по ИБ (CISO)

· Аудитор

· Администратор БД

· Руководитель отдела

Для каждой роли определите:

· Какие два раздела из шести представленных в тексте для нее наиболее важны?

· Какую конкретную отчетность или функционал из этих разделов она будет использовать для своей работы?

Задание 24.

Выберите из текста три характеристики, которые, по вашему мнению, являются наиболее важными для DAP-решения (п. 3) в крупной распределенной организации. Расположите их в порядке приоритета и подробно обоснуйте свой выбор, объясняя, как каждая характеристика вносит вклад в общую безопасность.

Задание 25. Комплексный кейс.

Представьте, что в компании произошел инцидент: злоумышленник, используя технику SQL-инъекции, получил доступ к конфиденциальным данным и затем запустил DoS-атаку, чтобы скрыть свои следы.

Используя информацию из всего текста, предложите план мероприятий по ликвидации

последствий и недопущению повторения подобного инцидента.

План должен содержать не менее пяти пунктов, относящихся к разным категориям решений.

Для каждого пункта укажите, к какой категории он относится и как именно он поможет решить проблему.

Материалы на данной страницы взяты из открытых источников либо размещены пользователем в соответствии с договором-офертой сайта. Вы можете сообщить о нарушении.