Презентация по теме "Информационная безопасность"по дисциплине Информационные технологии - 72 слайда.

Даны основные понятия, определения, рассмотрены основные угрозы безопасности данных, их классификация. Перечислены и подробно рассмотрены уровни защиты, основные методы и средства защиты данных

Во второй части дана информация о компьютерных вирусах и других угрозах, а также средствах защиты, мероприятиях по защите информации от случайного удаления и от сбоев в работе устройств.

Рассказывается о самых знаменитых хакерах мира.

Информационная

безопасность

Информационная безопасность

Информационная безопасность защищенность

информации и поддерживающей инфраструктуры

от случайных или преднамеренных воздействий

естественного или искусственного характера,

чреватых нанесением ущерба владельцам и

пользователям информации.

Защита информации – это комплекс мероприятий,

направленных на обеспечение информационной

безопасности.

Метод (способ) защиты данных совокупность приемов и

операций, реализующих функции защиты данных.

Примерами их могут служить, например, методы

шифрования и паролирования.

На основе методов защиты создаются средства защиты

(например, устройства шифрации/дешифрации, программы

анализа пароля, датчики охранной сигнализации и т.д.).

Механизм защиты совокупность средств защиты,

функционирующих совместно для выполнения

определенной задачи по защите данных

(криптографические протоколы, механизмы защиты

операционных систем и т.д.).

Система обеспечения безопасности данных (СОБД)

совокупность средств и механизмов защиты данных.

Цель мероприятий в области информационной

безопасности – защитить интересы субъектов

информационных отношений.

Интересы эти многообразны, но все они

концентрируются вокруг трех основных аспектов:

Доступность – это возможность за приемлемое время

получить требуемую информационную услугу.

Целостность актуальность и непротиворечивость

информации, ее защищенность от разрушения и

несанкционированного изменения.

Конфиденциальность – это защита от

несанкционированного доступа к информации

Информационные угрозы

Угроза безопасности– это потенциально

существующая возможность случайного или

преднамеренного действия или бездействия, в

результате которого может быть нарушена

безопасность данных.

Попытка реализации угрозы называется атакой, а

тот, кто предпринимает такую попытку, –

злоумышленником

Потенциальные злоумышленники называются

источниками угрозы.

Информационные угрозы

Информационные угрозы

Несанкционированный доступ к данным (НСД)

злоумышленное или случайное действие,

нарушающее технологическую схему обработки

данных и ведущее к получению, модификации или

уничтожению данных.

НСД может быть пассивным (чтение, копирование)

и активным (модификация, уничтожение).

Информационные угрозы

Информационные угрозы

Случайные:

Ошибки пользователя

Ошибки в программировании

Отказ, сбой аппаратуры

Форсмажорные обстоятельства

Преднамеренные:

Хищение информации

Компьютерные вирусы

Физическое воздействие

на аппаратуру

Информационные угрозыСлучайные:Ошибки пользователяОшибки в программированииОтказ, сбой аппаратурыФорсмажорные обстоятельстваПреднамеренные:Хищение информацииКомпьютерные вирусыФизическое воздействие на аппаратуру

Классификация угроз безопасности данных

Классификация угроз безопасности данных

Виды информационных угроз

Виды информационных угроз

Информационные угрозы

Чаще всего угроза является следствием

наличия уязвимых мест в защите

информационных систем (таких,

например, как возможность доступа

посторонних лиц к критически важному

оборудованию или ошибки в

программном обеспечении).

Информационные угрозы

Анализ угроз проведенных агентством национальной

ассоциацией информационной безопасности (National

Comрuter Security Association) в США выявил следующую

статистику:

Обеспечение

Защита персонала

К

связи

Ц

А

о

п

б

п

е

с

п

р

ИНФОРМАЦИ

Я

е

а

а

Программное

обеспечение

Физическая

защита

т

ч

о

н

е

е

и

е

н

Д

Организационный уровень защиты

Обеспечение безопасности

информации складывается из

трех составляющих:

Конфиденциальности,

Целостности,

Доступности.

Точками приложения процесса

защиты информации

к информационной

системе являются:

аппаратное обеспечение,

программное обеспечение

обеспечение

связи (коммуникации).

Сами процедуры(механизмы)

защиты разделяются на

защиту физического

уровня,

защиту персонала

организационный уровень.

Организационный уровень защитыЗащита персоналаФизическая защита ИНФОРМАЦИЯОбеспечение связиАппаратное обеспечениеПрограммное обеспечениеЦКД

Уровни защиты

Организационная

защита

Техническая

Аппаратная

Программная

защита

ТехническаяАппаратнаяПрограммнаязащита Организационная защита

Законодательный уровень

Законодательные и иные правовые акты РФ в сфере информационной

безопасности и защиты государственной тайны

Уголовный кодекс Российской Федерации (УК РФ) №63ФЗ

(принят 13 июня 1996 г.)

Федеральный закон N149 «Об информации, информационных

технологиях и защите информации», принятый в 2006 г.

Федеральный закон «О правовой охране программ для ЭВМ и баз

данных», принятый в 1996 г., его основные положения воспроизведены в

2006 г. в Гражданском кодексе РФ.

• Федеральный закон N 152 «О персональных данных» , 2006 г. (ред. от

21.07.2014)

• Федеральный закон N 63ФЗ «Об электронной подписи» от 06.04.2011

(ред. от 28.06.2014)

Законодательные и иные правовые акты РФ в сфере информационной безопасности и защиты государственной тайны

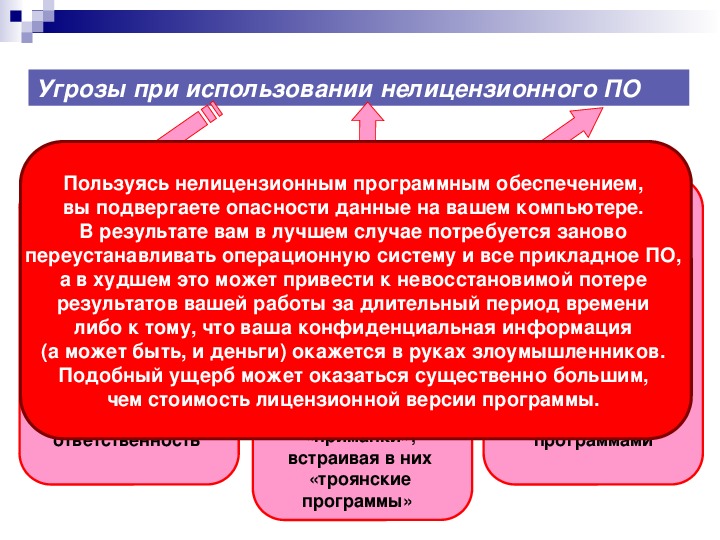

Угрозы при использовании нелицензионного ПО

Пользуясь нелицензионным программным обеспечением,

вы подвергаете опасности данные на вашем компьютере.

«Взламывая» защиту

программы, хакер

может по незнанию

повредить ее код.

В результате вам в лучшем случае потребуется заново

посредством которых

переустанавливать операционную систему и все прикладное ПО,

нелицензионного ПО

распространяются

является нарушением

Распространение

и использование

а в худшем это может привести к невосстановимой потере

«взломанные»

результатов вашей работы за длительный период времени

программы

Закона об охране

либо к тому, что ваша конфиденциальная информация

либо средства

авторских прав,

(а может быть, и деньги) окажется в руках злоумышленников.

для их «взлома»,

за что виновный

Подобный ущерб может оказаться существенно большим,

несет гражданскую,

бывают заражены

различными

административную

чем стоимость лицензионной версии программы.

используют

«взломанные»

Работа «взломанной»

программы становится

нестабильной.

Кроме того, хакеры

Сайты и диски,

или уголовную

ответственность

вредоносными

программами

программы в качестве

«приманки»,

встраивая в них

«троянские

программы»

Законодательный уровень

Наказания за создание вредоносных программ

штраф

и конфискация

компьютерного

оборудования

тюремный

срок

смертная

казнь

(Филлипины)

Законодательный уровень

Федеральный закон №149ФЗ «Об информации, информационных

технологиях и о защите информации»

Статья 1 гласит, что данный закон «регулирует отношения,

возникающие при:

1) осуществлении права на поиск, получение, передачу, производство

и распространение информации;

2) применении информационных технологий;

3) обеспечении защиты информации».

Статья 3 формулирует понятия «безопасность» и «защита информации»

в рамках принципов правового регулирования отношений в сфере

информации, информационных технологий и защиты информации.

В качестве одного из основных принципов постулируется «обеспечение

безопасности Российской Федерации при создании информационных

систем, их эксплуатации и защите содержащейся в них информации».

Законодательный уровень

Федеральный закон № 149 ФЗ «Об информации, информационных

технологиях и о защите информации»

Статья 10 «Распространение информации или предоставление

информации» затрагивает проблему спамрассылок.

Статья 16 рассматривает основные понятия и положения, касающиеся

защиты информации.

Cтатья 17 определяет ответственность за правонарушения в сфере

информации, информационных технологий и защиты информации.

Любые деяния, приводящие к повреждению или уничтожению

информации, к ее намеренному искажению, а также стремление

получить неправомерный доступ к чужой конфиденциальной

информации (то, чем занимаются авторы вирусов, троянов

и других вредоносных программ) являются преступлением

Законодательный уровень

Федеральный закон № 152ФЗ «О персональных данных»

определяет основные понятия и положения о защите персональной,

т. е. личной информации каждого человека.

Статья 3 гласит, что персональные данные – это «любая информация,

относящаяся к определенному или определяемому на основании такой

информации физическому лицу (субъекту персональных данных),

в том числе его фамилия, имя, отчество, год, месяц, дата и место

рождения, адрес, семейное, социальное, имущественное положение,

образование, профессия, доходы, другая информация».

Законодательный уровень

Уголовный кодекс Российской Федерации (УК РФ) №63ФЗ

(принят 13 июня 1996 г.)

определяет меры наказания за преступления, связанные с компьютерной

информацией.

Глава 28

Статья 272. Неправомерный доступ к компьютерной информации.

Статья 273. Создание, использование и распространение вредоносных

программ для ЭВМ.

Статья 274. Нарушение правил эксплуатации ЭВМ, системы ЭВМ

или их сети.

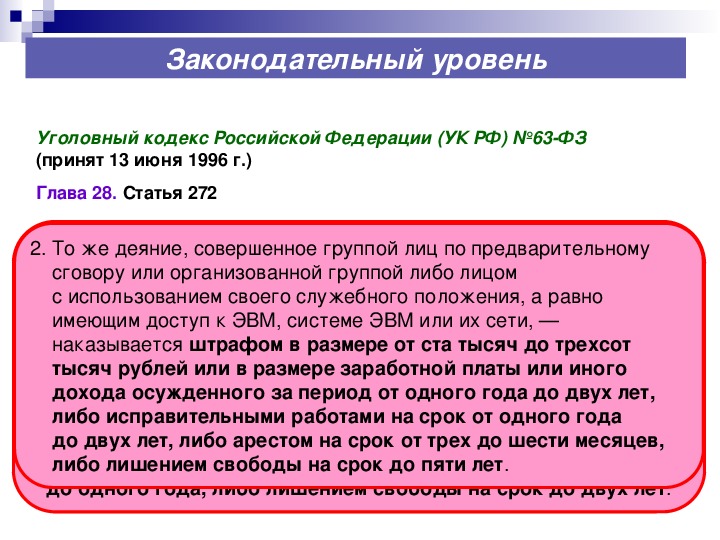

Законодательный уровень

Уголовный кодекс Российской Федерации (УК РФ) №63ФЗ

(принят 13 июня 1996 г.)

Глава 28. Статья 272

1. Неправомерный доступ к охраняемой законом компьютерной

2. То же деяние, совершенное группой лиц по предварительному

информации, то есть информации на машинном носителе,

сговору или организованной группой либо лицом

в электронновычислительной машине (ЭВМ), системе ЭВМ

с использованием своего служебного положения, а равно

или их сети, если это деяние повлекло уничтожение,

имеющим доступ к ЭВМ, системе ЭВМ или их сети, —

блокирование, модификацию либо копирование информации,

наказывается штрафом в размере от ста тысяч до трехсот

нарушение работы ЭВМ, системы ЭВМ или их сети, —

тысяч рублей или в размере заработной платы или иного

наказывается штрафом в размере до двухсот тысяч рублей

дохода осужденного за период от одного года до двух лет,

или в размере заработной платы или иного дохода

либо исправительными работами на срок от одного года

осужденного за период до восемнадцати месяцев, либо

до двух лет, либо арестом на срок от трех до шести месяцев,

исправительными работами на срок от шести месяцев

либо лишением свободы на срок до пяти лет.

до одного года, либо лишением свободы на срок до двух лет.

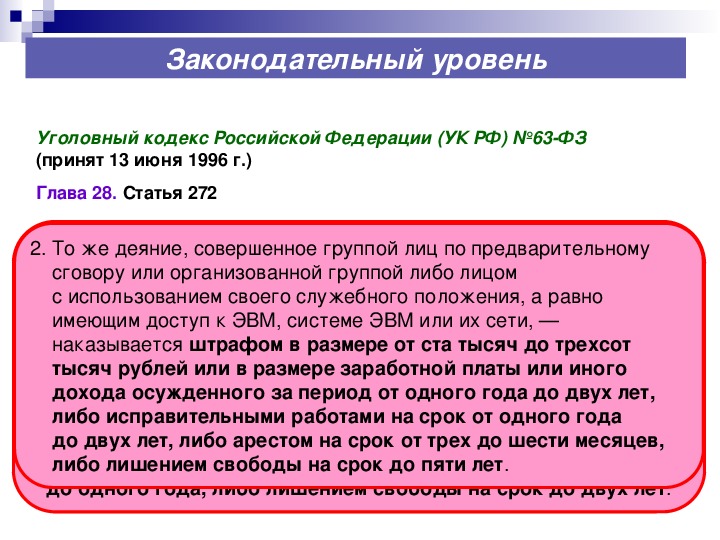

Законодательный уровень

Уголовный кодекс Российской Федерации (УК РФ) №63ФЗ

(принят 13 июня 1996 г.)

Глава 28. Статья 272

1. Неправомерный доступ к охраняемой законом компьютерной

2. То же деяние, совершенное группой лиц по предварительному

информации, то есть информации на машинном носителе,

сговору или организованной группой либо лицом

в электронновычислительной машине (ЭВМ), системе ЭВМ

с использованием своего служебного положения, а равно

или их сети, если это деяние повлекло уничтожение,

имеющим доступ к ЭВМ, системе ЭВМ или их сети, —

блокирование, модификацию либо копирование информации,

наказывается штрафом в размере от ста тысяч до трехсот

нарушение работы ЭВМ, системы ЭВМ или их сети, —

тысяч рублей или в размере заработной платы или иного

наказывается штрафом в размере до двухсот тысяч рублей

дохода осужденного за период от одного года до двух лет,

или в размере заработной платы или иного дохода

либо исправительными работами на срок от одного года

осужденного за период до восемнадцати месяцев, либо

до двух лет, либо арестом на срок от трех до шести месяцев,

исправительными работами на срок от шести месяцев

либо лишением свободы на срок до пяти лет.

до одного года, либо лишением свободы на срок до двух лет.

Законодательный уровень

Уголовный кодекс Российской Федерации (УК РФ) №63ФЗ

(принят 13 июня 1996 г.)

Глава 28. Статья 274

2. То же деяние, повлекшее по неосторожности тяжкие

последствия, — наказывается лишением свободы на срок

до четырех лет.

1. . Нарушение правил эксплуатации ЭВМ, системы ЭВМ или их сети

лицом, имеющим доступ к ЭВМ, системе ЭВМ или их сети,

повлекшее уничтожение, блокирование или модификацию

охраняемой законом информации ЭВМ, если это деяние

причинило существенный вред, — наказывается лишением

права занимать определенные должности или заниматься

определенной деятельностью на срок до пяти лет, либо

обязательными работами на срок от ста восьмидесяти

до двухсот сорока часов, либо ограничением свободы

на срок до двух лет.

Административный уровень

Главная задача мер административного уровня –

сформировать программу работ в области

информационной безопасности и обеспечить ее

выполнение, выделяя необходимые ресурсы и

контролируя состояние дел.

Основой мер административного уровня, то есть мер,

предпринимаемых руководством организации,

является политика безопасности..

Политика безопасности это комплекс мер и активных

действий по управлению и совершенствованию систем и

технологий безопасности, включая информационную

безопасность.

Административный уровень

Разработка политики и программы

безопасности начинается с анализа рисков,

первым этапом которого является

ознакомление с наиболее распространенными

угрозами

Главные угрозы – внутренняя сложность ИС,

непреднамеренные ошибки штатных

пользователей, операторов, системных

администраторов и других лиц,

обслуживающих информационные системы,

кражи и подлоги, пожары и другие аварии

поддерживающей инфраструктуры.

Процедурный уровень

К процедурному уровню относятся меры

безопасности, реализуемые людьми.

Группы процедурных мер:

управление персоналом;

физическая защита;

поддержание работоспособности;

реагирование на нарушения режима безопасности;

планирование восстановительных работ.

Принципы безопасности

непрерывность защиты в пространстве и

времени;

разделение обязанностей;

минимизация привилегий.

Текущие работы

Необходимо регулярно осуществлять:

поддержку пользователей;

поддержку программного обеспечения;

конфигурационное управление;

резервное копирование;

управление носителями;

документирование;

регламентные работы.

Программнотехнический уровень

Программнотехнические меры, то есть меры,

направленные на контроль компьютерных

сущностей – оборудования, программ и/или

данных, образуют последний и самый важный

рубеж информационной безопасности.

Основные механизмы безопсаности:

•идентификация и проверка подлинности

пользователей,

•управление доступом,

•протоколирование и аудит,

•криптография,

•экранирование,

•обеспечение высокой доступности.

Меры безопасности

превентивные, препятствующие нарушениям

ИБ;

меры обнаружения нарушений;

локализующие, сужающие зону воздействия

нарушений;

меры по выявлению нарушителя;

меры восстановления режима безопасности.

Организационная защита

организация режима и охраны.

организация работы с сотрудниками (подбор и расстановка персонала,

их изучение, обучение правилам работы с конфиденциальной информацией,

ознакомление с мерами ответственности за нарушение правил защиты

информации и др.)

организация работы с документами и документированной информацией

(разработка, использование, учет, исполнение, возврат, хранение и

уничтожение документов и носителей конфиденциальной информации)

организация использования технических средств сбора, обработки,

накопления и хранения конфиденциальной информации;

организация работы по анализу внутренних и внешних угроз

конфиденциальной информации и выработке мер по обеспечению ее

защиты;

организация работы по проведению систематического контроля за

работой персонала с конфиденциальной информацией, порядком учета,

хранения и уничтожения документов и технических носителей.