РАЗДЕЛ.1. ЗАЩИТА И СОХРАННОСТЬ ИНФОРМАЦИИ БАЗ ДАННЫХ

Лекция 1.1. Законодательство Российской Федерации в области защиты информации. Требования безопасности к серверам баз данных. Классы защиты

Тема 1.1.1 «Законодательство Российской Федерации в области защиты информации.»

Обеспечение безопасности данных на предприятии представляет собой целый комплекс поэтапных мер по их защите.

Вопросы правового обеспечения защиты информации занимают все более значительное место в законодательстве Российской Федерации.

Законодательство Российской Федерации в области защиты информации включает в себя ряд нормативных актов, которые регулируют сбор, обработку, хранение, распространение и защиту информации различных категорий, включая персональные данные граждан, государственные секреты, коммерческую тайну и другие конфиденциальные данные.

Основные законодательные акты включают:

1. Конституция РФ (статьи 23 и 24), которая гарантирует право на неприкосновенность частной жизни, личную и семейную тайну, защиту чести и доброго имени.

2. Закон РФ от 05.03.1992 № 2446-1 «О безопасности»

3. Закон РФ от 23.09.1992 № 3521-1 «О правовой охране программ для электронных вычислительных машин и баз данных».

4. Закон РФ от 23.09.1992 № 3526-1 «О правовой охране топологий интегральных микросхем».

5. Федеральный закон от 7 февраля 1992 г. № 4301-1 «О защите прав потребителей», который включает в себя положения о защите информации потребителей.

6. Закон РФ от 09.07.1993 № 5351-1 «Об авторском праве и смежных правах».

7. устанавливает правила их защиты.

8. Федеральный закон от 21 июля 1993 г. № 5485-1 «О государственной тайне», определяющий перечень сведений, относящихся к государственной тайне, и устанавливающий меры их защиты.

9. Федеральный закон от 29.12.1994 № 77-ФЗ «Об обязательном экземпляре документов».

10. Указ Президента РФ от 6 марта 1997 г. № 188 «О мерах по обеспечению информационной безопасности Российской Федерации», который определяет стратегические направления обеспечения информационной безопасности.

11. Федеральный закон от 10.01.2002 № 1-ФЗ «Об электронной цифровой подписи».

12. Федеральный закон от 07.07.2003 № 126-ФЗ «О связи».

13. Федеральный закон от 29.07.2004 № 98-ФЗ «О коммерческой тайне».

14. Федеральный закон от 27 июля 2006 г. № 149-ФЗ «Об информации, информационных технологиях и о защите информации», который является основополагающим документом и определяет основные понятия, принципы и требования в области обработки и защиты информации.

15. Федеральный закон от 27 июля 2006 г. № 152-ФЗ «О персональных данных», который регулирует отношения, связанные с обработкой персональных данных, и

Задание: самостоятельно подобрать ряд других нормативных актов, включая постановления правительства, приказы федеральных органов исполнительной власти, стандарты и методические рекомендации.

Законы о защите информации регулируют меры, направленные на обеспечение безопасности информации, в том числе её конфиденциальности, целостности и доступности.

Государственные стандарты и руководящие документы:

• по защите от несанкционированного доступа к информации:

ГОСТ Р 50922-96. Защита информации. Основные термины и определения;

ГОСТ Р 50739-95. Средства вычислительной техники. Защита от НСД к информации. Общие технические требования;

ГОСТ Р 51275-99. Защита информации. Объект информатизации. Факторы, воздействующие на информацию. Общие положения;

ГОСТ Р ISO/IEC 27001-2022 "Информационная безопасность, кибербезопасность и защита приватности. Системы менеджмента информационной безопасности. Требования" (заменяет ГОСТ Р ISO/IEC 27001-2016).

ГОСТ Р 56939-2024 "Защита информации. Защита информации в облачных сервисах. Основные положения".

Серия ГОСТ Р 7.0.97-2025 по организационно-распорядительной документации (требования к оформлению документов, содержащих конфиденциальную информацию).

• по криптографической защите и ЭЦП:

ГОСТ 28147-89. Системы обработки информации. Защита криптографическая. Алгоритм криптографического преобразования;

ГОСТ Р 34.10-94 (2001). Процедуры выработки и проверки электронной цифровой подписи на базе асимметричного криптографического алгоритма;

ГОСТ Р 34.11-94. Функция хеширования;

• по защите от утечки по техническим каналам:

ГОСТ Р В50170-92. Противодействие иностранной технической разведке. Термины и определения ГОСТ 29339-92. Защита информации от утечки за счет ПЭМИН. Общие технические требования;

ГОСТ Р 50752-95. Информационная технология. Защита информации от утечки за счет побочных электромагнитных излучений при ее обработке средствами вычислительной техники. Методы испытаний.

Основные аспекты, которые регулируются законодательством в области защиты информации, включают:

1. Конфиденциальность информации: Законодательные акты устанавливают правила, которые обеспечивают, чтобы доступ к персональным данным и другой конфиденциальной информации имели только те лица, которым этот доступ разрешен.

2. Целостность информации: Законы защищают информацию от несанкционированного изменения, уничтожения или искажения. Это включает меры по предотвращению вредоносных атак и ошибок программного обеспечения.

3. Доступность информации: Законодательство обеспечивает, чтобы информация была доступна для использования легитимными пользователями, когда это необходимо. Это включает защиту от атак типа "отказ в обслуживании" и других угроз, которые могут помешать доступу к информационным ресурсам.

4. Правовое регулирование отношений: Законы определяют права и обязанности субъектов, работающих с информацией, включая владельцев информационных систем, пользователей, операторов персональных данных и других участников.

5. Требования к защите информации: Законодательство устанавливает стандарты и требования к методам и средствам защиты информации, включая криптографическую защиту, антивирусную защиту, меры по обеспечению физической безопасности и другие технические и организационные меры.

6. Ответственность за нарушение законодательства: Законы определяют виды ответственности за нарушения в области защиты информации, включая административную, гражданско-правовую и уголовную ответственность.

7. Международное сотрудничество: в некоторых случаях законодательство регулирует вопросы международного обмена информацией и сотрудничества в области защиты информации.

8. Правила обработки персональных данных: Законодательство устанавливает правила сбора, обработки, хранения, передачи и уничтожения персональных данных.

Уровни защищенности персональных данных (ПДн) — это ключевое понятие в российском законодательстве, которое определяет, какие именно меры защиты необходимо применять при обработке данных.

Основным документом, устанавливающим эти уровни, является Постановление Правительства РФ от 1 ноября 2012 г. № 1119 "Об утверждении требований к защите персональных данных при их обработке в информационных системах персональных данных".

Уровень защищенности определяется на основе анализа двух факторов:

Факторы, определяющие уровень защищенности

1. Категории данных:

2. Актуальность угроз (по модели угроз ФСТЭК):

Угрозы считаются актуальными, если для их реализации существует хотя бы один путь. Актуальность угроз определяется оператором самостоятельно или с привлечением специализированных организаций.

Уровни защиты согласно Постановлению Правительства РФ от 1 ноября 2012 года №1119 «Об утверждении требований к защите персональных данных при их обработке в информационных системах персональных данных».

|

Уровень защищенности |

Тип обрабатываемых данных |

Актуальность угроз

|

Возможный ущерб субъекту при нарушении |

Базовые меры защиты |

|

1 (базовый) |

Общедоступные данные (с явно выраженного согласия субъекта на их размещение в открытом доступе).

иные ПДн, если угрозы любого типа НЕ актуальны (например, полностью изолированная, автономная система без выхода в интернет и съемных носителей). |

Любые угрозы не актуальны |

Незначительный |

Базовые организационные меры |

|

2 |

Данные, не отнесенные к специальным категориям, биометрическим или данным о здоровье

общедоступные данные или система изолирована от внешних угроз). |

Угрозы 1-го типа не актуальны |

Средний |

Шифрование при передаче, контроль доступа, антивирусная защита |

|

3 |

Специальные категории данных (раса, религия, здоровье и др.), биометрические данные |

Угрозы 2-го типа актуальны |

Высокий |

Все меры 2-го уровня + усиленная аутентификация, автоматическое протоколирование всех операций, использование сертифицированных СКЗИ |

|

4 (самый высокий) |

Обработка специальных или биометрических категорий ПДн. Данные, обрабатываемые в условиях актуальных угроз 1-го или 2-го типа (определяются ФСТЭК) |

Угрозы 1-го типа актуальны |

Особо высокий |

Все меры 3-го уровня + физическая защита помещений, использование только сертифицированных средств защиты, обязательное обезличивание при необходимости |

Практические шаги по определению уровня защищенности

Важно: Для 4-го уровня защищенности обязательно использование средств защиты информации (СЗИ), имеющих сертификаты соответствия ФСТЭК России или ФСБ России. Для других уровней это требование не является обязательным, но часто рекомендуется для повышения безопасности.

Нарушение требований к защите ПДн влечет за собой административную ответственность по ст. 13.11 КоАП РФ (штрафы для юридических лиц могут достигать 6 млн. рублей).

Существуют определенные условия безопасности серверов баз данных, которые нужно учитывать при разработке архитектуры системы.

Условия могут быть общими (количество оперативной памяти, дискового пространства, наличие системы резервирования информации) или заявленными разработчиками, например, возможность изменять размер пропускного канала в случае большого количества запросов к БД.

Требования информационной и физической

безопасности к инфраструктуре

серверов БД:

Требование 1. Объекты защиты

Необходимо разграничивать два основных объекта защиты: ПО, обеспечивающее управление БД, и информация, которая содержится в БД. Оба объекта имеют свои особенности защиты, но безопасность машины, на которой размещена БД, будет актуальна в обоих случаях.

Установление технических параметров на оборудовании, где размещены компоненты баз данных, решает две задачи:

· обеспечение технической работоспособности программ управления (СУБД) при обращении к информации по локальным каналам и по каналам удаленного доступа. Обычно определяются следующие параметры: количество одновременно работающих пользователей, например, 100 или 250, объем оперативной памяти, количество ядер процессора, количество дисков RAID;

· обеспечение физической защищенности данных. Здесь речь идет об их регулярном резервировании и использовании возможностей хранения информации на связанных RAID-дисках.

Требование 2. АРМ и ее мощность

Особые условия предъявляются к машинам, на которых размещены базы и приложения, которые к ним обращаются. Например, компоненты базы данных рекомендуют устанавливать на две машины, чтобы повысить уровень защиты информации и снизить риск DDoS-атак за счет использованиях двух мощных каналов соединения.

Аппаратные параметры описывают следующие характеристики рабочей станции, на которой размещена база данных:

· тип накопителя;

· процессор;

· оперативная память;

· свободное дисковое пространство;

· пропускная способность сетевого интерфейса (только для АРМ, используемых для размещения баз данных).

Минимально необходимые параметры для работы небольшой БД, которая обрабатывает до 1000 одновременных обращений в секунду, включают не менее 4 ГБ оперативной памяти и 50 ГБ свободного дискового пространства.

Если база больше, необходимо дополнительно предусмотреть:

· отказоустойчивость и модель резервирования данных. Требуются дополнительные RAID-диски, чтобы система работала даже при отказе нескольких из них;

· пропускную способность сетевого интерфейса – не менее 1 ГБ в секунду;

· условия работы при максимальной загрузке. При использовании в работе БД диаграммы Ганта для проектов с количеством задач 500 и более или OLAP-кубов с массивом чисел больше 10 000 требуемый объем памяти возрастает в разы;

· наличие статического, а не динамического IP-адреса.

Разрабатывая корпоративную IT-архитектуру, необходимо строго контролировать соответствие рабочих станций, на которых размещаются базы данных, аппаратным условиям и обновлять систему вместе с ростом бизнеса и увеличением количества пользователей. Дополнительные параметры предъявляются к физической защищенности системы.

К ним относятся:

· ограничение доступа персонала к серверной;

· защита помещения от внешних проникновений – железные двери с кодовыми замками, решетки на окнах;

· ведение журнала учета посещений аппаратной;

· физическая защита оборудования от сбоев в сети электропитания, протечек, задымлений.

Параметры физической защищенности будут одинаковы и для локальных, и для облачных рабочих станций. Все поставленные задачи должны включаться в техническое задание на этапе разработки системы.

Ошибки в работе БД могут быть связаны с проблемами с аппаратным и программным обеспечением рабочей станции, несвоевременным обновлением ПО БД, что создает конфликты с операционной системой. Необходимо не только следить за выходом новых версий, но и планировать обновление таким образом, чтобы временный простой базы не повредил бизнес-процессам организации.

Также стоит учитывать, что общие параметры производительности, оперативной памяти, ширины канала предъявляются к рабочим станциям, на которых будет устанавливаться стандартная СУБД, например, одна из версий 1С. Если же она дорабатывается или разрабатывается специально по ТЗ клиента, например, база штрафов ГИБДД, условия могут оказаться более сложными. Разработчики могут предъявлять условия и к оборудованию, с которого направляются обращения к удаленным или локальным машинам. Но обычно они касаются только установленной операционной системы и версии браузера.

Если при обращении к БД используется электронная подпись (ЭП), могут быть сформулированы дополнительные параметры для рабочей станции.

Среди них:

· установка специального программного обеспечения;

· установка плагина для создания и проверки подписи;

· генерация и получение сертификата, удостоверяющего ЭП.

Сертификат выдается удостоверяющим центром и подтверждает личность владельца ЭП. Отдельное и важное требование к серверу, на котором размещена база данных, содержащая персональные данные россиян, – его размещение на территории РФ. Нарушение этого условия грозит компании существенным штрафом.

Требование 3. Локальная сеть или облако

При размещении базы данных на облачном ресурсе необходимо контролировать, соблюдает ли сервис заявленные технические параметры, согласованные с пользователем. Владелец информации должен проконтролировать, насколько аппаратно-технические средства и программное обеспечение соответствуют условиям законодательства, посвященного вопросам защиты персональных данных. Соблюдение требований ФСТЭК должно подтверждаться не декларацией, а конкретными параметрами работы машин и ПО, указанными в приложениях к договору о размещении базы данных – названием программных продуктов, сведениями об их сертификации.

Многие провайдеры при размещении БД в облаках готовы продемонстрировать соответствие всем предъявляемым условиям:

· базы данных размещаются в дата-центрах, географическое расположение которых соответствует условиям закона «О персональных данных» № 152-ФЗ;

· оборудование полностью соответствует условиям к размещению баз данных;

· масштабируемое хранилище данных позволяет размещать БД любого объема;

· при заключении договора на размещение базы данных на одном или нескольких облачных серверах пользователь самостоятельно определяет число ядер, объем оперативной памяти, размер и количество дисков, а также выбирает операционную систему и зону доступности виртуальной машины. Управлять виртуальными серверами можно через консоль или командную строку.

При размещении БД в облаке не стоит игнорировать общие правила безопасной работы с СУБД, например, очищать файл истории после каждого сеанса ввода команд, изменяющих логины или пароли. Желательно использовать двухфакторную модель аутентификации или токены.

При заключении соглашений с поставщиками облачных услуг необходим контроль определенных параметров работы и защищенности машины. Важно понимать, что во время технических работ на облачных машинах БД становится недоступной для пользователей.

В соглашении нужно определить:

· максимальное время недоступности в течение дня;

· максимальное время недоступности за определенный период – месяц, год;

· срок действия договора.

Наиболее продвинутые облачные провайдеры для размещения базы данных предлагают сервисы по обработке информации, структурированию данных, присвоения им меток и разделение по степеням конфиденциальности, аналитические мощности, способные работать со сведениями, содержащимися в СУБД любых разработчиков. Такие условия предлагают Microsoft Azure, Amazon Web Services (AWS) и Google Cloud, крупнейшие поставщики облачных ресурсов для размещения баз данных. Но если речь идет о хранении персональных данных, взаимодействие с зарубежными провайдерами может быть затруднительным. Размещение БД в этих виртуальных хранилищах опасно еще и тем, что они могут быть заблокированы Роскомнадзором за отказ от соблюдения требований российского законодательства.

Следующая проблема размещения базы данных на облачных ресурсах связана с ее объемом. Если она небольшая, обслуживание может обеспечиваться штатными средствами. Как только база станет серьезным информационным объектом, потребуется введение в штат дополнительного системного администратора по облачным сервисам, чьей задачей станет поддержание работоспособности БД, а это приведет к росту расходов.

Любое решение, связанное с выбором виртуального облачного сервиса для размещения БД, должно быть обосновано. Помимо безопасности облачных систем, не менее важны их стоимость, удобство работы с ними, отсутствие периодов недоступности и качественный сервис. При размещении машин для БД на территории организации достаточно соблюдать только технические условия.

Функциональные и потребительские требования к серверу БД как к программному продукту:

Корпоративные данные большинства предприятий, организаций, как правило, хранятся в базах данных, управляемых серверами баз данных. Современные серверы баз данных должны удовлетворять следующим требованиям:

– масштабируемость — отсутствие существенного снижения скорости выполнения пользовательских запросов при пропорциональном росте количества запросов и аппаратных ресурсов, используемых сервером баз данных;

– доступность — возможность всегда выполнить запрос;

– надежность — минимальная вероятность сбоев, наличие средств восстановления данных после сбоев, инструментов резервного копирования и дублирования данных;

– управляемость — простота администрирования, наличие средств автоматического конфигурирования;

– наличие средств защиты данных от потери и несанкционированного

доступа;

– поддержка доступа к данным с помощью веб-служб;

– поддержка стандартных механизмов доступа к данным (таких как ODBC, JDBC, OLE DB, ADO.NET).

Несоответствие сервера баз данных какому-либо из этих требований приводит к тому, что даже у неплохого по другим потребительским свойствам сервера баз данных область его применения оказывается весьма ограниченной.

Так, сервер баз данных с плохой масштабируемостью, успешно применявшийся при небольшом объеме обрабатываемых данных, оказывается непригодным в случае увеличения их количества. Именно поэтому лидеры рынка серверов баз данных стремятся производить продукты, удовлетворяющие всем вышеперечисленным требованиям.

Современные компьютеры-серверы представляют собой мощные персональные компьютеры, имеющие до 4 процессоров, оперативную память до 64 Гбайт, несколько жестких дисков с общим объемом памяти 3,6 Тбайт. Наиболее известными производителями компьютеров-серверов являются фирмы Hewlett Packard, Dell, FUJITSU-SIEMENS, IBM, ACER.

Как правило, между клиентским приложением и базой данных, хранящейся на сервере, не существует прямой связи. Между ними дополнительно встраиваются особые программные модули, позволяющие клиентскому приложению получать доступ к базе данных. Такие модули называются механизмами доступа к данным.

Существуют два основных способа доступа к данным из клиентских приложений:

– использование прикладного программного интерфейса;

– использование универсального программного интерфейса.

Английское название программных интерфейсов — Application Programming Interface (API). Прикладной программный интерфейс представляет собой набор функций, вызываемых из клиентского приложения. Такие функции инициируют передачу запросов серверу баз данных и получение от сервера результатов выполнения запросов или кодов ошибок, которые затем обрабатываются клиентским приложением. Прикладной API обеспечивает быстрый доступ к данным, но может работать только с СУБД данного производителя, а замена ее повлечет за собой переписывание значительной части кода клиентского приложения. Такие API не подчиняются никаким стандартам и различны для разных СУБД.

Универсальный программный интерфейс обычно реализован в виде библиотек и дополнительных модулей, называемых драйверами. Библиотеки содержат некий стандартный набор функций или классов, нередко подчиняющийся той или иной спецификации, т. е. стандартизованы. Пользователь имеет возможность настроить универсальный API под необходимый формат базы данных, не изменяя при этом программный код клиентского приложения.

Достоинством прикладных программных интерфейсов является их высокое быстродействие, а недостатком — необходимость изменения программного кода приложения при изменении формата базы данных.

Достоинством универсальных программных интерфейсов является возможность применения одного и того же API для доступа к разным форматам баз данных, при этом, однако, снижается быстродействие обработки данных из-за наличия дополнительного программного драйвера.

Наиболее популярными среди универсальных механизмов доступа к данным являются Microsoft Data Access Components (MDAC) и Borland Database Engine (BDE). Основными компонентами MDAC являются Open Database Connectivity (ODBC), ОLE DB и ActiveX Data Objects (ADO).

Тема 1.1.3. Классы защиты

Нормативной базой является документ «Автоматизированные системы. Защита от несанкционированного доступа к информации (НСД). Классификация автоматизированных систем и требования по защите информации».

Дифференция подхода к определению средств и методов защиты основывается на обрабатываемой информации, составе АС, структуре АС, качественном и количественном составе пользователей и обслуживающего персонала.

Главными этапами классификации АС являются:

1) создание и анализ исходных данных;

2) поиск основных признаков АС, нужных для классификации;

3) анализ выявленных признаков;

4) присвоение АС определенного класса защиты;

К основным параметрам определения класса защищенности АС относятся:

– уровень конфиденциальности информации в АС;

– уровень полномочий субъектов доступа АС к конфиденциальной информации;

– режим обработки информации в АС (коллективный или индивидуальный).

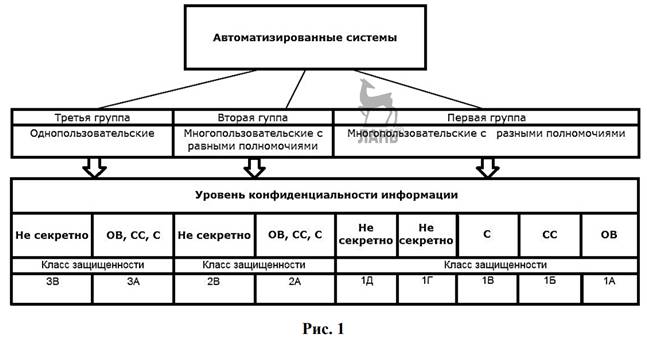

Выделяют девять классов защищенности АС от НСД к информации (рис. 1).

Каждый класс имеет минимальный набор требований по защите. Классы можно

кластеризовать на три группы. Каждая группа имеет свою иерархию классов.

Третья группа — определяет работу одного пользователя, допущенного ко всем данным АС, размещенной на носителях одного уровня конфиденциальности. Группа имеет два класса — 3Б и 3А;

Вторая группа — определяет работу пользователей, которые имеют одинаковые права доступа ко всем данным АС, хранимой и (или) обрабатываемой на носителях разного уровня конфиденциальности. Группа имеет два класса — 2Б и 2А;

Первая группа — определяет многопользовательские АС, где одновременно хранятся и (или) обрабатываются данные разных уровней конфиденциальности, и не все пользователи имеют доступ к ней. Группа имеет пять классов — 1Д, 1Г, 1В, 1Б, 1А.

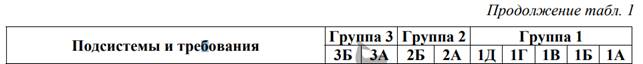

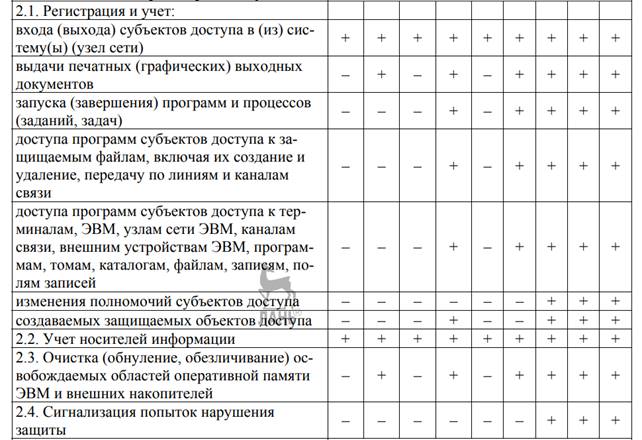

В общем случае комплекс программно-технических средств и организационных (процедурных) решений по защите информации от НСД реализуется в рамках системы защиты информации от НСД (СЗИ НСД), условно состоящей из следующих четырех подсистем:

– управления доступом;

– криптографической;

– регистрации и учета;

– обеспечения целостности.

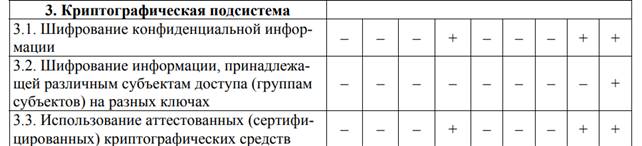

В зависимости от класса АС в рамках этих подсистем должны быть реализованы требования в соответствии с таблицей 1.

Обозначения к таблице: «–» — нет требования к текущему классу; «+» — есть требования к текущему классу.

ЗАДАНИЯ К ЛЕКЦИИ 1

Задание 1. Составить конспект по лекции.

Задание 2. Составить словарь терминов.

Задание 3. Сопоставление базовых законов и сфер их регулирования

Проанализируйте основные федеральные законы РФ в области защиты информации. Заполните таблицу, указав ключевой объект защиты и регулируемые отношения для каждого закона.

|

№ |

Наименование Федерального закона |

Ключевой объект защиты |

Основные регулируемые отношения |

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

Задание 4. Классификация ГОСТов по видам защиты

Систематизируйте государственные стандарты по направленности. Заполните таблицу, распределив приведенные ГОСТы по категориям.

|

Категория стандартов |

Наименование и номер ГОСТа |

Краткое описание сферы применения |

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

Задание 5. Требования к защите информации в облачных сервисах (ГОСТ Р 56939-2024)

Заполните таблицу, выделив обязанности провайдера и потребителя облачного сервиса.

|

Аспект защиты |

Обязанности провайдера |

Обязанности потребителя |

Рекомендуемые меры |

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

Задание 6. Таблица ГОСТов и стандартов

Классифицируйте стандарты по областям применения

|

Область применения |

Номер ГОСТа |

Название |

Обязательность применения |

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

Задание 7. Сравнительная таблица видов тайн

Сравните различные виды конфиденциальной информации

|

Критерий |

Персональные данные |

Коммерческая тайна |

Государственная тайна |

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

Задание 8. Сравнительная таблица требований к физической и информационной безопасности

Заполните таблицу, указав меры защиты для различных аспектов безопасности СУБД

|

Аспект безопасности |

Физические меры защиты |

Программно-аппаратные меры |

Организационные меры |

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

Задание 9. Таблица механизмов доступа к данным

Сравните различные механизмы доступа к данным:

|

Характеристика |

Прикладной API |

Универсальный API (ODBC) |

Универсальный API (JDBC) |

Веб-сервисы |

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

Задание 10. Анализ кейса: Выбор инфраструктуры для новой ИС

*Компания-разработчик запускает новый социальный сервис, который будет обрабатывать персональные данные граждан РФ (включая паспортные данные). Ожидаемая нагрузка — до 10 000 одновременных подключений. Бюджет на старте ограничен. Проанализируйте требования законодательства и технические аспекты из текста. Какую инфраструктуру (локальную, облачную, гибридную) вы порекомендуете? Обоснуйте свой ответ, указав не менее 5 критериев выбора и связав их с положениями из текста.*

Эталон ответа:

Задание 11. Ситуационная задача: Аудит безопасности

*Вам поручено провести аудит безопасности существующего сервера БД, на котором хранятся персональные данные. Составьте чек-лист из 10-15 пунктов, основанный на требованиях из текста. Сгруппируйте вопросы по категориям (например, "Физическая безопасность", "Соответствие законодательству").*

Эталон ответа:

Задание 12. Открытый вопрос на анализ и синтез

Проанализируйте тезис из текста: "Несоответствие сервера

баз данных какому-либо из [функциональных] требований (масштабируемость,

доступность, надежность...) приводит к тому, что даже у неплохого по другим

потребительским свойствам сервера баз данных область его применения оказывается

весьма ограниченной".

*Приведите конкретный пример из текста, иллюстрирующий этот тезис.

Сформулируйте и обоснуйте, какое из требований (масштабируемость, доступность,

надежность) является наиболее критичным для систем типа "база штрафов

ГИБДД", а какое — для системы онлайн-бронирования отелей. Ваш ответ должен

содержать не менее 5 развернутых предложений.*

Эталон

ответа:

Задание 13. Таблица: Характеристики групп и классов защищенности АС

Заполните таблицу, используя информацию из текста. Укажите количество классов в каждой группе, их иерархию (от младшего к старшему) и дайте краткую характеристику режима обработки информации для каждой группы.

|

Группа |

Количество классов в группе |

Иерархия классов (от младшего к старшему) |

Краткая характеристика режима обработки информации и пользователей |

|

3-я группа |

|

|

|

|

2-я группа |

|

|

|

|

1-я группа |

|

|

|

Задание 14. Объясните, почему именно три основных параметра (уровень конфиденциальности информации, уровень полномочий субъектов доступа, режим обработки информации) были выбраны в качестве основы для классификации. Какой из этих параметров, на ваш взгляд, является наиболее важным и почему? Аргументируйте свой ответ, используя логику и положения из текста.

Эталон ответа:

** Творческое задание (работа в группах). Составить тест по изученному материалу. Из каждой темы по 10 вопросов. С указанием правильного ответа.

Материалы на данной страницы взяты из открытых источников либо размещены пользователем в соответствии с договором-офертой сайта. Вы можете сообщить о нарушении.