Муниципальное бюджетное общеобразовательное учреждение

“Средняя школа №40”

ИНДИВИДУАЛЬНЫЙ ПРОЕКТ

по информатике

ТЕМА ”Использование криптографии и криптоанализа

в информационной безопасности”

Работу выполнил:

Кривенко Валерий Станиславович,

обучающийся 9Б класса;

Научный руководитель:

Путилина Галина Алексеевна,

учитель информатики

Норильск,

2022

СОДЕРЖАНИЕ:

|

I. |

Введение |

стр. 3 |

|

II. |

Основной раздел |

|

|

2.1 |

Что такое Криптография и Криптоанализ |

стр. 4 |

|

2.2 |

Способы защиты информации |

стр. 7 |

|

2.3 |

Создание надёжного пароля |

стр. 8 |

|

III. |

Практическая часть |

Стр. 9 |

|

IV. |

Заключение |

стр. 11 |

|

V. |

Список используемой литературы и интернет ресурсов |

стр. 12 |

|

|

Приложение 1 ”Результаты анкетирования” |

стр. 13 |

|

|

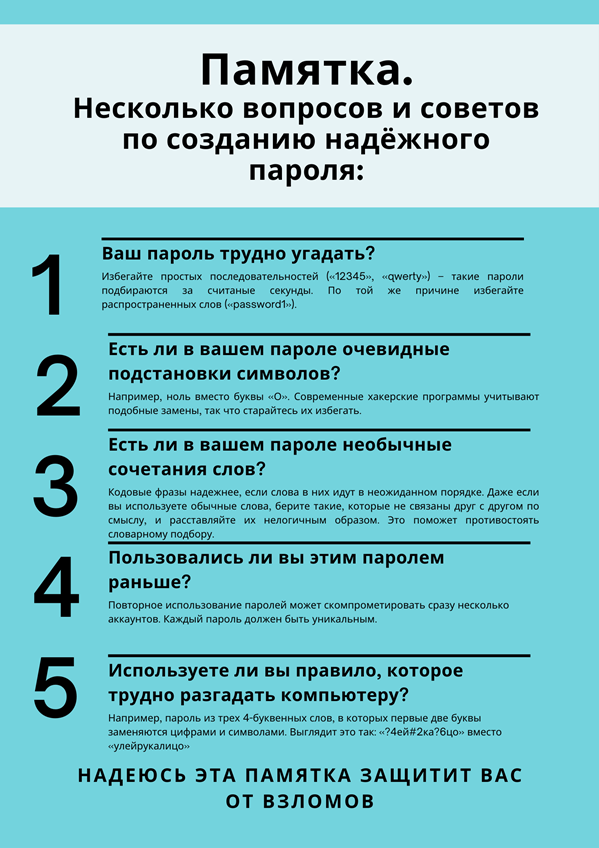

Приложение 2 “Памятка” |

стр. 16 |

I. Введение:

С развитием всемирной сети практически каждый ежедневно пользуется ресурсами интернета. Известно, что глобальная сеть, прежде всего, является неиссякаемым источником информации и полем для виртуального общения. Однако далеко не все знают, какой ущерб может быть нанесен персональному компьютеру и самому пользователю. Безопасность в интернете представляет собой принятие необходимых мер, обеспечивающих защиту от компьютерных вирусов различной сложности, а также от взлома ПК злоумышленниками с целью завладения личной или корпоративной информацией.

Взлом в Интернете - распространенный процесс, который приводит к нарушению конфиденциальности информации. Обычно к этому приводит наличие слабых мест в системе или лазеек в сети, а также незапароленный доступ к личным данным. Поэтому взлом также известен как несанкционированное вторжение.

Сегодня увеличение количества обрабатываемых данных на рабочих и персональных компьютерах привело к значительному распространению кибер-атак на компьютерные системы. Число пользователей всемирной паутины растёт каждый год в геометрической прогрессии, в связи с этим проблема безопасности выходит на первый план.

Актуальность темы в том, что к сожалению, знания пользователей об основах компьютерной безопасности при использовании Интернет отстают от темпов развития сети и лавинообразного роста угроз безопасности. А ведь защитить свою линую информацию можно уже со школьной скамьи зная её методы защиты. Они основаны на такой науке как криптография. В школьной программе данная наука не изучается. Меня заинтересовала эта наука и поэтому я перед собой поставил цель.

Цель работы: изучить методы защиты информации, их эффективность и надёжность.

Задачи:

1) Выявить слабые стороны безопасности аккаунтов в интернет пространстве;

2) Познакомиться с основными понятиями науки криптографии, методов криптоанализа;

3) Рассмотреть способы защиты информации.

4) Провести анкетирование.

5) Проанализировать полученные результаты и сформулировать вывод.

Объект исследования: интернет – ресурсы, пароли для защиты информации.

Предмет исследования: методы и способы криптографии и криптоанализа.

Гипотеза: зная основы криптографии, можно усовершенствовать защиту личной информации в среде интернет.

Методология. В своей работе я использовал следующие методы: аналитический, описательный и исследовательский.

II. Основной раздел:

2.1 Что такое Криптография и Криптоанализ:

Криптография — это наука о способах и методах шифрования информации. Она защищает передаваемые сообщения и использует опробованные в открытых средах алгоритмы, которые позволяют быстро обнаруживать и устранять любые уязвимости. Изначально криптография изучала метод шифорования информации — обратимого преобразования исходного текста на основе секретного алгоритма или ключа в шифрованный текст.

Традиционная криптография образует раздел симметричных криптосистем, в которых зашифровывание и расшифровывание проводится с использованием одного и того же секретного ключа.

Криптоанализ — наука о методах дешифровки зашифрованной информации без предназначенного для этого ключа, а также сам процесс такой дешифровки. В большинстве случаев под криптоанализом понимается выяснение ключа; криптоанализ включает также методы выявления уязвимости криптографических алгоритмов или протоколов. Первоначально методы криптоанализа основывались на лингвистических закономерностях естественного текста и реализовывались с использованием только карандаша и бумаги. Со временем в криптоанализе нарастает роль чисто математических методов, для реализации которых используются специализированные криптоаналитические компьютеры.

Криптографические методы преобразования данных являются самыми надежными в сфере информационной безопасности.

Классификация криптографических методов преобразования информации по типу воздействия на исходные данные включает следующие виды:

1) Шифрование:

Шифрование предполагает видоизменение исходника посредством логических, математических, комбинаторных и других операций. В итоге таких преобразований первоначальные данные приобретают вид хаотически расположенных символов (цифр, букв и т.д.) и кодов двоичной системы. Инструментами создания шифра являются алгоритм преобразования и ключ.

В определенных методах шифрования применяется постоянная преобразовательная последовательность. Ключ включает управляющие данные, определяющие выбор видоизменения на конкретных пунктах алгоритма и размер, используемых в ходе шифрования операндов.

Шифрование является основным криптографическим способом видоизменения данных в компьютерах. Чтобы обеспечить эффективную борьбу против криптоатак (атак на шифр, криптоанализа), методы шифрования должны отвечать ряду требований: 1) Криптостойкость. 2) Стойкость шифра благодаря конфиденциальности ключа, а не алгоритма преобразования. 3) Соразмерность объемов исходного текста и шифротекста. 4) Исключение искажений и потерь данных, последовавших за ошибками в ходе шифрования. 5) Согласованность стоимости шифрования и стоимости исходной информации.

2) Стенография:

Этот метод, единственный среди криптографических способов, позволяет скрыть не только информацию, но и сам факт ее хранения и передачи. В основе стенографии лежит маскирование секретных данных среди общедоступных файлов. Иными словами, закрытая информация скрывается, а вместо нее создаются дубликаты.

3) Кодирование:

Преобразование данных по этой методике происходит по принципу замещения слов и предложений исходника кодами. Закодированные данные могут выглядеть как буквенные, цифровые или буквенно-цифровые комбинации. Для кодирования и раскодирования применяют специальные словари или таблицы.

Рассматриваемый метод удобно использовать в системах с небольшим набором смысловых конструкций. Недостаток кодирования заключается в том, что необходимо хранить и распространять кодировочные таблица, а также достаточно часто их менять во избежание нежелательного рассекречивания информации.

4) Сжатие:

Данный способ представляет собой сокращение объема исходной информации. Понятие сжатия относят к криптографическим с некоторыми оговорками. С одной стороны, сжатые данные требуют обратного преобразования для возможности их прочтения. С другой стороны, средства сжатия и обратного преобразования общедоступны, поэтому этот способ не является надежным в части защиты информации.

2.2 Способы защиты информации:

На практике используют несколько групп способов защиты, в том числе:

1) препятствие на пути предполагаемого похитителя, которое создают физическими и программными средствами;

2) управление, или оказание воздействия на элементы защищаемой системы;

3) маскировка, или преобразование данных, обычно – криптографическими способами;

4) регламентация, или разработка нормативно-правовых актов и набора мер, направленных на то, чтобы побудить пользователей, взаимодействующих с базами данных, к должному поведению;

5) принуждение, или создание таких условий, при которых пользователь будет вынужден соблюдать правила обращения с данными;

6) побуждение, или создание условий, которые мотивируют пользователей к должному поведению.

Каждый из способов защиты информации реализуется при помощи различных категорий средств. Основные средства – организационные и технические.

Организационные средства защиты информации.

Разработка комплекса организационных средств защиты информации должна входить в компетенцию службы безопасности.

1) разрабатывают внутреннюю документацию, которая устанавливает правила работы с компьютерной техникой и конфиденциальной информацией;

2) проводят инструктаж и периодические проверки персонала; инициируют подписание дополнительных соглашений к трудовым договорам, где указана ответственность за разглашение или неправомерное использование сведений, ставших известных по работе;

3) разграничивают зоны ответственности, чтобы исключить ситуации, когда массивы наиболее важных данных находятся в распоряжении одного из сотрудников; организуют работу в общих программах документооборота и следят, чтобы критически важные файлы не хранились вне сетевых дисков;

4) разграничивают зоны ответственности, чтобы исключить ситуации, когда массивы наиболее важных данных находятся в распоряжении одного из сотрудников; организуют работу в общих программах документооборота и следят, чтобы критически важные файлы не хранились вне сетевых дисков;

5) составляют планы восстановления системы на случай выхода из строя по любым причинам.

2.3 Создание надёжного пароля:

Применяя выше изученный материал к созданию пароля для защиты аккаунта, могу предложить вам несколько вопросов и советов, которые помогут вам:

1) Ваш пароль длинный? Постарайтесь создать пароль длиной как минимум 10–12 символов, а лучше даже еще длиннее.

2) Ваш пароль трудно угадать? Избегайте простых последовательностей («12345», «qwerty») – такие пароли подбираются за считаные секунды. По той же причине избегайте распространенных слов («password1»).

3) Разнообразен ли состав символов в вашем пароле? Заглавные и строчные буквы, символы, цифры – всем им найдется достойное место в вашем пароле. Чем больше в пароле разнотипных символов, тем он менее предсказуем.

4) Есть ли в вашем пароле очевидные подстановки символов? Например, ноль вместо буквы «О». Современные хакерские программы учитывают подобные замены, так что старайтесь их избегать.

5) Есть ли в вашем пароле необычные сочетания слов? Кодовые фразы надежнее, если слова в них идут в неожиданном порядке. Даже если вы используете обычные слова, берите такие, которые не связаны друг с другом по смыслу, и расставляйте их нелогичным образом. Это поможет противостоять словарному подбору.

6) Сможете ли вы запомнить свой пароль? Составляйте пароль так, чтобы он был понятен вам, но труден для машинного подбора. Даже случайные наборы символов можно запомнить, если они хоть сколько-нибудь читаемы, а также благодаря мышечной памяти. Но вот пароль, который не пустит в ваш аккаунт даже вас самих, бесполезен.

7) Пользовались ли вы этим паролем раньше? Повторное использование паролей может скомпрометировать сразу несколько аккаунтов. Каждый пароль должен быть уникальным.

8) Используете ли вы правило, которое трудно разгадать компьютеру? Например, пароль из трех 4-буквенных слов, в которых первые две буквы заменяются цифрами и символами. Выглядит это так: «?4ей#2ка?6цо» вместо «улейрукалицо»

III. Практическая часть:

Для реализации своего проекта я провёл анкетирование среди респондентов в возрасте от 12 до 60 лет в количестве 70 человек.

Цель анкетирования: выявление ошибок при создании пароля респондентами

|

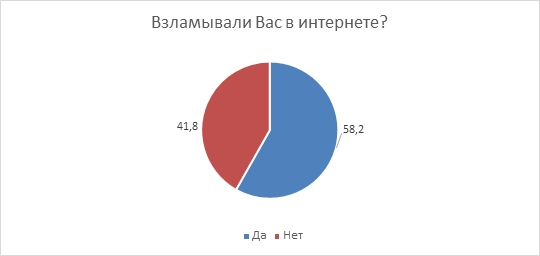

Взламывали Вас в интернете? |

Да(58,2%) |

|

Нет(41,8%) |

|

|

Какие были ваши действия? |

Пытался(ась) восстановить доступ(51,7%) |

|

Ничего(27,6) |

|

|

Паниковал(а)(3,4%) |

|

|

Сменил(а) аккаунт(5,2%) |

|

|

Обратился(ась) к профессионалу для ликвидации проблемы(12,1%) |

|

|

Вам удалось восстановить доступ? |

Да(72,7%) |

|

Нет(27,3%) |

|

|

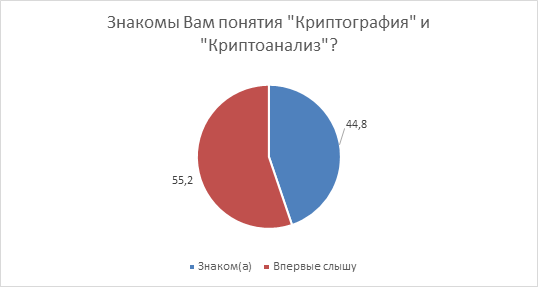

Знакомы вам понятия “Криптография” и “Криптоанализ”? |

Знакомы(44,8%) |

|

Впервые слышу(55,2%) |

|

|

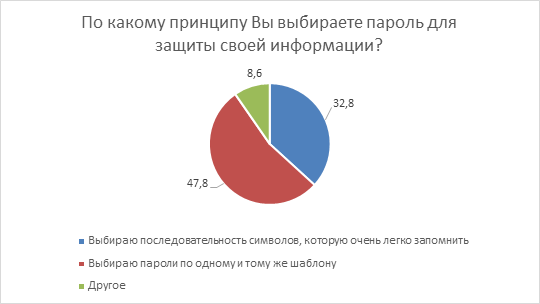

По какому принципу Вы выбираете пароль для защиты своей информации? |

Выбираю пароли по одному и тому же шаблону(47,8%) |

|

Выбираю последовательность символов, которую легко запомнить(32,8%) |

|

|

Другое(8,6%) |

|

|

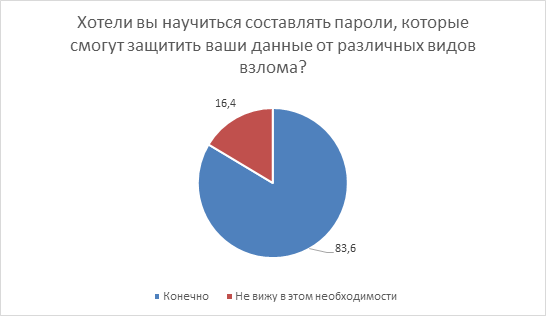

Хотели бы вы научиться составлять пароли, которые смогут защитить ваши данные от различных видов взлома?

|

Конечно(83,6%) |

|

Не вижу в этом необходимости(16,4%) |

Вывод по результатам анкетирования: из выше представленных данных видно, что в неприятную ситуацию со взломом аккаунта в интернете попало 58% опрошенных и не попало 42%. Большинство попыталось вернуть доступ к аккаунту своими силами или прибегнув к помощи профессионала, но были и те, кто ничего не делал или паниковал, 5% решили создать новый аккаунт. Но восстановить доступ к аккаунту удалось лишь у 73%. Также большинство (55,2%) респондентов не знакомы с Криптографией и Криптоанализом. Участвующие в анкетировании зачастую используют пароли по одному и тому же шаблону, многие используют последовательность символов, которую легко запомнить, и 8,6% выбирают что-то другое.

Понимая важность защиты своей личной информации в интернет просторов 83,6% респондентов хотели бы познакомиться со способами и методами Криптографии и Криптоанализа. Именно поэтому была разработана памятка, которая включила в себя самые простые, но актуальные и эффективные правила по созданию надёжного пароля.

IV. Заключение:

В период с марта по апрель 2022 года я ознакомился со способами защиты информации, познакомился с основными понятиями науки криптографии и методами криптоанализа. Также выявил слабые стороны безопасности аккаунтов в интернете. И изучил методы защиты информации и их эффективность. На основании вышеизложенного материала могу сделать следующий вывод, что для успешного подбора пароля при сохранении личной информации в интернет пространстве лучше использовать способы и методы криптографии. Так как данная наука не входит в школьный курс рекомендую ознакомиться с основными

понятиями, способами и методами защиты личной информации, которые уже известны в криптографии и основаны на простых законах шифровки и дешифровки.

V. Список используемой литературы и интернет ресурсов:

Использование криптографии для информационной защиты (school-science.ru)

Криптографическая защита информации (spravochnick.ru)

Криптоанализ — Википедия (wikipedia.org)

Криптография — Википедия (wikipedia.org)

Криптографические ⚠️ методы защиты информации: основы, виды, сертифицированные средства (fenix.help)

Этический взлом в Интернете (swsu.ru)

Взлом сайта: что это, кому и зачем нужно, как защититься (semantica.in)

Самые распространенные виды взлома в интернете (bezopasnik.info)

Надежные пароли: как их создать и чем они полезны? (kaspersky.ru)

Способы защиты информации | Методы и средства защиты информации - SearchInform

Как защитить свои данные (finuslugi.ru)

Приложение 1:

Результаты анкетирования:

Приложение 2:

Приложение 2:

Памятка:

Скачано с www.znanio.ru

Материалы на данной страницы взяты из открытых источников либо размещены пользователем в соответствии с договором-офертой сайта. Вы можете сообщить о нарушении.