Защита баз данных

Защита локальных баз данных в современных СУБД, как правило, строится на доверии к происхождению ее выполнимого содержимого. Дело в том, что некоторые компоненты баз данных, полученные из не- надежных источников, выполняясь, могут повредить базу данных. По- этому база данных открывается для работы с полным набором функ- циональных возможностей, только если она имеет состояние доверенной.

База данных представляет собой набор объектов – таблиц, форм, запросов, отчетов, макросов и т.д., которые, как правило, являются взаимозависимыми и, следовательно, выполнение некоторых объектов может повлечь порчу базы данных.

К небезопасным компонентам относятся:

· запросы на изменение, которые добавляют, удаляют или изме- няют данные в таблицах;

· макрокоманды, изменяющие базу данных или получающие дос- туп к ресурсам вне базы данных;

· управляющие запросы (DDL-запросы), предназначенные для создания или изменения объектов базы данных, таких как табли- цы и процедуры;

· SQL-запросы к серверу, которые передаются на сервер баз дан- ных и работают с таблицами непосредственно на нем, минуя яд- ро базы данных Access;

· элементы управления ActiveX;

· выражения (функции, возвращающие одно значение);

· код VBA.

База данных приобретет состояние доверенной, если поместить ее в надежное расположение, либо применить цифровую подпись, вос- пользовавшись сертификатом от надежного издателя. Издатель – это разработчик макроса, элемента управления ActiveX, надстройки или других расширений приложений, используемых потребителями. Подпись подтверждает, что выполняемые компоненты базы данных созданы из- дателем, и никто другой не изменял их после подписи.

Защита баз данных в Access 2010 реализуется Центром управления безопасностью. Центр управления безопасностью отображает диалого- вое окно, в котором можно задавать и менять параметры безопасности и конфиденциальности, в том числе определять надежное расположение, надежных издателей. Чтобы открыть это окно, воспользуйтесь кнопкой Параметры (Options) в представлении Backstage на вкладке Файл (), за- тем в окне Параметры Access откройте группу Центр управления безо- пасностью (Trust Center) и нажмите кнопку Параметры центра управле- ния безопасностью (Trust Center Settings). Параметры, установленные в Центре управления безопасностью, определяют поведение новых и су- ществующих баз данных при их открытии в Access. Для установки пара- метров безопасности открывать базу данных не требуется.

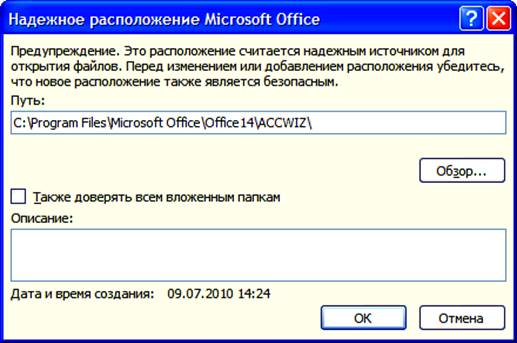

Для создания надежного расположения и добавления туда папки с базами данных выберите «Защита баз данных» Надежные расположе- ния (Trusted Locations), нажмите кнопку Добавить новое расположение (Add new Location), а затем в диалоговом окне Надежное расположение Microsoft Office (Microsoft Office Trusted Location) укажите путь к папке надежного расположения на жестком диске или в сети (рис. 20). Для пе- ремещения или копирования файла базы данных в надежное располо- жение используются любые привычные способы. Например, средства проводника Windows. После размещения базы данных в надежном рас- положении при ее открытии не выполняется проверка средствами Цен- тра управления безопасностью, не выводится предупреждение системы безопасности, а все выполнимое содержимое будет включено.

Рис. 20. Определение папки в качестве надежного источника для открытия файлов баз данных

Назначение в качестве надежного расположения всей папки Мои документы повышает риск атаки хакеров и увеличивает угрозу безопас- ности.

Любые внешние элементы, такие как сетевые папки, являются ме- нее безопасными. Не рекомендуется назначать в качестве надежного расположения папку общего пользования сетевого ресурса. При созда- нии надежного расположения, не являющегося локальным ресурсом компьютера, в диалоговом окне Надежное расположение (Trusted Locations) нужно установить Разрешить надежные расположения в моей сети (не рекомендуется) (Allow Trusted Locations on my network (not recommended)), напоминающее о ненадежности расположения.

Для применения цифровой подписи (шифрованной электронной подписи) к компонентам базы данных, прежде всего, необходимо иметь цифровой сертификат. Если базы данных создаются для коммерческого распространения, нужно получить сертификат в коммерческом центре сертификации, например, VeriSign, Inc. или GTE. Центр сертификации наводит справки об издателе, чтобы удостовериться в его надежности.

Если базу данных планируется использовать в личных целях или в небольшой рабочей группе, можно воспользоваться предусмотренным в операционных системах Microsoft Windows средством создания серти- фикатов с собственной подписью, называемым SelfCert.exe. Этот сер- тификат следует добавить в список надежных источников, а затем под- писать базу данных.

В Windows ХР, Vista или Windows 7 для создания сертификата на- жмите кнопку Пуск и выберите последовательно пункты Все программы,

Microsoft Office, Средства Microsoft Office 2010 и Средство создания цифровых сертификат для проектов VBA. Откроется диалоговое окно Создание цифрового сертификата. В поле Имя сертификата введите описательное имя сертификата. Нажмите ОК. При появлении сообщения "SelfCert: успех", нажмите ОК.

Для просмотра сертификата в хранилище личных сертификатов от- кройте браузер Internet Explorer. Выберите в меню Сервис команду Свойства обозревателя и откройте вкладку Содержание. Нажмите кноп- ку Сертификаты и откройте вкладку Личные.

При открытии accdb- или accde-файла Access 2010 сообщает рас- положение базы данных центру управления безопасностью. Если это расположение надежное, она работает с полным набором функцио- нальных возможностей. При открытии базы данных из более ранней версии Access 2010 передает в Центр управления безопасностью рас- положение и цифровую подпись, если она имеется в базе данных.

Центр управления безопасностью проверяет подлинность этих све- дений, чтобы определить, имеет ли база данных состояние доверенной, а затем информирует приложение Access о том, как следует ее откры- вать. Access либо отключает опасные компоненты базы данных, либо открывает с полным набором функциональных возможностей.

Если база данных не имеет состояния доверенной, программные средства центра управления безопасностью по умолчанию, не оценивая компоненты базы данных, отключает все выполняемое содержимое в базе данных и запрашивает у пользователя разрешение на его включе- ние, отображая панель сообщений «Защита баз данных» (рис. 21).

Рис. 21. Предупреждающее сообщение системы безопасности при открытии базы данных

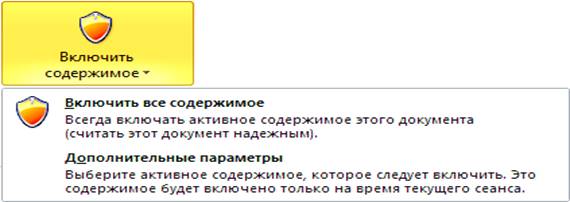

Если пользователь доверяет источнику или берет на себя ответст- венность за безопасность базы данных, он разрешает использование опасного содержимого, щелкнув на кнопке Включить содержимое. При этом источник автоматически попадает в разряд надежных и при сле- дующем открытии панель сообщений не будет выводиться. Для получе- ния дополнительных сведений щелкните на соответствующей подписи на панели сообщений. В открывшемся представлении Backstage в раз- деле Сведений о базе данных будет отображено предупреждение сис- темы безопасности Включить содержимое, дополненное списком (рис. 22). Первое значение списка переводит базу данных в разряд на- дежных. Второе позволяет установить защиту от неизвестного содержи- мого или разрешить его выполнение на время текущего сеанса работы.

При повторном открытии такой базы данных будет выводиться запрос по поводу отключения опасного содержимого.

|

Рис. 22. Предупреждение системы безопасности при открытии файла базы данных

При выборе в диалоговом окне Центра управления безопасностью вкладки Надежное расположение (Trusted Locations) и варианта Отклю- чить все надежные расположения (Disable all Trusted Locations) Access отключит все надежные расположения.

В Access 2007/10 панель сообщений является единым средством вывода предупреждений, которое появляется по умолчанию уже при от- крытии базы данных вне доверенного расположения. Это позволяет пользователям иметь дело со значительно меньшим числом предупре- ждающих сообщений в сравнении с предыдущими версиями Access.

Для включения панели сообщений откройте вкладку Файл. В левой части представления Backstage выберите Параметры.

На левой панели диалогового окна Параметры Access выберите Центр управления безопасностью. В окне Центр управления безопасно- стью, щелкните элемент Параметры центра управления безопасностью.

В следующем окне Центра управления безопасностью щелкните элемент Панель сообщений (Message Bar). Установите флажок Показы- вать панель сообщений во всех приложениях, если активное содержи- мое такое как элементы ActivX и макросы заблокированы и нажмите кнопку ОК.

После включения и отображения панели сообщений на ней можно включить содержимое.

Другим средством защиты является шифрование баз данных. Это средство объединяет два улучшенных средства прежних версий – коди- рование и пароли баз данных. Чтобы зашифровать базу данных, доста- точно установить пароль для шифрования базы данных. Стойкий алго- ритм шифрования баз данных в формате Access 2010 исключает не- санкционированный их просмотр. Все данные становятся нечитаемыми

в других программных средствах, и для того чтобы использовать эту ба- зу данных, пользователи должны вводить пароль.

Шифрование с использованием пароля выполняется для базы данных, открытой в монопольном режиме. Щелкните вкладку Файл, за- тем выберите команду Открыть (Open), в окне Открытие файла базы данных (Open) выделите файл, который нужно открыть, щелкните стрел- ку рядом с кнопкой Открыть (Open) и выберите Монопольно (Open Exclusive).

Для шифрования базы данных с использованием пароля на вклад- ке Файл нажмите кнопку Сведения и выберите Зашифровать паролем (Encrypt with Password).

В открывшемся диалоговом окне Задание пароля базы данных (Set Database Password) введите пароль и подтверждение и нажмите кнопку ОК. При открытии зашифрованной таким образом базы данных потребу- ется ввод пароля.

Выполнением команды Расшифровать базу данных (Decrypt Database), в которую преобразовалась команда Зашифровать паролем (Encrypt with Password) пароль базы данных удаляется. При этом также необходимо ввести пароль.

Пароли должны состоять не менее чем из 8 символов. Надежные пароли должны сочетать в себе прописные и строчные буквы, цифры и символы и состоять не менее чем из 14 символов. Важно помнить свой пароль, т.к. восстановить его невозможно.

Материалы на данной страницы взяты из открытых источников либо размещены пользователем в соответствии с договором-офертой сайта. Вы можете сообщить о нарушении.