Тема 4. Организация системы защиты ИС

4.1 Этапы построения системы защиты информации

Каждую систему защиты следует разрабатывать индивидуально, учитывая следующие особенности:

- организационную структуру организации;

- объем и характер информационных потоков (внутри объекта в целом, внутри отделов, между отделами, внешних);

- количество и характер выполняемых операций: аналитических и повседневных;

- количество и функциональные обязанности персонала;

- количество и характер клиентов;

- график суточной нагрузки.

Защита должна разрабатываться для каждой системы индивидуально, но в соответствии с общими правилами.

Построение защиты предполагает следующие этапы:

- анализ риска, заканчивающийся разработкой проекта системы защиты и планов защиты, непрерывной работы и восстановления;

- реализация системы защиты на основе результатов анализа риска;

- постоянный контроль за работой системы защиты и АИС в целом (программный, системный и административный).

На каждом этапе реализуются определенные требования к защите; их точное соблюдение приводит к созданию безопасной системы.

На сегодняшний день защита АИС — это самостоятельное направление исследований. Поэтому легче и дешевле использовать для выполнения работ по защите специалистов, чем дважды учить своих людей (сначала их будут учить преподаватели, а потом они будут учиться на своих ошибках).

Главное при защите АИС специалистами (естественно после уверенностиих компетенции в данном вопросе) — наличие здравого смысла у администрации системы. Обычно, профессионалы склонны преувеличивать реальность угроз безопасности АИС и не обращать внимания на такие «несущественные детали» как удобство ее эксплуатации, гибкость управления системой защиты и т.д., без чего применение системы защиты становится трудным делом.

Построение системы защиты — это процесс поиска компромисса между уровнем защищенности АИС и сохранением возможности работы в ней. Здравый смысл помогает преодолеть большинство препятствий на этом пути.

Для обеспечения непрерывной защиты информации в АИС целесообразно создать из специалистов группу информационной безопасности. На эту группу возлагаются обязанности по сопровождению системы защиты, ведения реквизитов защиты, обнаружения и расследования нарушений политики безопасности и т.д.

Один из самых важных прикладных аспектов теории защиты — защита сети. При этом, с одной стороны, сеть должна восприниматься как единая система и, следовательно, ее защита также должна строиться по единому плану. С другой стороны, каждый узел сети должен быть защищен индивидуально.

Защита конкретной сети должна строиться с учетом конкретных особенностей: назначения, топологии, особенностей конфигурации, потоков информации, количества пользователей, режима работы и т.д.

Кроме того , существуют специфические особенности защиты информации на ПЭВМ, в базах данных. Нельзя также упускать из виду такие аспекты как физическая защита компьютеров, периферийных устройств, дисплейных и машинных залов. Иногда бывает необходим и «экзотический» вид защиты — от электромагнитного излучения или защита каналов связи.

Основные этапы построения системы защиты заключаются в следующем:

Анализ -> Разработка системы защиты (планирование) -> Реализация

системы защиты -> Сопровождение системы защиты.

- Этап анализа возможных угроз АИС необходим для фиксирования на определенный момент времени состояния АИС (конфигурации аппаратных и программных средств, технологии обработки информации) и определения возможных воздействий на каждый компонент системы.

Обеспечить защиту АИС от всех воздействий на нее невозможно, хотя бы потому, что невозможно полностью установить перечень угроз и способов их реализации. Поэтому надо выбрать из всего множества возможных воздействий лишь те, которые могут реально произойти и нанести серьезный ущерб владельцам и пользователям системы.

- На этапе планирования формируется система защиты как единая совокупность мер противодействия различной природы.

По способам осуществления все меры обеспечения безопасности компьютерных систем подразделяются на: правовые, морально-этические, административные, физические и технические (аппаратные и программные).

Наилучшие результаты достигаются при системном подходе к вопросам обеспечения безопасности АИС и комплексном использовании различных мер защиты на всех этапах жизненного цикла системы, начиная с самых ранних стадий ее проектирования.

Очевидно, что в структурах с низким уровнем правопорядка, дисциплины и

этики ставить вопрос о защите информации просто бессмысленно. Прежде всего, надо решить правовые и организационные вопросы.

Результатом этапа планирования является план защиты — документ, содержащий перечень защищаемых компонентов АИС и возможных воздействий на них, цель защиты информации в АИС, правила обработки информации в АИС, обеспечивающие ее защиту от различных воздействий, а также описание разработанной системы защиты информации.

- При необходимости, кроме плана защиты на этапе планирования может быть разработан план обеспечения непрерывной работы и восстановления функционирования АИС, предусматривающий деятельность персонала и пользователей системы по восстановлению процесса обработки информации в случае различных стихийных бедствий и других критических ситуаций.

- Сущность этапа реализации системы защиты заключается в установке и настройке средств защиты, необходимых для реализации зафиксированных в плане защиты правил обработки информации. Содержание этого этапа зависит от способа реализации механизмов защиты в средствах защиты.

К настоящему времени сформировались два основных способа реализации механизмов защиты.

+ При первом из них механизмы защиты не реализованы в программном и

аппаратном обеспечении АИС; либо реализована только часть их, необходимая для обеспечения работоспособности всей АИС (например, механизмы защиты памяти в мультипользовательских системах). Защита информации при хранении, обработке или передаче обеспечивается дополнительными программными или аппаратными

средствами, не входящими в состав самой АИС. При этом средства защиты

поддерживаются внутренними механизмами АИС.

Такой способ получил название «добавленной» (add-on) защиты, поскольку средства защиты являются дополнением к основным программным и аппаратным средствам АИС. Подобного подхода в обеспечении безопасности придерживается, например, фирма IBM, почти все модели ее компьютеров и ОС, от персональных до больших машин, используют добавленную защиту (например, пакет RACF).

+ Другой способ носит название «встроенной» (built-in) защиты. Он заключается

в том, что механизмы защиты являются неотъемлемой частью АИС разработанной и реализованной с учетом определенных требований безопасности. Механизмы защиты могут быть реализованы в виде отдельных компонентов АИС, распределены по другим компонентам системы (то есть в некотором компоненте АИС есть часть, отвечающая за поддержание его защиты). При этом средства защиты составляют единый механизм,

который отвечает за обеспечение безопасности всей АИС.

Оба способа — добавленной и встроенной защиты — имеют свои преимущества и недостатки. Добавленная защита является более гибкой, ее механизмы можно добавлять или удалять по мере необходимости. Это не составит большого труда, так как они все реализованы отдельно от других процедур системы.

Однако в этом случае остро встает вопрос поддержки работы этих механизмов встроенными механизмами ОС, в том числе и аппаратными. В том случае, если добавляемые средства защиты не поддерживаются встроенными механизмами АИС, то они не обеспечат необходимого уровня безопасности.

Проблемой может стать сопряжение встроенных механизмов с добавляемыми программными средствами — довольно сложно разработать конфигурацию механизмов защиты, их интерфейс с добавляемыми программными средствами так, чтобы защита охватывала всю систему целиком.

Другой проблемой является оптимальность защиты. При любой проверке

прав, назначении полномочий, разрешений доступа и т.д. необходимо вызывать отдельную процедуру. Естественно, это сказывается на производительности системы.

Не менее важна и проблема совместимости защиты с имеющимися программными средствами. Как правило, при добавленной защите вносятся некоторые изменения в логику работы системы. Эти изменения могут оказаться неприемлемыми для некоторых прикладных программ. Такова плата за гибкость и облегчение обслуживания средств защиты.

Основное достоинство встроенной защиты — надежность и оптимальность.

Это объясняется тем, что средства защиты и механизмы их поддержки разрабатывались и реализовывались одновременно с самой системой обработки информации, поэтому взаимосвязь средств защиты с различными компонентами системы теснее, чем при добавленной защите. Однако встроенная защита обладает жестко фиксированным набором функций, не позволяя расширять или сокращать их. Некоторые функции можно только отключить.

Справедливости ради стоит отметить, что оба вида защиты в чистом виде встречаются редко. Как правило, используются их комбинации, что позволяет объединять достоинства и компенсировать недостатки каждого из них.

Комплексная защита АИС может быть реализована как с помощью добавленной, так и встроенной защиты.

- Этап сопровождения заключается в контроле работы системы, регистрации происходящих в ней событий, их анализе с целью обнаружить нарушения безопасности.

В том случае, когда состав системы претерпел существенные изменения (смена вычислительной техники, переезд в другое здание, добавление новых устройств или программных средств), требуется повторение описанной выше последовательности действий.

Стоит отметить тот немаловажный факт, что обеспечение защиты АИС —это итеративный процесс, завершающийся только с завершением жизненного цикла всей системы.

На последнем этапе анализа риска производится оценка реальных затрат и выигрыша от применения предполагаемых мер защиты. Величина выигрыша может иметь как положительное, так и отрицательное значение. В первом случае это означает, что использование системы защиты приносит очевидный выигрыш, а во втором - лишь дополнительные расходы на обеспечение собственной безопасности.

Сущность этого этапа заключается в анализе различных вариантов построения системы защиты и выборе оптимального из них по некоторому критерию (обычно по наилучшему соотношению «эффективность/стоимость»).

После того, как были определены угрозы безопасности АИС, от которых будет производится защита и выбраны меры защиты, требуется составить ряд документов, отражающих решение администрации АИС по созданию системы защиты.

Это решение конкретизируется в нескольких планах: плане защиты и плане обеспечения непрерывной работы и восстановления функционирования АИС.

План защиты — это документ, определяющий реализацию системы защиты организации и необходимый в повседневной работе.

Он необходим:

- Для определения, общих правил обработки информации в АИС, целей

построения и функционирования системы защиты и подготовки сотрудников.

- Для фиксирования на некоторый момент времени состава АИС,

технологии обработки информации, средств защиты информации.

- Для определения должностных обязанностей сотрудников организации

по защите информации и ответственности за их соблюдение.

План представляет собой организационный фундамент, на котором строится все здание системы защиты. Он нуждается в регулярном пересмотре и, если необходимо, изменении.

План защиты обычно содержит следующие группы сведений:

- Политика безопасности.

- Текущее состояние системы.

- Рекомендации по реализации системы защиты.

- Ответственность персонала.

- Порядок ввода в действие средств защиты.

- Порядок пересмотра плана и состава средств защиты.

Рассмотрим подробнее эти группы сведений.

1. Политика безопасности.

В этом разделе должен быть определен набор законов, правил и практических рекомендаций, на основе которых строится управление, защита и

распределение критичной информации в АИС.

Раздел должен содержать:

- Цели, преследуемые реализацией системы защиты в вычислительной

системе (например, защита данных компании от несанкционированного доступа, защита от утери данных и др.).

- Меры ответственности средств защиты и нижний уровень гарантированной защиты (например, в работе небольших групп защищенных компьютеров, в обязанностях каждого из служащих и др.).

- Обязательства и санкции, связанные с защитой (например, штрафы,

персональная ответственность и др.).

2. Рекомендации по реализации системы защиты.

Всесторонний анализ риска должен определять размеры наибольших возможных потерь, независимо от вероятности появления соответствующих событий; размеры наибольших ожидаемых потерь; меры, предпринимаемые в случае критических ситуаций, а также стоимость таких мер.

Эти результаты используются при определении зон особого контроля и

распределении средств для обеспечения защиты.

В этом случае план защиты должен содержать рекомендации, какие средства контроля лучше всего использовать в чрезвычайных ситуациях (то есть имеющие наибольшую эффективность) и какие лучше всего соответствовали бы средствам контроля повседневной работы.

Некоторые ситуации могут приводить к слишком большому ущербу

(например, крушение системы), а стоимость средств защиты от них может быть слишком высока или эти средства окажутся неэффективны. В этом случае лучше не учитывать такие ситуации при планировании защиты, хотя их и возникающие при этом возможные последствия следует отразить в плане.

3. Ответственность персонала.

Каждый сотрудник обслуживающего персонала вычислительной системы должен хорошо знать свои обязанности и нести ответственность за свои действия.

Ниже приводятся некоторые примеры обязанностей сотрудников и групп сотрудников:

Пользователь персонального компьютера или терминала несет

ответственность за физическую целостность компьютера (терминала) во время сеанса работы с АИС, а также за неразглашение собственного пароля.

Администратор баз данных несет ответственность за

конфиденциальность информации в базах данных, ее логическую непротиворечивость целостность.

Сотрудник руководства отвечает за разделение обязанностей служащих в

сфере безопасности обработки информации, предупреждение возможных угроз и профилактику средств защиты.

4. Порядок ввода в действие средств защиты. Ввод в работу

крупномасштабных и дорогих средств защиты целесообразно проводить постепенно, давая возможность обслуживающему персоналу и пользователям спокойно ознакомиться со своими новыми обязанностями. Для этого необходимо проводить разного рода тренировки, занятия по разъяснению целей защиты и способов ее реализации.

Этот раздел плана содержит расписание такого рода занятий, а также

порядок ввода в действие системы защиты.

5. Порядок модернизации средств защиты.

Важной частью плана защиты является порядок пересмотра состава средств защиты. Состав пользователей, данные, обстановка — все изменяется с течением времени, появляются новые программные и аппаратные средства. Многие средства защиты постепенно теряют свою эффективность и становятся ненужными, или подлежат замене по какой-либо иной причине (например, уменьшается ценность информации, для обработки которой достаточно более простых средств защиты). Поэтому список объектов, содержащих ценную информацию, их содержимое и список пользователей должны периодически просматриваться и изменяться в соответствии с текущей ситуацией.

Также периодически должен проводиться анализ риска, учитывающий изменения обстановки.

Последний пункт плана защиты должен устанавливать сроки и условия такого пересмотра, а также условия, при которых может производиться внеочередной пересмотр (например, качественный скачок в разработке методов преодоления защиты, что может нанести серьезный ущерб пользователям и владельцам АИС).

Каким бы всеобъемлющим не был план, все возможные угрозы и защиту от них он предусмотреть не в состоянии.

К тому же многие ситуации он должен только описывать — их контроль может оказаться неэффективным (в силу дороговизны средств защиты или малой вероятности появления угроз). В любом случае владельцы и персонал системы должны быть готовы к различным непредвиденным ситуациям.

Для определения действий персонала системы в критических ситуациях с целью обеспечения непрерывной работы и восстановления функционирования АИС необходимо разрабатывать план обеспечения непрерывной работы и восстановления (план ОНРВ).

В некоторых случаях план обеспечения непрерывной работы и план восстановления — разные документы. Первый скорее план, позволяющий избежать опасных ситуаций, второй — план реакции на них.

План ОНРВ можно сравнить с планом противопожарной защиты (обеспечение непрерывной работы) и ликвидации последствий (минимизация ущерба и восстановление функционирования АИС). Про этот план обычно все знают, но никто его не читает, хотя на пепелище об этом обычно сожалеют.

Существует несколько способов смягчения воздействия непредвиденных ситуаций:

- Избегать их. Это наиболее эффективный, но не всегда осуществимый способ. Избегать непредвиденных ситуаций можно с помощью ограничительных мер, предусмотренных планом защиты, а можно и с помощью устранения самой причины потенциального нарушения. Например, с пожаром можно бороться огнетушителем, а можно соблюдением мер противопожарной защиты. С рассерженными пользователями можно бороться административными мерами (разозлив этим их еще больше), а можно и поддержанием здоровой атмосферы в коллективе.

- Если избежать какого-либо нарушения невозможно, необходимо уменьшить вероятность его появления или смягчить последствия от него.

- Если предполагать, что какие-то нарушения все-таки могут произойти, следует предусмотреть меры сохранения контроля над ситуацией. Например, в любой момент может выйти из строя отдельный блок системы — часть компьютера, компьютер целиком, подсеть и т.д., может наступить нарушение энергоснабжения и др. В принципе это может привести к выходу АИС из строя, однако при правильной организации АИС этого можно избежать.

- Если нарушение произошло, необходимо предусмотреть меры по ликвидации последствий и восстановлению информации. Например, в случае сбоя в компьютере — замену сбойного компонента, в случае уничтожения каких-либо данных— восстановление с резервных копий и т.д.

Все приведенные выше четыре способа должны в той или иной мере присутствовать в плане ОНРВ.

Для каждой конкретной АИС эти меры следует планировать в процессе анализа риска с учетом особенностей (специфических видов угроз, вероятностей появления, величин ущерба и т.д.) и на основе критерия «эффективность/стоимость».

План ОНРВ должен отвечать следующим требованиям:

1. Реальность плана ОНРВ.

План должен оказывать реальную помощь в критических ситуациях, а не оставаться пустой формальностью. Необходимо учитывать психологический момент ситуации, при которой персонал находится в состоянии стресса, поэтому сам план и предлагаемые действия должны быть простыми и ясными. План должен учитывать реальное состояние компонентов системы, способов их взаимодействия и т.д.

Повышению действенности плана ОНРВ способствуют тренировки в условиях, приближенных к реальным (естественно без реальных потерь).

2.Быстрое восстановление работоспособности системы.

Предлагаемые планом ОНРВ действия должны восстанавливать повседневную деятельность настолько быстро, насколько это возможно. В принципе это главное назначение плана ОНРВ. Расследовать причины и наказать виновных можно потом, главное — продолжить процесс обработки информации.

3. Совместимость с повседневной деятельностью.

Предлагаемые планом ОНРВ действия не должны нарушать привычный режим работы. Если его действия противоречат повседневной деятельности (возможно, возобновленной после аварии), то это приведет к еще большим проблемам.

4. Практическая проверка.

Все положения плана ОНРВ должны быть тщательно проверены, как теоретически, так и практически. Только в этом случае план ОНРВ будет удовлетворять перечисленным выше требованиям.

5. Обеспечение.

Реальная выполнимость плана ОНРВ будет достигнута только в том случае, если предварительно подготовлено, проверено и готово к работе все вспомогательное обеспечение — резервные копии, рабочие места, источники бесперебойного питания и т.д. Персонал должен совершенно точно знать, как и когда пользоваться этим обеспечением.

Наличие любого плана ОНРВ — полного или краткого, но главное —реального, благотворно влияет на моральную обстановку в коллективе. Пользователи должны быть уверены в том, что даже в самых неблагоприятных условиях какая-то часть их труда будет сохранена; руководство должно быть уверено, что не придется начинать все с начала.

План ОНРВ лучше всего строить как описание опасных ситуаций и способов реакции на них в следующем порядке:

- описание нарушения;

- немедленная реакция на нарушение - действия пользователей и администрации в момент обнаружения нарушения (сведение ущерба до минимума, уведомление руководства, остановка работы, восстановительные процедуры и т.д.);

- оценка ущерба от нарушения — в чем заключаются потери и какова их стоимость (включая восстановление);

- возобновление обработки информации. После устранения нарушения и первичного восстановления необходимо как можно быстрее возобновить работу, так как машинное время — это деньги;

- полное восстановление функционирования системы - удаление и замена поврежденных компонентов системы, возобновление обработки информации в полном объеме.

В части, посвященной реакции на нарушения, план ОНРВ должен содержать перечень действий, которые выполняются персоналом при наступлении различных ситуаций.

Причем действия должны быть реальными, иначе в них нет никакого смысла.

Эта часть плана должна определять:

- что должно быть сделано;

- когда это должно быть сделано;

- кем и как это должно быть сделано;

- что необходимо для того, чтобы это было сделано.

При планировании подобных действий необходимо помнить об их экономической эффективности. Например, всю информацию системы в резервных копиях держать в принципе невозможно — ее слишком много, и она слишком часто обновляется. В копиях должна содержаться только самая ценная информация, значимость которой уменьшается не слишком быстро.

Вообще определение степени дублирования ресурсов (критичной нагрузки; critical workload) — самостоятельная и достаточно сложная задача. Она должна решаться индивидуально для конкретных условий с учетом стоимости дублирования и загрузки системы, размеров возможного ущерба, имеющихся ресурсов и других факторов.

Для определения конкретных действий по восстановлению и возобновлению процесса обработки, включаемых в план ОНРВ, может быть полезен приводимый ниже список способов организации восстановления программ и данных, а также процесса обработки информации (первый способ для восстановления программ и данных, остальные — для возобновления самого процесса обработки информации).

Способы организации восстановления работы:

- Резервное копирование и внешнее хранение программ и данных. Это основной и наиболее действенный способ сохранения программного обеспечения и данных. Резервные копии делаются с наборов данных, потеря или модификация которых могут нанести значительный ущерб. Обычно в таких копиях хранятся системное программное обеспечение и наборы данных, наиболее важное прикладное программное обеспечение, а также наборы данных, являющиеся основными в данной системе (например, база данных счетов в банке).

Резервное копирование может быть полным (копии делаются со всех наборов данных), возобновляемым (копии некоторых наборов данных периодически обновляются) и выборочным (копии делаются только с некоторых наборов данных, но потом не обновляются). Способы резервного копирования определяются для каждой конкретной АИС индивидуально с точки зрения критерия экономической эффективности.

Резервное копирование не имеет никакого, смысла, если копии могут быть уничтожены вместе с оригиналами. Поэтому копии должны храниться в надежном месте, исключающем возможность уничтожения. В тоже время, должны существовать возможность их оперативного использования. Иногда хранят две и более копий каждого набора данных. Например, одна копия может храниться в сейфе, находящемся в границах доступа персонала системы, а другая — в другом здании. В случае сбоя оборудования в системе используется первая копия (оперативно!), а в случае ее уничтожения (например, при пожаре) — вторая.

- Взаимодействие служб. Услуги по возобновлению процесса обработки предоставляются по взаимной договоренности другими службами или организациями, обычно безвозмездно.

Взаимопомощь бывает двух видов:

+ Внешняя — другая организация предоставляет свою АИС, возможно программное обеспечение для временной обработки информации пострадавшей стороной. Такой способ возобновления процесса обработки информации может использоваться для обработки небольших объемов некритичной информации. При этом желательно, чтобы две организации были примерно одного типа и работали в одной области.

+ Внутренняя — возможность обработки информации предоставляется другими подразделениями одной и той же организации (департаментами, отделами,

группами).

Такой способ обычно не требует больших затрат и легко доступен, если дублирующая АИС позволяет проводить такого рода обработку.

Любой план хорош в том случае, если он выполним. Для обеспечения выполнимости планов необходимо чтобы работу по их составлению выполняла группа квалифицированных специалистов, размеры которой зависят от характера организации и масштабов предполагаемых мер защиты.

Оптимальная численность группы 5-7 человек.

Можно привлечь дополнительных сотрудников для обработки и анализа выводов и рекомендаций основной группы, или, в случае больших объемов работы, каждая группа должна составлять один план или один из пунктов плана.

Специализация сотрудников, входящих в группу разработки планов, зависит от конкретных условий. Использование защищенных протоколов, механизмов защиты операционных систем и сетей требует привлечения системных программистов.

- Применение средств защиты, встраиваемых в прикладное программное обеспечение, делает необходимым участие в группе проблемных программистов. Необходимость организации защиты физических устройств, организации резервных рабочих мест также требует присутствия в рабочей группе соответствующих специалистов. И, наконец, поскольку система функционирует для пользователя, то целесообразно присутствие пользователей различных категорий - для учета взгляда со стороны на удобство и эффективность предлагаемых методов и средств защиты.

В большинстве случаев целесообразно, чтобы в эту группу входили следующие специалисты, каждый из которых должен отвечать за свой участок работы:

- специалисты по техническим средствам;

- системные программисты;

- проблемные программисты;

- сотрудники, отвечающие за подготовку, ввод и обработку данных;

- специалисты по защите физических устройств;

- представители пользователей.

После подготовки плана необходимо его принять и реализовать, что напрямую зависит от его четкости, корректности и ясности для сотрудников организации.

Понимание необходимости мер защиты и контроля - непременное условие нормальной работы. Известен случай о том, как пользователь менял каждый раз 24 пароля и возвращался к первоначальному, так как система была защищена от повторного использования предыдущих 23 паролей. Если сотрудники не понимают или не согласны с предлагаемыми мерами, то они будут стараться обойти их, так как любые меры контроля предполагают увеличение сложности работы.

Другой ключевой момент — управление средствами защиты и восстановления. Надежное управление осуществимо лишь в случае понимания обслуживающим персоналом размеров возможных убытков, ясного изложения планов и выполнения персоналом своих обязанностей. Многие сотрудники, обслуживающие системы, не всегда осознают риск, связанный с обработкой информации. Только специальная предварительная подготовка персонала способствует правильной и эффективной работе средств защиты.

4.2. Политика безопасности

Защита информации как некогда актуальна на сегодняшний момент. Мы живем в информационном обществе и поглощаем её ежедневно. Информация порой становится дороже самих материальных благ. Соответственно возникает необходимость в защите.

Каждое предприятие имеет свои базы данных, которыми интересуются конкуренты. Сейчас безопасность предприятия подразумевает не только физическую, материальную сохранность, но и информационную.

Под целостностью подразумевается отсутствие ненадлежащих изменений. Ни одному пользователю АС, в том числе авторизованному, не должны быть разрешены такие изменения данных, которые повлекут за собой их разрушение или потерю.

При рассмотрении вопроса целостности данных используется интегрированный подход, включающий в себя девять теоретических принципов:

1) корректность транзакций;

2) минимизация привилегий;

3) аутентификация пользователей;

4) разграничение функциональных обязанностей;

5) аудит произошедших событий;

6) объективный контроль;

7) управление передачей привилегий;

8) обеспечение непрерывной работоспособности;

9) простота использования защитных механизмов.

Политика безопасности определяется как совокупность документированных управленческих решении (принципов, правил, процедур и практических приемов в области безопасности), направленных на защиту, управление и распределение информации и ассоциированных с ней ресурсов.

Политика безопасности — это совокупность норм, правил и практических рекомендаций, регламентирующих работу средств защиты КС от заданного множества угроз.

Обычно КС представляет собой сложный комплекс разнородного, иногда плохо согласующегося между собой аппаратного и программного обеспечения: компьютеров, ОС, сетевых средств, СУБД, разнообразных приложений. Все эти компоненты обычно обладают собственными средствами защиты, которые можно согласовать между собой. Поэтому в качестве согласованной платформы по обеспечению безопасности корпоративной системы очень важна эффективная политика безопасности.

По мере роста компьютерной системы и интеграции ее в глобальную сеть, необходимо обеспечить отсутствие в системе слабых мест, поскольку все усилия по защите информации могут быть обесценены лишь одной оплошностью.

Политику безопасности нужно построить таким образом, чтобы она устанавливала, кто имеет доступ к конкретным активам и приложениям, какие цели и обязанности будут иметь конкретные лица, а также предусмотреть процедуры безопасности, которые четко предписывают, как должны выполняться конкретные задачи безопасности. Особенности работы конкретного сотрудника могут потребовать доступа к информации, которая не должна быть доступна другим работникам.

Например, менеджер по персоналу может иметь доступ к частной информации любого сотрудника, в то время как специалист по отчетности может иметь доступ только к финансовым данным иx сотрудников, а рядовой сотрудник будет иметь доступ только к своей собственной персональной информации.

Политика безопасности определяет позицию организации по рациональному использованию компьютеров и сети, а также процедуры по предотвращению и реагированию на инциденты безопасности.

Политика безопасности устанавливает правила, которые определяют конфигурацию систем, действия служащих организации в обычных условиях и в случае непредвиденных обстоятельств. Она заставляет людей делать вещи, которые они не хотят делать. Однако она имеет огромное значение для организации и является наиболее важной составляющей работы отдела информационной безопасности.

В большой корпоративной системе может применяться широкий диапазон разных политик от бизнес-политик до специфичных правил доступа к наборам данных. Эти политики полностью определяются конкретными потребностями организации.

Политика безопасности определяется используемой компьютерной средой и отражает специфические потребности организации.

Политика безопасности зависит от:

– конкретной технологии обработки информации;

– используемых технических и программных средств;

– расположения организации.

Политика безопасности определяет:

– безопасность внутри организации;

– место каждого служащего в системе безопасности.

При разработке и проведении ее в жизнь целесообразно руководствоваться следующими принципами:

невозможность миновать защитные средства;

усиление самого слабого звена;

невозможность перехода в небезопасное состояние;

минимизация привилегий;

разделение обязанностей;

эшелонированность обороны;

разнообразие защитных средств;

простота и управляемость информационной системы;

обеспечение всеобщей поддержки мер безопасности.

Поясним смысл перечисленных принципов.

Если у злоумышленника или недовольного пользователя появится возможность миновать защитные средства, он, разумеется, так и сделает.

- Применительно к межсетевым экранам данный принцип означает, что все информационные потоки в защищаемую сеть и из нее должны проходить через экран.

- Не должно быть "тайных" модемных входов или тестовых линий, идущих в обход экрана. Надежность любой обороны определяется самым слабым звеном.

Злоумышленник не будет бороться против силы, он предпочтет легкую победу над слабостью. Часто самым слабым звеном оказывается не компьютер или программа, а человек, и тогда проблема обеспечения информационной безопасности приобретает нетехнический характер.

- Принцип невозможности перехода в небезопасное состояние означает, что при любых обстоятельствах, в том числе нештатных, защитное средство либо полностью выполняет свои функции, либо полностью блокирует доступ. Образно говоря, если в крепости механизм подъемного моста ломается, мост должен оставаться в поднятом состоянии, препятствуя проходу неприятеля.

- Принцип минимизации привилегий предписывает выделять пользователям и администраторам только те права доступа, которые необходимы им для выполнения служебных обязанностей.

- Принцип разделения обязанностей предполагает такое распределение ролей и ответственности, при котором один человек не может нарушить критически важный для организации процесс. Это особенно важно, чтобы предотвратить злонамеренные или неквалифицированные действия системного администратора.

- Принцип эшелонированности обороны предписывает не полагаться наодин защитный рубеж, каким бы надежным он ни казался. За средствами физической защиты должны следовать, программно-технические средства, за идентификацией и аутентификацией - управление доступом и, как последний рубеж, - протоколирование и аудит. Эшелонированная оборона способна по крайней мере задержать злоумышленника, а наличие такого рубежа, как протоколирование и аудит, существенно затрудняет незаметное выполнение злоумышленных действий.

- Принцип разнообразия защитных средств рекомендует организовывать различные по своему характеру оборонительные рубежи, чтобы от потенциального злоумышленника требовалось овладение разнообразными и, по возможности, несовместимыми между собой навыками (например умением преодолевать высокую ограду и знанием слабостей нескольких операционных систем).

- Очень важен принцип простоты и управляемости информационной системы в целом и защитных средств в особенности. Только для простого защитного средства можно формально или неформально доказать его корректность. Только в простой и управляемой системе можно проверить согласованность конфигурации разных компонентов и осуществить централизованное администрирование. В этой связи важно отметить интегрирующую роль Web-сервиса, скрывающего разнообразие обслуживаемых объектов и предоставляющего единый, наглядный интерфейс.

Соответственно, если объекты некоторого вида (скажем таблицы базы данных) доступны через Web, необходимо заблокировать прямой доступ к ним, поскольку в противном случае система будет сложной и трудноуправляемой.

- Последний принцип - всеобщая поддержка мер безопасности -носит нетехнический характер. Если пользователи и/или системные администраторы считают информационную безопасность чем-то излишним или даже враждебным, режим безопасности сформировать заведомо не удастся. Следует с самого начала предусмотреть комплекс мер, направленный на обеспечение лояльности персонала, на постоянное обучение, теоретическое и, главное, практическое.

Анализ рисков - важнейший этап выработки политики безопасности. При оценке рисков, которым подвержены Intranet-системы, нужно учитывать следующие обстоятельства:

- новые угрозы по отношению к старым сервисам, вытекающие из возможности пассивного или активного прослушивания сети.

- пассивное прослушивание означает чтение сетевого трафика, а активное - его изменение (кражу, дублирование или модификацию передаваемых данных). Например, аутентификация удаленного клиента с помощью пароля многократного использования не может считаться надежной в сетевой среде, независимо от длины пароля;

- новые (сетевые) сервисы и ассоциированные с ними угрозы.

Как правило, в Intranet-системах следует придерживаться принципа "все, что не разрешено, запрещено", поскольку "лишний" сетевой сервис может предоставить канал проникновения в корпоративную систему. В принципе, ту же мысль выражает положение "все непонятное опасно".

Важным понятием политики безопасности является ее избирательность.

Основой избирательной политики безопасности является избирательное управление доступом (ИУД), которое подразумевает, что:

- все субъекты и объекты системы должны быть идентифицированы;

- права доступа субъекта к объекту системы определяются на основании некоторого внешнего (по отношению к системе) правила (свойство избирательности).

Для описания свойств избирательного управления доступом применяется модель системы на основе матрицы доступа (МД, иногда ее называют матрицей контроля доступа).

Такая модель получила название матричной.

Матрица доступа представляет собой матрицу, в которой объекту системы соответствует столбец, а субъекту — строка. На пересечении столбца и строки матрицы указывается тип (типы) разрешенного доступа субъекта к объекту. Обычно выделяют такие типы доступа субъекта к объекту как «доступ на чтение», «доступ на запись», «доступ на исполнение» и др.

Множество объектов и типов доступа к ним субъекта может изменяться в соответствии с некоторыми правилами, существующими в данной системе.

Определение и изменение этих правил также является задачей ИУД. Например, доступ субъекта к конкретному объекту может быть разрешен только в определенные дни (дата - зависимое условие), часы (время - зависимое условие), в зависимости от других характеристик субъекта (контекстно-зависимое условие) или в зависимости от характера предыдущей работы. Такие условия на доступ к объектам обычно используются в СУБД. Кроме того, субъект с определенными полномочиями может передать их другому субъекту (если это не противоречит правилам политики безопасности).

Решение на доступ субъекта к объекту принимается в соответствии с типом доступа, указанным в соответствующей ячейке матрицы доступа. Обычно, избирательное управление доступом реализует принцип «что не разрешено, то запрещено», предполагающий явное разрешение доступа субъекта к объекту.

Матрица доступа — наиболее примитивный подход к моделированию систем, который, однако, является основой для более сложных моделей, наиболее полно описывающих различные стороны реальных АИС.

Основу полномочной политики безопасности составляет полномочное управление доступом, которое подразумевает, что:

-все субъекты и объекты системы должны быть однозначно идентифицированы;

-каждому объекту системы присвоена метка критичности, определяющая ценность содержащейся в нем информации;

-каждому субъекту системы присвоен уровень прозрачности, определяющий максимальное значение метки критичности объектов, к которым субъект имеет доступ.

В том случае, когда совокупность меток имеет одинаковые значения, говорят, что они принадлежат к одному уровню безопасности. Организация меток имеет иерархическую структуру и, таким образом, в системе можно реализовать иерархически ненисходящий (по ценности) поток информации (например, от рядовых исполнителей к руководству).

Чем важнее объект или субъект, тем выше его метка критичности. Поэтому наиболее защищенными оказываются объекты с наиболее высокими значениями метки критичности.

Каждый субъект кроме уровня прозрачности имеет текущее значение уровня безопасности, которое может изменяться от некоторого минимального значения до значения его уровня прозрачности.

Для моделирования полномочного управления доступом используется модель Белла-Лападула, включающая в себя понятия безопасного (с точки зрения политики) состояния и перехода. Для принятия решения на разрешение доступа производится сравнение метки критичности объекта с уровнем прозрачности и текущим уровнем безопасности субъекта. Результат сравнения определяется двумя правилами: «простым условием защиты» и «свойством». В упрощенном виде, они определяют, что информация может передаваться только «наверх», то есть субъект может читать содержимое объекта, если его текущий уровень безопасности не ниже метки критичности объекта, и записывать в него, - если не выше.

Простое условие защиты гласит, что любую операцию над объектом субъект может выполнять только в том случае, если его уровень прозрачности не ниже метки критичности объекта.

Основное назначение полномочной политики безопасности — регулирование доступа субъектов системы к объектам с различным уровнем критичности и предотвращение утечки информации с верхних уровней должностной иерархии на нижние, а также блокирование возможных проникновении с нижних уровней на верхние. При этом она функционирует на фоне избирательной политики, придавая ее требованиям иерархически упорядоченный характер (в соответствии с уровнями безопасности).

Изначально полномочная политика безопасности была разработана в интересах Минобороны США для обработки информации с различными грифами секретности.

Ее применение в коммерческом секторе сдерживается следующими основными причинами:

- отсутствием в коммерческих организациях четкой классификации хранимой обрабатываемой информации, аналогичной государственной классификации (грифы секретности сведений);

= высокой стоимостью реализации и большими накладными расходами.

Помимо управления доступом субъектов к объектам системы проблема защиты информации имеет еще один аспект. Чтобы получить информацию о каком-либо объекте системы, вовсе не обязательно искать пути несанкционированного доступа к нему.

Можно получать информацию, наблюдая за работой системы и, в частности, за обработкой требуемого объекта. Иными словами, при помощи каналов утечки информации. По этим каналам можно получать информацию не только о содержимом объекта, но и о его состоянии, атрибутах и др. в зависимости от особенностей системы и установленной защиты объектов. Эта особенность связана с тем, что при взаимодействии двух субъектов возникает некоторый поток информации от одного к другому.

Информационные потоки существуют в системе всегда. Поэтому возникает необходимость определить, какие информационные потоки в системе являются «легальными», то есть не ведут к утечке информации, а какие - ведут. Таким образом, возникает необходимость разработки правил, регулирующих управление информационными потоками в системе.

Для этого необходимо построить модель системы, которая может описывать такие потоки. Такая модель называется потоковой. Модель описывает условия и свойства взаимного влияния (интерференции) субъектов, а также количество информации, полученной субъектом в результате интерференции.

Управление информационными потоками в системе не есть самостоятельная политика, так как оно не определяет правил обработки информации. Управление информационными потоками применяется обычно в рамках избирательной или полномочной политики, дополняя их и повышая надежность системы защиты.

Управление доступом (избирательное или полномочное) сравнительно легко реализуемо (аппаратно или программно), однако оно неадекватно реальным системам из-за существования в них скрытых каналов. Тем не менее, управление доступом обеспечивает достаточно надежную защиту в простых системах, не обрабатывающих особо важную информацию. В противном случае средства защиты должны дополнительно реализовывать управление информационными потоками. Организация такого управления в полном объеме достаточна сложна, поэтому его обычно используют для усиления надежности полномочной политики: ненисходящие (относительно уровней безопасности) информационные потоки считаются разрешенными, все остальные — запрещенными.

Отметим, что кроме способа управления доступом политика безопасности включает еще и другие требования, такие как подотчетность, гарантии и т.д.

Избирательное и полномочное управление доступом, а также управление информационными потоками — своего рода три кита, на которых строится вся защита.

4.3 Разделы политики безопасности

Существуют различные политики, для которых есть три основных общепринятых раздела.

Цель. Каждая политика и процедура имеют четко определенную цель, описывающая причины, почему создана та или иная политика или процедура, и какую выгоду от этого надеется получить организация.

Область. Каждая политика и процедура имеет раздел, описывающий ее сферу приложения. Например, политика безопасности применяется ко всем компьютерным и сетевым системам. Информационная политика применяется ко всем служащим.

Ответственность. В разделе об ответственности определяются лица, ответственные за соблюдение политик или процедур, которые должны быть надлежащим образом обучены и знать все требования политики.

Структура политики безопасности организации

Обычно политика безопасности организации включает:

- базовую политику безопасности;

- специализированные политики безопасности;

- процедуры безопасности.

Базовая политика безопасности устанавливает, как организация обрабатывает информацию, кто может получить к ней доступ и как это можно сделать.

Нисходящий подход, реализуемый базовой политикой безопасности, дает возможность постепенно и последовательно выполнять работу по созданию системы безопасности, не пытаясь сразу выполнить ее целиком.

Базовая политика позволяет в любое время ознакомиться с политикой безопасности в полном объеме и выяснить текущее состояние безопасности в организации, структура и состав политики безопасности зависит от размера и целей компании. Обычно базовая политика безопасности организации поддерживается набором специализированных политик и процедур безопасности.

Специализированные политики безопасности. Потенциально существуют десятки специализированных политик, которые могут применяться большинством организаций среднего и большого размера.

Некоторые политики предназначаются для каждой организации, другие -специфичны для определенных компьютерных окружений.

С учетом особенностей применения специализированные политики безопасности можно разделить на две группы:

- политики, затрагивающие значительное число пользователей (политика допустимого использования, политика удаленного доступа к ресурсам сети, политика защиты информации, политика защиты паролей и др.);

- политики, связанные с конкретными техническими областями (политика конфигурации межсетевых экранов, политика по шифрованию и управлению криптоключами, политика безопасности виртуальных защищенных сетей VPN, политика по оборудованию беспроводной сети и др.).

Рассмотрим подробнее некоторые из ключевых специализированных политик.

Политика допустимого использования. Ее цель - установление стандартных норм безопасного использования компьютерного оборудования и сервисов в компании, а также соответствующих мер безопасности сотрудников для защиты корпоративных ресурсов и собственной информации.

Политика допустимого использования предназначена в основном для конечных пользователей и указывает им, какие действия разрешаются, а какие запрещены.

Политика допустимого использования устанавливает:

- ответственность пользователей за защиту любой информации, используемой и/или хранимой их компьютерами;

- правомочность пользователей читать и копировать файлы, которые не являются их собственными, но доступны им;

- уровень допустимого использования электронной почты и Web-доступа.

Специального формата для политики допустимого использования не существует: должно быть указано имя сервиса, системы или подсистемы (например, политика использования компьютера, электронной почты, компактных компьютеров и паролей) и описано в самых четких терминах разрешенное и запрещенное поведение, а также последствия нарушения ее правил и санкции, накладываемые на нарушителя.

Политика удаленного доступа. Ее цель - установление стандартных норм безопасного удаленного соединения любого хоста с сетью компании.

Эта политика касается всех сотрудников, поставщиков и агентов компании при использовании ими для удаленного соединения с сетью компании компьютеров или рабочих станций, являющихся собственностью компании или находящихся в личной собственности.

Политика удаленного доступа:

- намечает и определяет допустимые методы удаленного соединения с внутренней сетью;

- существенна в большой организации, где сети территориально распределены;

- должна охватывать по возможности все распространенные методыудаленного доступа к внутренним ресурсам.

Политика удаленного доступа определяет:

- какие методы разрешаются для удаленного доступа;

- ограничения на данные, к которым можно получить удаленный доступ;

- кто может иметь удаленный доступ.

Процедуры безопасности являются необходимым и важным дополнением политикам безопасности. Политики безопасности только описывают, что должно быть защищено и каковы основные правила защиты.

Процедуры безопасности определяют, как защитить ресурсы и каковы механизмы выполнения политики, т. е. как реализовывать политики безопасности.

По существу процедуры безопасности представляют собой пошаговые инструкции для выполнения оперативных задач. Часто процедура является тем инструментом, с помощью которого политика преобразуется в реальное действие.

Например, политика паролей формулирует правила конструирования паролей, правила о том, как защитить пароль и как часто его заменять, процедура управления паролями описывает процесс создания новых паролей, распределения, а также процесс гарантированной смены паролей на устройствах.

Рассмотрим несколько важных процедур безопасности, которые необходимы почти каждой организации.

Процедура реагирования на события является необходимым средством безопасности для большинства организаций. Организация особенно уязвима, когда обнаруживается вторжение в ее сеть или когда она сталкивается со стихийным бедствием.

Практически невозможно указать отклики на все события нарушений безопасности, но нужно стремиться охватить основные типы нарушений, которые могут произойти. Например: сканирование портов сети, атака типа «отказ в обслуживании», компрометация хоста, НСД и др.

Данная процедура определяет:

- обязанности членов команды реагирования;

- какую информацию регистрировать и прослеживать;

- как обрабатывать исследование отклонений от нормы и атаки вторжения;

- кого и когда уведомлять;

- кто может выпускать в свет информацию, и какова процедура выпуска информации;

- как должен выполняться последующий анализ, и кто будет в этом участвовать.

Процедура управления конфигурацией обычно определяется на корпоративном уровне или уровне подразделения. Эта процедура должна определить процесс документирования и запроса изменений конфигурации на всех уровнях принятия решений.

Процедура управления конфигурацией определяет:

- кто имеет полномочия выполнить изменения конфигурации аппаратного и программного обеспечения;

- как тестируется и инсталлируется новое аппаратное и программное обеспечение;

- как документируются изменения в аппаратном и программном обеспечении;

- кто должен быть проинформирован, когда случаются изменения в аппаратном и программном обеспечении.

Процесс управления конфигурацией важен, так как документирует сделанные изменения и обеспечивает возможность аудита; документирует возможный простой системы; дает способ координировать изменения так, чтобы одно изменение не помешало другому.

Политика безопасности определяет стратегию управления в области информационной безопасности, а также меру внимания и количество ресурсов, которые считает целесообразным выделить руководство.

Политика безопасности строится на основе анализа рисков, которые признаются реальными для ИС организации.

Следует выяснить, насколько серьезный ущерб может принести фирме раскрытие или иная атака на каждый конкретный информационный объект.

Когда проведен анализ рисков и определена стратегия защиты, составляется программа, реализация которой должна обеспечить информационную безопасность. Под эту программу выделяются ресурсы, назначаются ответственные, определяется порядок контроля выполнения программы и т. п.

Политика безопасности организации должна иметь структуру краткого, легко понимаемого документа высокоуровневой политики, поддерживаемого конкретными документами специализированных политик и процедур безопасности.

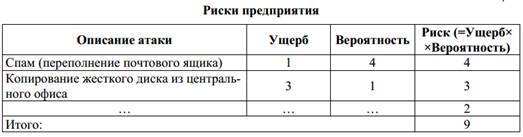

Риском называется произведение« возможного ущерба от атаки» на «вероятность такой атаки».

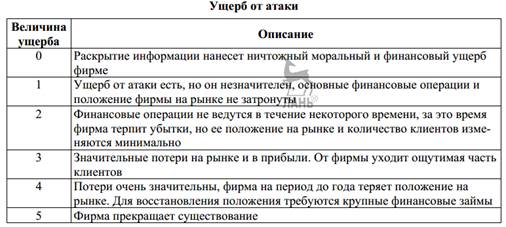

Ущерб от атаки может быть представлен следующим образом:

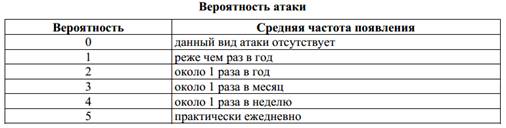

Вероятность атаки представляется:

Необходимо отметить, что классификацию ущерба, наносимого атакой, должен оценивать владелец информации или работающий с нею персонал.

А вот оценку вероятности появления атаки лучше доверить техническим сотрудникам фирмы.

Следующим этапом является составление таблицы рисков предприятия:

На этом этапе анализа таблицы рисков задаются некоторым максимально допустимым риском, например значением.

Сначала проверяется каждая строка таблицы на не превышение риска этого значения. Если такое превышение имеет место, значит данная строка— это одна из первоочередных целей разработки политики безопасности. Затем производится сравнение удвоенного значения(в нашем случае7 × 2 = 14) с интегральным риском (ячейка «Итого»).

Если интегральный риск превышает допустимое значение, значит в системе безопасности набирается множество мелких погрешностей, которые в сумме не дадут предприятию эффективно работать. В этом случае из строк выбираются те, которые дают самый значительный вклад в значение интегрального риска, и производится попытка их уменьшить или устранить полностью.

Когда проведен анализ рисков и определена стратегия защиты, составляется программа, реализация которой должна обеспечить информационную безопасность. Под эту программу выделяются ресурсы, назначаются ответственные, определяется порядок контроля выполнения программы и т. п.

Политика безопасности организации должна иметь структуру краткого, легко понимаемого документа высокоуровневой политики, поддерживаемого рядом более конкретных документов специализированных политик и процедур безопасности.

Политика безопасности обычно оформляется в виде документа, включающего такие разделы, как описание проблемы, область применения, позиция организации, распределение ролей и обязанностей, санкции и др.

Описание проблемы. Информация, циркулирующая в рамках локальной сети, является критически важной. Локальная сеть позволяет пользователям совместно использовать программы и данные, что увеличивает угрозу безопасности. Поэтому каждый из компьютеров, входящих в сеть, нуждается в более сильной защите. Эти повышенные меры безопасности и являются темой данного документа. Документ преследует следующие цели: продемонстрировать сотрудникам организации важность защиты сетевой среды, описать их роль в обеспечении безопасности, а также распределить конкретные обязанности по

защите информации, циркулирующей в сети.

Область применения. В сферу действия данной политики попадают все аппаратные, программные и информационные ресурсы, входящие в локальную сеть предприятия. Политика ориентирована также на людей, работающих с сетью, в том числе на пользователей, субподрядчиков и поставщиков.

Позиция организации. Целью организации является обеспечение целостности, доступности и конфиденциальности данных, а также их полноты и актуальности. Более частными целями являются:

– обеспечение уровня безопасности, соответствующего нормативным документам;

– следование экономической целесообразности в выборе защитных мер (расходы на защиту не должны превосходить предполагаемый ущерб от нарушения информационной безопасности);

– обеспечение безопасности в каждой функциональной области локальной сети;

– обеспечение подотчетности всех действий пользователей с информацией и ресурсами;

– обеспечение анализа регистрационной информации;

– предоставление пользователям достаточной информации для сознательного поддержания режима безопасности;

– выработка планов восстановления после аварий и иных критических ситуаций для всех функциональных областей с целью обеспечения непрерывности работы сети;

– обеспечение соответствия с имеющимися законами и общеорганизационной политикой безопасности.

Распределение ролей и обязанностей. За реализацию сформулированных выше целей отвечают соответствующие должностные лица и пользователи сети.

Руководители подразделений отвечают за доведение положений политики безопасности до пользователей и за контакты с ними.

Администраторы локальной сети обеспечивают непрерывное функционирование сети и отвечают за реализацию технических мер, необходимых для проведения в жизнь политики безопасности.

Администраторы сервисов отвечают за конкретные сервисы и, в частности, за то, чтобы защита была построена в соответствии с общей политикой безопасности.

Пользователи обязаны работать с локальной сетью в соответствии с политикой безопасности, подчиняться распоряжениям лиц, отвечающих за отдельные аспекты безопасности, ставить в известность руководство обо всех подозрительных ситуациях.

Санкции. Нарушение политики безопасности может подвергнуть локальную сеть и циркулирующую в ней информацию недопустимому риску.

Случаи нарушения безопасности со стороны персонала должны оперативно рассматриваться руководством для принятия дисциплинарных мер вплоть до увольнения.

Дополнительная информация. Конкретным группам исполнителей могут потребоваться для ознакомления какие-то дополнительные документы, в частности документы специализированных политик и процедур безопасности, а также другие руководящие указания. Необходимость в дополнительных документах политик безопасности в значительной степени зависит от размеров и сложности организации. Для достаточно крупной организации могут потребоваться в дополнение к базовой политике специализированные политики безопасности. Организации меньшего размера нуждаются только в некотором подмножестве специализированных политик. Многие из этих документов поддержки могут быть довольно краткими— объемом в одну-две страницы.

С практической точки зрения политики безопасности можно разделить на три уровня: верхний, средний и нижний.

Верхний уровень политики безопасности определяет решения, затрагивающие организацию в целом. Эти решения носят весьма общий характер и исходят, как правило, от руководства организации.

Такие решения могут включать в себя следующие элементы:

– формулировка целей, которые преследует организация в области информационной безопасности, определение общих направлений в достижении этих целей;

– формирование или пересмотр комплексной программы обеспечения информационной безопасности, определение ответственных лиц за продвижение программы;

– обеспечение материальной базы для соблюдения законов и правил;

– формулировка управленческих решений по вопросам реализации программы безопасности, которые должны рассматриваться на уровне организации в целом.

Политика безопасности верхнего уровня формулирует цели организации в области информационной безопасности в терминах целостности, доступности и конфиденциальности. Если организация отвечает за поддержание критически важных баз данных, на первом плане должна стоять целостность данных. Для организации, занимающейся продажами, важна актуальность информации о предоставляемых услугах и ценах, а также ее доступность максимальному числу потенциальных покупателей. Режимная организация в первую очередь будет заботиться о конфиденциальности информации, т. е. о ее защите от несанкционированного доступа.

На верхний уровень выносится управление ресурсами безопасности и координация использования этих ресурсов, выделение специального персонала для защиты критически важных систем, поддержание контактов с другими организациями, обеспечивающими или контролирующими режим безопасности.

Политика верхнего уровня должна четко определять сферу своего влияния. Это могут быть все компьютерные системы организации или даже больше, если политика регламентирует некоторые аспекты использования сотрудниками своих домашних компьютеров. Возможна и такая ситуация, когда в сферу влияния включаются лишь наиболее важные системы.

В политике должны быть определены обязанности должностных лиц по выработке программы безопасности и проведению ее в жизнь, т. е. политика может служить основой подотчетности персонала.

Политика верхнего уровня имеет дело с тремя аспектами законопослушности и исполнительской дисциплины. Во-первых, организация должна соблюдать существующие законы. Во-вторых, следует контролировать действия лиц, ответственных за выработку программы безопасности. В-третьих, необходимо обеспечить исполнительскую дисциплину персонала с помощью системы поощрений и наказаний.

Средний уровень политики безопасности определяет решение вопросов, касающихся отдельных аспектов информационной безопасности, но важных для различных систем, эксплуатируемых организацией.

Примеры таких вопросов— отношение к доступу в Интернет (проблема сочетания свободы получения информации с защитой от внешних угроз), использование домашних компьютеров и т. д.

Политика безопасности среднего уровня должна определять для каждого аспекта информационной безопасности следующие моменты:

– описание аспекта— позиция организации может быть сформулирована

в достаточно общем виде как набор целей, которые преследует организация в данном аспекте;

– область применения— следует специфицировать, где, когда, как, по отношению к кому и чему применяется данная политика безопасности;

– роли и обязанности— документ должен содержать информацию о должностных лицах, отвечающих за проведение политики безопасности в жизнь;

– санкции— политика должна содержать общее описание запрещенных действий и наказаний за них;

– точки контакта— должно быть известно, куда следует обращаться за разъяснениями, помощью и дополнительной информацией. Обычно точкой контакта служит должностное лицо.

Нижний уровень политики безопасности относится к конкретным сервисам. Эта политика включает в себя два аспекта: цели и правила их достижения, поэтому ее порой трудно отделить от вопросов реализации. В отличие от двух верхних уровней, рассматриваемая политика должна быть более детальной.

Приведем несколько примеров вопросов, на которые следует дать ответ при следовании политике безопасности нижнего уровня:

– кто имеет право доступа к объектам, поддерживаемым сервисом;

– при каких условиях можно читать и модифицировать данные;

– как организован удаленный доступ к сервису.

Политика безопасности нижнего уровня может исходить из соображений целостности, доступности и конфиденциальности, но она не должна на них останавливаться. В общем случае цели должны связывать между собой объекты сервиса и осмысленные действия с ними.

Из целей выводятся правила безопасности, описывающие, кто, что и при каких условиях может делать. Чем детальнее правила, чем более четко и формально они изложены, тем проще поддержать их выполнение программно-техническими мерами. Обычно наиболее формально задаются права доступа к объектам.

Приведем более детальное описание обязанностей каждой категории персонала.

Руководители подразделений отвечают за доведение положений политики безопасности до пользователей.

Они обязаны:

– постоянно держать в поле зрения вопросы безопасности. Следить за тем, чтобы то же самое делали их подчиненные;

– проводить анализ рисков, выявляя активы, требующие защиты, и уязвимые места систем, оценивая размер возможного ущерба от нарушения режима безопасности и выбирая эффективные средства защиты;

– организовать обучение персонала мерам безопасности. Обратить особое внимание на вопросы, связанные с антивирусным контролем;

– информировать администраторов локальной сети и администраторов сервисов об изменении статуса каждого из подчиненных(переход на другую работу, увольнение и т. п.);

– обеспечить, чтобы каждый компьютер в их подразделениях имел хозяина или системного администратора, отвечающего за безопасность и обладающего достаточной квалификацией для выполнения этой роли.

Администраторы локальной сети обеспечивают непрерывное функционирование сети и отвечают за реализацию технических мер, необходимых

для проведения в жизнь политики безопасности.

Они обязаны:

– обеспечить защиту оборудования локальной сети, в том числе интерфейсов с другими сетями;

– оперативно и эффективно реагировать на события, таящие угрозу. Информировать администраторов сервисов о попытках нарушения защиты;

– использовать проверенные средства аудита и обнаружения подозрительных ситуаций. Ежедневно анализировать регистрационную информацию,

относящуюся к сети в целом и к файловым серверам в частности;

– не злоупотреблять своими полномочиями. Пользователи имеют право на тайну;

– разработать процедуры и подготовить инструкции для защиты локальной сети от вредоносного программного обеспечения. Оказывать помощь в обнаружении и ликвидации вредоносного кода;

– регулярно выполнять резервное копирование информации, хранящейся на файловых серверах;

– выполнять все изменения сетевой аппаратно-программной конфигурации;

– гарантировать обязательность процедуры идентификации и аутентификации для доступа к сетевым ресурсам. Выделять пользователям входные имена и начальные пароли только после заполнения регистрационных форм;

– периодически производить проверку надежности защиты локальной сети. Не допускать получения привилегий неавторизованными пользователями.

Администраторы сервисов отвечают за конкретные сервисы и, в частности, за то, чтобы защита была построена в соответствии с общей политикой безопасности. Они обязаны:

– управлять правами доступа пользователей к обслуживаемым объектам;

– оперативно и эффективно реагировать на события, таящие угрозу. Оказывать помощь в отражении угрозы, выявлении нарушителей и предоставлении

информации для их наказания;

– регулярно выполнять резервное копирование информации, обрабатываемой сервисом;

– выделять пользователям входные имена и начальные пароли только после заполнения регистрационных форм;

– ежедневно анализировать регистрационную информацию, относящуюся

к сервису. Регулярно контролировать сервис на предмет вредоносного программного обеспечения;

– периодически производить проверку надежности защиты сервиса. Не

допускать получения привилегий неавторизованными пользователями.

Пользователи обязаны работать с локальной сетью в соответствии с политикой безопасности, подчиняться распоряжениям лиц, отвечающих за отдельные аспекты безопасности, ставить в известность руководство обо всех подозрительных ситуациях.

Они обязаны:

– знать и соблюдать законы и правила, принятые в данной организации, политику безопасности, процедуры безопасности. Использовать доступные защитные механизмы для обеспечения конфиденциальности и целостности своей информации;

– использовать механизм защиты файлов и должным образом задавать права доступа;

– выбирать качественные пароли, регулярно менять их. Не записывать пароли на бумаге, не сообщать их другим лицам;

– информировать администраторов или руководство о нарушениях безопасности и иных подозрительных ситуациях;

– не использовать слабости в защите сервисов и локальной сети в целом. Не совершать неавторизованной работы с данными, не создавать помех другим

пользователям;

– всегда сообщать корректную идентификационную и аутентификационную информацию, не пытаться работать от имени других пользователей;

– обеспечивать резервное копирование информации с жесткого диска своего компьютера;

– знать принципы работы вредоносного программного обеспечения, пути его проникновения и распространения. Знать и соблюдать процедуры для предупреждения проникновения вредоносного кода, его обнаружения и уничтожения;

– знать и соблюдать правила поведения в экстренных ситуациях, последовательность действий при ликвидации последствий аварий.

КОНТРОЛЬНЫЕ ВОПРОСЫ

1. Назовите три основных этапа построения системы защиты информации.

2. Какие организационные особенности необходимо учитывать при разработке системы защиты информации?

3. Почему построение системы защиты называют процессом поиска компромисса?

4. Какая группа в организации может нести обязанности по сопровождению системы защиты и расследованию нарушений?

5. В чем заключается сущность этапа анализа рисков при построении системы защиты?

6. Назовите пять видов мер обеспечения безопасности компьютерных систем по способам их осуществления.

7. Какой документ является основным результатом этапа планирования системы защиты?

8. Какие два дополнительных плана могут разрабатываться на этапе планирования кроме плана защиты?

9. В чем заключается главное достоинство и главный недостаток «добавленной» (add-on) защиты?

10. В чем заключается главное достоинство и главный недостаток «встроенной» (built-in) защиты?

11. Почему на практике часто используется комбинация добавленной и встроенной защиты?

12. Какие четыре способа смягчения воздействия непредвиденных ситуаций должны быть отражены в плане ОНРВ?

13. Каким пяти требованиям должен отвечать план обеспечения непрерывной работы и восстановления (ОНРВ)?

14. Что такое «резервное копирование с обновлением» (возобновляемое копирование)?

15. Почему обеспечение защиты АИС называют итеративным процессом?

16. Дайте определение политики безопасности.

17. Назовите три аспекта, от которых зависит политика безопасности организации.

18. Какой принцип политики безопасности предписывает выделять пользователям и администраторам только те права доступа, которые необходимы им для выполнения служебных обязанностей?

19. Какой принцип гласит, что не следует полагаться на один защитный рубеж?

20. Сформулируйте принцип «усиления самого слабого звена».

21. Какой принцип политики безопасности имеет нетехнический характер и почему он важен?

22. В чем основное различие между избирательной (дискреционной) и полномочной (мандатной) моделями управления доступом?

23. Что моделирует матрица доступа в избирательной модели управления доступом?

24. Для чего изначально была разработана полномочная политика безопасности (модель Белла-Лападула)?

25. Назовите два основных правила (свойства) модели Белла-Лападула.

26. Что такое «скрытые каналы» утечки информации и почему одного управления доступом может быть недостаточно для защиты особо важной информации?

27. Что такое потоковая модель безопасности и какую проблему она решает?

28. Какие три основных подхода («три кита») лежат в основе построения системы защиты согласно лекции?

29. На какие три основных уровня принято делить политику безопасности в организации?

30. Какой документ описывает, что необходимо защищать и каковы общие правила, а какой документ описывает, как это делать?

31. Какой раздел политики безопасности определяет лиц, ответственных за ее соблюдение?

32. Что обычно включает в себя структура политики безопасности организации?

33. Какова цель «Политики допустимого использования» и на кого она в основном ориентирована?

34. Что должна устанавливать «Политика удаленного доступа»?

35. Что определяют «Процедуры безопасности» и чем они отличаются от политик?

36. Какая процедура определяет процесс документирования и запроса изменений в конфигурации ПО и оборудования?

37. Какой документ определяет действия персонала при обнаружении вторжения в сеть или киберинциденте?

38. Что такое «риск» в контексте информационной безопасности и по какой формуле он рассчитывается?

39. Кто, согласно лекции, должен оценивать возможный ущерб от атаки, а кто — вероятность ее осуществления?

40. Каковы обязанности рядового пользователя в рамках поддержания режима информационной безопасности?

Задания

Раздел 4.1: Этапы построения системы защиты информации

Задание

1: Назовите три основных этапа построения системы защиты

информации.

Задание 2: Почему построение системы защиты называют процессом

поиска компромисса?

Задание 3: В чем заключается главное достоинство и главный

недостаток «добавленной» (add-on) защиты?

Задание 4: В чем заключается главное достоинство и главный

недостаток «встроенной» (built-in) защиты?

Задание 5: Какой документ является основным результатом этапа

планирования системы защиты?

Задание 6: Какие два дополнительных плана могут разрабатываться на

этапе планирования кроме плана защиты?

Задание 7: Какие четыре способа смягчения воздействия

непредвиденных ситуаций должны быть отражены в плане ОНРВ?

Задание 8: Что такое «резервное копирование с обновлением»?

Задание 9: Почему обеспечение защиты АИС называют итеративным

процессом?

Задание 10: Кто должен входить в рабочую группу по разработке

планов защиты? (Назовите не менее 4 специалистов)

Раздел 4.2: Политика безопасности

Задание

1: Дайте определение политики безопасности.

Задание 2: Назовите принцип, который предписывает выделять

пользователям только те права, которые необходимы для выполнения их служебных

обязанностей.

Задание 3: Какой принцип гласит, что не следует полагаться на один

защитный рубеж?

Задание 4: В чем основное различие между избирательной

(дискреционной) и полномочной (мандатной) моделями управления доступом?

Задание 5: Для чего изначально была разработана полномочная

политика безопасности (модель Белла-Лападула)?

Задание 6: Что моделирует матрица доступа?

Задание 7: Что такое «скрытые каналы» утечки информации и почему

одного управления доступом может быть недостаточно?

Задание 8: Какой принцип политики безопасности имеет нетехнический

характер и почему он важен?

Задание 9: Назовите два правила модели Белла-Лападула.

Задание 10: Сформулируйте принцип «усиления самого слабого звена».

Раздел 4.3: Разделы политики безопасности

Задание

1: На какие три основных уровня принято делить политику

безопасности в организации?

Задание 2: Какой документ описывает, что необходимо

защищать и каковы общие правила, а какой документ описывает, как это

делать?

Задание 3: Какой раздел политики безопасности определяет лиц,

ответственных за ее соблюдение?

Задание 4: Приведите пример специализированной политики среднего

уровня, затрагивающей многих пользователей.

Задание 5: Что должна устанавливать «Политика удаленного доступа»?

Задание 6: Что определяют «Процедуры безопасности»?

Задание 7: Какая процедура определяет процесс документирования и

запроса изменений в конфигурации ПО и оборудования?

Задание 8: Какой документ определяет действия персонала при

обнаружении вторжения в сеть или киберинциденте?

Задание 9: Что такое «риск» в контексте информационной безопасности

и по какой формуле он рассчитывается?

Задание 10: Кто, согласно лекции, должен оценивать возможный ущерб

от атаки, а кто — вероятность ее осуществления?

Материалы на данной страницы взяты из открытых источников либо размещены пользователем в соответствии с договором-офертой сайта. Вы можете сообщить о нарушении.