Муниципальное бюджетное общеобразовательное учреждение

«Школа № 16» города Сарова

Проект на тему:

«Шифрование Данных»

Исследовательский проект

Работу выполнила:

Ученица 9 «Б» класса

Барабанова Дарья Николаевна

Руководитель: Галкина Инна

Владимировна,

Учитель информатики

МБОУ «Школа №16»

Город Саров

2023

СОДЕРЖАНИЕ

ВВЕДЕНИЕ

ОСНОВНАЯ ЧАСТЬ

Глава 1. Научная (теоретическая) часть

1.1. История

1.2. Понятие о шифровании

1.3. Зачем нужны знания по криптографии?

Глава 2. Экспериментальная (практическая) часть

2.1. Шифр транспонирования

2.2. Квадрат Полибия

2.3. Шифр Цезаря

2.4. Исследование

2.5. Выводы

ЗАКЛЮЧЕНИЕ

СПИСОК ЛИТЕРАТУРЫ

ПРИЛОЖЕНИЕ 1

Проектная работа посвящена теме «Шифрование Данных».

Проблемой моего проекта стало то, что в преддверии 23 февраля мы с девочками решили приготовить мальчикам сюрприз, поэтому мне нужно создать шифр, чтобы в общем чате класса его понимали только девочки. В нём должно быть описано время и место встречи для обсуждения и подготовки подарка. Можно ли создать такой шифр?

Для решения данной проблемы можно было создать новую группу, в которой состояли бы только девочки, но с помощью этой проектной работы я хотела развить свои знания и умения в шифровании.

Шифрование стало сегодня неотъемлемой частью нашей жизни. Оно используется везде: в банковских операциях, компьютерных технологиях, финансовой деятельности, телевидении, радиосвязи, программировании и прочих коммуникациях.

Актуальность темы моей работы определяется тем, что с большим развитием информационных технологий, мошенничество тоже не стоит на месте. С каждым днем появляются новые методы мошеннических схем, которые способны обмануть доверчивых пользователей компьютеров по всему миру. И как раз здесь набирает свою значимость шифрование информации. Ведь незашифрованная информация для преступника находится в открытом доступе, помощью которой он и пользуется, обманывая почти всех и зарабатывая на этом.

Гипотеза проекта: разработать шифр, который в общем чате класса будет понятен только девочкам, можно.

Цель проекта: разработка шифра, который в общем чате класса будет понятен только девочкам.

В соответствие с данной целью в проектной работе поставлены следующие задачи:

1. Познакомиться с видами шифров и способами шифровки.

2. Изучить наиболее эффективные способы шифровки информации.

3. Разработать свой шифр.

Для того, чтобы начать делать проект необходимо ознакомиться с материалом по данной теме, изучить основы шифрования.

Информации в интернете и литературных изданиях огромное количество по данной теме, поэтому очень важно выбрать самую необходимую и полезную, которая точно поможет мне для достижения цели проекта.

Нужно собрать информацию о понятии шифрования, ключах, изучить виды шифров. Выбрав способы шифрования, зашифровать сообщение, в котором будет описано место и время встречи для обсуждения подарка для мальчиков на 23 февраля. Эти сообщения будут отправлены в общий чат класса. После того, как этот праздник пройдет я проведу 3 опроса, из которых узнаю наилучший способ шифровки. После чего к нему я разработаю программу, которая будит шифровать и дешифровать текстовую информацию.

Предметом исследования в моём проекте является шифр.

Методы исследования: опрос, беседа, сравнение видов шифров, анализ литературы, анализ полученных данных.

С самим появлением человеческой цивилизации появилась надобность передачи информации нужным людям так, чтобы она не была известной посторонним. Поначалу люди употребляли для трансляции сообщений только голос и жесты. С появлением письменности вопрос обеспечения засекреченности и подлинности транслируемых сообщений стал особенно важным. Вследствие этого именно после изобретения письма возникло искусство криптографии, способ «тайно писать» - набор методик, предназначенных для тайной передачи записанных сообщений от одного посвященного человека другому.

История криптографии насчитывает около четырёх тысяч лет.

Первый период (приблизительно с 3-го тысячелетия до н. э.) характеризуется господством моноалфавитных шифров (основной принцип — замена алфавита исходного текста другим алфавитом через замену букв другими буквами или символами).

Второй период (хронологические рамки — с IX века на Ближнем Востоке и с XV века в Европе— до начала XX века) ознаменовался введением в обиход полиалфавитных шифров.

Третий период (с начала и до середины XX века) характеризуется внедрением электромеханических устройств в работу шифровальщиков. При этом продолжалось использование полиалфавитных шифров.

Четвёртый период — с середины до 70-х годов XX века — период перехода к математической криптографии. В работе Шеннона появляются строгие математические определения количества информации, передачи данных, энтропии, функций шифрования. Обязательным этапом создания шифра считается изучение его уязвимости для различных известных атак — линейного и дифференциального криптоанализа. Однако до 1975 года криптография оставалась «классической» или же, более корректно, криптографией с секретным ключом.

Современный период развития криптографии (с конца 1970-х годов по настоящее время) отличается зарождением и развитием нового направления — криптография с открытым ключом. Её появление знаменуется не только новыми техническими возможностями, но и сравнительно широким распространением криптографии для использования частными лицами. Правовое регулирование использования криптографии частными лицами в разных странах сильно различается — от разрешения до полного запрета.

Современная криптография образует отдельное научное направление на стыке математики и информатики — работы в этой области публикуются в научных журналах, организуются регулярные конференции. Практическое применение криптографии стало неотъемлемой частью жизни современного общества.

Из выше сказанного я могу сделать вывод, что человек всегда испытывал потребность в сокрытии какой-либо информации, отсюда появилась целая наука — криптография. Если раньше она использовалась исключительно в государственных интересах, то с приходом интернета ее методы стали доступны частным лицам, в том числе злоумышленникам.

Только в мире зародилось понятие секретной информации, которая должна была оставаться доступной лишь узкому кругу людей, так сразу же стало использоваться и шифрование.

Шифрование — обратимое преобразование информации в целях сокрытия от пользователей непрошедших авторизацию, с предоставлением в это же время авторизованным пользователям доступа к ней. Главной задачей шифрования служит соблюдение конфиденциальности передаваемой информации. Важной особенностью любого алгоритма шифрования является использование ключа, который утверждает выбор конкретного преобразования из совокупности возможных для данного алгоритма.

Основные задачи шифрования:

· Обеспечение конфиденциальности данных.

Одна из основных задач криптографии, для ее решения применяется шифрование данных, т.е. такое их преобразование, при котором прочитать их могут только законные пользователи, обладающие соответствующим ключом.

· Обеспечение целостности данных.

Это гарантия того, что при передаче или хранении данные не были модифицированы пользователем, не имеющим на это права. Под модификацией понимается вставка, удаление или подмена информации, а также повторная пересылка перехваченного ранее текста.

· Обеспечение аутентификации.

Под аутентификацией понимается проверка подлинности субъектов (сторон при обмене данными, автора документов, и т.д.) или подлинности самой информации. Во многих случаях субъект X должен не просто доказать свои права, но сделать это так, чтобы проверяющий субъект (Y) не смог впоследствии сам использовать полученную информацию для того, чтобы выдать себя за (X). Подобные доказательства называются «доказательствами с нулевым разглашением».

Шифрование подразделяется в зависимости от количества ключей, используемых в соответствующих криптоалгоритмах:

· Бесключевые – в них не используются какие-либо ключи.

· Одноключевые – в них используется некий дополнительный ключевой параметр (обычно это закрытый ключ).

· Двухключевые использующие в своих вычислениях два ключа: закрытый и открытый.

Ключ — секретная информация, используемая криптографическим алгоритмом при шифровании/расшифровке сообщений, постановке и проверке цифровой подписи, вычислении кодов аутентичности.

Криптографический ключ представляет собой специальный набор данных, при помощи которого выполняется шифрование и расшифровка информации, отправляемой по сети.

Успешность дешифровки будет зависеть от используемого ключа, и, если по какой-либо причине доступ к нему будет утерян, расшифровать данные будет невозможно.

Ключи в криптографии бывают разными в зависимости от конкретных алгоритмов, которые применяют эти ключи. Можно выделить 2 основных вида:

· Симметричные (или секретные). Применяются в рамках алгоритмов симметричного типа (для создания кодов аутентичности, при шифровании). Основная функция ключей этой разновидности — обратное или прямое криптографическое преобразование (шифрование/дешифрование). Такой подход обеспечивает довольно высокую конфиденциальность информации.

· Асимметричные ключи. Такие типы ключей применяются в шифровальных алгоритмах асимметрического типа (например, при проверке электронной цифровой подписи):

- Закрытый ключ — ключ, известный только своему владельцу. Только сохранение пользователем в тайне своего закрытого ключа гарантирует невозможность подделки злоумышленником документа и цифровой подписи от имени заверяющего.

- Открытый ключ — ключ, который может быть опубликован и используется для проверки подлинности подписанного документа, а также для предупреждения мошенничества со стороны заверяющего лица в виде отказа его от подписи документа. Открытый ключ подписи вычисляется как значение некоторой функции от закрытого ключа, но знание открытого ключа не даёт возможности определить закрытый ключ.

Основное свойство ключевой пары: по секретному ключу легко вычисляется открытый ключ, но по известному открытому ключу практически невозможно вычислить секретный.

Любые пользовательские и архивные данные непременно должны быть защищены, и это забота цифровых сервисов. Последствия утечек бывают плачевными. К примеру, чужими электронными материалами с целью мошенничества могут воспользоваться злоумышленники.

Сейчас жизнь современного человека тесно связана с самыми разными гаджетами и IT-технологиями. Через мобильные приложения проводятся платежи, финансовые сделки, рабочие операции и т.п. Это отнюдь не безопасные каналы передачи данных, поэтому обязательно нужно заботиться об их защите.

Вот в каких сферах задействуются алгоритмы шифрования информации:

· банковские операции;

· информационные технологии и вычисления;

· телевидение;

· радиосвязь;

· иные коммуникационные каналы.

Огромную роль на развитие криптографии продолжают оказывать блокчейн технологии. Особенностью блокчейна как вида распределенного реестра является то, что записи соединяются в инкрементальную цепочку блоков с использованием криптографических алгоритмов (MD5, SHA‑256, Keccak), отсюда и его название (англ. blockchain, цепочка блоков). Помимо самих записей (транзакций) и идентификатора блока, в блок включаются хеш-суммы текущего и предыдущего блоков. Они являются результатом вычисления криптографических хеш-функций. Хеш-функции в блокчейне, в сочетании с его распределенной архитектурой, обеспечивают неизменность и необратимость всей цепочки блоков и транзакций. Что дало толчок развития цифровизации интеллектуальной собственности и различных финансовых активов, полный доступ к которым обеспечивают закрытые ключи шифрования, а для возможности просмотра (ограниченного доступа) – открытые ключи.

При прочтении теоретической части у многих мог возникнуть вопрос: «Зачем же мне знания по криптографии?»

Если ты являешься обычным пользователем, то такие знания помогут обеспечить тебе свою приватность. На сегодняшний день криптография оказывается важнейшим инструментом, обеспечивающим конфиденциальность, доверие, целостность, авторизацию сообщений и электронных платежей. Повсеместное распространение криптографии останется одним из немногих способов защитить пользователя от угроз, распространяющихся над его конфиденциальной информацией. Зная, как работает тот или иной шифр, чем он хорош и где его слабые места, ты сможешь осознанно выбирать инструменты для работы или просто общения в Сети.

Для любого разработчика программного обеспечения или специалиста по информационной безопасности криптография является неотъемлемой частью работы. Любой крупный проект требует обеспечения безопасности информации. Неважно, что разрабатывается: контентный сервис, почтовик, мессенджер или просто интернет-магазин, — везде есть критичные данные, которые надо защищать от перехвата или рассекречивания. Поэтому из выше написанного можно сделать вывод, что криптография используется гораздо чаще, чем можно себе представить.

Далее в данной проектной работе я рассмотрела наиболее простые и старые шифры. Изучение первых шифров поможет лучше понять, зачем нужна та или иная операция в современном алгоритме шифрования. Например, шифр перестановки, один из первых примитивных алгоритмов, не был забыт, и перестановка — одна из часто встречающихся операций в современном шифровании. Таким образом, чтобы лучше понять, как работают современные алгоритмы шифрования, нужно разобраться с алгоритмами, придуманными несколько тысяч лет назад.

На сегодняшний день, криптография занимает в жизни каждого человека важное место. Любой человек хотя бы раз в день сталкивается с шифрованием данных. Все большее и большее количество информации передается по тем каналам связи, которые требуют особой защищённости данных.

Для понимания шифрования рассмотрим на практике следующие шифры:

· столбчатый шифр транспонирования

· квадрат Полибия

· шифр Цезаря

В криптографии шифр транспозиции (также известный как шифр перестановки) представляет собой метод шифрования, который шифрует позиции символов без изменения самих символов.

В транспозиционном шифре буквы переставляются по заранее определённому правилу.

Например, я буду использовать столбчатый шифр транспонирования, в котором каждый символ написан горизонтально с заданной шириной алфавита, а шифр создаётся из символов по вертикали.

Можно использовать кодовое слово, которое задаст количество столбцов. Порядок, в котором мы запишем эти столбцы, зависит от расположения букв в кодовом слове, они должны идти в алфавитном порядке.

Пример (Таблица №1):

Кодовое слово «пока».

Пока – 4 столбца, порядок столбцов 4 3 2 1.

Зашифровать «Привет».

|

Таблица №1 |

|||

|

4 |

3 |

2 |

1 |

|

П |

р |

и |

в |

|

е |

т |

. |

|

Зашифрованное сообщение «в и.ртПе».

Ниже с помощью этого способа я зашифрую сообщение, которое отправлю в чат класса (Таблица №2).

Исходное сообщение: Привет. По поводу двадцать третьего февраля собираемся завтра после уроков в триста тридцать восьмом кабинете.

Кодовое слово: школа, состоит из 5 букв, значит будет 5 столбцов. Порядок столбцов, по которому мы составим зашифрованное сообщение из символов, установлен в алфавитном порядке, по буквам в кодовом слове школа.

|

Таблица №2 |

||||

|

5 |

2 |

4 |

3 |

1 |

|

П |

р |

и |

в |

е |

|

т |

. |

|

П |

о |

|

|

п |

о |

в |

о |

|

д |

у |

|

д |

в |

|

а |

д |

ц |

а |

т |

|

ь |

|

т |

р |

е |

|

т |

ь |

е |

г |

о |

|

|

ф |

е |

в |

р |

|

а |

л |

я |

|

с |

|

о |

б |

и |

р |

а |

|

е |

м |

с |

я |

|

|

з |

а |

в |

т |

р |

|

а |

|

п |

о |

с |

|

л |

е |

|

у |

р |

|

о |

к |

о |

в |

|

|

в |

|

т |

р |

и |

|

с |

т |

а |

|

т |

|

р |

и |

д |

ц |

а |

|

т |

ь |

|

в |

о |

|

с |

ь |

м |

о |

м |

|

|

к |

а |

б |

и |

|

н |

е |

т |

е |

. |

Из этого способа мы получим шифр «еоовтеорса рср итаоми.р.пуд ьфлбма ек тиьькевПвдаргв рятоувр цвобеи о цтееяисвп отад матПт даьт аоезаловсртс н».

Квадрат Полибия — оригинальный код простой замены, одна из древнейших систем кодирования, предложенная Полибием (греческий историк, полководец, государственный деятель, III век до н. э.). Данный вид кодирования изначально применялся для греческого алфавита, но затем был распространен на другие языки.

Составляется таблица, обычно число строк и столбцов берется одинаковое, но все зависит от алфавита. При нехватке клеток, можно вписать в одну клетку сразу две буквы.

Пример квадрата Полибия для русского алфавита (Таблица №3).

|

Таблица №3 |

||||||

|

|

1 |

2 |

3 |

4 |

5 |

6 |

|

1 |

А |

Б |

В |

Г |

Д |

Е/Ё |

|

2 |

Ж |

З |

И/Й |

К |

Л |

М |

|

3 |

Н |

О |

П |

Р |

С |

Т |

|

4 |

У |

Ф |

Х |

Ц |

Ч |

Ш |

|

5 |

Щ |

Ы |

Ь/Ъ |

Э |

Ю |

Я |

Далее шифрование с помощью таблицы может быть осуществлено разными методами. Для рассмотрения в своём проекте я взяла один из способов шифрования квадрата Полибия.

Вместо каждой буквы в шифруемом тексте используется соответствующая ей буква снизу (в таблице). Если буква находится в нижней строке, то она заменяется верхней буквой того же столбца. То есть, А => Е, Ю => Г, И => О и так далее.

Пример:

Зашифровать «Привет».

Зашифрованное сообщение «Хцпимш».

Ниже с помощью этого способа я зашифрую сообщение, которое отправлю в чат класса.

Исходное сообщение «Привет. По поводу двадцать третьего февраля собираемся завтра после уроков в триста тридцать восьмом кабинете.».

Зашифрованный текст «Хцпимш. Хф хфифлщ лижлэжшв шцмшвмкф ымицжсе чфзпцжмтче ожишцж хфчсм щцфрфи и шцпчшж шцплэжшв ифчвтфт ржзпумшм.».

2.3. Шифр ЦезаряШифр Цезаря, также известный как шифр сдвига — один из самых простых и наиболее широко известных методов шифрования. Шифр Цезаря — это вид шифра подстановки, в котором каждый символ в открытом тексте заменяется символом, находящимся на некотором постоянном числе позиций левее или правее него в алфавите.

Опять же, для наглядности, возьмем алфавит русского языка.

а б в г д е ё ж з и й к л м н о п р с т у ф х ц ч ш щ ъ ы ь э ю я

И теперь сместим вправо или влево каждую букву на ключевое число значений.

Например, ключ у нас будет 5 и смещение вправо

(Таблица №4).

Исходный алфавит: а б в г д е ё ж з и й к

л м н о п р с т у ф х ц ч ш щ ъ ы ь э ю я

Зашифрованный: ы ь э ю я а б в г д е ё ж з и й к л м н о п р с т у ф х ц ч ш щ ъ

|

Таблица №4 |

||||||||||||||||||||||||||||||||

|

а |

б |

в |

г |

д |

е |

ё |

ж |

з |

и |

й |

к |

л |

м |

н |

о |

п |

р |

с |

т |

у |

ф |

х |

ц |

ч |

ш |

щ |

ъ |

ы |

ь |

э |

ю |

я |

|

ы |

ь |

э |

ю |

я |

а |

б |

в |

г |

д |

е |

ё |

ж |

з |

и |

й |

к |

л |

м |

н |

о |

п |

р |

с |

т |

у |

ф |

х |

ц |

ч |

ш |

щ |

ъ |

Пример:

Зашифровать «Привет».

Кодовое слово: школа.

Зашифрованное сообщение: «Клдэан».

Ниже с помощью этого способа я зашифрую сообщение, которое отправлю в чат класса.

Исходное сообщение: Привет. По поводу двадцать третьего февраля собираемся завтра после уроков в триста тридцать восьмом кабинете.

Кодовое слово «школа» в нём 5 букв, поэтому сдвигаем алфавит вправо на 5 букв.

Шифруем сообщение и получаем следующий несвязный текст «Клдэан. Кй кйэйяо яэыясынч нланчаюй паэлыжъ мйьдлыазмъ гыэнлы кймжа олйёйэ э нлдмны нлдясынч эймчзйз ёыьдиана.».

Проведенные шифры выше, просты в алгоритме шифрования, но они наглядно показывают его принцип и способы сокрытия информации от злоумышленников. Даже такие шифры способны защитить пользователей от предания гласности их личной информации.

Изначально, перед 23 февраля, в общий чат класса я скинула три зашифрованных сообщения с одним содержанием (я их зашифровала, когда расписывала шифры):

1. «еоовтеорса рср итаоми.р.пуд ьфлбма ек тиьькевПвдаргв рятоувр цвобеи о цтееяисвп отад матПт даьт аоезаловсртс н»,

2. «Хцпимш. Хф хфифлщ лижлэжшв шцмшвмкф ымицжсе чфзпцжмтче ожишцж хфчсм щцфрфи и шцпчшж шцплэжшв ифчвтфт ржзпумшм.»,

3. «Клдэан. Кй кйэйяо яэыясынч нланчаюй паэлыжъ мйьдлыазмъ гыэнлы кймжа олйёйэ э нлдмны нлдясынч эймчзйз ёыьдиана.».

Исходное сообщение: Привет. По поводу двадцать третьего февраля собираемся завтра после уроков в триста тридцать восьмом кабинете.

У девочек были расшифровки и всё, что им оставалось сделать, применить их к данным сообщениям. Мальчики же не имели ключей.

После того, как прошло 23 февраля, в общем чате класса я провела три опроса, первый для девочек (рис.1), второй для мальчиков (рис.2) и третий общий (рис.3).

|

|

|

|

Рисунок 1 |

Рисунок 2 |

|

|

|

Рисунок 3 |

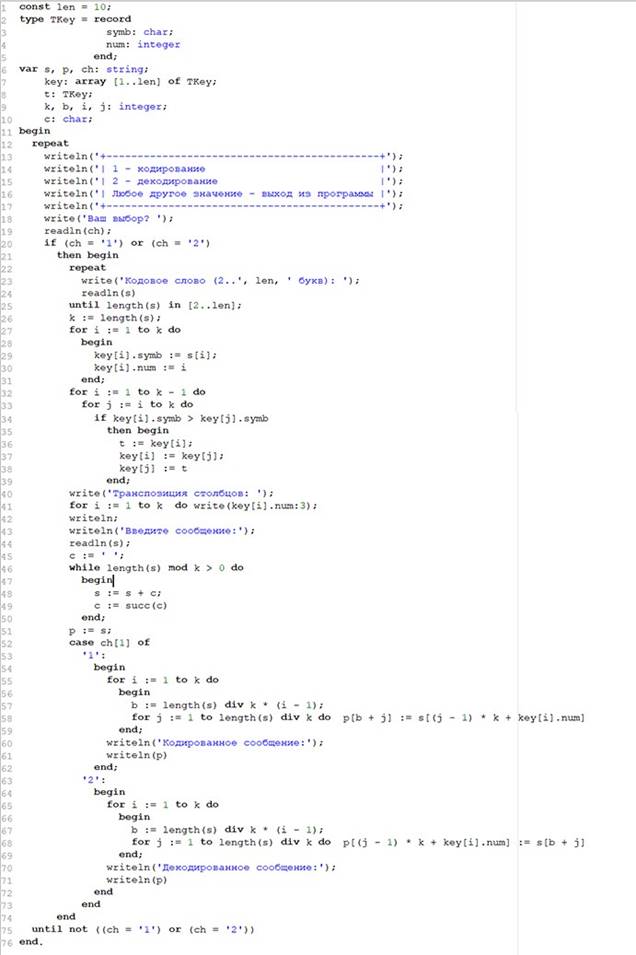

Одноклассники достаточно быстро отреагировали и начали голосовать. По их мнению, лучшим оказался шифр транспонирования. После этого, мной было разработано приложение (рис.4), использующее столбчатый шифр транспонирования, которое может шифровать и дешифровать текстовую информацию.

После запуска приложения, открывается консоль, работающая по принципу помощника, предоставляющего выбрать действие и ввести информацию.

Для кодирования информации пользователь должен выполнить следующие действия:

1. Выбрать действие «кодирование» путем нажатия клавиши «1»,

2. Ввести кодовое слово – ключ, для кодирования будущего сообщения.

3. Ввести сообщение, для кодирования.

4. В консоли произойдет вывод зашифрованного сообщения.

Для декодирования информации пользователь должен выполнить следующие действия:

1. Выбрать действие «декодирование» путем нажатия клавиши «2».

2. Ввести кодовое слово – ключ, придуманное раннее для декодирования полученного сообщения.

3. Ввести закодированное сообщение, для декодирования.

4. В консоли произойдет вывод расшифрованного сообщения.

|

|

|

Рисунок 4 |

Из первого опроса стало понятно, для того чтобы расшифровать сообщения нужно разобраться в том, как работают шифры, но сделать это возможно только с помощью ключей.

Во втором опросе голосовали только мальчики. Большая часть ничего не поняла, потому что они не имели доступа к расшифровкам, значит не понимали смысл данных сообщений.

Третий опрос нужен был для определения лучшего шифра. Им оказался шифр транспонирования.

После того, как я выбрала наилучший шифр. Я написала к нему программу на языке программирования Pascal (см. Приложение 1), которая может зашифровывать и дешифровывать текст, при помощи столбчатой транспозиции.

Шифр транспонирования, наиболее подходящий, для выполнения моей цели. В отличие от остальных шифров, рассмотренных мной, в транспонировании полностью меняется порядок символов. Когда в остальных шифрах, буквы заменяют на другие буквы, а знаки препинания, пробелы и другие символы остаются на месте. Транспонирование также часто сочетается с другими методами шифрования, чтобы избежать слабые места обоих.

В шифре Цезаря и транспонирования используются ключи, в зависимости от которых меняется сама зашифровка, чего нет в квадрате Полибия.

Все шифры, про которые я написала, можно использовать на различных языках, они наиболее простые для понимания, поэтому наиболее подходят для выполнения моей цели.

Проделав свою работу, я познакомилась с видами шифров, изучила наиболее эффективные, описала их, а также вывела лучший для шифрования информации в общем чате класса. Им оказался шифр транспонирования, который я реализовала отдельном приложении.

Перед 23 февраля я использовала, свои шифры, чтобы подготовить подарок мальчикам. Для определения наилучшего мне помогли одноклассники. Большинство девочек, быстро поняли, что делать, как использовать ключ к шифру. Без него мальчики не разгадали наши сообщения и не поняли, что мы готовим им подарок. Поэтому я могу сделать вывод, что даже человек не понимающий информатику, смог пользоваться ключом и разгадать сообщение. А те, у кого его не было, ничего не подозревали, и думали, что мы общаемся набором букв.

Виды шифров, которые я рассмотрела, подходят для развития навыков в шифровании, для его понимания, но для большего они слишком легки.

На основе всего вышесказанного, я могу сказать, что я подтверждаю гипотезу моего проекта о том, что разработать шифр, который в общем чате класса будет понятен только девочкам, можно.

Этот проект помог мне рассмотреть и решить проблему. Я и мои одноклассницы с помощью шифра подготовились к 23 февраля.

Самое главное – я добилась поставленной перед собой цели. Я разработала шифр, который в общем чате класса понятен только девочкам.

Исследование может быть полезно и интересно учащимся школ, которые ещё только хотят познакомиться с шифрованием, а также всем, кто только начинает его изучать. Результаты моего проекта можно использовать для освоения навыков шифрования, и обучения учителями основам информатики.

Практическая значимость исследования заключается в том, что его результаты легли в основу разработанного мною приложения, кодирующего и декодирующего текстовую информацию методом столбчатого шифра транспонирования.

В своём проекте я подтвердила актуальность проекта, ведь сейчас практически вся информация находится в открытом доступе, и как раз здесь набирает популярность шифрование.

Развитие шифрования в современном мире стало возможным благодаря изобретению простых и надёжных методов шифрования, ведущих своё начало около четырёх тысяч лет назад.

Несомненно, криптография будет развиваться дальше весьма активно. Одна из её задач на будущее – разработка скоростных методов шифрования с высоким уровнем секретности. Эта задача обусловлена большим количеством каналов связи (беспроводные сети, сотовая связь), по которым передаются очень большие объёмы информации.

1. Википедия - свободная энциклопедия: сайт. - URL: https://ru.wikipedia.org/wiki/Шифрование (дата обращения: 04.02.2023)

2. Tproger: сайт. - URL: https://tproger.ru/translations/10-codes-and-ciphers/ (дата обращения: 19.02.2023)

3. Хабр: сайт. - URL: https://habr.com/ru/post/444176/ (дата обращения: 04.02.2023)

4. Старт в науке: сайт. - URL: https://school-science.ru/8/4/43089 (дата обращения: 04.02.2023)

5. GeekBrains: сайт. - URL: https://gb.ru/blog/algoritmy-shifrovaniya/ (дата обращения: 04.02.2023)

6. Trashbox.Ru: сайт. - URL: https://trashbox.ru/link/what-is-encryption (дата обращения: 27.03.2023)

7. Поиск Лекций: сайт. - URL: https://poisk-ru.ru/s60573t1.html (дата обращения: 04.02.2023)

8. Алые паруса: сайт. - URL: https://nsportal.ru/ap/library/drugoe/2015/09/24/referat-matematika-i-shifr (дата обращения: 19.02.2023)

9. Знанио: сайт. - URL: https://znanio.ru/media/referat-2636992 (дата обращения: 27.03.2023)

10. Википедия - свободная энциклопедия: сайт. - URL: https://ru.wikipedia.org/wiki/Ключ_(криптография) (дата обращения: 04.02.2023)

11. itglobal.com: сайт. - URL: https://itglobal.com/ru-ru/company/glossary/kriptograficheskij-klyuch/ (дата обращения: 04.02.2023)

12. Образовательный портал: сайт. - URL: https://obrazovanie-gid.ru/referaty/metody-shifrovaniya-dannyh-referat.html (дата обращения: 27.03.2023)

13. Старт в науке: сайт. - URL: https://school-science.ru/1/4/28968 (дата обращения: 04.02.2023)

14. Библио фонд: сайт. - URL: https://www.bibliofond.ru/view.aspx?id=655904 (дата обращения: 19.02.2023)

15. РБК Тренды: сайт. - URL: https://trends.rbc.ru/trends/innovation/63120ea49a7947ccdd023670 (дата обращения: 19.02.2023)

16. Tproger: сайт. - URL: https://tproger.ru/translations/understanding-cryptography/#part4 (дата обращения: 27.03.2023)

17. xakep.ru: сайт. - URL: https://xakep.ru/2015/12/24/crypto-part1/#toc03. (дата обращения: 04.02.2023)

18. Файл: сайт. - URL: https://ru-static.z-dn.net/files/dd7/d62d7b626cdda7ac3b70f9752ea21059.pdf (дата обращения: 27.03.2023)

19. Инфоурок: сайт. - URL: https://infourok.ru/nauchnoissledovatelskaya-rabota-po-matematike-rol-kriptografii-v-sovremennom-mire-2805106.html (дата обращения: 27.03.2023)

20. Википедия - свободная энциклопедия: сайт. - URL: https://ru.wikipedia.org/wiki/Шифр_Цезаря (дата обращения: 27.03.2023)

ПРИЛОЖЕНИЕ 1

ПРИЛОЖЕНИЕ 1

Материалы на данной страницы взяты из открытых источников либо размещены пользователем в соответствии с договором-офертой сайта. Вы можете сообщить о нарушении.