33-34 урок, 10 класс – практика

Учитель: Брух Т.В.

Дата: _________

Тема «Инсталляция программ. Правовая охрана программ и данных. Адреса в Интернете. Службы Интернета».

Цели урока:

· Помочь учащимся получить представление о видах программного обеспечения, способах защиты информации, научить устанавливать и удалять ПО.

· Воспитание информационной культуры учащихся, внимательности, аккуратности, дисциплинированности, усидчивости.

· Развитие мышления, познавательных интересов, навыков работы на компьютере, работы с программным обеспечением.

Ход урока:

1. Орг. момент

Приветствие, проверка присутствующих

2. Актуализация и проверка знаний.

Работа с видеорядом, показ видео

На прошлом уроке мы познакомимся с тем, что такое мультимедиа, мультимедийные программные средства, мультимедийные презентации, программами для создания презентаций. Давайте вспомним, что вы уже знаете…

3. Теоретическая часть

Лицензионные, условно бесплатные и бесплатные программы.

Программы по их юридическому статусу можно разделить на три большие группы: лицензионные, условно бесплатные (shareware) и свободно распространяемые программы (freeware).

Дистрибутивы лицензионных программ (дискеты или диски CD-ROM, с которых производится установка программ на компьютеры пользователей) распространяются разработчиками на основании договоров с пользователями на платной основе, проще говоря, лицензионные программы продаются. Довольно часто разработчики предоставляют существенные скидки при покупке лицензий на использование программы на большом количестве компьютеров или на использование программы в учебных заведениях. В соответствии с лицензионным соглашением разработчики программы гарантируют ее нормальное функционирование в определенной операционной системе и несут за это ответственность.

Некоторые фирмы – разработчики программного обеспечения предлагают пользователям условно бесплатные программы в целях их рекламы и продвижения на рынок. Пользователю предоставляется версия программы с ограниченным сроком действия (после истечения указанного срока программа перестает работать, если за нее не произведена оплата) или версия программы с ограниченными функциональными возможностями (в случае оплаты пользователю сообщается код, включающий все функции).

Многие производители программного обеспечения и компьютерного оборудования заинтересованы в широком бесплатном распространении программного обеспечения. К таким программным средствам можно отнести следующие:

· новые недоработанные (бета) версии программных продуктов (это позволяет провести их широкое тестирование);

· программные продукты, являющиеся частью принципиально новых технологий (это позволяет завоевать рынок);

· дополнения к ранее выпущенным программам, исправляющие найденные ошибки или расширяющие возможности;

· устаревшие версии программ;

· драйверы к новым устройствам или улучшенные драйверы к уже существующим.

Правовая охрана информации

Правовая охрана программ и баз данных. Правовая охрана программ для ЭВМ и баз данных впервые в полном объеме введена в Российской Федерации Законом РФ «О правовой охране программ для электронных вычислительных машин и баз данных», который вступил в силу в 1992 году.

Предоставляемая настоящим законом правовая охрана распространяется на все виды программ для ЭВМ (в том числе на операционные системы и программные комплексы), которые могут быть выражены на любом языке и в любой форме, включая исходный текст на языке программирования и машинный код. Однако правовая охрана не распространяется на идеи и принципы, лежащие в основе программы для ЭВМ, в том числе на идеи и принципы организации интерфейса и алгоритма.

Для признания и осуществления авторского права на программы для ЭВМ не требуется ее регистрация в какой-либо организации. Авторское право на программы для ЭВМ возникает автоматически при их создании.

Для оповещения о своих правах разработчик программы может, начиная с первого выпуска в свет программы, использовать знак охраны авторского права, состоящий из трех элементов:

· буквы С в окружности или круглых скобках ©;

· наименования (имени) правообладателя;

· года первого выпуска программы в свет.

Например, знак охраны авторских прав на текстовый редактор Word выглядит следующим образом:

© Корпорация Microsoft, 1993-1997.

Автору программы принадлежит исключительное право осуществлять воспроизведение и распространение программы любыми способами, а также модификацию программы.

Организация или пользователь, правомерно владеющий экземпляром программы (купивший лицензию на ее использование), вправе без получения дополнительного разрешения разработчика осуществлять любые действия, связанные с функционированием программы, в том числе ее запись и хранение в памяти ЭВМ. Запись и хранение в памяти ЭВМ допускаются в отношении одной ЭВМ или одного пользователя в сети, если другое не предусмотрено договором с разработчиком.

Необходимо знать и выполнять существующие законы, запрещающие нелегальное копирование и использование лицензионного программного обеспечения. В отношении организаций или пользователей, которые нарушают авторские права, разработчик может потребовать возмещения причиненных убытков и выплаты нарушителем компенсации в определяемой по усмотрению суда сумме от 5000-кратного до 50 000-кратного размера минимальной месячной оплаты труда.

Электронная подпись.

В 2002 году был принят Закон РФ «Об электронно-цифровой подписи», который стал законодательной основой электронного документооборота в России. По этому закону электронная цифровая подпись в электронном документе признается юридически равнозначной подписи в документе на бумажном носителе.

При регистрации электронно-цифровой подписи в специализированных центрах корреспондент получает два ключа: секретный и открытый. Секретный ключ хранится на дискете или смарт-карте и должен быть известен только самому корреспонденту. Открытый ключ должен быть у всех потенциальных получателей документов и обычно рассылается по электронной почте.

Процесс электронного подписания документа состоит в обработке с помощью секретного ключа текста сообщения. Далее зашифрованное сообщение посылается по электронной почте абоненту. Для проверки подлинности сообщения и электронной подписи абонент использует открытый ключ.

Защита информации.

Защита доступа к компьютеру.

Для предотвращения несанкционированного доступа к данным, хранящимся на компьютере, используются пароли. Компьютер разрешает доступ к своим ресурсам только тем пользователям, которые зарегистрированы и ввели правильный пароль. Каждому конкретному пользователю может быть разрешен доступ только к определенным информационным ресурсам. При этом может производиться регистрация всех попыток несанкционированного доступа.

Защита пользовательских настроек имеется в операционной системе Windows (при загрузке системы пользователь должен ввести свой пароль), однако такая защита легко преодолима, так как пользователь может отказаться от введения пароля. Вход по паролю может быть установлен в программе BIOS Setup, компьютер не начнет загрузку операционной системы, если не введен правильный пароль. Преодолеть такую защиту нелегко, более того, возникнут серьезные проблемы доступа к данным, если пользователь забудет этот пароль.

В настоящее время для защиты от несанкционированного доступа к информации все более часто используются биометрические системы авторизации и идентификации пользователей. Используемые в этих системах характеристики являются неотъемлемыми качествами личности человека и поэтому не могут быть утерянными и подделанными. К биометрическим системам защиты информации относятся системы распознавания речи, системы идентификации по отпечаткам пальцев, а также системы идентификации по радужной оболочке глаза.

Защита программ от нелегального копирования и использования.

Компьютерные пираты, нелегально тиражируя программное обеспечение, обесценивают труд программистов, делают разработку программ экономически невыгодным бизнесом. Кроме того, компьютерные пираты нередко предлагают пользователям недоработанные программы, программы с ошибками или их демоверсии.

Для того чтобы программное обеспечение 'компьютера могло функционировать, оно должно быть установлено (инсталлировано). Программное обеспечение распространяется фирмами-производителями в форме дистрибутивов на CD-ROM. Каждый дистрибутив имеет свой серийный номер, что препятствует незаконному копированию и установке программ.

Для предотвращения нелегального копирования программ и данных, хранящихся на CD-ROM, может использоваться специальная защита. На CD-ROM может быть размещен закодированный программный ключ, который теряется при копировании и без которого программа не может быть установлена.

Защита от нелегального использования программ может быть реализована с помощью аппаратного ключа, который присоединяется обычно к параллельному порту компьютера. Защищаемая программа обращается к параллельному порту и запрашивает секретный код; если аппаратный ключ к компьютеру не присоединен, то защищаемая программа определяет ситуацию нарушения защиты и прекращает свое выполнение.

Защита данных на дисках.

Каждый диск, папка и файл локального компьютера, а также компьютера, подключенного к локальной сети, может быть защищен от несанкционированного доступа. Для них могут быть установлены определенные права доступа (полный, только чтение, по паролю), причем права могут быть различными для различных пользователей.

Для обеспечения большей надежности хранения данных на жестких дисках используются RAID-массивы (Redantant Arrays of Independent Disks — избыточный массив независимых дисков). Несколько жестких дисков подключаются к специальному RAID-контроллеру, который рассматривает их как единый логический носитель информации. При записи информации она дублируется и сохраняется на нескольких дисках одновременно, поэтому при выходе из строя одного из дисков данные не теряются.

Защита информации в Интернете. Если компьютер подключен к Интернету, то в принципе любой пользователь, также подключенный к Интернету, может получить доступ к информационным ресурсам этого компьютера. Если сервер имеет соединение с Интернетом и одновременно служит сервером локальной сети (Интранет-сервером), то возможно несанкционированное проникновение из Интернета в локальную сеть.

Механизмы проникновения из Интернета на локальный компьютер и в локальную сеть могут быть разными:

· загружаемые в браузер Web-страницы могут содержать активные элементы ActiveX или Java-апплеты, способные выполнять деструктивные действия на локальном компьютере;

· некоторые Web-серверы размещают на локальном компьютере текстовые файлы cookie, используя которые можно получить конфиденциальную информацию о пользователе локального компьютера;

· с помощью специальных утилит можно получить доступ к дискам и файлам локального компьютера и др.

Для того чтобы этого не происходило, устанавливается программный или аппаратный барьер между Интернетом и Интранетом с помощью брандмауэра (firewall — межсетевой экран). Брандмауэр отслеживает передачу данных между сетями, осуществляет контроль текущих соединений, выявляет подозрительные действия и тем самым предотвращает несанкционированный доступ из Интернета в локальную сеть.

Вопросы:

· В чем состоит различие между лицензионными, условно-бесплатными и бесплатными программами?

· Как можно зафиксировать свое авторское право на программный продукт?

· Какие используются способы идентификации личности при предоставлении доступа к информации?

· Почему компьютерное пиратство наносит ущерб общетсву?

· Какие существуют программные и аппаратные способы защиты иформации?

· Чем отличается простое копирование файлов от инсталляции программ?

Что такое службы?

Как мы уже узнали, Internet – это глобальная компьютерная сеть, включающая в себя миллионы серверов и компьютеров-клиентов, состоящая из различных каналов связи и работающая благодаря определенным технологиям. Благодаря всему перечисленному стало возможным передавать информацию от одного компьютера к другому, но какую информацию, точнее, какого типа, формата? Как эта информация будет представлена на компьютере пользователя? Какие правила и сценарии работы с этой информацией будут использоваться? Ответы на данные вопросы дают описания служб (сервисов), которые работают в Internet.

Службы (сервисы) – это виды услуг, которые оказываются серверами сети Internet.

В истории Интернет существовали разные виды сервисов, одни из которых в настоящее время уже не используются, другие постепенно теряют свою популярность, в то время как третьи переживают свой расцвет.

Перечислим те из сервисов, которые не потеряли своей актуальности на данный момент:

· World Wide Web – всемирная паутина – служба поиска и просмотра гипертекстовых документов, включающих в себя графику, звук и видео.

· E-mail – электронная почта – служба передачи электронных сообщений.

· Usenet, News – телеконференции, группы новостей – разновидность сетевой газеты или доски объявлений.

· FTP – служба передачи файлов.

· ICQ – служба для общения в реальном времени с помощью клавиатуры.

· Telnet – служба удаленного доступа к компьютерам.

· Gopher – служба доступа к информации с помощью иерархических каталогов.

Среди этих служб можно выделить службы, предназначенные для коммуникации, то есть для общения, передачи информации (E-mail, ICQ), а также службы, назначение которых – это хранение информации и обеспечение доступа к этой информации пользователей.

Среди последних служб лидирующее место по объему хранимой информации занимает служба WWW, поскольку данная служба наиболее удобна для работы пользователей и наиболее прогрессивна в техническом плане. На втором месте находится служба FTP, поскольку какие бы интерфейсы и удобства не разрабатывали для пользователя, информация все равно хранится в файлах, доступ к которым и обеспечивает эта служба. Службы Gopher и Telnet в настоящее время можно считать «отмирающими», так как новая информация уже почти не поступает на серверы этих служб и количество таких серверов и их аудитория практически не увеличивается.

Структура информационного наполнения сети Internet

World Wide Web - всемирная паутина

World Wide Web (WWW) - гипертекстовая, а точнее, гипермедийная информационная система поиска ресурсов Интернет и доступа к ним.

Технология WWW позволяет создавать гиперссылки, которые реализуют переходы не только внутри исходного документа, но и на любой другой документ, находящийся на другом компьютере, подключенном в данный момент к Интернету.

Гипертекст — информационная структура, позволяющая устанавливать смысловые связи между элементами текста на экране компьютера таким образом, чтобы можно было легко осуществлять переходы от одного элемента к другому.

На практике в гипертексте некоторые слова выделяют путем подчёркивания или окрашивания в другой цвет. Выделение слова говорит о наличии связи этого слова с некоторым документом, в котором тема, связанная с выделенным словом, рассматривается более подробно.

Гипермедиа — это то, что получится, если в определении гипертекста заменить слово "текст" на "любые виды информации": звук, графику, видео.

Такие гипермедийные ссылки возможны, поскольку наряду с текстовой информацией можно связывать и любую другую двоичную информацию, например, закодированный звук или графику, Так, если программа отображает карту мира и если пользователь выбирает на этой карте с помощью мыши какой-либо континент, программа может тут же дать о нём графическую, звуковую и текстовую информацию.

Система WWW построена на специальном протоколе передачи данных, который называется протоколом передачи гипертекста HTTP (читается "эйч-ти-ти-пи", HyperText Transfer Protocol).

Всё содержимое системы WWW состоит из WWW-страниц.

WWW-cтраницы — гипермедийные документы системы World Wide Web. Создаются с помощью языка разметки гипертекста HTML (Hypertext markup language).

Одну WWW-страницу на самом деле обычно составляет набор гипермедийных документов, расположенных на одном сервере, переплетённых взаимными ссылками и связанных по смыслу (например, содержащих информацию об одном учебном заведении или об одном музее). Каждый документ страницы, в свою очередь, может содержать несколько экранных страниц текста и иллюстраций. Каждая WWW-страница имеет свой "титульный лист" (англ. "homepage") — гипермедийный документ, содержащий ссылки на главные составные части страницы. Адреса "титульных листов" распространяются в Интернет в качестве адресов страниц.

Набор Web-страниц, связанных между собой ссылками и предназначенных для достижения единой цели, называется Web-сайтом.

Электронная почта.

Электронная почта появилась около 30 лет назад. На сегодняшний день она является самым массовым средством обмена информацией в сети Интернет. Умение получать и посылать электронную почту может пригодиться не только для общения с друзьями из других городов и стран, но и в деловой карьере. Например, при трудоустройстве можно быстро разослать своё резюме c помощью e-mail в различные фирмы. Кроме того, на многих сайтах, где нужно пройти регистрацию (on-line игры, Интернет-магазины и т.д.) зачастую требуется указать свой e-mail. Одним словом, e-mail - очень полезная и удобная вещь.

Электронная почта (Electronic mail, англ. mail — почта, сокр. e-mail) cлужит для передачи текстовых сообщений в пределах Интернет, а также между другими сетями электронной почты.

С помощью e-mail можно посылать сообщения, получать их в свой электронный почтовый ящик, отвечать на письма корреспондентов, рассылать копии писем сразу нескольким адресатам, переправлять полученное письмо по другому адресу, использовать вместо адресов логические имена, создавать несколько подразделов почтового ящика для разного рода корреспонденции, включать в письма различные звуковые и графические файлы, а также двоичные файлы — программы.

Для пользования E-mail компьютер должен быть подключен к телефонной сети через модем.

Подсоединенный к сети компьютер считается потенциальным отправителем и получателем пакетов. Каждый узел Интернета, посылая сообщение другому узлу, разбивает его на пакеты фиксированной длины, обычно размером 1500 байт. Каждый пакет снабжается адресом получателя и адресом отправителя. Подготовленные таким образом пакеты направляются по каналам связи к другим узлам.

При получении любого пакета узел анализирует адрес получателя и, если он совпадает с его собственным адресом, пакет принимается, в противном случае отправляется дальше. Полученные пакеты, относящиеся к одному и тому же сообщению, накапливаются. Как только все пакеты одного сообщения получены, они соединяются и доставляются получателю. Копии пакетов сохраняются на узлах – отправителях, пока не придёт ответ с узла – получателя об успешной доставке сообщения. Этим обеспечивается надёжность.

Для доставки письма адресату нужно знать только его адрес и координаты ближайшего почтового ящика. На пути к адресату письмо проходит несколько почтовых отделений (узлов).

Процесс поэтапного определения пути письма называется маршрутизацией (routing).

При использовании электронной почты каждому абоненту присваивается уникальный почтовый адрес, формат которого имеет вид:

<имя пользователя> @ < имя почтового сервера>.

Например: earth@space.com, где earth — имя пользователя, space.com — имя компьютера, @ — разделительный символ "эт коммерческое",который часто называют «собакой».

Электронная почта не требует одновременного присутствия обоих абонентов на разных концах линии. Сообщения, поступающие по e-mail, хранятся в специальном "почтовом" компьютере в выделенной для получателя области дисковой памяти (его "почтовом ящике"), откуда он может их выгрузить и прочитать с помощью специальной программы-клиента. Для отсылки сообщения нужно знать электронный адрес абонента. При качественной связи электронное письмо доходит в любую точку мира в течение нескольких минут.

Существует большое количество программ для работы с электронной почтой, позволяющие автоматизировать процесс пересылки писем. Сообщения создаются в автономном режиме, т.е. без подключения к почтовому серверу, что позволяет сэкономить время нахождения в сети, а отправка и получение сообщений происходит по желанию пользователя, в тот момент, когда он посчитает нужным. Программа сама отправит и получит письма.

Почтовые программы для персональных компьютеров используют разные протоколы для приема и отправки почты.

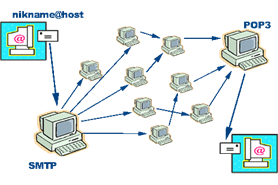

При отправке почты программа связывается с сервером исходящей почты, или SMTP-сервером, по протоколу SMTP (Simple Mail Transfer Protocol) .

При приеме почты программа связывается с сервером входящей почты, или POP3-сервером по протоколу POP3 (Post Office Protocol 3). Это могут быть как разные компьютеры, так и один и тот же. Имена серверов предоставляет пользователям провайдер.

Более современный протокол IMAP позволяет, в частности, выборочно копировать пришедшие письма с почтового сервера на компьютер. Для использования этого протокола необходимо, чтобы он поддерживался как провайдером, так и почтовой программой.

Схема доставки сообщения.

Преимущества E-mail в сравнении с обычной почтой:

Недостатки E-mail в сравнении с обычной почтой:

Служба передачи файлов FTP.

Как известно, вся информация хранится в файлах. Файл может иметь различный объем и содержать абсолютно любую информацию. Именно поэтому в сети Internet за последние 15-20 лет скопилось огромное количество разнообразных файлов, доступ к архивам которым осуществляется с помощью службы передачи файлов FTP.

Служба передачи файлов FTP перемещает копии файлов с одного узла Интернет на другой в соответствии с протоколом FTP (File Transfer Protocol — "протокол передачи файлов").

При этом не имеет значения, где эти узлы расположены и как соединены между собой.

Компьютеры, на которых есть файлы для общего пользования, называются FTP-серверами.

Сам ftp и средства доступа по ftp появились гораздо раньше Web - браузеров и языка HTML. И это не удивительно, так как передача двоичных данных с компьютера на компьютер всегда была главнейшей задачей Интернета.

В Интернет имеется более 10 Терабайт бесплатных файлов и программ. Любой пользователь может воспользоваться услугами службы FTP и с помощью анонимного доступа скопировать интересующие его файлы.

Кроме программ в FTP-архивах можно найти стандарты Internet, пресс-релизы, книги по различным отраслям знаний (и особенно по компьютерной проблематике) и многое другое.

Для работы пользователя со службой FTP существует множество программ FTP-клиентов, например, CuteFTP, Far, Windows Commander. Как правило, эти программы являются также файловыми менеджерами, то есть позволяют просматривать как информацию на локальных дисках, так и точно также на удаленных и выполняют функции копирования информации с удаленного диска на локальный диск.

Доступ к файлам на серверах файловых архивов возможен как по протоколу HTTP, так и по протоколу FTP. Протокол FTP позволяет не только загружать файлы с удаленных серверов файловых архивов на локальный компьютер, но и, наоборот, производить передачу файлов с локального компьютера на удаленный Web-сервер, например, в процессе публикации Web-сайта.

Например, для загрузки с сервера файлового архива ftp.cuteftp.com компании GlobalScape файла cute4232.exe необходимо указать URL-адрес этого файла. При указании URL-адреса протокол FTP записывается следующим образом: ftp://.

В

результате универсальный указатель ресурсов URL принимает вид:

ftp://ftp.cuteftp.com/pub/cuteftp/cute4232.exe

и состоит из трех частей:

ftp:// - протокол

доступа;

ftp.cuteftp.com доменное

имя сервера файлового архива;

pub/cuteftp/cute4232.exe -

путь к файлу и имя файла.

Cистема телеконференций Usenet.

Очень похожей на электронную почту службой является служба телеконференций Usenet.

Новости - это одно из старейших в истории Интернета средств коммуникации между группами людей, интересующимися одним определенным вопросом. Новости Usenet (от англ. user's network, сеть пользователей) изобретены тремя американскими студентами в 1979 году. Usenet служила в то время для распространения информации и новостей по программированию. Данные сортировались по пятнадцати рубрикам , впоследствии получившим название " группы новостей " , " конференции " или "телеконференции".

Служба телеконференций Usenet организует коллективные обсуждения по различным направлениям, называемые телеконференциями. Для работы этой службы используется протокол NNTP (Network News Transfer Protocol) – сетевой протокол передачи новостей

Телеконференции позволяют обсудить какую-либо тему, и каждый может свободно выразить свое мнение, соблюдая определенный этикет.

Если обыкновенную электронную почту можно сравнить с частной перепиской между двумя корреспондентами, то новости больше похожи на газетную публикацию. Процесс распространения новостей выглядит примерно так: человек, желающий опубликовать сообщение, посылает письмо специального формата на сервер новостей (специальный компьютер). Это сообщение обрабатывается и начинает распространяться между всеми остальными серверами, подписанными на данную тему (группу новостей), или, как их еще называют, телеконференций. Сервер новостей находит своего ближайшего соседа и передает ему накопившиеся новости. Тот, в свою очередь, передает их следующему соседу, и процесс продолжается, в результате чего однажды посланное письмо всего через несколько часов оказывается многократно размноженным и разлетается буквально по всему свету. Каждый человек, подписанный на определенную конференцию, в результате ознакомится и с вашим посланием.

Сегодня Usenet имеет более десяти тысяч дискуссионных групп (NewsGroups) или телеконференций, каждая из которых посвящена определённой теме и является средством обмена мнениями.

Телеконференции разбиты на несколько групп:

Внутри этих категорий существует иерархия. Так, например, rec.music.beatles — это дискуссия о творчестве Битлз, входящая в подгруппу "музыка" группы дискуссий по искусству.

Существует большой выбор программ чтения телеконференций, которые формируют материал дискуссий в упорядоченном виде и предоставляют в распоряжение корреспондентов.

ICQ.

Одна из популярнейших служб Интернет - это ICQ (I seek you - я ищу тебя).

ICQ - это способ общения в сети, который позволяет вести беседу с любым зарегистрированным в системе ICQ и подключенным в данный момент к Интернету пользователем.

В настоящее время в системе ICQ зарегистрировано более 150 миллионов пользователей, причем каждый пользователь имеет уникальный идентификационный номер. Программа уведомляет о присутствии в данное время в Интернете абонентов из предварительно составленного списка и дает возможность инициализировать контакт с ними.

Для того, чтобы стать абонентом системы ICQ, достатаочно скачать программу ICQ-клиент с файлового сервера (например, www.freeware.ru) и в процессе ее установки на компьютер зарегистрироваться.

Возможности ICQ:

и многое другое.

Служба удаленного доступа к компьютерам.

Служба удаленного доступа TELNET позволяет входить в другую вычислительную систему, работающую в Интернет, с помощью протокола TELNET.

Эта программа состоит из двух компонент: программы-клиента, которая выполняется на компьютере-клиенте, и программы-сервера, которая выполняется на компьютере-сервере.

Функции программы-клиента:

Функции программы-сервера:

Telnet — простое и поэтому универсальное средство связи в Интернет.

В Интернет один и тот же узел сети может одновременно работать по нескольким протоколам. Поэтому крупные узлы сети сейчас обладают полным набором серверов, и к ним можно обращаться почти по любому из существующих протоколов.

4. Практическая часть.

Учитель демонстрирует инсталлировать программу, ее работу, деинсталляцию программы.

Затем учащимся ставиться задача – самостоятельно установить, проверить работу и деинсталлировать программу.

5. Домашнее задание. Подведение итогов.

Знать, на какие группы можно разделить по юридическому статусу программы, в чем различие между ними, какие методы защиты информации существуют, уметь устанавливать ПО и деинсталлировать его. Дополнительное задание: познакомится с понятием цифровая подпись и программой PGP.

Теория

Скачано с www.znanio.ru

Материалы на данной страницы взяты из открытых источников либо размещены пользователем в соответствии с договором-офертой сайта. Вы можете сообщить о нарушении.