ФЕДЕРАЛЬНЫЙ ИНСТИТУТ РАЗВИТИЯ ОБРАЗОВАНИЯ

ФОНД РАЗВИТИЯ ИНТЕРНЕТ

КООРДИНАЦИОННЫЙ ЦЕНТР

НАЦИОНАЛЬНОГО ДОМЕНА СЕТИ ИНТЕРНЕТ

Солдатова Г.У., Приезжева А.А.,

Олькина О.И., Шляпников В.Н.

ПРАКТИЧЕСКАЯ ПСИХОЛОГИЯ БЕЗОПАСНОСТИ:

УПРАВЛЕНИЕ ПЕРСОНАЛЬНЫМИ ДАННЫМИ В ИНТЕРНЕТЕ

Учебно-методическое пособие для работников системы общего образования

2-е издание, исправленное и дополненное

Одобрено экспертным советом Федерального государственного автономного учреждения «Федеральный институт развития образования» по образованию и социализации детей

(регистрационный номер рецензии № 499 от 14.12.2015 г.)

![]()

МОСКВА

2017

УДК 004.056

ББК 88.5

П 692

Автор вступительной статьи: А.А. Воробьев

Р е ц е н з е н т ы :

Карабанова О.А., доктор психологических наук, профессор, зав. кафедрой возрастной психологии факультета психологии МГУ имени М.В. Ломоносова;

Марчак И.С., руководитель проектного офиса «Школа новых технологий»

Департамента информационных технологий г. Москвы

П 692 Практическая психология безопасности. Управление персональными данными в интернете: учеб.-метод. пособие для работников системы общего образования / Г.У. Солдатова, А.А. Приезжева, О.И. Олькина, В.Н. Шляпников. — М.: Генезис, 2017. — 224 с.

ISBN 978-5-98563-464-8

Пособие посвящено решению актуальной задачи: повышению циф- ровой компетентности школьников и учителей в сфере управления персональными данными в интернете. Проанализированы теоретические и методические аспекты проблемы приватности и персональных данных. Практикум разработан для учащихся 6–10-х классов общеобразовательных школ в соответствии с принципами культурно-деятельностного подхода в психологии и педагогике. Материалы к урокам подготовлены с учетом действующего законодательства РФ, а также мирового опыта управления персональными данными в интернете.

Пособие адресовано учителям, классным руководителям, педагогампсихологам, библиотекарям, специалистам по информатизации учебного процесса, руководителям образовательных учреждений, а также руководителям и экспертам органов управления образованием, специалистам в области медиаобразования, работникам системы дополнительного профессионального образования учителей, студентам и аспирантам педагогических вузов.

УДК 004.056

ББК 88.5

ISBN 978-5-98563-464-8 © Издательство «Генезис», 2017

© Федеральный институт развития образования, 2017

© Фонд Развития Интернет, 2017

© Солдатова Г.У., Приезжева А.А., Олькина О.И., Шляпников В.Н., 2017

ДЕТИ В ИНТЕРНЕТЕ.

ПРЕДУПРЕЖДЕН — ЗНАЧИТ ВООРУЖЕН .................................... 6

ВСТУПИТЕЛЬНОЕ СЛОВО ....................................................................9

ПЕРСОНАЛЬНЫЕ ДАННЫЕ: ЗАЩИТА И УПРАВЛЕНИЕ ............14

РОССИЙСКИЕ ШКОЛЬНИКИ: ПРИВАТНОСТЬ

И БЕЗОПАСНОСТЬ В СЕТИ .................................................................24

УРОКИ БЕЗОПАСНОСТИ: ЦЕЛИ, СТРУКТУРА, ПРИНЦИПЫ .....42

Урок № 1. ЧТО ТАКОЕ ПЕРСОНАЛЬНЫЕ ДАННЫЕ? .....................56

Разминка «Интернет-викторина» ........................................56 Упражнение «Мой профиль» ...............................................57

Что современные подростки знают о персональных

данных? ...................................................................................60

Приложения к уроку .............................................................63

Урок № 2. КАКИМИ БЫВАЮТ ПЕРСОНАЛЬНЫЕ

ДАННЫЕ? ..............................................................................65 Разминка «Личное — публичное» ......................................65

Упражнение «Информационный светофор» ......................66

Упражнение «Детективное бюро» ......................................68

Приложения к уроку .............................................................71

Урок № 3. КАК ПЕРСОНАЛЬНЫЕ ДАННЫЕ ПОПАДАЮТ

В СЕТЬ? ..................................................................................77

Разминка «Великий идентификатор» .................................77 Упражнение «Цифровой след» ............................................78

Упражнение «Заметаем следы» ...........................................80

Приложения к уроку .............................................................83

4 Практическая психология безопасности

![]()

Урок № 4. ПОЧЕМУ НУЖНО УПРАВЛЯТЬ ПЕРСОНАЛЬНЫМИ

ДАННЫМИ? ..........................................................................95 Разминка «По секрету всему свету» ...................................95

Упражнение «Скорая помощь онлайн» ..............................97

Приложения к уроку ...........................................................101

Урок № 5. КАК ЗАЩИТИТЬ ПЕРСОНАЛЬНЫЕ ДАННЫЕ? ......... 110

Разминка «Сто к одному»................................................... 110 Упражнение «Занимательная криптография» .................112 Упражнение «Конкурс социальной рекламы» ................113

Как работают хакеры? ........................................................ 117

Приложения к уроку ...........................................................120

Урок № 6. ЧТО ТАКОЕ ПРИВАТНОСТЬ И ЛИЧНЫЕ

ГРАНИЦЫ? ..........................................................................127

Разминка «Мои границы» ..................................................127

Упражнение «Персональные данные и личные

границы» ..............................................................................128

Приложения к уроку ...........................................................132

Урок № 7. КАК НАСТРАИВАТЬ ПРИВАТНОСТЬ В СЕТИ? ..........134

Разминка «Открытость — закрытость» ...........................134 Упражнение «Золотая середина» ......................................135 Упражнение «Моя приватность в сети» ...........................138

Приложения к уроку ...........................................................140

Урок № 8. КАК УПРАВЛЯТЬ РЕПУТАЦИЕЙ В СЕТИ? .................149

Разминка «Испорченный перепост» .................................149 Упражнение «Деловая репутация» ...................................151 Упражнение «С разных точек зрения...» ..........................152

Лайкни и уволься: как потерять работу

из-за активности в социальных сетях ...............................155 Приложения к уроку ...........................................................158 Содержание 5

![]()

Урок № 9. ЧТО МОЙ СМАРТФОН ЗНАЕТ ОБО МНЕ? ...................165

Разминка «Никто, кроме моего смартфона,

не знает, что я...» ..............................................................................165

Упражнение «Умные вещи» ...............................................166

Упражнение «Лаборатория мобильных приложений» .....168

Защищают ли мессенджеры персональные данные

пользователей? .....................................................................171

Приложения к уроку ...........................................................173

Урок № 10. КАК УДАЛИТЬ ПЕРСОНАЛЬНЫЕ ДАННЫЕ

ИЗ ИНТЕРНЕТА? ................................................................177 Разминка «История Марио Гонсалеса» ............................177 Упражнение «Право на забвение» .....................................178

Приложения к уроку ...........................................................182

ОБРАЗОВАТЕЛЬНЫЕ РЕЗУЛЬТАТЫ ................................................191

ОЦЕНКА УРОВНЯ ЦИФРОВОЙ ГРАМОТНОСТИ

ПО УПРАВЛЕНИЮ ПЕРСОНАЛЬНЫМИ ДАННЫМИ

В ИНТЕРНЕТЕ ......................................................................................192

ГЛОССАРИЙ ..........................................................................................203

ЛИТЕРАТУРА ........................................................................................218

ДЕТИ В ИНТЕРНЕТЕ

Одно из неотъемлемых прав каждого интернет-пользова- теля — право на защиту персональных данных. Сбор, использование и хранение личной информации должны производиться на основе прозрачной политики конфиденциальности: оператор персональных данных (например, любой государственный орган) обязан запрашивать согласие пользователя на их обработку, то есть сообщать о содержании и целях поиска и изменения таких данных, а также о местах их хранения и механизмах доступа. Так интернет-пользователь получает право удалить свою личную информацию, а также контролировать порядок использования и степень доступа к ней.

По данным ряда опросов, больше половины россиян не знают о своих правах в интернете. И в целом по стране индекс цифровой грамотности в области безопасного использования информационных технологий остается довольно низким — 4,86 (из 10 возможных). Результаты исследования Регионального общественного Центра интернет-технологий (РОЦИТ) и Всероссийского центра изучения общественного мнения (ВЦИОМ), проведенного в 2015 году (www.mindex.rocit.ru), свидетельствуют о том, что лишь четверть пользователей Рунета ощущают себя полностью уверенными в вопросах защиты собственных персональных данных, то есть знают об основных способах сохранения конфиденциальности и применяют их на практике.

Нет среди россиян и точного понимания того, что такое

«персональные данные». Большинство считает, что это рек-

Дети в интернете 7

![]()

визиты паспорта и банковского счета — такие ответы дают 80% опрошенных. Очевидно, что пользователи Рунета нуждаются в ликбезе: в разъяснении понятия «персональные данные», основ их защиты в сети и необходимости соблюдения конфиденциальности при использовании информационных технологий. Процесс просвещения, несомненно, покажет наибольшую эффективность, если проводить его комплексно, охватив основные группы пользователей: детей, их родителей и, конечно, педагогов.

Информация о частной жизни появляется в интернете разными путями: ее выкладывают сами пользователи, их друзья, родители. Немалая часть персональных данных школьников оказывается в сети в результате неправильного обращения с ними в образовательных учреждениях. Педагоги, активно используя возможности информационных технологий в процессе обучения (например, электронные дневники и журналы, персональные методические блоги и школьные сайты, электронную почту и социальные сети), работают с огромным количеством персональных данных детей, однако не всегда способны организовать их обработку и хранение должным образом.

Таким образом, стремительное развитие интернета и IT-сер- висов, работающих с использованием персональных данных, привело к появлению одного из главных рисков современного информационного общества — потере приватности. Среди экспертов в области информационных технологий бытует мнение, что, при сохранении тенденций и темпов развития интернета, уже в недалеком будущем частная жизнь станет прозрачной и публичной «по умолчанию» — персональную информацию будет невозможно не открыть государству или корпорациям, а справляться с вопросами ее безопасности будет все сложнее.

Именно поэтому важно привлечь внимание общественности к проблемам и последствиям ненадлежащей обработки персональ-

ных данных и широкого распространения личной информации в сети, а также продолжить активную информационно-просветительскую работу в области интернет-безопасности и защиты персональных данных. Продолжить, потому что отдельные попытки обратить внимание детей и взрослых, педагогов, СМИ и IT-специалистов на вопросы безопасности в интернете уже были. Так, в 2009 г. при поддержке Координационного центра доме- нов .RU и .РФ впервые был проведен Всероссийский конкурс сайтов «Позитивный контент» (www.positivecontent.ru)[1].

Учебно-методическое пособие «Практическая психология безопасности. Управление персональными данными в интернете» продолжает миссию этого проекта, уделяя особое внимание несовершеннолетним пользователям интернета как одной из наиболее уязвимых категорий пользователей. Цель пособия — донести до российских учителей и их учеников необходимость защиты личной информации и доступно объяснить правила безопасного управления персональными данными в интернете.

Директор Координационного центра национального домена сети интернет А.А. Воробьев

Методическое пособие «Практическая психология безопасности: управление персональными данными в интернете» — часть информационно-просветительской работы Федеральной службы по надзору в сфере связи, информационных технологий и массовых коммуникаций (Роскомнадзор РФ) в области защиты персональных данных несовершеннолетних пользователей интернета.

В основе пособия — уникальный опыт работы Уполномо- ченного органа по защите прав субъектов персональных дан- ных РФ, а также передовые научно-исследовательские и учебнометодические разработки Федерального института развития образования, факультета психологии МГУ имени М.В. Ломоносова и Фонда Развития Интернет.

Уровень развития информационных технологий, в частности, возросшие технические возможности по сбору, копированию и распространению информации, достигли того предела, когда прежние подходы к регуляции обращения персональных данных требуют пересмотра и серьезной модернизации. Существующие угрозы и вызовы безопасному обороту персональных данных принимают все более сложный и системный характер и требуют выработки новых эффективных решений и действенных мер. Большое значение в сложившейся ситуации приобретает стратегическое прогнозирование и планирование, мониторинг угроз и стратегическая оценка защищенности персональных данных граждан.

Одним из ключевых направлений работы по защите прав субъектов персональных данных становится информационнопросветительская деятельность, в рамках которой особое внимание уделяется несовершеннолетним пользователям интернета как одной из наиболее уязвимых категорий пользователей. В связи с этим создание данного пособия — один из значимых шагов на пути реализации информационно-просветительской стратегии деятельности Уполномоченного органа, о которой было заявлено в 2015 г. Его главная задача — донести до российских учителей и их учеников необходимость защиты личной информации и объяснить правила безопасного управления персональными данными в интернете.

Согласно Федеральному закону «О персональных данных», статус субъекта персональных данных не зависит от дееспособности лица, а это значит, что любой ребенок является носителем личной информации и, соответственно, субъектом персональных данных. Ответственность за незаконную обработку данных и последствия такой обработки лежит на операторе, но это юридический аспект. В то же время, говоря о специфике работы с данными такой незащищенной категории граждан, как несовершеннолетние, мы должны понимать, что на взрослых лежит большая социальная ответственность. Ведь беспечное отношение к информации со стороны людей, которые непосредственно вовлечены в процесс воспитания, а также операторов персональных данных детей, существенно облегчает злоумышленникам путь к частной жизни детей и может привести к плачевным последствиям.

В наше время личная информация о детях появляется в сети разными путями: ее выкладывают сами юные пользователи, их родители и друзья. Но это всего лишь полбеды: как показывает практика, значительная часть информации о несовершеннолетних пользователях оказывается в интернете в результате неправильного обращения с персональными данными в образовательных учреждениях.

Вступительное слово

Сегодня информационные технологии стали неотъемлемой частью образовательного процесса. Педагоги активно обогащают образовательную среду, используя уникальные возможности новых технологий, и не всегда задумываются о безопасности школьников как в интернете, так и в реальной жизни. В частности, это относится к хранению и обработке персональных данных детей и подростков. Ведение электронных дневников и журналов, школьных сайтов и других сетевых проектов стало неотъемлемой частью деятельности современного образовательного учреждения. В результате огромные массивы персональных данных учеников и их родителей стекаются в школы, а хранение и обработка этих данных далеко не всегда осуществляются надлежащим образом.

В ходе мониторинга, проведенного в 2014 г. Управлением по защите прав субъектов персональных данных Роскомнадзора РФ, было выявлено более 2000 сайтов, которые распространяли данные о несовершеннолетних пользователях, не имея на то законных оснований. В большинстве случаев эти нарушения сводились к размещению в интернете различных списков, содержащих персональные данные детей и родителей. Как показывает практика, причиной таких нарушений чаще всего становятся подзаконные нормативные правовые акты, обязывающие организации выкладывать в публичный доступ информацию о детях.

Вопросы защиты персональных данных несовершеннолетних пользователей, в том числе в интернете, требуют комплексного подхода, который должен включать не только принятие мер, направленных на устранение нарушений законодательства, но и создание механизмов, обеспечивающих безопасность детей и подростков в информационном пространстве.

Для привлечения внимания общественности к проблемам и последствиям незаконной обработки персональных данных, повсеместного распространения личной информации в сети интернет, а также повышения уровня информированности российских пользователей в 2015 г. Управлением по защите прав субъектов персональных данных Роскомнадзора РФ был реализован целый ряд информационно-просветительских проектов:

1. Началом этой работы стало создание научно-практического комментария к Федеральному закону «О персональных данных». Комментарий получил высокую оценку со стороны отраслевого сообщества и экспертов и стал настольной книгой у большинства операторов персональных данных (Федеральный закон «О персональных данных»: научно-практический комментарий, 2015).

2. Параллельно с этим для несовершеннолетних пользовате-лей интернета был запущен информационно-образовательный портал ПЕРСОНАЛЬНЫЕ ДАННЫЕ. ДЕТИ, цель которого — в игровой форме объяснить детям и подросткам правила безопасного обращения с персональными данными в сети. Яркие и запоминающиеся герои в живой и понятной форме делятся с посетителями сайта своими историями, рассказывают о последствиях неосторожного обращения с личной информацией и объясняют правила безопасного использования персональных данных, а интерактивные игры и задания помогают школьникам закрепить новый материал. Информация, размещенная на сайте, рекомендована в школах для изучения в рамках уроков безопасного интернета.

3. «Защити свои персональные данные» — еще один проект для школьников, реализованный по инициативе Роскомнадзора РФ. Цель проекта — информирование детей по вопросам безопасного обращения с персональными данными в сети интернет. В рамках этой инициативы в сентябре 2015 г. среди школьников Москвы был проведен конкурс на лучший плакат «Защити свои персональные данные», а также на лучшие видео-

Вступительное слово

ролики: «Последствия утечки персональных данных» и «Как мне защитить свои персональные данные?». С работами победителей можно ознакомиться на портале ПЕРСОНАЛЬ- НЫЕ ДАННЫЕ. ДЕТИ. Такой конкурс планируется проводить в различных регионах Российской Федерации ежегодно.

4. В 2015 г. по инициативе Роскомнадзора стартовала кампа-ния по пропаганде безопасной работы с персональными данными в сети интернет. На VI Международной конференции по защите персональных данных, которая проводилась в ноябре 2015 г. в Москве, был представлен ролик социальной рекламы, подготовленный Управлением по защите прав субъектов персональных данных Роскомнадзора РФ для трансляции в интернете, а также по федеральным каналам телевидения.

Методическое пособие «Практическая психология безопасности: управление персональными данными в интер- нете» — продолжение этой линии работы, позволяющее донести ее результаты в простой и доступной форме до российских школьников и учителей. Внедрение изложенной в пособии программы в учебно-воспитательную работу образовательных учреждений станет важным этапом на пути воспитания нового поколения компетентных пользователей интернета, способных эффективно и безопасно управлять своими персональными данными в мире цифровых технологий.

Заместитель руководителя Роскомнадзора

А.А. Приезжева

ПЕРСОНАЛЬНЫЕ ДАННЫЕ

Персональные или личные данные — это основное содержание широко исследуемого феномена приватности, связанного с частной жизнью и правом личности на неприкосновенность. Понятие «приватность» пришло к нам из англо-американской правовой системы, где начало употребляться в законодательной практике с конца XIX в. Там оно прошло путь от понятия, обозначающего право на частную собственность, до довольно сложного феномена, объединяющего личную и социальную жизнь человека. На Западе приватность входит в число фундаментальных прав человека, а на Востоке эта тема не из числа приоритетных.

Если для американца частная жизнь и личное простран- ство — святыня, то для россиянина их границы условны и размыты. В российской культуре все эти моменты до недавнего времени не акцентировались как значимая часть ментальности народа, приватность была «неродным» словом. Появившись в конце 90-х гг. в бытовом лексиконе, она долгое время шла калькой с английского «прайвеси» (privacy). В таком виде даже появилась в орфографических словарях. В результате приватность — за рубежом достаточно разработанная в науке тема (Westin, 1967; Pastalan, 1970; Altman, 1975; Wolfe, 1978 и др.) — в российской психологии, за некоторым исключением (Нартова-Бочавер, 2006; Ктениду, 2010; Емелин, 2014), практически не исследовалась.

Проблемы приватности и персональных данных в интернете сегодня активно обсуждаются профессионалами в области информационных технологий, журналистами, политиками, педагогами. Но для среднестатистического российского пользователя сети вопросы защиты персональных данных пока еще не вошли в число приоритетных. Исследования показывают, что, по сравнению с жителями других стран Европы и Северной Америки, россияне меньше заботятся о приватности и готовы легче с ней расстаться (The EMC Privacy Index.., 2014).

Направленность зарубежных исследований приватности определялась главным образом интересом и уважением к частной собственности и личной жизни. Приватность очерчивает сферу важных жизненных интересов человека, в которой он не изолирован от окружающего мира, но тем не менее автономен в границах своей материальной и личной собственности. Хотя понятие приватности возникло гораздо раньше распространения инфокоммуникационных технологий, одно из его первых научных определений было связано с информацией — как процесс ее ввода и вывода. Другими словами, это право индивида решать, насколько быть открытым или закрытым по отношению к внешнему миру — какая информация и при каких условиях может быть сохранена как тайна или, наоборот, передана другим людям (Westin, 1967).

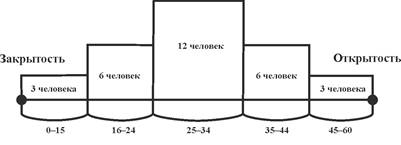

Наиболее фундаментальный подход к пониманию приватности представлен в широко известной концепции И. Альтмана. Он, в свою очередь, развивает идеи А. Уэстина, определяя приватность как «важный регуляторный динамический процесс, детерминирующий и непрерывно корректирующий границы личности с точки зрения ее взаимоотношений с окружающим миром». Таким образом, удовлетворяющая человека приватность — это «установление желаемого баланса между “открытостью и закрытостью”, “я и другими”, “прошлым и будущим”». Изучая приватность в контексте объективного человеческого поведения, преобразующего окружающую среду, Альтман выделил несколько форм такого преобразования: дистанцию, личное пространство, территориальность, персонализацию (Altman, 1975).

Профессор Р. Кларк, главный редактор руководства PIA по оценке ущерба, вызванного нарушением приватности (разработанного британским информационным комиссариатом), определяет ее как право человека на личное пространство, свободное от вмешательства других людей и организаций (Clarke, 1997). Цель создания данного руководства — определение рисков в сфере приватности и поиск наилучших способов для обеспечения неприкосновенности частной жизни. В нем приватность рассматривается шире, чем неприкосновенность информации: акцент делается на возможности контролировать личную информацию, а не на желании скрыть ее или утаить. Выделяют четыре типа приватности.

• Приватность самой личности (физическая) — защита организма человека от нежелательных воздействий на него, например, свобода от пыток, право на отказ от вакцинации, лоботомии, стерилизации, переливания крови, пересадки органов, предоставления биометрических данных и др.

• Приватность поведения личности (поведенческая) — защита предпочтений и привычек, политических и религиозных взглядов, личного пространства и приватных мест от несанкционированных наблюдений и вторжений.

• Приватность персональных коммуникаций (коммуникационная) — право на свободу коммуникаций, тайну переписки (в том числе электронной) и телефонных переговоров, защиту от слежки.

• Приватность персональной информации (информационная) — обеспечение прав граждан в области персональных данных, включая их циркуляцию, защиту и контроль (ICO PIA Handbook, December, 2007).

Стремительное развитие интернета и его сервисов, работающих на основе персональных данных, привело к тому, что в современной культуре угроза потери приватности стала определяться как один из главных рисков информационного общества. Так, в нашей стране в течение 2015 г. Роскомнадзором зарегистрировано приблизительно 33 тыс. обращений от граждан с жалобами на нарушения, связанные с публикацией их личных данных в интернете. Среди основных источников киберугроз, подстерегающих субъектов персональных данных в интернете, выделяются: практика принятия пользовательских решений по умолчанию, хищение персональных данных, их распространение в открытых источниках и передача личной информации по незащищенным каналам связи, использование поддельных (выдающих себя за фирменные) мобильных приложений, видео- наблюдения и геолокационных сервисов, фишинг.

Эксперты (2,5 тыс. чел.), формирующие облик современного интернета, в 2014 г. были опрошены специалистами аналитического центра Pew Research и дали прогнозы по поводу будущего приватности. Если их суммировать, то выводы следующие. Во-первых, жизнь станет публичной, так как в современном мире невозможно будет жить, не открывая свою персональную информацию государству и корпорациям, мотивированным на использование персональных данных населения. Во-вторых, приватность станет роскошью, и только отдельные люди или сообщества будут иметь ресурсы для защиты от «электронной слежки». В-третьих, справляться с вопросами безопасности персональных данных будет все сложнее. Ситуация усугубится с возникновением такого явления, как «интернет вещей»[2] — дома, рабочие места и все окружающие объекты будут, мягко выражаясь, «сплетничать» за спиной человека. В-четвертых, культурам, проповедующим различные взгляды на приватность, невозможно будет прийти к согласию о том, как реализовывать гражданские свободы в интернете (Rainie, Anderson, 2014).

Проникновение интернета во все сферы жизни и ускоряющийся темп конвергенции реального и виртуального миров требуют пересмотра устоявшегося баланса между частным и публичным в жизни общества. В контексте измерений, характеризующих социальные аспекты приватности — «открытость и закрытость», «прошлое и будущее», «я и другие» — ключевое значение приобретают такие особенности онлайн-среды, как ее трансграничность, вневременность, а также феномен размывания идентичности.

Интернет характеризуется трансграничностью, поэтому баланс «открытости — закрытости» все более смещается в сторону открытости. Одно из главных условий приватности — соблюдение различных границ. Вне зависимости от их типа (социальные, личностные или физические), они имеют пространственные маркеры, предполагающие реальную или воображаемую разделительную черту. В виртуальном мире привычное понимание границ трансформируется и постепенно теряет свое значение. Другой смысл начинают приобретать понятия «дистанция», «территориальность», «личное пространство». Настройки конфиденциальности дают всего лишь иллюзию закрытости и «только моего» пространства профиля. Это как раскладные картонные стенки, которые можно возить с собой и, например, отгородиться ими от соседей в метро. К тому же далеко не все хотят закрыться от всего мира и мечтают, чтобы их оставили в покое. Большинство людей стремится быть частью виртуального общества и пользоваться его возможностями, например, применять разные полезные приложения и программы, которых с каждым днем становится все больше. На самом деле мы добровольно предоставляем персональную информацию и, подписывая соглашения, разрешаем всячески использовать свои персональные данные: записывать, хранить, архивировать, перепродавать и т.д. Таким образом, мы с помощью своего собственного компьютера ежедневно сами себя оцифровываем и ограничиваем свое право на приватность.

Интернет изменяет не только пространство, но и время. Для понимания того, что происходит со временем в информационном обществе, Мануэль Кастельс придумал термин «вневременность». Это то время, которое одновременно и разрывается, и спрессовывается — прошлое, настоящее и будущее не связаны последовательностью, они практически соединены вместе (Кастельс, 2000). В контексте темы приватности и защиты персональных данных вопрос уникального цифрового отпечатка, соединяющего прошлое, настоящее и будущее, приобретает особую актуальность. Раньше собранное титаническими и многолетними усилиями персональное досье могло сгореть в одночасье и исчезнуть навсегда. Сегодня наш цифровой отпечаток, например, браузер со всеми плагинами, действиями, cookie, геометками, регулярностью посещений определенных ресурсов, дополненный друзьями, организациями и посторонними людьми, — лучшее досье, созданное нами самими. Причем это не только наше прошлое и настоящее — это цифровой след, наш идентификатор, который всегда будет с нами, формирует нашу нынешнюю жизнь, а следовательно, и часть нашего будущего.

Все труднее находить точку оптимального баланса между «я» и «другими», которая отражала бы нашу истинную идентичность и то, что мы хотели бы, чтобы о нас знали окружающие. Разнообразие «других» в онлайн-пространстве существенно увеличивается: это не только друзья, знакомые, но и представители различных групп, а также просто посторонние люди, среди которых могут быть и враждебные «чужие». Персонализируя себя в онлайн-среде через раскрытие своих связей и контактов, политических, философских, духовных, культурных, эстетических и других ценностей и интересов, значимых событий, потребностей и склонностей, мы все меньше можем контролировать свою открытость и знать, где и кому достается наша персональная информация, а также как она воспринимается. Ведь нередко образы, которые мы создаем в разных группах или сообществах, могут мало совпадать с реальностью. Расширяющийся диапазон связей и контактов в сети, ее ролевые возможности способствуют размыванию нашей идентичности, а соответственно, и границ приватности, что также ведет к нежелательному распространению и искажению персональных данных.

Как определяются персональные данные в законодательных актах в разных регионах мира и как формулируется правовая позиция по их защите? В Директиве Европейского парламента и Совета Европейского Союза от 24.10.1995 № 95/46/ЕС «О защите данных» персональные данные определяются как «любая информация, которая относится к уже идентифицированному лицу, либо с помощью которой можно идентифицировать физическое лицо (субъект данных)». В соответствии с Директивой идентифицируемое лицо — это «лицо, которое может быть определено прямо или косвенно, в частности, посредством ссылки на идентификационный номер или на один или несколько факторов, специфичных для его физической, психологической, ментальной, экономической, культурной или социальной идентичности».

В США существует около 20 локальных (секторальных) и национальных нормативных актов, касающихся приватности и защиты данных. Подобные законы есть практически в каждом штате. Например, только в Калифорнии действует более 25 законов о защите персональных данных и приватности. Большое количество компаний, регулируемых Федеральной Комиссией по Торговле (Federal Trade Commission — FTC), подвергается санкциям в случае, если они совершают незаконные или обманные торговые операции, не принимают минимальных мер по защите данных своих потребителей либо не выполняют свои обещания относительно обеспечения приватности.

Международно признанные права и свободы человека нашли свое отражение в главе второй действующей Конституции Российской Федерации. В их число вошли и такие важнейшие права человека: на неприкосновенность частной жизни, личную и семейную тайну, тайну почтовых, телефонных, телеграфных и иных сообщений (все эти права можно рассматривать как право на приватность). В Федеральном законе от 25.02.1995 № 24-ФЗ «Об информации, информатизации и защите информации» персональные данные (информация о гражданах) определяются как «сведения о фактах, событиях и обстоятельствах жизни гражданина, позволяющие идентифицировать его личность». В соответствии со ст. 3 Федерального закона от 27.07.2006 № 152-ФЗ «О персональных данных», они понимаются еще шире — как «любая информация, относящаяся прямо или косвенно к определенному или определяемому физическому лицу (субъекту персональных данных)»[3].

Сегодня в нашей культуре приватность стала пониматься в более широком контексте именно в связи с развитием интернета, в результате вопросы защиты персональных данных попали в число самых актуальных вопросов безопасности не только взрослых, но и детей. Об этом говорит, в частности, тот факт, что Роскомнадзор в 2014 г. провел первый Всероссийский День защиты персональных данных детей.

Психологи рассматривают приватность и как результат развития личности, и как необходимое условие для ее развития. В западной психологии приватность рассматривается как ключевой фактор становления автономии ребенка, которая начинает складываться в раннем детстве. В процессе социализации ребенка личное пространство и приватность формируются через развитие самостоятельности и независимости в отношениях между ребенком и членами его семьи, в его отношениях с друзьями, учителями и обществом в целом.

В 1998 г. в США появился первый законодательный «Акт о защите приватности детей онлайн» (Children’s Online Privacy Protection Act of 1998, COPPA — 15 U.S.C. 6501, et seq.), принятый Конгрессом и Федеральной Торговой Комиссией США. Он лег в основу действующих в США на настоящий момент «Правил защиты приватности детей онлайн». Они регламентируют порядок сбора персональных данных детей в возрасте до 13 лет физическими или юридическими лицами, действующими в интернете на коммерческой основе. Также в них определяется, какие пункты операторы персональных данных обязаны включать в политику приватности, каким образом должно быть составлено согласие на обработку данных, какова ответственность операторов в области защиты личных данных детей. В этом документе дается определение персональной информации, собираемой онлайн, и выделяются следующие категории: 1) фамилия и имя; 2) адрес проживания или другой физический адрес, включая название улицы, города или населенного пункта; 3) контактные данные онлайн; 4) имя, отображаемое на экране, или имя пользователя, и его контактная информация; 5) номер телефона; 6) социальный страховой номер; 7) постоянный идентификатор, который может использоваться для опознавания пользователя в течение времени на различных веб-сайтах или онлайн-сервисах. Такой постоянный идентификатор может включать IP-адрес, серийный номер устройства или процессора, иной уникальный идентификатор; 8) фотография, видео- или аудиофайл, где содержится такая информация, как голос или изображение ребенка; 9) геолокационная информация, достаточная для того, чтобы идентифицировать улицу и населенный пункт; 10) информация, касающаяся ребенка или его родителей, которую онлайн-оператор данных получает от ребенка и совмещает с идентификатором, описанным в п. 7 (Children’s Online Privacy Protection Rule, 1998).

По мнению аналитиков, приватность сегодня теряет связь с секретностью, тайной, анонимностью и уединенностью — а ведь именно в этом заключался ее главный смысл для старших поколений. В наши дни вопрос обеспечения приватности становится больше связан с проблемой безопасности и защиты персональных данных, а значит — с вопросами их контроля со стороны пользователя.

РОССИЙСКИЕ ШКОЛЬНИКИ

Сегодня все пользователи сети в той или иной степени понимают, что свою частную жизнь и ее важнейшую составляющую — персональные данные — необходимо защищать. Для этого специально созданы различные механизмы: от паролей до сложных ключей, идентификаторов, электронных цифровых подписей. И тем не менее, поскольку многие из нас — недавние и не вполне опытные пользователи интернета, риски распространения и ненадлежащего использования приватных сведений очень высоки.

Разумеется, это касается и российских школьников, активно общающихся в соцсетях, где личной информацией делятся много и часто. Попытаемся представить реальную картину того, что происходит с персональными данными наших детей и подростков. Какое количество российских школьников сталкивается с проблемами, возникающими в результате ненадлежащего использования персональных данных, существует ли какаянибудь динамика в этом вопросе, что знают об этих проблемах родители и способны ли они помочь детям с ними справиться?

В поиске ответов на эти вопросы был проведен сравнительный анализ результатов нескольких исследований Фонда Развития Интернет, проводившихся в разное время.

1. Исследование, проведенное в 2010 г. в рамках проекта Евро-комиссии EU Kids Online II. Цель — изучение детского и родительского опыта столкновения с интернет-угрозами и безопасного использования интернета и новых онлайн-технологий в 25 странах Европы, в России и других странах мира. Выборка составила 1025 пар «родитель — ребенок». В данном исследовании, проведенном в 11 регионах Российской Федерации, приняли участие дети в возрасте 9–16 лет (Солдатова, Рассказова и др., 2012).

2. Исследование цифровой компетентности российских под-ростков и их родителей, которое проводилось в 2013 г. Фондом Развития интернет и факультетом психологии МГУ имени М.В. Ломоносова. В ходе исследования были опрошены

1203 подростка 12–17 лет и 1209 родителей детей этого возраста из 58 городов с населением от 100 тысяч человек во всех 8 федеральных округах России. Опрос проводился Аналитическим центром Юрия Левады по специально разработанной методике Фонда Развития Интернет (Солдатова, Нестик и др., 2013).

3. Исследование информации, которую сообщает о себе под-ростковая аудитория, на основе данных, полученных в результате поиска в социальной сети ВКонтакте (март 2015 г.). Для проверки и уточнения данных, предоставляемых поиском, также было проведено исследование 100 профилей московских подростков 14–17 лет (54 мальчика и 46 девочек). Отмечалось наличие либо отсутствие различных видов персональной информации на странице. Дополнительно был проведен анализ содержимого записей на стенах этих подростков в социальной сети (по 10 последних в каждом профиле записей, итого 1000) (Солдатова, Олькина, 2015).

4. Исследование отношения российских подростков к при-ватности и персональным данным, которое проводилось в 2016 г. Общая выборка составила 320 подростков в возрасте 11–17 лет (130 мальчиков — 40,6%, 190 девочек — 59,4%), обучающихся в образовательных учреждениях Москвы и Московской области. Исследовались: уровень подверженности школьников рискам, возникающим вследствие неосторожного обращения с персональными данными; представления школьников об уровне конфиденциальности и публичности различных категорий информации; фактический уровень доступа к тем или иным видам данных подростков в социальных сетях; готовность ребят делиться личной информацией с другими пользователями, а также круг лиц, к которым подростки обращаются за помощью с настройками приватности в сети (Солдатова, Олькина, 2015).

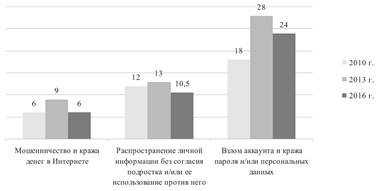

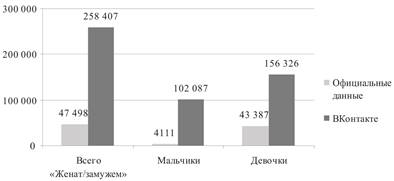

Распространенность случаев столкновения детей и подростков с рисками ненадлежащего использования персональных данных в сети анализировалась на основе ответов на соответствующие вопросы, вошедшие в анкеты наших исследований за 2010, 2013 и 2016 гг. (рис. 1).

Рис. 1. Ответы подростков на вопрос:

«Случалось ли что-либо из перечисленного с тобой в интернете в течение последних 12 месяцев?», %

В 2010 г. в среднем каждый третий ребенок 11–16 лет сталкивался в сети с негативными последствиями ненадлежа- щего обращения со своими персональными данными или использованием его личной информации злоумышленниками. Дети 13–14 лет чаще попадали в ситуацию, когда кто-то использовал личную информацию, предоставленную ребенком в интернете, для розыгрыша или оскорбления, в то же время жертвой кражи пароля для тех же целей чаще становились дети 15–16 лет. Дети 11–13 лет, как мальчики, так и девочки, одинаково часто попадали в ситуации, связанные с обманом и мошенничеством. Среди детей старшего возраста девочки несколько чаще становились жертвами мошенничества и неправомерного использования личной информации (Солдатова, Рассказова и др., 2012).

В 2013 г. число детей, столкнувшихся с проблемами, которые связаны с персональными данными и мошенничеством в сети, существенно увеличилось — с 36 до 50%. Иными словами, если в 2010 г. с негативными последствиями ненадлежащего обращения с персональными данными в интернете сталкивался каждый третий ребенок, то в 2013 г. — уже каждый второй. Особенно увеличился показатель количества взломов аккаунтов и краж персональных данных: каждый четвертый ребенок сталкивался с этой проблемой. Известно, что в интернете существуют сайты, на которых можно сделать заказ на взлом профиля. Представители подобного «бизнеса» могут выполнять такие заказы в самых разных целях: шантажа, доступа к переписке пользователя, рассылки спама, получения данных о кредитной карте, промышленного шпионажа и т.д.

В 2016 г. число столкновений детей с представленными категориями рисков незначительно снизилось. Тем не менее процент детей, столкнувшихся с отрицательными последствиями ненадлежащего использования ими своих персональных данных или использованием их персональных данных злоумышленниками, по-прежнему достаточно высок и составляет 40,5%. Столь высокая подверженность рискам в первую очередь обусловлена тем, что, с одной стороны, дети интенсивно осваивают коммуникацию в социальных сетях, с другой — недостаточно осведомлены об элементарных правилах безопасного поведения и общения в интернете.

Различные социальные сети пользуются большой популярностью у школьников, поскольку позволяют осуществлять коммуникацию в сети. Они же — хранилище личной информации и площадка ее презентации интернет-пользователями. По дан- ным исследований Фонда Развития Интернет, уже в 2013 г. 9 из 10 подростков — пользователей интернета — отметили, что у них есть своя страница ВКонтакте (Солдатова, Нестик и др., 2013).

При этом важно понимать, что одно только наличие у подростка профиля в данной социальной сети не является непосредственной угрозой его приватности. Вероятность столкновения с рисками, связанными с персональными данными, зависит от навыков безопасного использования сетей. В этом случае особенно важны следующие моменты:

• соблюдает ли подросток правила конфиденциальности в отношении пароля;

• какой доступ установлен к его профилю в целом и к отдельным категориям личной информации в социальной сети;

• какую информацию о себе подросток сообщает незнакомым людям;

• осведомлены ли родители о проблемах своего ребенка, связанных с последствиями неосторожного отношения к персональным данным.

Соблюдение правил конфиденциальности в отношении пароля. Ключом к личной информации, особенно той, которая предназначена не для всех, является пароль. Именно с утерей конфиденциальности в отношении пароля нередко связаны неблагоприятные последствия в виде взломов профилей, кражи персональных данных, мошенничества и обмана в сети. Внимание к своему паролю входит в число элементарных правил онлайн-безопасности. Соблюдают ли их подростки, и с кем они готовы поделиться ключом к своей информации?

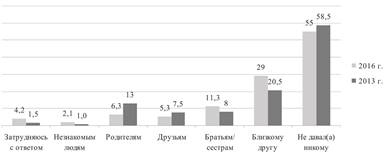

Данные исследования 2013 г. показывают, что только половина опрошенных подростков никому не давали пароль от своего аккаунта в социальной сети или электронной почты. Остальные же легко делятся паролем не только с родителями: каждый пятый подросток сообщал пароль близкому другу и практически каждый деся- тый — друзьям, братьям или сестрам. В 2016 г. картина не изменилась: по-прежнему каждый второй подросток (55%) не соблюдает принцип конфиденциальности в отношении своих паролей и сообщает их своему ближайшему окружению. Кроме того, даже несколько увеличилась доля детей, готовых сообщить свой пароль незнакомому человеку (рис. 2).

Рис. 2. Ответы подростков на вопрос:

«Давал ли ты когда-нибудь пароль от своего аккаунта в социальной сети или электронной почты?», %

(выборка — подростки, пользующиеся интернетом)

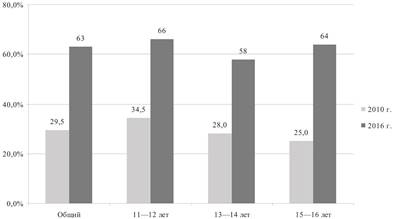

Доступ к профилю и отдельным категориям персональной информации. В исследовании 2010 г. подросткам был задан вопрос о том, какой доступ установлен к их профилю в социальной сети. Результаты свидетельствовали о том, что почти у третьей части опрошенных детей профили были открыты всему миру. При этом наибольший процент открытых профилей наблюдался у детей 9–12 лет, зарегистрировавшихся в социальной сети несмотря на возрастные ограничения. Дети старшего возраста реже оставляли свой профиль открытым.

В настоящий момент зарегистрироваться ВКонтакте, имея мобильный телефон, может любой пользователь. Следовательно, в тех случаях, когда подросток оставляет свой профиль полностью открытым (выставлена настройка «страница видна всем пользователям социальной сети»), это автоматически означает открытый доступ к его персональной странице. Результаты исследования 2016 г. свидетельствуют о том, что число страниц с открытым доступом в среднем составляет более 60%, что более чем в два раза превышает показатель 2010 г. При этом если пять лет назад прослеживалась четкая возрастная динамика — с возрастом количество детей, открывавших свой профиль, уменьшалось, то в настоящий момент такая тенденция отсутствует

(рис. 3).

Рис. 3. Число подростков, у которых установлен общий доступ к профилю в социальной сети, %

Остановимся подробнее на анализе той информации, которую подростки публикуют в сети. В 2010 г. каждый третий ребенок в социальной сети выкладывал информацию о себе в максимально полном объеме. Большинство российских школьников (от 60 до 80%) сообщали в сети фамилию, точный возраст, номер школы, а также размещали фотографии, на которых отчетливо видны их лица. Еще треть детей указывали на странице в сети номер телефона или свой домашний адрес (Солдатова, Рассказова и др., 2012). Этой информацией мог воспользоваться любой человек с любыми целями. В 2016 г. школьники стали осторожнее. Они по-прежнему включают в свой профиль фамилию; чуть реже, чем пять лет назад, но все же достаточно часто — фотографию, на которой видно лицо. Число детей, которые размещают у себя на странице точный возраст, информацию о своей школе, а также указывают номер телефона и домашний адрес, значительно сократилось (рис. 4).

Рис. 4. Ответы подростков на вопрос:

«Какую информацию о тебе включает твой профиль?», %

(выборка — дети, у которых есть профиль в социальной сети)

При этом в два раза увеличилось число школьников, указывающих завышенный возраст, — в отличие от 2010 г., в 2016 г. это делает каждый пятый ребенок. Это свидетельствует о том, что в настоящий момент все больше аккаунтов создается детьми в возрасте до 14 лет, которые вынуждены указывать завышенный возраст, чтобы использовать социальную сеть.

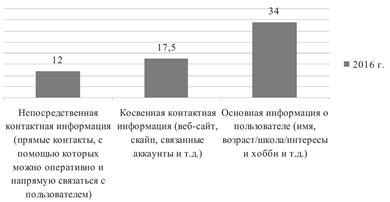

Современные настройки приватности стали гибче, они позволяют пользователю регулировать уровень доступа к каждому виду его данных. Таким образом, само по себе наличие информации в профиле еще не означает ее доступности для всех пользователей, поскольку владелец мог ограничить к ней доступ. В 2016 г. детям и подросткам был задан вопрос о том, какие из категорий персональной информации видны тем или иным группам пользователей социальной сети на их странице. Результаты опроса показывают, что примерно у трети детей установлен свободный доступ к общей информации (она может включать в себя такие сведения, как возраст ребенка, школа, интересы, хобби и т.д.), каждый шестой ребенок открывает косвенную контактную информацию (ссылку на свой сайт, скайп, аккаунты в других социальных сетях и т.д.). При этом 12% школьников готовы делиться непосредственно контактной информацией — оставляют доступными для всех номера мобильного и/или домашнего телефонов (рис. 5).

Рис. 5. Число подростков, указавших, что данные виды персональной информации видят все пользователи социальной сети, %

Сравнение результатов опросов по предоставлению персональных данных в сети с данными поискового запроса ВКонтакте отражает четкую тенденцию — исчезновение анонимности в социальных медиа и доступность паспортных данных пользователей. Экспресс-исследование детских аккаунтов ВКонтакте в целом подтвердило полученные в ходе анкетирования данные и показало, что любой зарегистрированный пользователь ВКонтакте может узнать дату рождения и реальные фамилию и имя 9 из 10 московских подростков; узнать, где родился каждый шестой юный москвич, и сходить в гости к четырем детям из ста, указавшим сведения о своем адресе (улица и номер дома). Помимо этого, каждому зарегистрированному пользователю видны фотографии 75% московских подростков. Также поисковый анализ ВКонтакте показал, что у каждого третьего ребенка, помимо основного фото, видны фотографии, на которых его отметили другие пользователи. Пройдя по ссылке «фотографии с пользователем», заинтересованное лицо с большой вероятностью сможет получить реальные изображения подростка, а также иные виды информации. Это может быть информация об учебном заведении, посещенных местах и мероприятиях, интересах и т.д. Следует также отметить, что иногда вместо реального фото дети используют различные картинки (героев мультиков, персонажей из комиксов), абстракции, фотографии знаменитостей, карикатуры, изображения домашних животных, лозунги. Также можно встретить фотографии подростка вместе со сверстниками и романтические снимки. По данным экспрессисследования, примерно каждый пятый ребенок использует ненастоящую фотографию.

Нельзя не вспомнить также о геотегах. Это географические координаты местоположения или изображенного на снимке объекта. Геотеги устанавливают для возможности поделиться с родными или друзьями тем, что происходит в режиме реального времени. Ни одна из проанализированных нами стен не содержала записей с геометками, но при этом каждый десятый подросток-москвич 14–17 лет открывает свою карту с указанием посещенных мест. Однако в социальных сетях, где основное содержание составляют именно фото или видеоизображения, с геометками другая ситуация. Группа американских исследователей изучила объемный фотоархив Flickr. Они пришли к выводу, что большинство снимков, на которых изображены дети, имеют геометки, причем последние модели смартфонов ставят их автоматически в момент съемки фотографии или записи видео. Получить адреса мест проживания большинства детей не составило труда, как и установить, что многие из ребят проживают в обеспеченных и респектабельных районах, что может быть стимулом для преступных действий злоумышленников (Kuzma, 2012).

По данным анализа профилей также можно составить представление о том, насколько доступна информация об интере- сах и навыках подростков. У 9 из 10 московских подростков 14–17 лет в профиле видны видео и принадлежность к сообществам ВКонтакте. Каждый третий открывает зарегистрированным пользователям свои аудиозаписи. Однако в текстовом виде интересы (музыку, фильмы, любимые шоу, телепередачи и игры) и самого себя описывает только каждый десятый подросток. Примерно каждый пятый школьник указывает свои политические и мировоззренческие взгляды, делится представлениями о «главных ценностях в жизни».

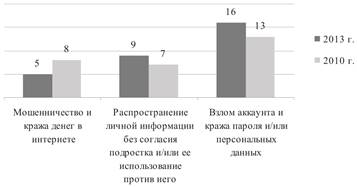

Заметим, что несмотря на большие объемы циркулирующих в социальной сети персональных данных, их доступность далеко не всегда означает достоверность. В том числе это связано с ролевым экспериментированием в сети и подростковой модой на «экстравагантные данные» с целью самопрезентации и создания определенного имиджа. На примере сопоставления семейного статуса, который подростки публикуют ВКонтакте, с реальной статистикой эта «мода» особенно наглядна: число «замужних» и «женатых» подростков 14–17 лет в этой сети практически в 5 раз превышает реальное число зарегистрированных на территории РФ браков в этой возрастной категории (рис. 6) (Сайт Федеральной службы государственной статистики, 2016).

Рис. 6. Статусы подростков до 18 лет ВКонтакте по сравнению с официальной статистикой регистрации браков РФ от 14 до 18 лет (по возрасту жениха и невесты) за 2010–2014 гг., чел.[4]

Стоит отметить также, что даже максимально закрытый профиль или полное отсутствие данных в личном профиле пользователя не гарантируют в ВКонтакте полную приватность. Ведь даже если сам подросток не публикует фотографии и записи на своей стене, зарегистрированный пользователь может зайти на страницы его друзей и получить большое количество информации: возраст, место учебы, информацию о месте проживания, учебном заведении, посещенных мероприятиях и т.д. Кроме того, поиск ВКонтакте работает «против пользователя». Например, если пользователь в настройках приватности предпочел скрыть дату своего рождения, город и место проживания, в случае соответствия страницы выбранным критериям она все равно появится в поиске.

Информация, которой подростки делятся с незнакомыми людьми. Помимо того, что дети предоставляют открытый доступ к тем или иным видам персональных данных, они нередко общаются в интернете с малознакомыми людьми и высылают им информацию о себе. В 2010 г. доля детей, которые заводили новые знакомства в интернете и добавляли в список друзей тех, кого не знают лично, составляла 68%. Более 40% из них свободно делились персональными данными с незнакомыми людьми. Еще около трети отправляли фото или видео со своим изображением кому-либо, с кем не было предварительной личной встречи или знакомства.

В 2016 г. доля детей, совершающих «рискованные действия», потенциально ведущие к утере персональных данных либо их использованию против подростка, уменьшилась. Тем не менее

Рис. 7. Число подростков, утвердительно ответивших на вопрос:

«Приходилось ли тебе делать что-либо из представленных вариантов хотя бы однажды в течение последних 12 месяцев?», %

по-прежнему половина детей добавляет в свой френд-лист незнакомцев, причем более трети специально ищут их сами. И практически каждый пятый ребенок отметил, что он регулярно отправляет незнакомым пользователям свои фото- и видеоматериалы, а также иную информацию личного характера (рис. 7).

В 2013 и 2016 гг. детям был задан вопрос о том, какие именно виды персональных данных они готовы предоставить незнакомым людям. В 2016 г. доля тех, кто предоставит незнакомцу информацию о своих интересах, городе проживания и возрасте увеличилась. Свои имя и фамилию по-прежнему сообщают почти 40% детей. С трети до четверти уменьшилось число школьников, которые отправят свое фото, более чем вдвое сократилось число сообщающих номер школы и телефона. Тем не менее каждый четвертый готов отправить незнакомому человеку в сети свою фотографию, каждый двенадцатый — номер школы и номер телефона (рис. 8).

Рис. 8. Ответы подростков на вопрос: «Если ты познакомился (-ась) в интернете с новым другом, и он хочет узнать о тебе больше информации, какую информацию о себе ты ему,

скорее всего, дашь?», %

На родителей не стоит рассчитывать. Что знают родители о рисках, связанных с персональными данными их детей? Сравнение данных за 2010 и 2013 гг. показало, в частности, что возросло количество родителей, которые не осведомлены о проблемах, возникающих в результате неосторожного использования детьми персональных данных в социальных сетях (рис. 9). Если число детей, столкнувшихся с проблемой взлома профиля в социальной сети и электронной почте, за три года увеличилось на 10% (с 18 до 28%), то число знающих об этом родителей увеличилось всего на 3% (с 13 до 16%). По всем другим аспектам уровень осведомленности родителей о последствиях неосторожного обращения с персональными данными также невысокий. В том числе это касается мошенничества и кражи денег в сети — рисков, которые могут нанести существенный урон семейному кошельку. В 2010 г. родители даже несколько преувеличивали опасность по сравнению с ответами подростков, но в 2013 г., несмотря на то, что дети стали встречаться с мошенничеством еще чаще, уровень осведомленности родителей об этих рисках снизился.

Рис. 9. Ответы родителей на вопрос:

«Случалось ли что-либо из перечисленного с вашим ребенком в интернете в течение последних 12 месяцев?», %

Низкий уровень осведомленности родителей о рисках, которым подвергаются их дети, выкладывающие данные о себе, означает, что родители не смогут своевременно оказать им поддержку в сложных ситуациях. Вообще, родители не всегда чувствуют себя способными помочь своему ребенку: каждый пятый указал, что «в чем-то он может помочь, а в чем-то нет». При этом треть родителей отмечает, что они либо практически не могут оказать помощь, либо ребенок в ней не нуждается, потому что знает все сам, либо родители сами обращаются за помощью к сыну или дочери.

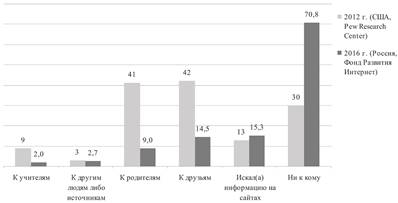

Родители в качестве доверенных лиц по помощи в интер- нете занимают не первые места не только в нашей стране. В 2012 г. американский центр по изучению интернета и общественной жизни (Pew Research Center) провел опрос 802 подростков в возрасте 12–17 лет и их родителей. Основной целью было — выяснить, кто помогает детям, когда им нужно разобраться с настройками приватности в сети, и, если им необходима помощь, к кому они обращаются за советом (Madden M.,

Cortesi S. etc., 2012).

В своем исследовании 2016 г. мы задали детям аналогичный вопрос. Согласно полученным данным, в отличие от Америки, где 70% подростков хотя бы к кому-то обращались за помощью по вопросам настройки приватности в интернете, у нас такое же число детей решает подобные проблемы самостоятельно. Если ребенок все же хочет обратиться за помощью, то в первую очередь он идет к друзьям или ищет информацию в интернете. Только каждый десятый попросит помочь родителей, а к учителям дети обращаются исключительно редко (рис. 10).

Итак, сравнительный анализ данных наших исследова- ний показал, что ситуация в отношении рисков, связанных с персональными данными, за три года остается тревож-

Рис. 10. Ответы подростков на вопрос:

«К кому ты обращался(ась) за помощью, когда тебе нужно было настроить приватность в социальной сети?», %

ной: в 2013 г. каждый второй ребенок пострадал от проблем, возникающих в результате ненадлежащего обращения с персональными данными в интернете. В 2016 г. этот уровень несколько снизился. Тем не менее как минимум треть российских подростков представляет собой группу риска по ненадлежащему хранению и распространению персональных данных и может пострадать от угроз, связанных с персональной информацией, поскольку эти дети:

• не всегда соблюдают принцип конфиденциальности в отношении своих паролей и сообщают их своему ближайшему окружению, некоторые дети готовы сообщить свой пароль незнакомому человеку;

• устанавливают открытый доступ к персональной страничке, то есть ее может видеть любой пользователь, зарегистрированный в социальной сети, а в личном профиле указывают достаточно много персональных данных;

• в том или ином объеме готовы передавать свои персональные данные незнакомым людям;

• ни к кому не обращаются за помощью по вопросам, связанным с настройками приватности в сети.

Несмотря на то что подростки все же начинают заботиться о приватности, они нередко выкладывают небезопасную информацию о себе, причем это делают даже те, кто проявил себя осторожным пользователем и обращается к взрослым за помощью в настройках приватности. Не только дети, но и их родители недооценивают скрытые угрозы беспечного использования и хранения персональных данных в сети, проблема обнаруживается лишь тогда, когда неблагоприятные последствия уже очевидны (взлом аккаунта, публикация материалов, списание денег со счета и т.д.).

Вышесказанное свидетельствует о необходимости организации специальных обучающих занятий для школьников по повышению знаний, умений и навыков грамотного обращения с персональными данными. У цифрового поколения во всем мире, несмотря на существующие культурные различия, формируется общий, но иной по сравнению с предыдущими поколениями взгляд на приватность в целом и персональные данные в частности. Учитывая высокую онлайн-активность детей и подростков, обучение их защите персональных данных в цифровом мире должно стать одной из приоритетных задач родителей и школы.

УРОКИ БЕЗОПАСНОСТИ

Цели и задачи программы. Цель программы — повышение цифровой компетентности школьников в сфере управления персональными данными в интернете.

Формирование у школьников навыков эффективного управления персональными данными в интернете — новая и крайне актуальная педагогическая задача в информационном обществе. Среди подростков широко распространено представление об интернете как о пространстве свободы и вседозволенности, где, благодаря анонимности, можно делать все, что угодно, не опасаясь последствий своих действий (Солдатова, Нестик и др., 2013). Тем не менее сегодня полноценное использование всех возможностей интернета практически неосуществимо без регистрации и предоставления онлайн-ресурсам определенного набора персональных данных. Делиться или не делиться личной информа- цией — этот вопрос каждый решает сам для себя. Сохранение полной приватности в интернете возможно лишь при условии цифровой изоляции — сознательного лишения себя всех тех уникальных возможностей, которые современные инфокоммуникационные технологии представляют для человека. Другая крайность — неведение и небрежное обращение с персональными данными, что делает пользователя уязвимым по отношению к многочисленным онлайн-рискам, начиная с кражи персональных данных и заканчивая преследованиями и шантажом. В такой ситуации осознанное управление персональными данными в интер- нете — это разумное решение, соответствующее «золотой середине» между этими крайними полюсами.

В ходе освоения программы учащиеся получат ответы на три вопроса, касающиеся эффективного управления персональными данными в сети:

1. Что такое персональные данные?

2. Почему необходимо защищать персональные данные?

3. Каким образом можно управлять персональными данными?

В соответствии с этими вопросами формулируются основные задачи пособия.

• Формирование у школьников представлений о приватности и персональных данных, а также способах попадания данных в интернет и их распространения в сети.

• Осознание школьниками ценности персональных данных, последствий неосторожного обращения с информацией личного характера в интернете и необходимости ее защиты.

• Формирование у школьников навыков управления персональными данными при работе с различными онлайн-ресурсами, приложениями и устройствами.

Основная целевая группа программы — ученики 6–10-х классов средних общеобразовательных школ. Проблема управления персональными данными наиболее актуальна именно для этого возраста. Ведущей деятельностью в жизни подростка становится интимно-личностное общение со сверстниками, удовлетворить потребность в котором в силу разных причин не всегда получается в реальной жизни. Взрослея, школьники начинают активно использовать инфокоммуникационные технологии для общения с друзьями. Как показывают исследования, более 80% подростков имеют аккаунты в социальных сетях, примерно половина из них использует интернет для общения и поиска новых друзей (Солдатова, Нестик и др., 2013).

Хорошо известный в психологии феномен «случайного попутчика» объясняет, почему подросткам чаще бывает проще раскрыться и излить душу виртуальному знакомому, чем родным или друзьям. Тем не менее школьники не подозревают, что под личиной «случайного попутчика» может оказаться злоумышленник, выманивающий личную информацию с целью обмана, преследований, домогательств или шантажа. Поэтому крайне важно донести до подростков ценность личной информации, объяснить возможные последствия небрежного обращения с ней и научить их эффективным способам управления персональными данными.

Структура программы. Программа состоит из 10 уроков, которые в соответствии с поставленными задачами можно разделить на два основных раздела.

Раздел 1. Персональные данные: виды, пути распространения, защита.

• Урок 1 «Что такое персональные данные?»;

• Урок 2 «Какими бывают персональные данные?»;

• Урок 3 «Как персональные данные попадают в сеть?»;

• Урок 4 «Почему нужно управлять персональными дан- ными?»;

• Урок 5 «Как защитить персональные данные?».

Раздел 2. Управление персональными данными.

• Урок 6 «Что такое приватность и личные границы?»;

• Урок 7 «Как настраивать приватность в сети?»;

• Урок 8 «Как управлять репутацией в интернете?»;

• Урок 9 «Что мой смартфон знает обо мне?»;

• Урок 10 «Как удалить персональные данные из интернета?».

Первый раздел программы направлен на формирование у школьников представлений о таких важных понятиях, как приватность и персональные данные, пути попадания личной информации в сеть и способы ее защиты. Подростковый возраст — это время, когда личность только начинает осознавать свои отношения с окружающим миром. Школьникам еще сложно определить для себя границу между личным и публичным в реальной жизни, а в интернете (в силу множества причин) сделать это еще сложнее. Как показывает практика работы Линии помощи «Дети Онлайн», в интернете проблемы зачастую возникают из-за того, что подросток просто не понимает, что является личной информацией, а что — нет. Во многом это связано с тем, что само понятие персональные данные — достаточно абстрактное и неоднозначное. В связи с этим на первых уроках программы школьники на конкретных примерах, взятых из жизни таких же пользователей-подростков, как и они, разбираются с тем, что такое персональные данные, какими они бывают и какими путями попадают в интернет.

Этот раздел направлен также на формирование мотивационной основы освоения программы. К сожалению, подростки не всегда осознают ценность персональных данных и последствия неосторожного обращения с ними. Многие из них, столкнувшись со взломом аккаунта в социальной сети, сразу же заводят себе новый, не задумываясь о рисках, которым они себя подвергают. Поэтому простые рассказы о способах защиты личной информации воспринимаются ими как нотации, далекие от их повседневных проблем. Как отмечает А.Г. Асмолов, бессмысленно давать детям ответы на вопросы, которые они не задавали сами (Асмолов, 2012). Главная цель данного раздела прог- раммы — поставить перед школьниками актуальные для них задачи таким образом, чтобы вопросы о защите персональных данных исходили от них самих. Так, например, демонстрация реальных обращений на Линию помощи «Дети Онлайн» подростков, пострадавших от неосторожного обращения с персональными данными, способствует осознанию школьниками проблемы защиты персональных данных как актуальной жизненной задачи.

Второй раздел направлен на формирование у школьников навыков эффективного управления персональными данными. Как отмечалось выше, эта задача не имеет однозначного решения, и каждый пользователь решает сам для себя, как и где ему провести черту приватности в интернете. Поэтому данное пособие — это не просто набор рекомендаций по защите персональных данных, а система психолого-педагогических технологий, помогающих школьнику определить для себя границу приватности и выбрать те технические средства и приемы, которые помогут ему ее защитить.

Учитывая логику разделов, целесообразно проводить уроки с учащимися в той последовательности, в которой они представлены в пособии. Тем не менее учитель или классный руководитель могут самостоятельно составлять программу занятий в соответствии со спецификой аудитории и стоящими перед ними конкретными педагогическими задачами.

Структура урока. Каждый урок пособия имеет свои цели и задачи, а также определенную структуру, включающую разминку, основные упражнения и итоги занятия.

Разминка направлена на подготовку класса к работе: активизацию учеников, формирование у них интереса к теме урока, создание непринужденной и доброжелательной атмосферы в группе, повышение сплоченности.

Далее следуют основные упражнения, каждое из которых содержит описание:

• цели упражнения;

• необходимых материалов;

• процедуры проведения;

• вопросов для обсуждения.

Большинство упражнений носит проблемно-поисковый характер. Методические материалы и задания к ним построены таким образом, что они, актуализируя личный опыт учащихся, помогают им самостоятельно сформулировать проблему и найти ее решение. Обсуждение результатов упражнения — важный этап работы на уроке, помогающий учащимся отрефлексировать опыт, полученный в ходе выполнения заданий, а также подвести итоги. В некоторых случаях основные выводы по результатам упражнения приводятся в разделе «В помощь ведущему». Все необходимые методические материалы для учащихся, а также ключи к заданиям для ведущего содержатся в приложениях к упражнениям. Большинство уроков также содержит раздел «Полезная информация» с дополнительными материалами по теме урока, которые могут быть интересны всем участникам занятия.

В конце каждого занятия ведущий подводит итоги, используя материалы, представленные в одноименной рубрике. Главные задачи этого этапа — дать ответы на все вопросы, поставленные учащимися, обобщить опыт, полученный в ходе урока, а также предложить учащимся решение поставленной проблемы.

Ведущему целесообразно придерживаться предложенной схемы урока, а при подготовке к занятию необходимо внимательно ознакомиться с ее содержанием, обращая особое внимание на рубрики «В помощь ведущему» и «Итоги занятия».

Также следует заранее подготовить все необходимые для урока материалы.

В программе учитываются возрастно-психологические особенности учеников 6–10 классов. Традиционно психологами и педагогами подростковый возраст принято рассматривать как один из наиболее сложных и кризисных периодов жизни, что связано, в первую очередь, с гетерохронией физиологического, социального и психического развития подростка. В современном обществе подросток — все еще несовершеннолетний ребенок, чаще всего не готовый к самостоятельной жизни и трудовой деятельности. Статус подростка носит промежуточный характер. Как писал основоположник отечественной психологии Л.С. Выготский, подросток — уже не ребенок и должен отвечать за свои поступки, но он еще не взрослый и не может самостоятельно управлять своей жизнью (Выготский, 2000).

В качестве центрального новообразования подросткового возраста психолог Д.Б. Эльконин рассматривал чувство взрослости, которое выражается в стремлении подростка быть независимым, самостоятельно принимать решения и действовать, как взрослый. Довольно часто подростков не устраивает та степень свободы и самостоятельности, которую предоставляют им родители в реальной жизни. Поэтому они устремляются в виртуальную реальность, воспринимаемую ими как территорию безграничной свободы. Интернет — как раз то место, где подросток может почувствовать себя свободным от контроля со стороны родителей и учителей (Эльконин, 2001).

Поскольку общество в лице родителей и учителей не всегда готово увидеть «взрослого» в подростке, эта потребность чаще всего удовлетворяется в группе друзей-сверстников. Общение со сверстниками становится ведущей деятельностью подросткового периода и играет решающую роль в развитии личности подростка. Именно в группе сверстников происходит усвоение новых социальных ролей, а также морально-нравственных норм поведения. Поэтому не случайно, что львиную долю пользователей различных социальных сетей составляют именно подростки, испытывающие колоссальную потребность в общении со сверстниками.

Подростковый возраст — это также возраст первой влюб- ленности, время, когда подростки учатся общаться с противоположным полом и устанавливать тесные эмоциональные взаимоотношения. Для младших подростков общение с представителями противоположного пола — это очень деликатный процесс, который часто сопровождается смущением и неловкостью. Поскольку знакомства через интернет в значительной мере упрощают процесс общения и помогают преодолеть многие коммуникативные барьеры, подростки все чаще предпочитают реальному общению виртуальное.

Развитие самосознания в подростковом возрасте приводит к стремлению подростка понять самого себя и найти свое место в этом мире. Л.И. Божович подчеркивала, что часто процесс самопознания может принимать формы самоиспытания в различных экстремальных ситуациях (Божович, 2001). Подросток как бы проверяет себя на прочность, пытается найти границы собственного «Я». Интернет предоставляет подросткам совершенно уникальные возможности для самопознания и самоопределения в различных социальных группах и контекстах, которых они не имеют в реальной жизни (Божович, 2001).

А.Н. Леонтьев определял подростковый возраст как время второго рождения личности, возраст формирования иерархии мотивов и ценностей путем выбора и подчинения одних мотивов другим — смыслообразующим мотивам личности (Леонтьев, 1983). Эти мотивы в дальнейшем играют судьбоносную роль в жизни человека, определяя уникальную траекторию и стратегию его жизненного пути. Именно поэтому столь значимо овладение в подростковом возрасте информационными технологиями, открывающими новые возможности для компетентного и осознанного выбора (Леонтьев, 1983).

В наше время интернет становится ключевым фактором развития мотивационной сферы цифрового поколения, задавая подросткам новые цифровые ориентиры развития личности. С одной стороны, это неизбежно вызывает тревогу у представителей старшего поколения, поскольку эти ориентиры пока еще не прошли проверку временем, и довольно трудно предположить, куда они могут привести сегодняшних подростков. С другой стороны, интернет как уникальный по своим масштабам, форме и содержанию источник культурно-исторического опыта предоставляет массу возможностей для самоопределения и развития личности подростка.

Методические принципы. Уроки разрабатывались в соответствии со следующими принципами культурно-деятельностного подхода в психологии и педагогике.

Принцип активной включенности. Ученик является таким же равноправным участником учебного процесса, как и учитель. В связи с этим все задания направлены на формирование активной позиции учащихся и актуализацию их личного опыта, который обогащается и обобщается на уроке в ходе совместной деятельности с другими учениками. Благодаря этому, знания, которые школьники получают на занятиях, сразу могут быть использованы в их повседневной деятельности.

Принцип деятельностных технологий. На уроках широко используются интерактивные образовательные технологии (деловые и ролевые игры, обсуждение конкретных случаев, проектные задания, групповые дискуссии и т.д.), предполагающие организацию совместной деятельности учеников и учителя. Ученики получают новые знания не в готовом виде, а в форме проблемно-поисковых задач, стимулирующих их собственную познавательную активность.

Принцип доступности. Все учебные материалы разработаны в соответствии с возрастно-психологическими особенностями школьников, а также имеющимся у них социальным опытом. Это обеспечивает соответствие упражнений реальным жизненным задачам, стоящим перед учащимися.

Принцип системности. Содержание предлагаемых уроков структурировано в соответствии с представлениями о деятельности детей среднего школьного возраста в интернете, а также о возможных рисках и угрозах в сети для детей данного возраста. На уроках школьники знакомятся с особенностями распространения персональных данных в интернете, основными рисками небрежного обращения с ними и способами эффективного управления информацией личного характера в сети.

Принцип рефлексивности. Важное место в структуре уроков занимает обсуждение результатов занятия. Критическое осмысление полученной на уроке информации и соотнесение ее со своим личным опытом формирует у школьников способность к рефлексии собственной «компьютерной» деятельности, что является залогом их безопасности в интернете.

Принцип мотивации. Значительное внимание в ходе занятий уделяется формированию мотивационной основы обучения. Благодаря методическим приемам, которые используются в ходе уроков, а также адекватно подобранному материалу, у школьников формируется интерес к проблеме управления персональными данными в интернете как к реальной жизненной задаче, стоящей перед ними.

Принцип открытости. Содержание уроков предполагает достаточно гибкое использование преподавателем предложенной программы, при этом не допускает искажения логики, содержательной точности и достоверности информации.

Принцип кроссплатформенности. Темпы развития современных инфокоммуникационных технологий высоки, поэтому задача программы — сформировать у учащихся универсальные способы действий, которые носили бы кроссплатформенный характер и позволяли им эффективно управлять своими персональными данными при использовании различных устройств, приложений и ресурсов. Поэтому задания программы не привязаны к каким-то конкретным платформам, а знания, полученные учениками на занятиях, легко могут быть адаптированы для работы в любой онлайн-среде.

Рекомендации по проведению уроков. Занятия могут быть использованы как в рамках основной школьной программы, например, на уроках по информатике или ОБЖ, так и внеклассной работы, например, на классном часе или в работе клубов или кружков. Также программа может быть реализована в лагере во время каникул или в качестве дополнительного образования.

Целесообразно проводить занятия регулярно, с периодичностью 1 урок в 1–2 недели. Продолжительность каждого урока составляет 45 минут. В некоторых случаях ведущий может увеличить время занятия до 1–1,5 часов за счет более глубокого и подробного обсуждения результатов каждого упражнения.

Оптимальное количество учеников в классе — 15–25 человек. Если в классе более 25 человек, целесообразно разделить его на две равные подгруппы.

Занятия должны проходить в отдельном, просторном, хорошо проветриваемом помещении. Класс должен быть оснащен всем, что может понадобиться для работы: доской или флипчартом, стульями и партами. В ходе урока может использоваться как обычная рассадка учеников в ряд за партами, так и кругом на стульях. В последнем случае учащимся необходимо раздать планшеты или любые другие устройства для письма.

Правила работы в группе. Большая часть упражнений предполагает, что ученики сообщают о себе определенную информацию личного характера в устной или письменной форме. В связи с этим полезно будет с самого начала обсудить те правила, которые будут регулировать работу с персональными данными в группе.